- •1. Общая структурная схема эвм. Типы и классы эвм. Устройство персональных эвм.

- •2. Понятие о многомашинных и многопроцессорных вычислительных системах.

- •3.Виды накопителей информации. Виртуальная память. Резервное копирование.

- •4. Системное программное обеспечение. Типы ос. Ос для пк.

- •5. Системное программное обеспечение. Типы ос. Ос для пк.

- •6. Типы дисковых накопителей. Физические и логические ошибки.

- •7. Виды и назначение прикладного программного обеспечения (текстовые редакторы, графические процессоры, утилиты, системы программирования).

- •8. Периферийные устройства для персональных компьютеров.

- •9. Сети передачи данных. Глобальные и локальные. Оборудование, необходимое для создания локальной сети (кабели, коннекторы, коммутирующие устройства, маршрутизаторы).

- •10. Программныесетевыепротоколы. Модель osi (hardware level, transport level, user level). Подробности о протоколах транспортного уровня на примере NetBeui, ipx/spx и tcp/ip.

- •11. Основные услуги сети Интернет. Web страницы (http), передача файлов (ftp), электронная почта (pop3, smtp), удалённое управление ресурсами (Telnet, ssh), система доменных имён (dns).

- •12. Информационная безопасность. Системы парольной и биометрической аутентификации. Несанкционированный доступ к данным.

- •13. Сетевые атаки на отказ в обслуживании (dos, ddos).

- •14. Атаки на «срыв стэка».

- •15. Компьютерные вирусы, программы типа “троянский конь”.

- •16. Ос реального времени, описание и назначение.

- •17. Основные функции ос, дать описание.

- •18. Определение планирования. Основные задачи.

- •19. Описание алгоритма, основанного на приоритетах. Привести граф.

- •20. Понятия «процесс» и «поток». Виртуальное адресное пространство.

- •21. Описание алгоритма, основанного на квантовании. Привести граф.

- •22. Определение диспетчеризации. Основные задачи.

- •23. Вытесняющие и невытесняющие алгоритмы планирования. Достоинства и недостатки.

- •24. Определение свопинга и виртуальной памяти. Достоинства и недостатки.

- •25. Понятия конфиденциальности, целостности и доступности данных.

- •26. Основы симметричного алгоритма шифрования. Пример.

- •27. Основы несимметричного шифрования. Пример.

- •29. Функции операционной системы по управлению памятью

- •30. Этапы развития компьютеров и ос, охарактеризовать каждый этап

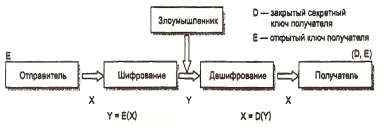

27. Основы несимметричного шифрования. Пример.

Любая процедура шифрования, превращающая информацию из обычного «понятного» вида в «нечитабельный» зашифрованный вид должна быть дополнена процедурой дешифрирования. Пара процедур - шифрование и дешифрирование - называется криптосистемой.

Алгоритм шифрования считается раскрытым, если найдена процедура, позволяющая подобрать ключ за реальное время. Сложность алгоритма раскрытия является одной из важных характеристик криптосистемы и называется криптостойкостью.

Существуют два класса криптосистем - симметричные и асимметричные. В симметричных схемах шифрования (классическая криптография) секретный ключ зашифровки совпадает с секретным ключом расшифровки. В асимметричных схемах шифрования (криптография с открытым ключом) открытый ключ зашифровки не совпадает с секретным ключом расшифровки.

В середине 70-х двое ученых - ВинфилдДиффи и Мартин Хеллман - описали принципы шифрования с открытыми ключами.

Особенность шифрования на основе открытых ключей состоит в том, что одновременно генерируется уникальная пара ключей, таких, что текст, зашифрованный одним ключом, может быть расшифрован только с использованием второго ключа и наоборот.

В модели криптосхемы

с открытым ключом также три участника:

отправитель, получатель, злоумышленник.

Задача отправителя заключается в том,

чтобы по открытому каналу связи передать

некоторое сообщение в защищенном виде.

Получатель генерирует на своей стороне

два ключа: открытый Е и закрытый D.

Закрытый ключ D

(часто называемый также личным ключом)

абонент должен сохранять в защищенном

месте, а открытый ключ Е он может передать

всем, с кем он хочет поддерживать

защищенные отношения. Открытый ключ

используется для шифрования текста,

но расшифровать текст можно только с

помощью закрытого ключа. Поэтому

открытый ключ передается отправителю

в незащищенном виде. Отправитель,

используя открытый ключ получателя,

шифрует сообщение Х и передает его

получателю. Получатель расшифровывает

сообщение своим закрытым ключом D.

Очевидно, что числа, одно из которых используется для шифрования текста, а другое - для дешифрирования, не могут быть независимыми друг от друга, а значит, есть теоретическая возможность вычисления закрытого ключа по открытому, но это связано с огромным количеством вычислений, которые требуют соответственно огромного времени.

Если же нужна взаимная аутентификация и двунаправленный секретный обмен сообщениями, то каждая из общающихся сторон генерирует собственную пару ключей и посылает открытый ключ своему корреспонденту.

Для того чтобы в сети все n абонентов имели возможность не только принимать зашифрованные сообщения, но и сами посылать таковые, каждый абонент должен обладать своей собственной парой ключей Е и D. Всего в сети будет 2n ключей: n открытых ключей для шифрования и n секретных ключей для дешифрирования.

Хотя информация об открытом ключе не является секретной, ее нужно защищать от подлогов, чтобы злоумышленник под именем легального пользователя не навязал свой открытый ключ, после чего с помощью своего закрытого ключа он может расшифровать все сообщения, посылаемые легальному пользователю.

В 1978 году трое ученых разработали систему шифрования с открытыми ключами RSA. полностью отвечающую всем принципам Диффи-Хеллмана. Этот метод состоит в следующем:

1) Случайно выбираются два очень больших простых числа р и q.

2) Вычисляются два произведения n=р*q и m=(p-l)*(q-l).

3) Выбирается случайное целое число Е, не имеющее общих сомножителей с m.

4) Находится D, такое, что DE= 1 по модулю m.

5) Исходный текст, Х, разбивается на блоки таким образом, чтобы О<Х <n.

6) Для шифрования сообщения необходимо вычислить C= X^e по модулю n.

7) Для дешифрирования вычисляется x=с^d по модулю n.

Таким образом, чтобы зашифровать сообщение, необходимо знать пару чисел (Е, n), а чтобы дешифрировать - пару чисел (D, n). Первая пара - это открытый ключ, а вторая - закрытый.

Зная открытый ключ (Е, n), можно вычислить значение закрытого ключа D. Необходимым промежуточным действием в этом преобразовании является нахождение чисел р и q, для чего нужно разложить на простые множители очень большое число n, а на это требуется очень много времени.

Вследствие сложности реализации операций модульной арифметики криптоалгоритм RSA Часто используют только для шифрования небольших объемов информации, например для рассылки классических секретных ключей или в алгоритмах цифровой подписи, а основную часть пересылаемой информации шифруют с помощью симметричных алгоритмов.

28.Основные подходы к созданию резервных копий реестра:

Реестр представляет собой базу данных Windows, в которой содержатся важные сведения о системном оборудовании, установленных программах и их параметрах, а также профилях каждой из учетных записей пользователей компьютера.

Прежде чем вносить изменения в раздел реестра или подраздел, Майкрософт рекомендует выполнить экспорт или создать резервную копию. Резервное копирование - создание копии данных на носителе, предназначенном для восстановления данных в случае их повреждения или разрушения. Резервную копию можно поместить на другой физический носитель или в сетевое облако.

Для выполнения этих действий необходимо войти в систему в качестве администратора. Существует возможность создавать копии, как всего реестра, так и отдельных его разделов и подразделов. Для сохранения всего реестра необходимо с помощью программы архивации создать резервную копию состояния системы. Или создать точку восстановления системы в ручную. Точка восстановления содержит данные о реестре. Ее можно использовать для отмены изменений системы. В резервную копию можно включать и другие разделы или подразделы реестра, а не только те, которые изменяются. Однако при этом не следует забывать о том, что размер файла будет увеличиваться.

Если копия помещается на тот же физический носитель, что и реестр, она называется рабочей копией и является копией для временных целей.