- •Содержание

- •1.2 Матрица информационной безопасности

- •1.4.2 Защищенность процессов информационных систем

- •1.4.3 Защищенность каналов связи

- •1.4.4 Защищённость от утечки по техническим каналам

- •1.4.5 Защищённость системы защиты информационной системы

- •2.4 Расчёт оценки экономически эффективной системы информационной безопасности

МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ, МОЛОДЁЖИ И СПОРТА УКРАИНЫ

ОДЕССКАЯ НАЦИОНАЛЬНАЯ АКАДЕМИЯ СВЯЗИ ИМ. А.С. ПОПОВА

Кафедра информационной безопасности и передачи данных

КУРСОВОЙ ПРОЕКТ

По дисциплине:

Проектирование систем защиты информации

Выполнила:

Студентка группы ИБ-4.01

Джапаридзе А.Р.

Проверил:

Онацкий А.В.

Одесса 2013

ЗАДАНИЕ НА КУРСОВОЙ ПРОЕКТ

1 Провести оценку качества системы защиты информации (СЗИ) на основе анализа профиля безопасности.

Требуется:

-

Определить оценку защищённости объектов информационной системы (ИС) (оценка достигнутого профиля защиты, сравнение профилей, оценка этапов);

-

Определить оценку защищённости процессов и программ ИС (оценка достигнутого профиля защиты, сравнение профилей, оценка этапов);

-

Определить оценку защищённости канала связи ИС (оценка достигнутого профиля защиты, сравнение профилей, оценка этапов);

-

Определить оценку защищённости от утечки по техническим каналам (ПЭМИН) (оценка достигнутого профиля защиты, сравнение профилей, оценка этапов);

-

Определить оценку защищённости элементов системы защиты (управления и контроль) (оценка достигнутого профиля защиты, сравнение профилей, оценка этапов);

-

Определить достигнутый суммарный профиль безопасности (количественная оценка);

-

Определить количественные показатели степени выполнения требований по ЗИ;

-

Определить обобщённые показатели уровня защиты ИС (количественная и качественная оценка);

-

Построить матрицу количественных и качественных оценок;

-

Оценить степень выполнения требований по ЗИ, определить сильные и слабые места в СЗИ. Какие мероприятия, методы и средства необходимо применить для повышения качества защиты.

Исходные данные для расчёта оценки качества системы защиты информации (СЗИ) на основе анализа профиля безопасности приведены в табл. 1-5.

Таблица 1 – Данные о защищенности объектов ИС

|

Номер этапа N |

Перечень показателей m |

Номер элемента матрицы Nm |

Коэффициент важности Ai |

Профиль безопасности требуемый Qтр |

Профиль безопасности достигнутый Qд |

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

1 |

111 |

0,16 |

0,74 |

0,63 |

|

2 |

112 |

0,17 |

0,67 |

0,76 |

|

|

3 |

113 |

0,18 |

0,6 |

0,89 |

|

|

4 |

114 |

0,49 |

0,53 |

0,59 |

|

|

Продолжение таблицы 1 – Данные о защищенности объектов ИС |

|||||

|

1 |

2 |

3 |

4 |

5 |

6 |

|

2 |

5 |

211 |

0,2 |

0,77 |

0,72 |

|

6 |

212 |

0,21 |

0,7 |

0,85 |

|

|

7 |

213 |

0,22 |

0,63 |

0,55 |

|

|

8 |

214 |

0,37 |

0,56 |

0,68 |

|

|

3 |

9 |

311 |

0,24 |

0,8 |

0,81 |

|

10 |

312 |

0,25 |

0,73 |

0,51 |

|

|

11 |

313 |

0,26 |

0,66 |

0,64 |

|

|

12 |

314 |

0,25 |

0,59 |

0,77 |

|

|

4 |

13 |

411 |

0,28 |

0,52 |

0,9 |

|

14 |

412 |

0,29 |

0,76 |

0,6 |

|

|

15 |

413 |

0,3 |

0,69 |

0,73 |

|

|

16 |

414 |

0,13 |

0,62 |

0,86 |

|

|

5 |

17 |

511 |

0,15 |

0,55 |

0,56 |

|

18 |

512 |

0,16 |

0,79 |

0,69 |

|

|

19 |

513 |

0,17 |

0,72 |

0,82 |

|

|

20 |

514 |

0,52 |

0,65 |

0,52 |

|

|

6 |

21 |

611 |

0,19 |

0,58 |

0,65 |

|

22 |

612 |

0,2 |

0,51 |

0,78 |

|

|

23 |

613 |

0,21 |

0,75 |

0,91 |

|

|

24 |

614 |

0,4 |

0,68 |

0,61 |

|

|

7 |

25 |

711 |

0,23 |

0,61 |

0,74 |

|

26 |

712 |

0,24 |

0,54 |

0,87 |

|

|

27 |

713 |

0,5 |

0,78 |

0,57 |

|

|

28 |

714 |

0,28 |

0,71 |

0,7 |

|

Таблица 2 – Данные о защищенности процессов ИС

|

Номер этапа N |

Перечень показателей m |

Номер элемента матрицы Nm |

Коэффициент важности Ai |

Профиль безопасности требуемый Qтр |

Профиль безопасности достигнутый Qд |

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

1 |

111 |

0,17 |

0,67 |

0,76 |

|

2 |

112 |

0,19 |

0,53 |

0,59 |

|

|

3 |

113 |

0,21 |

0,7 |

0,85 |

|

|

4 |

114 |

0,43 |

0,56 |

0,68 |

|

|

2 |

5 |

211 |

0,25 |

0,73 |

0,51 |

|

6 |

212 |

0,27 |

0,59 |

0,77 |

|

|

7 |

213 |

0,29 |

0,76 |

0,6 |

|

|

8 |

214 |

0,19 |

0,62 |

0,86 |

|

|

Продолжение таблицы 2 – Данные о защищенности процессов ИС |

|||||

|

1 |

2 |

3 |

4 |

5 |

6 |

|

3 |

9 |

311 |

0,16 |

0,79 |

0,69 |

|

10 |

312 |

0,18 |

0,65 |

0,52 |

|

|

11 |

313 |

0,2 |

0,51 |

0,78 |

|

|

12 |

314 |

0,46 |

0,68 |

0,61 |

|

|

4 |

13 |

411 |

0,24 |

0,54 |

0,87 |

|

14 |

412 |

0,26 |

0,71 |

0,7 |

|

|

15 |

413 |

0,28 |

0,57 |

0,53 |

|

|

16 |

414 |

0,22 |

0,74 |

0,79 |

|

|

5 |

17 |

511 |

0,15 |

0,6 |

0,62 |

|

18 |

512 |

0,17 |

0,77 |

0,88 |

|

|

19 |

513 |

0,19 |

0,63 |

0,71 |

|

|

20 |

514 |

0,49 |

0,8 |

0,54 |

|

|

6 |

21 |

611 |

0,23 |

0,66 |

0,8 |

|

22 |

612 |

0,25 |

0,52 |

0,63 |

|

|

23 |

613 |

0,27 |

0,69 |

0,89 |

|

|

24 |

614 |

0,25 |

0,55 |

0,72 |

|

|

7 |

25 |

711 |

0,31 |

0,72 |

0,55 |

|

26 |

712 |

0,16 |

0,58 |

0,81 |

|

|

27 |

713 |

0,18 |

0,75 |

0,64 |

|

|

28 |

714 |

0,35 |

0,61 |

0,9 |

|

Таблица 3 – Данные о защищенности каналов связи

|

Номер этапа N |

Перечень показателей m |

Номер элемента матрицы Nm |

Коэффициент важности Ai |

Профиль безопасности требуемый Qтр |

Профиль безопасности достигнутый Qд |

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

1 |

111 |

0,18 |

0,6 |

0,89 |

|

2 |

112 |

0,21 |

0,7 |

0,85 |

|

|

3 |

113 |

0,24 |

0,8 |

0,81 |

|

|

4 |

114 |

0,37 |

0,59 |

0,77 |

|

|

2 |

5 |

211 |

0,3 |

0,69 |

0,73 |

|

6 |

212 |

0,16 |

0,79 |

0,69 |

|

|

7 |

213 |

0,19 |

0,58 |

0,65 |

|

|

8 |

214 |

0,35 |

0,68 |

0,61 |

|

|

3 |

9 |

311 |

0,25 |

0,78 |

0,57 |

|

10 |

312 |

0,28 |

0,57 |

0,53 |

|

|

11 |

313 |

0,31 |

0,67 |

0,92 |

|

|

12 |

314 |

0,16 |

0,77 |

0,88 |

|

|

Продолжение таблицы 3 – Данные о защищенности каналов связи |

|||||

|

1 |

2 |

3 |

4 |

5 |

6 |

|

4 |

13 |

411 |

0,2 |

0,56 |

0,84 |

|

14 |

412 |

0,23 |

0,66 |

0,8 |

|

|

15 |

413 |

0,26 |

0,76 |

0,76 |

|

|

16 |

414 |

0,31 |

0,55 |

0,72 |

|

|

5 |

17 |

511 |

0,15 |

0,65 |

0,68 |

|

18 |

512 |

0,18 |

0,75 |

0,64 |

|

|

19 |

513 |

0,21 |

0,54 |

0,6 |

|

|

20 |

514 |

0,46 |

0,64 |

0,56 |

|

|

6 |

21 |

611 |

0,27 |

0,74 |

0,52 |

|

22 |

612 |

0,3 |

0,53 |

0,91 |

|

|

23 |

613 |

0,16 |

0,63 |

0,87 |

|

|

24 |

614 |

0,27 |

0,73 |

0,83 |

|

|

7 |

25 |

711 |

0,22 |

0,52 |

0,79 |

|

26 |

712 |

0,25 |

0,62 |

0,75 |

|

|

27 |

713 |

0,28 |

0,72 |

0,71 |

|

|

28 |

714 |

0,25 |

0,51 |

0,67 |

|

Таблица 4 – Данные о защищённости от утечки по техническим каналам

|

Номер этапа N |

Перечень показателей m |

Номер элемента матрицы Nm |

Коэффициент важности Ai |

Профиль безопасности требуемый Qтр |

Профиль безопасности достигнутый Qд |

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

1 |

111 |

0,16 |

0,74 |

0,63 |

|

2 |

112 |

0,17 |

0,67 |

0,76 |

|

|

3 |

113 |

0,18 |

0,6 |

0,89 |

|

|

4 |

114 |

0,49 |

0,53 |

0,59 |

|

|

2 |

5 |

211 |

0,2 |

0,77 |

0,72 |

|

6 |

212 |

0,21 |

0,7 |

0,85 |

|

|

7 |

213 |

0,22 |

0,63 |

0,55 |

|

|

8 |

214 |

0,37 |

0,56 |

0,68 |

|

|

3 |

9 |

311 |

0,24 |

0,8 |

0,81 |

|

10 |

312 |

0,25 |

0,73 |

0,51 |

|

|

11 |

313 |

0,26 |

0,66 |

0,64 |

|

|

12 |

314 |

0,25 |

0,59 |

0,77 |

|

|

4 |

13 |

411 |

0,28 |

0,52 |

0,9 |

|

14 |

412 |

0,29 |

0,76 |

0,6 |

|

|

15 |

413 |

0,3 |

0,69 |

0,73 |

|

|

16 |

414 |

0,13 |

0,62 |

0,86 |

|

|

Продолжение таблицы 4 – Данные о защищенности от утечки по техническим каналам |

|||||

|

1 |

2 |

3 |

4 |

5 |

6 |

|

5 |

17 |

511 |

0,15 |

0,55 |

0,56 |

|

18 |

512 |

0,16 |

0,79 |

0,69 |

|

|

19 |

513 |

0,17 |

0,72 |

0,82 |

|

|

20 |

514 |

0,52 |

0,65 |

0,52 |

|

|

6 |

21 |

611 |

0,19 |

0,58 |

0,65 |

|

22 |

612 |

0,2 |

0,51 |

0,78 |

|

|

23 |

613 |

0,21 |

0,75 |

0,91 |

|

|

24 |

614 |

0,4 |

0,68 |

0,61 |

|

|

7 |

25 |

711 |

0,23 |

0,61 |

0,74 |

|

26 |

712 |

0,24 |

0,54 |

0,87 |

|

|

27 |

713 |

0,5 |

0,78 |

0,57 |

|

|

28 |

714 |

0,28 |

0,71 |

0,7 |

|

Таблица 5 – Данные о защищенности объектов ИС

|

Номер этапа N |

Перечень показателей m |

Номер элемента матрицы Nm |

Коэффициент важности Ai |

Профиль безопасности требуемый Qтр |

Профиль безопасности достигнутый Qд |

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

1 |

111 |

0,2 |

0,77 |

0,72 |

|

2 |

112 |

0,25 |

0,73 |

0,51 |

|

|

3 |

113 |

0,3 |

0,69 |

0,73 |

|

|

4 |

114 |

0,25 |

0,65 |

0,52 |

|

|

2 |

5 |

211 |

0,23 |

0,61 |

0,74 |

|

6 |

212 |

0,28 |

0,57 |

0,53 |

|

|

7 |

213 |

0,16 |

0,53 |

0,75 |

|

|

8 |

214 |

0,33 |

0,8 |

0,54 |

|

|

3 |

9 |

311 |

0,26 |

0,76 |

0,76 |

|

10 |

312 |

0,31 |

0,72 |

0,55 |

|

|

11 |

313 |

0,19 |

0,68 |

0,77 |

|

|

12 |

314 |

0,24 |

0,64 |

0,56 |

|

|

4 |

13 |

411 |

0,29 |

0,6 |

0,78 |

|

14 |

412 |

0,17 |

0,56 |

0,57 |

|

|

15 |

413 |

0,22 |

0,52 |

0,79 |

|

|

16 |

414 |

0,32 |

0,79 |

0,58 |

|

|

5 |

17 |

511 |

0,15 |

0,75 |

0,8 |

|

18 |

512 |

0,2 |

0,71 |

0,59 |

|

|

19 |

513 |

0,25 |

0,67 |

0,81 |

|

|

20 |

514 |

0,4 |

0,63 |

0,6 |

|

|

Продолжение таблицы 3 – Данные о защищенности объектов ИС |

|||||

|

1 |

2 |

3 |

4 |

5 |

6 |

|

6 |

21 |

611 |

0,18 |

0,59 |

0,82 |

|

22 |

612 |

0,23 |

0,55 |

0,61 |

|

|

23 |

613 |

0,28 |

0,51 |

0,83 |

|

|

24 |

614 |

0,31 |

0,78 |

0,62 |

|

|

7 |

25 |

711 |

0,21 |

0,74 |

0,84 |

|

26 |

712 |

0,26 |

0,7 |

0,63 |

|

|

27 |

713 |

0,31 |

0,66 |

0,85 |

|

|

28 |

714 |

0,22 |

0,62 |

0,64 |

|

2 Провести оценку экономически эффективной системы информационной безопасности.

Требуется:

-

Привести и описать структуру банковской платежной системы;

-

Описать методику проектирования оптимальной системы защиты;

-

Рассчитать характеристики вариантов системы;

-

Определить допустимые варианты системы;

-

Построить графики в координатах защищенность – стоимость, защищенность – время, защищенность – удельная стоимость;

-

Провести анализ полученных результатов;

-

Описать компонент реализации электронной цифровой подписи;

-

Описать компонент реализации хэш-функции.

Исходные данные для расчёта оценки экономически эффективной системы информационной безопасности приведены в табл. 6-7.

Таблица 6 – Набор механизмов реализации хэш-функции

|

№ |

Компонент |

Z |

∆С |

∆Т |

∆Ц |

|

b1 |

MD4 программно на С++ |

0,9 |

14 |

19 |

2 |

|

b2 |

MD5 программно на С++ |

0,86 |

21 |

16 |

4 |

|

b3 |

MD5 аппаратно |

0,82 |

15 |

14 |

3 |

|

b4 |

MD5 программно на Pascal |

0,97 |

15 |

13 |

3 |

|

b5 |

SHA программно на С++ |

0,93 |

21 |

13 |

4 |

|

b6 |

SHA аппаратно |

0,89 |

12 |

17 |

1 |

|

b7 |

ГОСТ аппаратно |

0,85 |

18 |

18 |

1 |

|

b8 |

ГОСТ программно на С++ |

0,81 |

24 |

19 |

1 |

|

b9 |

ГОСТ программно на ASM |

0,96 |

11 |

20 |

1 |

Таблица 7 – Набор механизмов реализации ЭЦП

|

№ |

Компонент |

Z |

∆С |

∆Т |

∆Ц |

|

a1 |

RSA программно |

0,95 |

22 |

7 |

3 |

|

a2 |

RSA аппаратно |

0,9 |

12 |

15 |

3 |

|

a3 |

DSA программно на Паскале |

0,95 |

27 |

7 |

4 |

|

a4 |

ГОСТ аппаратно |

0,9 |

10 |

17 |

2 |

|

a5 |

ГОСТ программно на C++ |

0,95 |

18 |

11 |

1 |

|

a6 |

ГОСТ программно на ASM |

0,9 |

13 |

6 |

1 |

Система должна удовлетворять следующим ограничениями:

Сдоп 35, Тдоп 27, Цдоп 6, Z max

Содержание

|

|

С. |

|

ЗАДАНИЕ НА КУРСОВОЙ ПРОЕКТ. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . |

2 |

|

|

|

|

1 ОЦЕНКА КАЧЕСТВА СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ НА ОСНОВЕ АНАЛИЗА ПРОФИЛЯ БЕЗОПАСНОСТИ. . . . . . . . . . . . . . . . . |

10 |

|

1.1 Основы, направления и этапы построения системы защиты информации. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . |

10 |

|

1.2 Матрица информационной безопасности . . . . . . . . . . . . . . . ….. |

13 |

|

1.3 Методика расчёта оценки качества системы защиты информации на основе анализа профиля безопасности……… |

16 |

|

1.4 Расчёт оценки качества системы защиты информации на основе анализа профиля безопасности…………………………………….. |

18 |

|

1.4.1 Защищенность информационной системы……………….. |

18 |

|

1.4.2 Защищенность процессов информационных систем…….. |

21 |

|

1.4.3 Защищенность каналов связи……………………………… |

23 |

|

1.4.4 Защищённость от утечки по техническим каналам……… |

25 |

|

1.4.5 Защищённость системы защиты информационной системы……………………………………………………………………… |

27 |

|

1.4.6 Результирующий профиль безопасности………………… |

29 |

|

ВЫВОДЫ…………………………………………………………………….. |

34 |

|

38 |

|

2.1Структура банковской платежной системы …………………….. |

38 |

|

2.2 Вопросы оценки эффективности и проектирования систем защиты……………………………………………………………………….. |

39 |

|

2.3 Расчёт оценки экономически эффективной системы информационной безопасности…………………………………………….. |

42 |

|

2.4 ГОСТ ЭЦП………………………………………………………….. |

47 |

|

2.5 MD4 хэш-функция…………………………………………………. |

50 |

1 ОЦЕНКА КАЧЕСТВА СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ НА ОСНОВЕ АНАЛИЗА ПРОФИЛЯ БЕЗОПАСНОСТИ

1.1 Основы, направления и этапы построения системы защиты информации

Известно, что основой системы защиты информации (СЗИ) являются (рис. 1.1):

-

Законодательная, нормативно-правовая и научная база;

-

Структура и задачи органов (подразделений), обеспечивающих безопасность информационных технологий;

-

Организационно-технические и режимные меры (политика информационной безопасности);

-

Программно-технические методы и средства защиты информации.

Рисунок 1.1 – Основы построения системы защиты информации

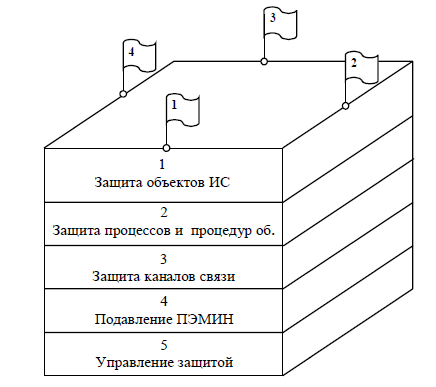

Выделим основные направления в общей проблеме обеспечения безопасности информационных технологий, которые представлены на рис. 1.2.

Направления формируются исходя из конкретных особенностей ИС, как объекта защиты. В общем случае, исходя из типовой структуры ИС и исторически сложившихся видов работ по защите информации рассмотрим следующие направления:

-

защита объектов информационных систем;

-

защита процессов, процедур и программ обработки информации;

-

защита каналов связи;

-

подавление побочных электромагнитных излучений (наводок);

-

управление системой защиты.

Рисунок 1.2 – Направления построения системы защиты информации

Каждый из показателей блока направления должен быть структурирован в зависимости от заданной глубины детализации СЗИ. Представим направления (рис. 1.2) в виде куба, внутри которого и находятся все вопросы (предметная область) защиты информации. Но поскольку каждое из этих направлений базируется на перечисленных выше основах, то грани куба объединяют основы и направления, которые неразрывно связанные друг с другом. Далее рассмотрим этапы (последовательность шагов) построения СЗИ, которые необходимо пройти в равной степени для всех и каждого в отдельности направлений (с учетом всех основ).

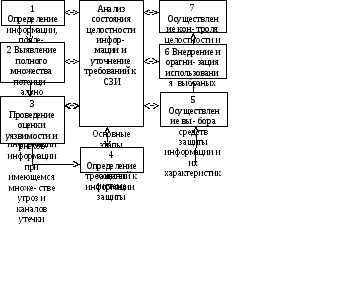

Проведенный анализ существующих методик (последовательностей) работ по созданию и проектированию СЗИ позволяет выделить следующие этапы:

-

определение информационных и технических ресурсов, а также объектов ИС подлежащих защите;

-

выявление полного множество потенциально возможных угроз и каналов утечки информации;

-

проведение оценки уязвимости и рисков информации (ресурсов ИС) при имеющемся множестве угроз и каналов утечки;

-

определение требований к системе защиты информации;

-

осуществление выбора средств защиты информации и их характеристик;

-

внедрение и организация использования выбранных мер, способов и средств защиты;

-

осуществление контроля целостности и управление системой защиты.

Указанная последовательность действий осуществляется непрерывно по замкнутому циклу, с проведением соответствующего анализа состояния СЗИ и уточнением требований к ней после каждого шага. По этой причине системы защиты информации создают по методике, циклически повторяющуюся в течение всего периода ее функционирования, выше перечисленных последовательность этапов (рис. 1.3).

Рисунок 1.3 – Основные этапы построения СЗИ

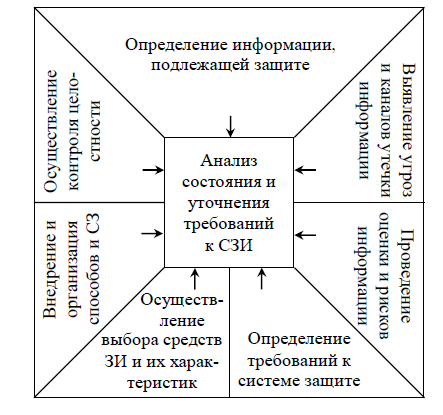

Последовательность прохождения этапов создания СЗИ для каждого из направлений с учетом основ (общего представления структуры СЗИ) условно можно представить следующим видом (см. рис. 1.4).

Рисунок 1.4 – Основные этапы построения СЗИ