- •2. Место информационной безопасности в общей системе безопасности предприятия

- •3.Цели обеспечения информационной безопасности

- •4.Обеспечение конфиденциальности в безопасной информационной системе.

- •5.Обеспечение доступности в безопасной информационной системе.

- •6.Обеспечение целостности в безопасной информационной системе.

- •7. Виды конфиденциальной информации

- •8. Защита персональных данных (пд)

- •10. Коммерческая и служебная тайна.

- •11. Особенности режима защиты информационных ресурсов в зависимости от статуса информационного ресурса.

- •12. Документирование информационных ресурсов

- •13. Понятие о режиме защиты информации.

- •14 Классификация защищаемых объектов информатизации.

- •15. Основные технические средства и системы

- •16. Вспомогательные технические средства и системы

- •17. Защищаемые помещения.

- •18. Понятие угрозы информационной безопасности.

- •20. Оценка информации как ресурса.

- •22. Классификация угроз информационной безопасности

- •21 Классификация уязвимостей проявления угроз.

- •22. Антропогенные источники угроз иб

- •23. Техногенные источники угроз иб.

- •24. Объективные и субъективные уязвимости проявления угроз.

- •25. Классификация возможных атак (проявлений деструктивных факторов)

- •26.27. Классификация методов парирования атак

- •28.Правила категорирования информационных ресурсов.

- •29. Методы оценки информационных рисков

- •1. Метод Дельфи

- •2. Методом анализа иерархий Саати.

- •30. Классы защищенности свт с точки зрения информационной безопасности.

- •31. Классификация ас с точки зрения информационной безопасности.

- •32. Классификация межсетевых экранов с точки зрения информационной безопасности.

- •33.Система обеспечения информационной безопасности. Основное назначение. Решаемые задачи

- •36. Архитектура соби.

- •42. Структура политики информационной безопасности учреждения

- •44 Система обеспечения информационной безопасности как технологическая система сети связи общего пользования.

- •41 Задачи, решаемые при проведении комплексного обследования иб кис.

- •40 Средства обеспечения иб телекоммуникационных систем и уровни эмвос.

40 Средства обеспечения иб телекоммуникационных систем и уровни эмвос.

С точки зрения сетевых служб безопасности, ТС можно разделить на системы, в которых может быть реализована защита всех 7 уровней иерархии ЭМВОС, либо только на 4 верхних (уровни 4-7).

Защита на верхних уровнях относится к передаче информации по виртуальным каналам в сетях общего пользования.

Максимальный уровень защищенности реализуется в случае, когда "закрытие" протоколов осуществляется начиная с 4-го (транспортный) уровня ЭМВОС.

На сетевом уровне в соответствие с документами ISO (МОС) возможно применение нескольких средств безопасности: конфиденциальность для соединений, конфиденциальность для дейтаграмм, конфиденциальность потока данных, целостность для соединений и дейтаграмм, аутентификацию источника данных и взаимодействующих объектов и управление доступом. Данные средства могут предоставляться между конечными системами в сети независимо от используемых коммутаторов. Безопасность может быть предоставлена системам находящимся в различных сетях.

Если используется способ безопасности специфический для данной сетевой технологии, то предоставляемые средства секретности могут быть независимыми от протоколов более высоких уровней.

38 Основные компоненты модели обеспечения системы информационной безопасности на основе стандарта ГОСТ Р ИСО/МЭК 15408-1 - 2008.

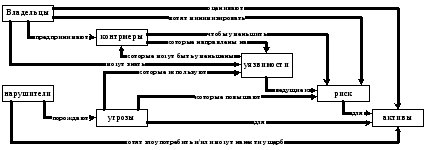

За сохранность активов отвечают их владельцы, для которых эти активы имеют ценность.

Существующие или предполагаемые нарушители также могут придавать значение этим активам и стремиться использовать их вопреки интересам их владельца.

Владельцы воспринимают подобные угрозы как потенциал воздействия на активы, приводящего к понижению их ценности для владельца.

Владельцы активов анализируют возможные угрозы, чтобы решить, какие из них действительно присущи их среде.

В результате анализа определяются риски.

Анализ может помочь при выборе контрмер для противостояния угрозам и уменьшения рисков до приемлемого уровня.

Контрмеры принимают для уменьшения уязвимостей и выполнения политики безопасности владельцев активов.