- •Реферат

- •Содержание

- •Введение

- •Пропускная способность сети

- •6. Безопасность проекта

- •6.1 Молниезащита зданий и сооружений

- •6.1.1 Тип икатегория молниезащиты

- •6.1.2 Воздействие молний на людей, сооружения, электронное оборудование

- •6.1.3 Способы защиты зданий от ударов молнии (типы молниеотводов)

- •6.2 Расчёт молниезащиты для склада распределительного предприятия «кор»

- •6.2.1Исходные данные

- •6.2.2 Расчет необходимых параметров

- •6.2.3 Сопротивление растеканию вертикальных заземлителей(r)

- •6.2.4 Определение высоты стержневого молниеотвода h в зависимости от радиуса защиты Rx и высоты защищаемого объекта hх:

- •Заключение

- •Список использованных источников

Реферат

Дипломный проект содержит 117 с., 41 рис., 12 табл., 30 источников.

Система ПЕРЕДАЧИ ДАННЫХ, ТЕХНОЛОГИЯ КЛИЕНТ-СЕРВЕР, БИЛЛИНГОВАЯ СИСТЕМА, ВОЛОКОННО-ОПТИЧЕСКИЕ ЛИНИИ СВЯЗИ, ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ.

Объектом исследования является информационная система предприятия.

Цель проекта – улучшение качества обслуживания абонентов.

Дипломный проект состоит из шести глав. В первой главе рассмотрены основные характеристики информационной системы, имеющейся на предприятии, основные характеристики распределительного предприятия «КОР», для которого разрабатывается новая информационная система и приведены обоснования разработки новой системы.

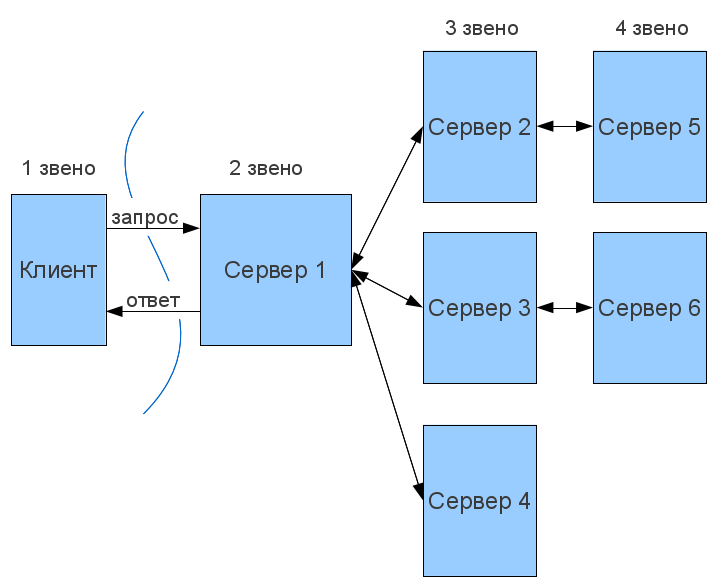

Во второй главе разработаны технологические условия для новой информационной системы, рассмотрена технология клиент-сервер и выбрана трехзвенная архитектура построения технологии, разработана схема взаимодействия с сетью компании «ТТК».

В третьей главе определены технические характеристики элементов информационной системы, такие как емкости серверов, образцовое оборудование, скорости передачи информации.

Четвертая глава посвящена разработке технологической схемы информационной технологии.

В пятой главе рассчитана экономическая эффективность проекта. По результатам расчетов проект окупится через два с половиной года.

В шестой главе рассмотрена молниезащита зданий и сооружений, рассчитана молниезащита для склада предприятия «КОР».

Содержание

1.ХАРАКТЕРИСТИКА СУЩЕСТВУЮЩЕЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ 7

1.1.Характеристики предприятия 7

1.2.Характеристики информационной системы предприятия 10

1.3.Обоснование разработки новой информационной системы 18

2.РАЗРАБОТКА НОВОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ 19

2.1.Разработка технологических условий для новой системы 19

2.2.Разработка новой информационной системы с использованием технологии клиент-сервер и биллинговой системы. 23

2.3.Разработка DFD диаграммы и модели данных 49

50

51

2.4.Разработка схемы взаимодействия информационной системы с сетью «ТТК» 53

3.ОПРЕДЕЛЕНИЕ ТЕХНИЧЕСКИХ ХАРАКТЕРИСТИК ЭЛМЕНТОВ ИНФОРМАЦИОННОЙ СИСТЕМЫ 57

3.1.Определение емкостной памяти сервера 57

3.2.Определение скоростей передачи 65

3.3.Выбор образцового оборудования 69

4.РАЗРАБОТКА ТЕХНОЛОГИЧЕСКОЙ СХЕМЫ ИНФОРМАЦИОННОЙ ТЕХНОЛОГИИ 79

4.1.Разработка схем размещения оборудования 79

4.2.Разработка схем электропитания для оборудования сети 83

5.ОПРЕДЕЛЕНИЕ ЭКОНОМИЧЕСКОГО ЭФФЕКТА 88

5.1.Целесообразность внедрения проекта 88

5.2.Обоснование экономической целесообразности 89

5.3.Экономия эксплуатационных расходов в результате внедрения новой технологии за год составляет 91

5.4.Потребность в финансировании проекта составляет 92

5.5.Расчет оценочных показателей 93

5.6.Вывод по главе 94

6. БЕЗОПАСНОСТЬ ПРОЕКТА 95

6.1 Молниезащита зданий и сооружений 95

6.2 Расчёт молниезащиты для склада распределительного предприятия «КОР» 102

Введение

Современные технологические возможности облегчают передачу информации, повышают эффективность производственных процессов, способствуют повышению деловых операций в процессе работы.

Современному предприятию необходима разветвленная сеть распределенных подразделений, филиалов и групп, взаимодействующих друг с другом. Распределенные корпоративные информационные системы становятся сегодня важнейшим средством производства современного предприятия, они позволяют преобразовать традиционные формы взаимодействия в электронное взаимодействие.

На основании этого, в зависимости от масштаба предприятия, необходимо определить, какие технологии оптимально подходят для организации той или иной корпоративной сети.

Целью дипломного проекта является предоставление информационных услуг для связи с контрагентами (поставщиками и потребителями грузов) с более высоким качеством (быстрее и надежнее)

Задачей данного проекта является:

На основе анализа существующего состояния системы предусмотреть увеличение числа ее абонентов, для более четкого разделения ресурсов системы, с целью увеличения скорости оборота товаров.

ХАРАКТЕРИСТИКА СУЩЕСТВУЮЩЕЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ

Характеристики предприятия

Сейчас все чаще появляются распределительные предприятия, так как удобнее приобрести все в одном месте, а не ездить по всему городу в поисках нужного товара.

В качестве примера такого предприятия рассмотрим распределительное предприятие «Кировский Оптовый Рынок» (сокращенно КОР) который находится в Кировском районе города Екатеринбург по улице В.Высоцкого. Площадь КОР составляет около 600 квадратных метров, включая Базу Гастроном МагКор и территорию рынка по улице Сиреневый бульвар.

Предприятие КОР является промежуточным складом между поставщиками и потребителями.

За неделю КОР посещают примерно десять тысяч человек, а количество сотрудников распределительного предприятия составляет около 300 человек.

«Торговый комплекс «КОР» - один из крупнейших ритейлеров Свердловской области. Задача комплекса - удовлетворение потребностей максимально возможного количества покупателей и обеспечение высокого качества обслуживания с комплексом сопутствующих услуг.

История «КОР»а началась с создания в 1993 году первого оптового рынка в Уральском регионе, расположившегося в Кировском районе г.Екатеринбурга.

Торговый комплекс удобно расположен в северо-восточной части города рядом с транспортными развязками объездной дороги, что удобно как свердловчанам, так и покупателям из соседних регионов.» [13]

На рынок поступает много грузов автотранспортом, но значительная

часть товаров поступает в железнодорожных вагонах. Для подачи железнодорожных вагонов построены подъездные пути, которые идут на рынок от станции Аппаратная.

Расположение КОР и подъездных путей показано на рисунке 1.

Рисунок 1.1. Расположение распределительного предприятия «КОР»

На территории рынка есть здание администрации, которое находится по адресу В.Высоцкого, 49. В этом здании расположены кабинеты администрации, бухгалтерии, менеджеров и других вспомогательных подразделений предприятия.

Кроме этого здания многие фирмы завели подсобные помещения, где находится их администрация.

Для организации взаимодействия работников разных подразделений

администрации рынка и взаимодействия всех этих работников с работниками торговых фирм на территории рынка построена сеть связи. Центром этой

сети является производственная АТС (УПАТС). К этой АТС по кабельным линиям подключены телефонные аппараты работников торговых фирм, установленные в подсобных помещениях их торговых точек. Большая часть емкости АТС занята телефонными абонентами самой администрации рынка.

Кроме этих устройств связи со временем появились и приобретают все большее распространение устройства передачи данных между персональными компьютерами и работников рынка, и работников торговых фирм. Для взаимодействия всех абонентов этих сетей с поставщиками и потребителями товаров и услуг рынка в городе и области были организованны линии связи с городской сетью общего пользования ( ССОП) и с провайдером сети «Интернет» ОАО «Ростелеком». В частности для телефонной связи используются абонентские линии ближайшие к рынку районной АТС 347-348 и линии к маршрутизатору провайдера, размешенному на этой же АТС.

Однако из-за того что район ЖБИ очень удален и отделен мостами от остальных районов города – каналы связи развивались с трудом, а на данный момент устарели. АТС стоит координатно-механическая, оптоволокно не проведено к этому району, поэтому качество связи и передачи данных низкое. Так как система связи для распределительного предприятия очень важна, то перед тем как рассматривать перспективу – рассмотрим имеющуюся сеть подробно.

Характеристики информационной системы предприятия

Как уже упоминалось, на данный момент на предприятии имеется внутренняя телефонная и локальная сеть.

Телефонная сеть состоит из 30 телефонных аппаратов, подключенных через мини АТС Panasonic, которая была куплена с запасом и в которую можно включить до 96 абонентских комплектов.

15 абонентских комплектов находится внутри здания администрации, на каждом номере около трех телефонных аппаратов, включенных параллельно. Остальные 15 абонентских комплектов находятся на торговых базах.

СПД на предприятии представляет собой локальную вычислительную сеть (ЛВС). Под ЛВС подразумевается комплекс программно-аппаратных устройств и коммуникаций связи, обеспечивающий сотрудников распределительного предприятия единой сетью.

Локальная вычислительная сеть, ЛВС (LAN) – группа ЭВМ, а также периферийное оборудование, объединенные в пределах одного или нескольких близлежащих зданий, считаются автономными (не арендуемыми) каналами передачи цифровых данных. Служит для решения информационных задач, а также совместного использования объединенных информационных и вычислительных ресурсов. ЛВС имеет в своем составе средства для выхода в Интернет.

Каждый компьютер, включаемый в локальную сеть, имеет сетевую плату, в разъем которой и подключается связующий кабель. Кабели, выходящие из различных компьютеров, объединяются в устройстве, называемом сетевой концентратор (switch, HUB). Сетевые концентраторы также имеют связь друг с другом, объединяя вместе подсети различных участков завода. Таким образом, обеспечивается прохождение сигналов между всеми устройствами, включенными в сеть.

Преимущества работы в локальной сети:

возможность хранения данных персонального и общего использования на дисках файлового сервера;

возможность постоянного хранения ПО, необходимого многим пользователям, в единственном экземпляре на дисках файлового сервера;

обмен информацией между всеми компьютерами сети;

одновременная печать всеми пользователями сети на общесетевых принтерах;

обеспечение доступа с любого компьютера локальной сети к ресурсам Интернета при наличии единственного коммуникационного узла глобальной Сети.

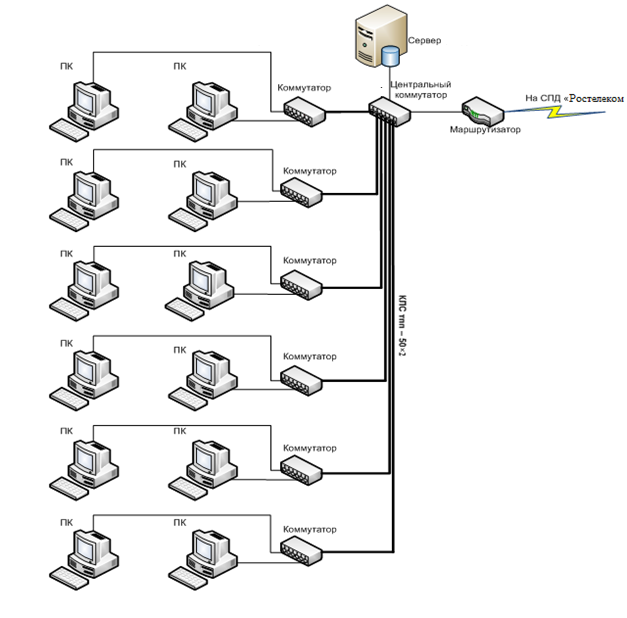

На рисунке 1.2.1. показана схема СПД предприятия.

ЛВС состоит из 30 персональных компьютеров и 15 ноутбуков.

Сервер Intel Сиам S1200 Tower 1x Xeon SATA находится в здании администрации и имеет характеристики, приведенные в таблице 1.1.

Таблица 1.1. Характеристики сервера

|

Характеристики сервера | |

|

Процессор |

4-ядерный процессор Intel® Xeon® E3 1200 серии |

|

Оперативная память |

DDR3 1066 8 Gb |

|

Жесткий диск |

4 Tb |

|

Блок питания |

365-watt PFC |

|

Операционная система |

Windows Server 2003 |

Рисунок 1.2.1. Схема СПД предприятия.

20 персональных компьютеров находится в здании администрации, остальные 10 ПК и 15 ноутбуков находятся на торговых базах.

Расположение ПК в здании администрации на первом этаже показано на рисунке 1.2.2.

Рисунок 1.2.2. Первый этаж здания администрации

Расположение ПК в здании администрации на втором этаже показано на рисунке 1.2.3.

Рисунок 1.2.3. Второй этаж здания администрации

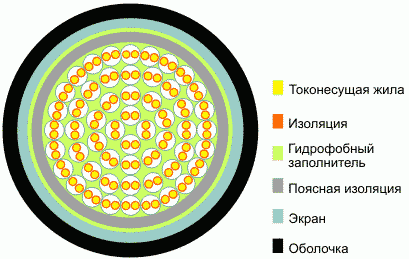

Кабельная линия связи (КЛС) выполнена кабелем марки ТПП 50×2×0,5.Маркировка ТПП:

Т - телефонный.

П - полиэтиленовая изоляция жил кабеля.

П - полиэтиленовая изоляция оболочки.

50 х 2 - имеет в своём сердечнике 50 пар. Следует заметить, что в кабелях с ёмкостью 50 пар и более, присутствуют запасные пары. То есть в данном кабеле пар будет 103.

0,5 - диаметр жил.

На рисунке 1.2.4. изображена конструкция кабеля ТПП.

Рисунок 1.2.4. Конструкция кабеля ТПП

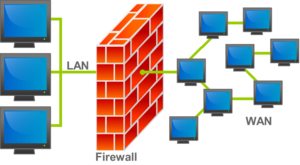

Очень важное значение для нормальной работы сети является ее защита от внешних воздействий.

Firewall — это программный комплекс, предназначенный для защиты компьютера от несанкционированного доступа. В его функции входит осуществление контроля и сепарации, проходящих через него сетевых пакетов с отсевом подозрительных и опасных, в соответствии с заданными правилами. Иногда аналогичные функции возлагаются на аппаратную защиту. Перевести данный термин (firewall) можно, как "стена огня" или "огненная стена". Обычно firwall это компьютерная программа, обеспечивающая защиту компьютера пользователя при нахождении в сети интернет от несанкционированного доступа других пользователей сети к данным на компьютере. Программа пресекает всякие попытки доступа к информации, содержащейся на жёстком диске, во избежание хищения конфиденциальной информации и заражения компьютерными вирусами.

Принцип работы firewall показан на рисунке 1.2.3.

Рисунок 1.2.3. Принцип работы firewall

На данный момент на предприятии на сервере стоит бесплатный firewall Outpost Firewall Pro 8.

«Основные преимущества Outpost Firewall Pro: Безопасный доступ в Интернет Брандмауэр с двусторонним контролем трафика пресекает несанкционированные попытки доступа к вашему компьютеру из локальной сети или Интернета. Будучи первым эшелоном обороны, он предотвращает внедрение и распространение вредоносного ПО, обеспечивая защиту от взломов, заражения неизвестными вирусами, перехвата информации и недозволенной сетевой активности.

Модуль "Локальная безопасность" контролирует взаимодействие программ, предотвращая неизвестные или подозрительные операции. Мощные механизмы слежения, прошедшие проверку многочисленными тестами на утечку данных, позволяют защитить вашу систему от нераспознаваемых угроз.

Благодаря автоматическому обнаружению и удалению всех разновидностей и классов шпионских программ, Outpost обеспечивает сохранность ваших данных и быструю, не отягощенную ненужным или рекламным софтом работу. Монитор доступа непрерывно защищает компьютер от попыток проникновения и активации шпионских программ, а оптимизированная архитектура делает сканирование быстрым и нетребовательным к ресурсам.

Расширенный модуль "Веб-контроль" оградит вас от "темной стороны " Интернета, включая риски обращения к инфицированным ресурсам, кражи личных данных, сбора сведений о ваших предпочтениях, назойливой рекламы и прочих посягательств на вашу приватность.

Вирусы и хакеры не смогут отключить работу программы Outpost, благодаря чему она всегда будет оставаться на страже вашей безопасности.

Что бы вы ни делали на компьютере, защищенном Outpost – он всегда будет работать как новый, настолько мало ресурсов потребляет программа. Ключевые механизмы были оптимизированы так, чтобы обеспечить максимально быстродействие, позволяя вам сконцентрироваться на работе, в то время как работу по обеспечению безопасности берет на себя Outpost.

В независимости от того, являетесь ли вы новичком или экспертом в области компьютерной безопасности, программой очень легко пользоваться. Переключаемые уровни интенсивности защиты и простой, понятный интерфейс сделают работу легкой, быстрой и эффективной.» [14].

Обоснование разработки новой информационной системы

Сегодня всё чаще возникают повышенные требования к пропускной способности канала между абонентами сети и серверами, это происходит как за счёт роста популярности Internet, так и за счёт возникновения новых мультимедийных сервисов, которые порождают большой трафик в сети – всё это вызывает определённые технические накладки в работе корпоративной сети. Наряду с этим идет внедрение цифровых систем передачи, работающих по оптическому кабелю.

Достоинствами волоконно-оптических линий связи являются низкие потери, большая пропускная способность, малые масса и габаритные размеры, экономия цветных металлов, высокая степень защищенности от внешних и взаимных помех. Им отводится ведущее место в научно-техническом прогрессе отрасли связи.

Для более качественного взаимодействия контрагентов с реализаторами необходимо, чтобы последние имели возможность связаться с первыми в любое время и любыми способами (телефонный звонок, отправка e-mail), поэтому необходимо увеличить телефонную сеть до 90 абонентов, а ЛВС расширить на 35 ПК.

Многое оборудование было поставлено до 2007 года, что вызывает большие задержки в сети и замедляет ее работу.

Как видно из вышеперечисленного, существующую кабельную магистраль необходимо реконструировать, тем самым увеличить скорость передачи данных.

РАЗРАБОТКА НОВОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ

Разработка технологических условий для новой системы

Как говорилось выше многое оборудование было установлено давно и уже не отвечает сегодняшним требованиям к ПК. Поэтому для новой системы необходимо приобрести оборудование, взамен устаревшему.

В связи с тем, что будут добавляться еще ПК и все они в свою очередь будут иметь доступ в Интернет, то необходимо приобрести дополнительный сервер, чтобы сеть не перегружалась и работала без задержек.

Так как работа на ПК будет связана с персональными данными, то требуется установить новое лицензионное программное обеспечение. Доступ к сети будет предоставляться нескольким отдельным фирмам, поэтому следует ограничить скорость передачи данных и разрешенные сайты для каждой фирмы в отдельности. Поэтому следует приобрести firewall, который сможет контролировать трафик и блокировать сайты, доступ к которым поставщик не хочет открывать.

На предприятии используется самый распространенный на сегодняшний день стандарт локальных сетей (Ethernet).

Ethernet — это сетевой стандарт, основанный на экспериментальной сети Ethernet Network, которую фирма Xerox разработала и реализовала в 1975 году. Метод доступа был опробован еще раньше: во второй половине 60-х годов в радиосети Гавайского университета использовались различные варианты случайного доступа к общей радиосреде, получившие общее название Aloha. В 1980 году фирмы DEC, Intel и Xerox совместно разработали и опубликовали стандарт Ethernet версии II для сети, построенной на основе коаксиального кабеля, который стал последней версией фирменного стандарта Ethernet. Поэтому фирменную версию стандарта Ethernet называют стандартом Ethernet DIX или Ethernet II.

В сетях Ethernet используется метод доступа к среде передачи данных,

называемый методом коллективного доступа с опознаванием несущей и обнаружением коллизий (carrier-sense-multiply-access with collision detection, CSMA/CD).

Этот метод применяется исключительно в сетях с логической общей шиной (к которым относятся и радиосети, породившие этот метод). Все компьютеры такой сети имеют непосредственный доступ к общей шине, поэтому она может быть использована для передачи данных между любыми двумя узлами сети. Одновременно все компьютеры сети имеют возможность немедленно (с учетом задержки распространения сигнала по физической среде) получить данные, которые любой из компьютеров начал передавать на общую шину.

Важным явлением в сетях Ethernet является коллизия — ситуация, когда две станции одновременно пытаются передать кадр данных по общей среде. Наличие коллизий — это неотъемлемое свойство сетей Ethernet, являющееся следствием принятого случайного метода доступа. Возможность четкого распознавания коллизий обусловлена правильным выбором параметров сети, в частности соблюдением соотношения между минимальной длиной кадра и максимально возможным диаметром сети.

На характеристики производительности сети большое значение оказывает коэффициент использования сети, который отражает ее загруженность. При значениях этого коэффициента свыше 50 % полезная пропускная способность сети резко падает: из-за роста интенсивности коллизий, а также увеличения времени ожидания доступа к среде.

Максимально возможная пропускная способность сегмента Ethernet в кадрах в секунду достигается при передаче кадров минимальной длины и составляет 14 880 кадр/с. При этом полезная пропускная способность сети составляет всего 5,48 Мбит/с, что лишь ненамного превышает половину номинальной пропускной способности — 10 Мбит/с.

Максимально возможная полезная пропускная способность сети Ethernet составляет 9,75 Мбит/с, что соответствует использованию кадров максимальной длины в 1518 байт, которые передаются по сети со скоростью 513 кадр/с.

При отсутствии коллизий и ожидания доступа коэффициент использования сети зависит от размера поля данных кадра и имеет максимальное значение 0,96.

Технология Ethernet поддерживает 4 разных типа кадров, которые имеют общий формат адресов узлов. Существуют формальные признаки, по которым сетевые адаптеры автоматически распознают тип кадра.

В зависимости от типа физической среды стандарт IEEE 802.3 определяет различные спецификации: 10Base-5, 10Base-2, 10Base-T, FOIRL, 10Base-FL, l0Base-FB. Для каждой спецификации определяются тип кабеля, максимальные длины непрерывных отрезков кабеля, а также правила использования повторителей для увеличения диаметра сети: правило «5-4-3» для коаксиальных вариантов сетей, и правило «4-х хабов» для витой пары и оптоволокна.

Так же необходимо расширить телефонную сеть до 100 абонентских номеров, чтобы у каждой отдельной фирмы был свой абонентский номер. Это будет намного удобнее и для самих фирм и для администрации КОР и для службы безопасности.

Подключение к «ТТК» напрямую будет намного выгоднее, так как подключение будет без посредников, и не надо будут переплачивать за их услуги.

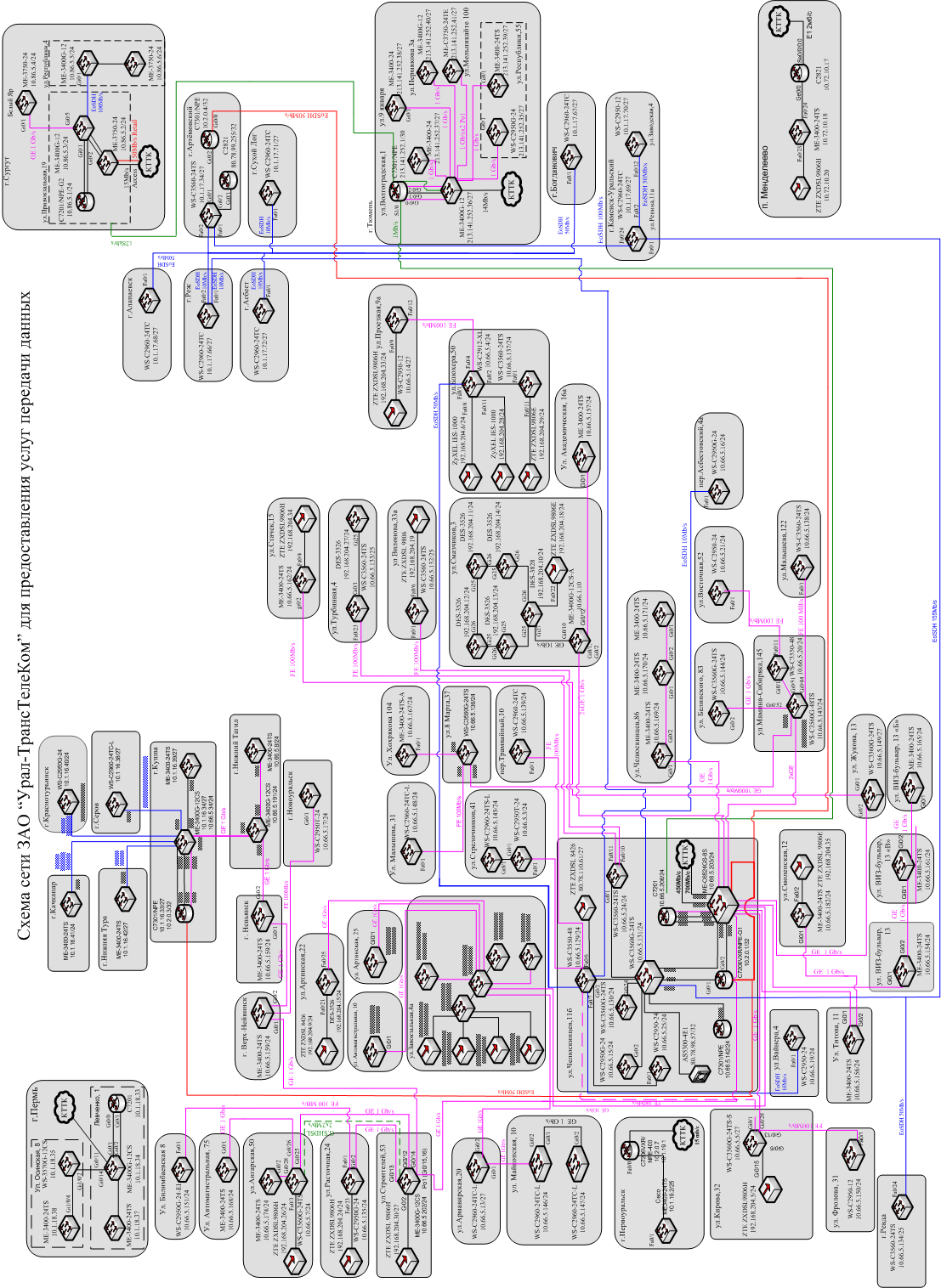

На рисунке 2.1.1. показана схема сети для предоставления услуг передачи данных компании «ТТК».

Разработка новой информационной системы с использованием технологии клиент-сервер и биллинговой системы.

Выбор клиент-серверной архитектуры.

Как правило компьютеры и программы, входящие в состав информационной системы, не являются равноправными. Некоторые из них владеют ресурсами (файловая система, процессор, принтер, база данных и т.д.), другие имеют возможность обращаться к этим ресурсам. Компьютер (или программу), управляющий ресурсом, называют сервером этого ресурса (файл-сервер, сервер базы данных, вычислительный сервер...). Клиент и сервер какого-либо ресурса могут находится как на одном компьютере, так и на различных компьютерах, связанных сетью.

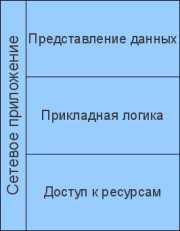

В рамках многоуровневого представления вычислительных систем можно выделить три группы функций, ориентированных на решение различных подзадач:

функции ввода и отображения данных (обеспечивают взаимодействие с пользователем);

прикладные функции, характерные для данной предметной области;

функции управления ресурсами (файловой системой, базой даных и т.д.)

Выполнение этих функций в основном обеспечивается программными средствами, которые можно представить в виде взаимосвязанных компонентов, которые показаны на рисунке 2.2.1.

Рисунок 2.2.1. Компоненты сетевого приложения

компонент представления - отвечает за пользовательский интерфейс;

прикладной компонент - реализует алгоритм решения конкретной задачи;

компонент управления - ресурсом обеспечивает доступ к необходимым ресурсам.

Автономная система (компьютер, не подключенный к сети) представляет все эти компоненты как на различных уровнях (ОС, служебное ПО и утилиты, прикладное ПО), так и на уровне приложений (не характерно для современных программ). Так же и сеть — она представляет все эти компоненты, но, в общем случае, распределенные между узлами. Задача сводится к обеспечению сетевого взаимодействия между этими компонентами.

Архитектура «клиент-сервер» определяет общие принципы организации взаимодействия в сети, где имеются серверы, узлы-поставщики некоторых специфичных функций (сервисов) и клиенты, потребители этих функций.

Практические реализации такой архитектуры называются клиент-серверными технологиями. Каждая технология определяет собственные или использует имеющиеся правила взаимодейстия между клиентом и сервером, которые называются протоколом обмена (протоколом взаимодействия).

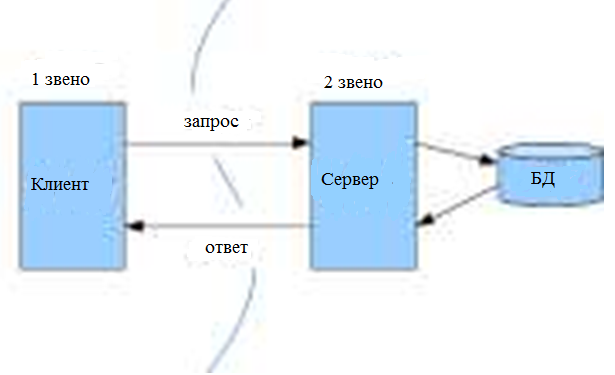

Рассмотрим подробнее двухзвенную архитектуру. В любой сети, построенной на современных сетевых технологиях, присутствуют элементы клиент-серверного взаимодействия, чаще всего на основе двухзвенной архитектуры. Двухзвенной (two-tier, 2-tier) она называется из-за необходимости распределения трех базовых компонентов между двумя узлами (клиентом и сервером).

На рисунке 2.2.2. показана двухзвенная клиент-серверная архитектура

Рисунок 2.2.2. Двухзвенная клиент-серверная архитектура

Двухзвенная архитектура используется в клиент-серверных системах, где сервер отвечает на клиентские запросы напрямую и в полном объеме, при этом используя только собственные ресурсы. Т.е. сервер не вызывает сторонние сетевые приложения и не обращается к сторонним ресурсам для выполнения какой-либо части запроса.

Расположение компонентов на стороне клиента или сервера определяет следующие основные модели их взаимодействия в рамках двухзвенной архитектуры:

сервер терминалов — распределенное представление данных;

файл-сервер — доступ к удаленной базе данных и файловым ресурсам;

сервер БД — удаленное представление данных;

сервер приложений — удаленное приложение.

Перечисленные модели с вариациями представлены на рисунке 2.2.3.

Рисунок 2.2.3. Модели клиент-серверного взаимодействия

Исторически первой появилась модель распределенного представления данных (модель сервер терминалов). Она реализовывалась на универсальной ЭВМ (мэйнфрейме), выступавшей в роли сервера, с подключенными к ней алфавитно-цифровыми терминалами. Пользователи выполняли ввод данных с клавиатуры терминала, которые затем передавались на мэйнфрейм и там выполнялась их обработка, включая формирование «картинки» с результатами. Эта «картинка» и возвращалась пользователю на экран терминала.

С появлением персональных компьютеров и локальных сетей, была реализована модель файлового сервера, представлявшего доступ файловым ресурсам, в том числе и к удаленной базе данных. В этом случае выделенный узел сети является файловым сервером, на котором размещены файлы базы данных. На клиентах выполняются приложения, в которых совмещены компонент представления и прикладной компонент (СУБД и прикладная программа), использующие подключенную удаленную базу как локальный файл. Протоколы обмена при этом представляют набор низкоуровневых вызовов операций файловой системы.

Такая модель показала свою неэффективность ввиду того, что при активной работе с таблицами БД возникает большая нагрузка на сеть. Частичным решением является поддержка тиражирования (репликации) таблиц и запросов. В этом случае, например при изменении данных, обновляется не вся таблица, а только модифицированная ее часть.

С появлением специализированных СУБД появилась возможность реализации другой модели доступа к удаленной базе данных — модели сервера баз данных. В этом случае ядро СУБД функционирует на сервере, прикладная программа на клиенте, а протокол обмена обеспечивается с помощью языка SQL. Такой подход по сравнению с файловым сервером ведет к уменьшению загрузки сети и унификации интерфейса «клиент-сервер». Однако, сетевой трафик остается достаточно высоким, кроме того, по прежнему невозможно удовлетворительное администрирование приложений, поскольку в одной программе совмещаются различные функции.

С разработкой и внедрением на уровне серверов баз данных механизма хранимых процедур появилась концепция активного сервера БД. В этом случае часть функций прикладного компонента реализованы в виде хранимых процедур, выполняемых на стороне сервера. Остальная прикладная логика выполняется на клиентской стороне. Протокол взаимодействия — соответствующий диалект языка SQL.

Преимущества такого подхода очевидны:

возможно централизованное администрирование прикладных функций;

снижение стоимости владения системой (TOC, total cost of ownership) за счет аренды сервера, а не его покупки;

значительное снижение сетевого трафика (т.к. передаются не SQL-запросы, а вызовы хранимых процедур).

Основной недостаток — ограниченность средств разработки хранимых процедур по сравнению с языками высокого уровня.

Реализация прикладного компонента на стороне сервера представляет следующую модель — сервер приложений. Перенос функций прикладного компонента на сервер снижает требования к конфигурации клиентов и упрощает администрирование, но представляет повышенные требования к производительности, безопасности и надежности сервера.

В настоящее время намечается тенденция возврата к тому, с чего начиналась клиент-серверная архитектура — к централизации вычислений на основе модели терминал-сервера. В современной реинкарнации терминалы отличаются от своих алфавитно-цифровых предков тем, что имея минимум программных и аппаратных средств, представляют мультимедийные возможности (в т.ч. графический пользовательский интерфейс). Работу терминалов обеспечивает высокопроизводительный сервер, куда вынесено все, вплоть до виртуальных драйверов устройств, включая драйверы видеоподсистемы.

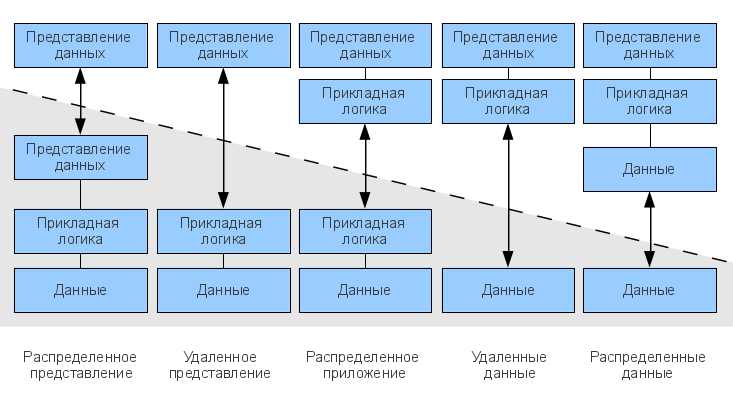

Еще одна тенденция в клиент-серверных технологиях связана с все большим использованием распределенных вычислений. Они реализуются на основе модели сервера приложений, где сетевое приложение разделено на две и более частей, каждая из которых может выполняться на отдельном компьютере. Выделенные части приложения взаимодействуют друг с другом, обмениваясь сообщениями в заранее согласованном формате. В этом случае двухзвенная клиент-серверная архитектура становится трехзвенной (three-tier, 3-tier). Как правило, третьим звеном в трехзвенной архитектуре становится сервер приложений, т.е. компоненты распределяются как показано на рисунке 2.2.4.

Рисунок 2.2.4. Трехзвенная клиент-серверная архитектура

Представление данных — на стороне клиента.

Прикладной компонент — на выделенном сервере приложений (как вариант, выполняющем функции промежуточного ПО).

Управление ресурсами — на сервере БД, который и представляет запрашиваемые данные.

На рисунке 2.2.5. показана Многозвенная клиент-серверная архитектура.

Рисунок 2.2.5. Многозвенная (N-tier) клиент-серверная архитектура

Трехзвенная архитектура может быть расширена до многозвенной (N-tier, Multi-tier) путем выделения дополнительных серверов, каждый из которых будет представлять собственные сервисы и пользоваться услугами прочих серверов разного уровня.

Из выше сказанного сравним архитектуры. Двухзвенная архитектура проще, так как все запросы обслуживаются одним сервером, но именно из-за этого она менее надежна и предъявляет повышенные требования к производительности сервера.

Трехзвенная архитектура сложнее, но благодаря тому, что функции распределены между серверами второго и третьего уровня, эта архитектура представляет:

Высокую степень гибкости и масштабируемости.

Высокую безопасность (т.к. защиту можно определить для каждого сервиса или уровня).

Высокую производительность (т.к. задачи распределены между серверами).

Архитектура клиент-сервер применяется в большом числе сетевых технологий, используемых для доступа к различным сетевым сервисам. Кратко рассмотрим некоторые типы таких сервисов (и серверов).

Web-серверы. Изначально представляли доступ к гипертекстовым документам по протоколу HTTP (Huper Text Transfer Protocol). Сейчас поддерживают расширенные возможности, в частности работу с бинарными файлами (изображения, мультимедиа и т.п.).

Серверы приложений. Предназначены для централизованного решения прикладных задач в некоторой предметной области. Для этого пользователи имеют право запускать серверные программы на исполнение. Использование серверов приложений позволяет снизить требования к конфигурации клиентов и упрощает общее управление сетью.

Серверы баз данных. Серверы баз данных используются для обработки пользовательских запросов на языке SQL. При этом СУБД находится на сервере, к которому и подключаются клиентские приложения.

Файл-серверы. Файл-сервер хранит информацию в виде файлов и представляет пользователям доступ к ней. Как правило файл-сервер обеспечивает и определенный уровень защиты от несанкционированного доступа.

Прокси-сервер. Во-первых, действует как посредник, помогая пользователям получить информацию из Интернета и при этом обеспечивая защиту сети. Во-вторых, сохраняет часто запрашиваемую информацию в кэш-памяти на локальном диске, быстро доставляя ее пользователям без повторного обращения к Интернету.

Файрволы (брандмауэры). Межсетевые экраны, анализирующие и фильтрующие проходящий сетевой трафик, с целью обеспечения безопасности сети.

Почтовые серверы. Представляют услуги по отправке и получению электронных почтовых сообщений.

Серверы удаленного доступа (RAS). Эти системы обеспечивают связь с сетью по коммутируемым линиям. Удаленный сотрудник может использовать ресурсы корпоративной ЛВС, подключившись к ней с помощью обычного модема.

Это лишь несколько типов из всего многообразия клиент-серверных технологий, используемых как в локальных, так и в глобальных сетях.

Для доступа к тем или иным сетевым сервисам используются клиенты, возможности которых характеризуются понятием «толщины». Оно определяет конфигурацию оборудования и программное обеспечение, имеющиеся у клиента. Рассмотрим возможные граничные значения:

«Тонкий» клиент. Этот термин определяет клиента, вычислительных ресурсов которого достаточно лишь для запуска необходимого сетевого приложения через web-интерфейс. Пользовательский интерфейс такого приложения формируется средствами статического HTML (выполнение JavaScript не предусматривается), вся прикладная логика выполняется на сервере.

Для работы тонкого клиента достаточно лишь обеспечить возможность запуска web-браузера, в окне которого и осуществляются все действия. По этой причине web-браузер часто называют "универсальным клиентом".

«Толстый» клиент. Таковым является рабочая станция или персональный компьютер, работающие под управлением собственной дисковой операционной системы и имеющие необходимый набор программного обеспечения. К сетевым серверам «толстые» клиенты обращаются в основном за дополнительными услугами (например, доступ к web-серверу или корпоративной базе данных).

Так же под «толстым» клиентом подразумевается и клиентское сетевое приложение, запущенное под управлением локальной ОС. Такое приложение совмещает компонент представления данных (графический пользовательский интерфейс ОС) и прикладной компонент (вычислительные мощности клиентского компьютера).

СПД на предприятии должна представлять собой интегрированную информационную систему (ИИС). Под ИИС подразумевается комплекс программно-аппаратных устройств и коммуникаций связи, обеспечивающий сотрудников предприятия единой информационной сетью и доступом к сети IP «ТТК».

Компонентами ИИС являются:

Структурированная кабельная система (СКС);

Волоконно-оптические линия связи (ВОЛС);

Локальная вычислительная сеть (ЛВС).

ИИС должна состоять из семи узлов, один из которых является центральным узлом сети. Центральный узел находится на первом этаже здания администрации предприятия. Остальные узлы располагаются так:

Терминал 1 – Терминал 7 - узел №1;

Терминал 8 – Терминал 11 - узел №2;

Терминал 12, Терминал 13 - узел №3;

Терминал 14 – Терминал 17 - узел №4;

Главный терминал - узел №5;

Складской терминал - узел №6;

Выбор биллинговой системы.

Биллинговая система - программный комплекс, осуществляющий учет объема потребляемых абонентами услуг, расчет и списание денежных средств в соответствии с тарифами компании.

Задачи, которые стоят перед биллинговой системой следующие:

сбор информации о потребляемых услугах (аккаунтинг)

аутентификация и авторизация абонентов

контроль денежных средств на счетах абонентов и списание средств в соответствии c действующей тарифной сеткой

пополнение счетов абонентов

внесение изменений в тарифы

предоставление статистики по операциям (клиентская и операторская части).

Кстати, не стоит путать аутентификацию и авторизацию - это разные понятия. Так, аутентификация - процедура идентификации пользователя (обычно сводящаяся к проверке указываемых им данных на совпадение с хранящимися в системе). Авторизация - процесс принятия решения о правомерности доступа пользователя к какому-то конкретному ресурсу (например, к файлу на диске или к определенной услуге связи).

На рисунке 2.2.2.1. показан пример поставщика интернет услуг, продающего трафик абонентам.

Рисунок 2.2.2.1 Структура биллинговой системы поставщика услуг.

Основные модули на рисунке 2.2.2.1. это:

коллекторы информации о потребленных услугах

система аутентификации абонентов

ядро (бизнес-логика)

многоуровневая БД

модуль авторизации

модуль анализа типов трафика (локальный, пиринговый, etc)

модуль разграничения доступа

модуль статистики

административный интерфейс для ручного управления абонентами

интерфейс управления счетами абонентов и тарифами для отдела продаж

Основной принцип проектирования системы - строгая модульность, которая в последствии позволит легко модернизировать отдельные

компоненты системы в зависимости от меняющихся задач бизнеса.

Услуги могут быть разными (например - VPN-доступ, dial-up пул, обычный неинкапсулированный трафик, Proxy, VoIP, etc), надо обеспечить доставку ядру системы в единообразном виде информации о том, какой тип услуги, какой абонент, в каком объеме и в какое время потребил.

Многоуровневая БД нужна для того, чтобы не работать все время с массивами максимально детальной информации, так как это значительно может снизить быстродействие всей системы.

Можно выделить 3 уровня:

максимально детализированная информация без какой-либо обработки

классифицированная и первично агрегированная информация

оперативная информация

База первого уровня может понадобиться для разрешения спорных моментов с клиентами. Важно сохранять ее в исходном виде, т.к. возможно будет необходимо постфактум произвести перерасчет выставленных к оплате счетов с учетом скорректированных тарифов или, например, уточненных границ сетей, по которым делится трафик.

Не для каждого сервиса можно получить детализированную информацию о соединениях, но к этому надо стремиться. По крайней мере, при подсчете трафика через Web Proxy это решается автоматически, использование NetFlows тоже позволяет делать полную детализацию. Минусом является значительный объем, требующийся для хранения всех этих данных. Однако, т.к. эта информация нужна не очень часто, ее более логично хранить в виде обычных файлов, а не в базе - это уменьшит нагрузку на сервер БД и является более компактным способом хранения.

База второго уровня компактнее, чем первая, поэтому ее можно хранить за более продолжительный период времени. Например, после классификации трафика можно не хранить информацию о локальном трафике, если за него не взимается плата. Также с большой долей вероятности можно считать одним соединением несколько соединений с одним и тем же хостом, произошедшие в приблизительно одно.

Оперативная информация - наиболее грубая по отношению к остальным двум базам, но зато операции с ней можно совершать очень быстро, что позволяет сократить время реакции системы, которое будет обсуждаться ниже. На основе этой базы осуществляется принятие решений о предоставлении или прекращении предоставления услуг конкретному клиенту.

На предприятии установим биллинговую систему UTM 5.

Базовая лицензия на UTM 5 открывает полноценный доступ к основному функционалу биллинговой системы. Это тарификация наиболее востребованных услуг, основные инструменты учета трафика, все необходимые отчеты. Базовая лицензия не накладывает никаких ограничений по количеству абонентов или объемам тарифицируемого трафика.

Лицензия на базовый модуль позволяет производить тарификацию:

Разовых услуг;

Периодических услуг;

Трафика.

Предоставляемые инструменты:

Интерфейс администратора (основное средство управления биллинговой системой);

Интерфейс пользователя (отчетность для абонента и управление собственной учетной записью);

UTM 5 Tray (пользовательская мультиплатформенная утилита для управления доступом в интернет).

Интерфейс администратора позволяет создавать тарифные планы, заводить услуги, выставлять счета. Платежи могут быть зарегистрированы в системе администратором вручную, или самими пользователями, через предоплаченные карты.

Формирование документов происходит на основании шаблонов (договора, счета, приходно-кассовые ордера, счета-фактуры, и т.д.). Отчеты формируются по стандартным формам (по трафику, списаниям, услугам, платежам, блокировкам и другим параметрам).

Биллинговая система UTM 5 способна управлять оборудованием и сторонним программным обеспечением (брэндмауэры, коммутаторы, прокси-серверы и т.д.) при наступлении определенных событий. К примеру, при нулевом балансе ограничить доступ абонента к интернету непосредственно на коммутаторе.

Поддерживаемые версии программного обеспечения:

Аппаратная платформа: x86

Операционная система: Windows 2003 Server

СУБД: mysql 5.0.x

А теперь более подробно рассмотрим интерфейс администратора биллинговой системы UTM 5.

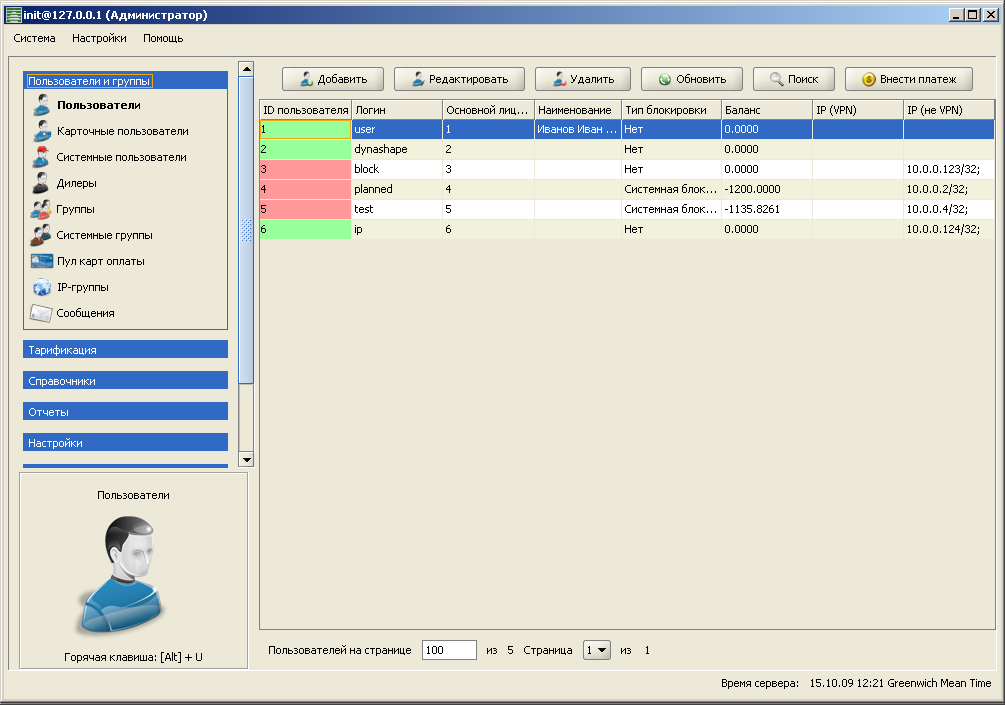

Список пользователей отображается постранично; интерфейс для выбора настроек отображения (числа пользователей на странице и номера страницы) расположен в нижней части списка. Количество пользователей на странице сохраняется при выходе из программы.

На рисунке 2.2.2.2. показано как в UTM 5 выглядит список пользователей.

Рисунок 2.2.2.2. Список пользователей

Окно добавления пользователя подразделяется на следующие страницы:

• Основные параметры – логин, наименование, пароль и параметр Работать по предоплате. Имеется возможность сгенерировать случайный пароль, который автоматически подставляется в поля Пароль и Подтверждение, а также показывается явно в поле Сгенерированный пароль.

• Дополнительные параметры – паспортные данные и банковские параметры, а также дополнительно заведённые параметры пользователя.

• Контакты – персональные данные (адрес, телефон, e-mail) контактного лица.

• Другое – прочие параметры, ассоциированные с данным пользователем (адрес и порт удалённого коммутатора; закреплённая валюта пользователя).

В группе страниц Пользователь в окне свойств пользователя страница Основные параметры показана на рисунке 2.2.2.3.

Рисунок 2.2.2.3. Окно свойств пользователя

Создание новой учетной записи клиента осуществляется при помощи диалогового окна добавления пользователя. Обязательной информацией является логин пользователя. При создании новой учётной записи пароль генерируется автоматически, но есть возможность его изменения. Одновременно с учётной записью для пользователя заводится основной лицевой счёт.

Окно Добавления пользователя показана на рисунке 2.2.2.4.

Рисунок 2.2.2.4. Окно добавления пользователя

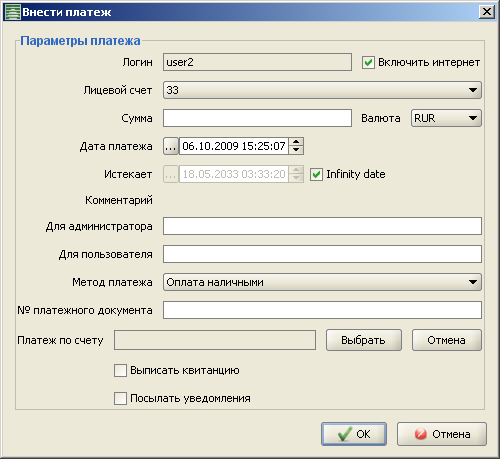

Чтобы внести платёж на счёт пользователя необходимо:

1. На левой панели в группе страниц Пользователи и группы откройте пункт Пользователи . Откроется страница со списком зарегистрированных пользователей.

2. Выберите нужного пользователя в списке и нажмите Внести платеж. Откроется окно параметров платежа.

3. Если у пользователя несколько лицевых счетов, выберите нужный счёт из выпадающего списка.

4. Выберите из списка валюту платежа.

5. Введите сумму платежа.

6. Введите дату платежа или оставьте значение по умолчанию (текущую дату).

7. Введите дату истечения платежа или оставьте значение по умолчанию (не истекает).

8. Введите произвольные комментарии для администратора и для пользователя.

9. Выберите из списка метод платежа.

10. Если платёж производится согласно внешнему платёжному документу, введите номер этого документа.

11. Если платёж производится по счёту, зарегистрированному в системе, выберите номер этого счёта.

12. Нажмите ОК, чтобы произвести платёж.

На рисунке 2.2.2.5. показаны параметры платежа.

Рисунок 2.2.2.5. Параметры платежа

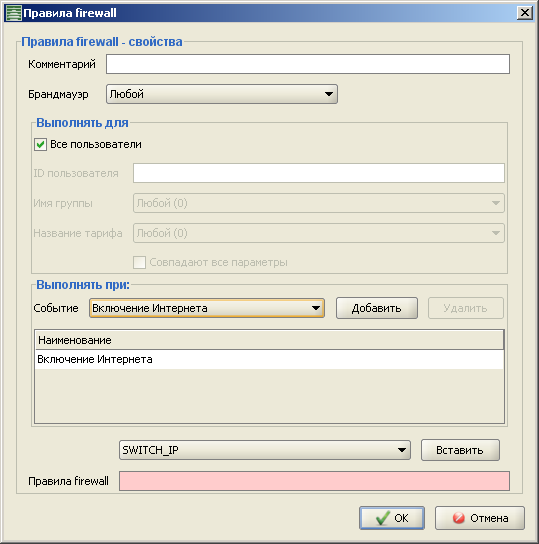

Для создания правила firewall необходимо:

1. На левой панели в группе страниц Настройки открыть пункт Правила firewall . Откроется страница со списком зарегистрированных правил.

2. Нажмите Добавить. Откроется окно Правило firewall.

3. Введите комментарий в поле Комментарий, чтобы легко отличать данное правило от других в общем списке.

4. В выпадающем списке Брандмауэр выберите брандмауэр, на котором должна выполняться команда, или позицию Любой для выполнения команды на всех брандмауэрах, подключённых в момент выполнения.

5. В группе параметров Выполнять для либо поставьте флажок Все пользователи, либо задайте одно или более из следующих условий для определения области применимости:

° Идентификатор пользователя в поле ID пользователя;

° Группу в выпадающем списке Имя группы;

° Тарифный план в выпадающем списке Название тарифа.

Если задано более одного условия, по умолчанию учитывается их объединение. При надобности отметьте флажок Совпадают все параметры, чтобы учитывать пересечение условий.

6. В группе Выполнять при выберите инициирующее событие или несколько событий, при наступлении которых должно срабатывать данное правило, пользуясь выпадающим списком всех возможных событий и кнопками Добавить и Удалить.

7. В поле Правило firewall введите шаблон команды. При необходимости используйте переменные для построения шаблонов команд. Переменные заменяются своими значениями непосредственно при выполнении команды. Набор допустимых переменных зависит от выбранных инициирующих событий. При использовании неприменимых переменных выдаётся предупреждение.

8. Нажмите ОК, чтобы завершить создание правила.

На рисунке 2.2.2.6. показан пример списка правил firewall.

Рисунок 2.2.2.6. Список правил firewall

Интерфейс настройки свойств правил firewall показан на рисунке 2.2.2.7.

Рисунок 2.2.2.7. Окно “Правила firewall”

Чтобы создать тарифный план необходимо нажать кнопку Добавить.

Кнопка Добавить открывает окно создания тарифного плана со следующими полями ввода:

Название тарифа – обязательный параметр.

Срок завершения действия – дата окончания действия тарифного плана и списаний за него (необязательный параметр).

Обнулять баланс в конце расч. периода – установка данного параметра приводит к обнулению баланса лицевого счета, привязанного к тарифной связке этого тарифного плана, при закрытии расчетного периода.

На рисунке 2.2.2.8. показан интерфейс добавления тарифа.

Рисунок 2.2.2.8. Добавление тарифа

Кнопка Редактировать открывает окно свойств тарифного плана, в котором имеются следующие поля ввода:

Идентификатор тарифа – присваивается автоматически.

Название тарифа – обязательный параметр.

Создан, Изменен – дата создания и дата последнего изменения тарифного плана.

Создал, Изменил – логин пользователя, создавшего или последним изменившего тарифный план.

Срок завершения действия – дата окончания действия тарифного плана и списаний за него (необязательный параметр).

Обнулять баланс в конце расч. периода – установка данного параметра приводит к обнулению баланса лицевого счета, привязанного к тарифной связке этого тарифного плана, при закрытии расчетного периода.

Услуги – список услуг, входящих в тарифный план.

Для включения новой услуги в тарифный план необходимо нажать кнопку Добавить. Будет отображен список всех существующих в системе шаблонов услуг.

На рисунке 2.2.2.9. показан интерфейс редактирования тарифа.

Рисунок 2.2.2.9. Редактирование тарифного плана

Технические требования к ВОЛС

Волоконно-оптическая линия связи должна соответствовать международному стандарту на кабельные разводки International Standard ISO/IEC 11801.

Волоконно-оптическая линия связи должна обеспечивать поддержку протоколов передачи функционирующих на скоростях до 100 Мбит.

ВОЛС должна соединять центральный узел КОР, находящийся по адресу Высоцкого, 50, и узел доступа к сети «ТТК», находящийся по адресу Малышева, 122.

ВОЛС не должна взаимодействовать с другими коммуникациями, такими как вентиляция, теплосеть, водопровод, канализация и т.п. При проектировании трасс ВОЛС необходимо учитывать коммутации силовых электрических сетей, сетей освещения здания, вентиляции и др.

Кабели и коммутационные устройства должны быть промаркированы.

ВОЛС должна иметь 100% резерв волокон в кабелях.

ВОЛС должна иметь 50% избыточности кроссового оборудования для дальнейшего расширения системы в помещениях основных служб.

Текущие и перспективные технические требования к СКС

СКС должна соответствовать международному стандарту на кабельные разводки International Standard ISO/IEC 11801.

СКС должна быть рассчитана на подключение слаботочных устройств общей емкостью до 120 портов (портом следует считать модульное окончание для разъема типа RJ-45).

СКС должна обеспечивать поддержку следующих протоколов передачи:

10 BaseT, 100 BaseT, ISDN;

Fast Ethernet, ATM, видеоконференции – приложения, функционирующие на частотах до 100 МГц при использовании медных носителей.

СКС должна иметь один центр коммутации. Центр коммутации располагается на первом этаже административного здания в специальном помещении, а также предусматривать достаточную емкость для будущего расширения.

СКС должна быть выполнена с применением топологии «звезда» - от кроссового оборудования к каждому порту отдельная линия. Горизонтальная (абонентская) кабельная разводка должна быть выполнена кабелем FTP не ниже категории 5.

СКС не должна взаимодействовать с каналами скрытой проводки для прокладки кабелей других коммуникаций, таких как вентиляция, теплосеть, водопровод, канализация и т.п. При проектировании трасс СКС необходимо учитывать коммутации силовых электрических сетей, сетей освещения здания, вентиляции и др.

Кабели и коммутационные устройства СКС должны быть промаркированы. Следует предусмотреть необходимое оборудование и запас материалов для изменения маркировки при эксплуатации сети.

Увеличение количества портов для расширения системы на 15%.

СКС должна иметь 20% избыточности кроссового оборудования для дальнейшего расширения системы в помещениях основных служб.

Текущие и перспективные технические требования к активному оборудованию ЛВС

Активное оборудование должно соответствовать международным стандартам:

Протокол построения основного дерева IEEE 802.1D;

Поддержка протоколов VLAN.

Активное оборудование должно поддерживать виртуальные группы на базе сетевых протоколов (IP, IPX), MAC – адресов и объединение в группы по административному принципу.

Активное оборудование должно поддерживать следующие технологии: агрегирование портов, коммутацию уровня 3, FAST IP, IGMP snooping.

Активное оборудование должно обеспечивать передачу с использованием протоколов Ethernet и Fast Ethernet.

Активное оборудование должно иметь встроенные функции по защите от широковещательного трафика, фильтрации.

Разработка DFD диаграммы и модели данных

Разработка DFD диаграммы

DFD диаграмма использует принцип иерархии и декомпиляции и является основным средством моделирования функциональных требований проектируемой системы. Целью создания такой диаграммы является демонстрация того, как каждый процесс преобразует свои входные данные в выходные, а также выявить отношения между этими процессами. Эта диаграмма изображает систему в состоянии «как будет». Первая диаграмма с номером 0 называется контекстной и описывает моделируемую систему в общем виде.

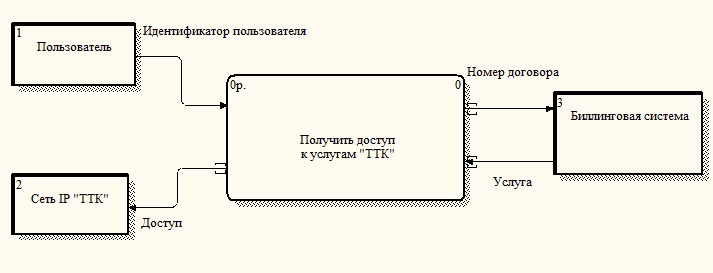

Главной задачей системы является получение доступа к сети IP «ТТК». Именно этот процесс я и взял за основной в контекстной диаграмме, внешними сущностями в данном случае будут пользователь и сеть IP «ТТК» с одной стороны, биллинговая система – с другой. Диаграмма DFD0 представлена на рисунке 2.3.1.

Рисунок 2.3.1. DFD0 диаграмма

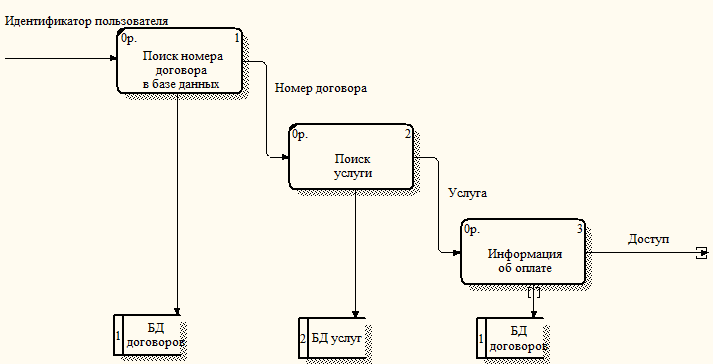

Далее выполняется процесс декомпозиции, заключающийся в разбиении основного процесса на функциональные подсистемы с соблюдением принципа иерархии. Чтобы система разрешила доступ, должна произойти следующая цепочка событий: поиск номера договора в базе данных договоров, поиск услуги в базе данных услуг, смотрится информация об оплате пользователем данной услуги и после этого система разрешает или запрещает доступ к услуге, то есть происходит процесс получения доступа к услугам компании «ТТК», следовательно, после декомпозиции диаграммы DFD0 мы получим диаграмму DFD1, представленную на рисунке 2.3.2 и состоящую из трех подсистем.

Рисунок 2.3.2. DFD1 диаграмма

Процесс «Информация об оплате» декомпозируем до DFD диаграммы второго уровня, в которой покажем, что для получения доступа необходимы информация о стоимости услуги и информация об ее оплате. Диаграмма DFD2 показана на рисунке 2.3.3.

Рисунок 2.3.3. DFD2 диаграмма

Разработка ЕR модели данных

Модель сущность-связь (ER-модель) — модель данных, позволяющая описывать концептуальные схемы предметной области.

ER-модель используется при высокоуровневом(концептуальном) проектировании баз данных. С её помощью можно выделить ключевые сущности и обозначить связи, которые могут устанавливаться между этими сущностями.

Во время проектирования баз данных происходит преобразование ER-модели в конкретную схему базы данных на основе выбранной модели данных.

На рисунке 2.3.4. показана ER модель данных разработанной системы.

Рисунок 2.3.4. ER диаграмма

Разработка схемы взаимодействия информационной системы с сетью «ТТК»

Компания «ТрансТелеКом» или сокращённо ТТК – это федеральная телекоммуникационная компания, которая входит в пятерку ведущих российских операторов связи. ТТК эксплуатирует и обслуживает одну из крупнейших в России волоконно-оптических линий связи протяженностью более 75 000 км и пропускной способностью 560 Гбит/с. Она предоставляет широкий спектр телекоммуникационных услуг на базе новейших технологий частным и корпоративным клиентам на всей территории страны.

Компания ТТК предоставляет широкий спектр телекоммуникационных услуг на базе передовых телекоммуникационных технологий для более чем 1000 точек доступа во всех регионах России, где сосредоточены основные производственные ресурсы страны. В частности компания ТТК предлагает своим клиентам комплексные решения по созданию территориально-распределенных корпоративных сетей связи любой сложности. В таких сетях для корпоративных организаций предоставляется широкополосной доступ в Интернет, а такие услуги передачи данных, услуги городской, междугородной и международной телефонии, а также техническую и сервисную поддержку процесса предоставления услуг на самом высоком уровне.

Основы сети ВОЛС составляет магистральная цифровая сеть связи ТТК. Волоконно - оптические магистральные линии связи проложены вдоль всех основных железнодорожных путей и имеют общую протяженность более 75000 километров. Фактически, МЦСС охватывает всю густонаселенную часть территории России, соединяя воедино области от западных до восточных границ Российской Федерации.

Высокая надежность сети обеспечивается резервированием волоконно-оптических линий связи по географически разнесенным маршрутам и налаженной системой эксплуатации линейно-кабельных сооружений. У сети ТТК есть точки взаимодействия с сетями операторов других государств (Финляндии, стран Балтии, Польши, Белоруссии, Украины, Азербайджана, Казахстана, Монголии, Китая, Японии), так что сеть позволяет создать эффективную среду для передачи трафика не только для российских, но и для международных операторов.

Вся сеть ТТК и географически, и административно разделена на несколько региональных зон, каждую из которых обслуживает дочернее подразделение компании.

Как уже было показано ранее, для предоставления услуг связи в компании ТТК - Урал используется построенная ранее и эксплуатируемая компанией Магистральная сеть ВОЛС вдоль Российских железных дорог, а также опирающаяся на ее ресурсы сеть MPLS IP и сети доступа, интегрированные в единую взаимоувязанную мультисервисную сеть.

Базовой технологией для построения магистральной первичной сети выбрана SDH-технология (Synchronous Digital Hierarchy), обеспечивающая требуемую масштабируемость (2 - 10 000 Мбит/с), как по пропускной способности, так и по зоне покрытия, позволяющая наиболее активно эксплуатировать оптические каналы.

Сеть построена с использованием SDH мультиплексоров в основном производства Lucent Technologies, способных мультиплексировать стандартные сигналы PDH и SDH до уровня 2.5 Гбит/с (STM-16). Широкий диапазон перекрываемых расстояний, высокая пропускная способность и гибкие возможности подключения делают SDH оборудование основным элементом эффективных и экономичных магистральных сетей.

Применяемое оборудование в совокупности с SDH-технологией позволяют повысить надежность первичной транспортной сети за счет объединения ее узлов в кольцевые структуры, что дает возможность системе управления сетью автоматически переключать основной канал на обходной в случае отклонения качественных параметров основного канала от нормы. Переключения в сети происходят за время, не превышающее 50мс, т.е. фактически без перерыва связи для пользователя.

В настоящее время на сети Компании ТТК внедрена технология DWDM, благодаря которой емкость сети выросла до 560 Гбит/с. а по мере роста трафика пропускная способность может быть увеличена вплоть до 1600 Гбит/с.

Региональная мультисервисная цифровая сеть связи представляет собой единый технический комплекс. Основу комплекса составляют: волоконно-оптический кабель, кабельные и каналообразующие сооружения, единая система контроля и управления, а также обеспечивающие системы электропитания, синхронизации и служебной связи.

Компания ТТК-Урал предлагает в пользование клиенту цифровой канал связи (ЦКС), состоящий из магистрального цифрового канала связи сети ТТК и канала доступа (одного либо двух) между оборудованием клиента и узлом (узлами) магистральной цифровой сети связи компании на территории России. При этом скорость магистрального цифрового канала равна скорости канала/каналов доступа.

Компания ТТК-Урал предоставляет клиентам цифровые каналы связи со скоростью передачи от 64 Кбит/с до 622 Мбит/с, но чаще всего цифровые линии класса Е1со скоростью передачи 2 Мбит/сек и цифровые линии класса FE со скоростью передачи данных 100 Мбит/сек. Параметры передачи цифровых каналов связи, как правило, отвечают требованиям норм на электрические параметры основных цифровых каналов и трактов магистральной и внутризоновых первичных сетей ВСС России, утвержденных Приказом № 92 Министерства связи РФ от 10.08.1996 г. и Рекомендациям МСЭ-Т № M2100, M2101, M2110, M.2120, G.821, G.826, G.828.

Организация "последней мили" от узла сети до оборудования клиента производится на основе волоконно-оптического кабеля, либо медножильных кабелей, а иногда и при помощи радиодоступа. Высокое качество и надежность связи обеспечиваются особой кольцевой архитектурой сети и применением самых современных технологий.

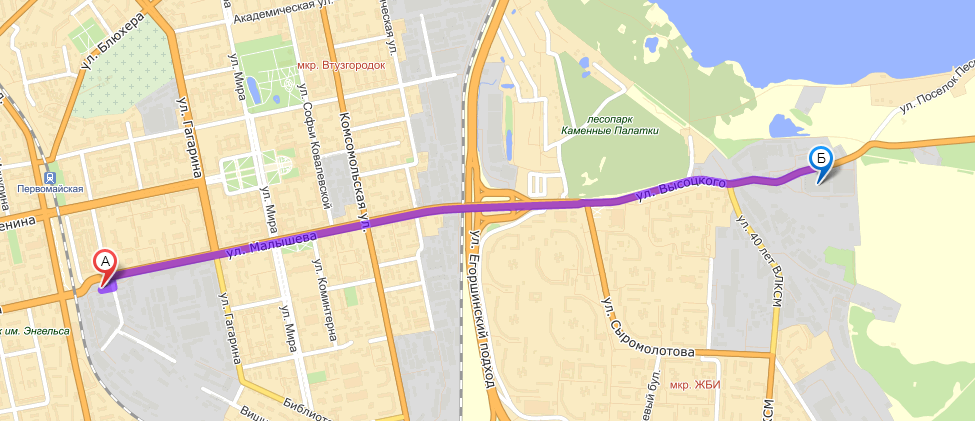

Предприятие будет подключено к ближайшему маршрутизатору компании «ТТК», который находится по адресу Малышева, 122. Подключение будет проводиться по ВОЛС. ВОЛС будет проходить по подвесам контактной сети, а после моста по столбам электроосвещения.

На рисунке 2.3.1. показана трасса прокладки ВОЛС между маршрутизатором компании «ТТК» и маршрутизатором, находящимся на распределительном предприятии КОР.

Рисунок 2.3.1. Трасса прокладки ВОЛС между коммутационными пунктами

ОПРЕДЕЛЕНИЕ ТЕХНИЧЕСКИХ ХАРАКТЕРИСТИК ЭЛМЕНТОВ ИНФОРМАЦИОННОЙ СИСТЕМЫ

Определение емкостной памяти сервера

Как рассматривалось выше, на предприятии имеется один сервер, и для увеличения производительности сети нам необходимо поставить еще один сервер.

Мы будем строить сеть на технологии клиент-сервер, используя трехзвенную архитектуру построения. Сервер, который будет приобретен, будет сервером приложений, а сервер, который уже имеется на предприятии, будет сервером БД.

Клиент будет тонкий.

«Трехуровневая архитектура, или трехзвенная архитектура — архитектурная модель программного комплекса, предполагающая наличие в нём трёх компонентов: клиентского приложения, сервера приложений, к которому подключено клиентское приложение, и сервера базы данных, с которым работает сервер приложений.

Клиент — это интерфейсный компонент, который представляет первый уровень, собственно приложение для конечного пользователя. Первый уровень не должен иметь прямых связей с базой данных (по требованиям безопасности), быть нагруженным основной бизнес-логикой (по требованиям масштабируемости) и хранить состояние приложения (по требованиям надежности). На первый уровень может быть вынесена и обычно выносится простейшая бизнес-логика: интерфейс авторизации, алгоритмы шифрования, проверка вводимых значений на допустимость и соответствие формату, несложные операции (сортировка, группировка, подсчет значений) с данными, уже загруженными на терминал.

Сервер приложений располагается на втором уровне. На втором уровне

сосредоточена большая часть бизнес-логики. Вне его остаются фрагменты, экспортируемые на терминалы, а также погруженные в третий уровень хранимые процедуры и триггеры.

Сервер базы данных обеспечивает хранение данных и выносится на третий уровень. Обычно это стандартная реляционная или объектно-ориентированная СУБД. Если третий уровень представляет собой базу данных вместе с хранимыми процедурами, триггерами и схемой, описывающей приложение в терминах реляционной модели, то второй уровень строится как программный интерфейс, связывающий клиентские компоненты с прикладной логикой базы данных.

Достоинства трехуровневой системы:

масштабируемость

Конфигурируемость — изолированность уровней друг от друга позволяет (при правильном развертывании архитектуры) быстро и простыми средствами переконфигурировать систему при возникновении сбоев или при плановом обслуживании на одном из уровней

высокая безопасность

высокая надёжность

низкие требования к скорости канала (сети) между терминалами и сервером приложений

низкие требования к производительности и техническим характеристикам терминалов, как следствие снижение их стоимости. Терминалом может выступать не только компьютер, но и, например, мобильный телефон.

Недостатки трехуровневой системы:

более высокая сложность создания приложений;

сложнее в разворачивании и администрировании;

высокие требования к производительности серверов приложений и сервера базы данных, а, значит, и высокая стоимость серверного оборудования;

высокие требования к скорости канала (сети) между сервером базы данных и серверами приложений.

Определение характеристик сервера БД

Сервером БД, как говорилось ранее, будет сервер, который уже имеется на предприятии. Только с одним дополнением – будет поставлен дополнительный жесткий диск на один Тб.

Операционная система на сервере БД останется прежней – Winodws Server 2003.

Система управления базами данных (СУБД) будет SQL Server 2012. Microsoft SQL Server — система управления реляционными базами данных, разработанная корпорацией Microsoft. Основной используемый язык запросов — Transact-SQL, создан совместно Microsoft и Sybase. Transact-SQL является реализацией стандарта ANSI/ISO по структурированному языку запросов (SQL) с расширениями. Используется для работы с базами данных размером от персональных до крупных баз данных масштаба предприятия; конкурирует с другими СУБД в этом сегменте рынка.

SQL Server 2012 Business Intelligence - это редакция, предоставляющая организациям расширенные возможности для корпоративной и самостоятельной бизнес-аналитики.

Данная редакция включает в себя весь функционал SQL Server 2012 Standard, а также возможности корпоративной и масштабируемой отчетности и аналитики плюс самостоятельный анализ с помощью служб Power View и Power Pivot. Использование служб PowerPivot и Power View позволяет пользователям самостоятельно анализировать миллионы строк данных информационных баз, а также создавать разнообразные нерегламентируемые отчеты для более понятной визуализации и представления данных.

Инструментал данной версии предоставляет возможности для выявления факторов, влияющих на валовую прибыль, для изучения отношений со спонсорами и партнерами, оценки эффективности услуг и т.п.

Возможности данной программы в следующем:

база данных, функция создания отчетов и функция бизнес-аналитики;

быстрый доступ к данным за счет оперативной обработки транзакций;

оперативная аналитическая обработка и семантическая модель бизнес-аналитики;

интегрирация с Excel и SharePoint, совместное использование данных, их графический анализ;

анализ бизнес-данных с помощью табличной семантической аналитики.

Характеристики сервера БД показаны в таблице 3.1.1.

Таблица 3.1.1.Характеристики сервера БД

|

Характеристики сервера | |

|

Процессор |

4-ядерный процессор Intel® Xeon® E3 1200 серии |

|

Оперативная память |

DDR3 1066 8 Gb |

|

Жесткий диск |

4 Tb |

|

Блок питания |

365-watt PFC |

|

Операционная система |

Windows Server 2003 |

Определение характеристик сервера приложений

Сервер приложений – это конфигурация сервера, которая предоставляет интегрированную среду для развертывания и выполнения пользовательских бизнес-приложений, созданных с помощью .NET Framework 3.0. При установке роли сервера приложений можно выбрать службы с поддержкой приложений, использующих COM+, службу очереди сообщений, веб-службы и распределенные транзакции.

Сервер приложений предоставляет следующие преимущества:

среда выполнения с поддержкой эффективного развертывания и управления высокопроизводительными бизнес-приложениями;

среда разработки .NET Framework с упрощенной моделью программирования и высокопроизводительной моделью выполнения серверных приложений; платформа .NET Framework включает поддержку веб-служб и объединяет новые приложения с существующими приложениями и инфраструктурой;

удобный для пользователя мастер установки, позволяющий выбирать различные службы ролей и компоненты, необходимые для выполнения приложений в организации;

функция автоматической установки компонентов для выбранной службы роли.

Приложения, развернутые и выполняющиеся на сервере приложений, могут использовать следующие компоненты сервера:

службы IIS (HTTP-сервер, встроенный в Windows Server);

платформы .NET Framework 3.0 и 2.0;

координатор распределенных транзакций (Майкрософт);

ASP.NET;

COM+;

очередь сообщений;

веб-службы, основанные на Windows Communication Foundation.

В таблице 3.1.1. показаны технологии сервера приложений

Таблица 3.1.1. Технологии сервера приложений

|

.NET Framework 3.0 |

Платформа .NET Framework 3.0 предоставляет разработчикам упрощенную модель программирования для подключенных серверных приложений. Разработчики используют встроенные в .NET Framework библиотеки для реализации многих возможностей приложения, включая ввод/вывод, обработку текста и чисел, доступ к базам данных, обработку XML, контроль транзакций, бизнес-правила и веб-службы. |

|

Windows Communication Foundation (WCF) |

Разработчики могут использовать WCF для создания или объединения ряда доступных на текущий момент технологий для построения распределенных приложений (COM+ и службы .NET Enterprise, очереди сообщений, удаленная среда .NET, веб-службы ASP.NET и расширения веб-служб (WSE)) различными способами в соответствии с потребностями бизнеса и вычислительной средой. |

|

Windows Workflow Foundation (WF) |

WF – это модель и ядро программирования для быстрого создания в Windows Server 2008 приложений с поддержкой бизнес-правил. Бизнес-правило – это набор действий, описывающих реальные процессы, например процесс оплаты заказа. Бизнес-правила обычно описываются и представляются графически, в виде блок-схемы или чего-то подобного. Описание бизнес-правил часто называется "моделью". Отдельные элементы (действия) бизнес-правила проходят через его модель от начала до конца. |

Продолжение Таблицы 3.1.1. Технологии сервера приложений

|

Служба активации процессов Windows |

Служба активации процессов Windows – это новый механизм активации процессов в Windows Server 2008. Она доступна также в Windows Vista. Служба использует известную по IIS 6.0 модель процессов (пулы приложений и активация процессов на основе сообщений) и возможности размещения (такие как улучшенная защита от сбоев, контроль работоспособности и повторное использование), однако устраняет зависимость архитектуры активации от HTTP. Службы IIS 7.0 используют службу активации процессов Windows для выполнения активации на основе сообщений, передаваемых по протоколу HTTP. Существуют также дополнительные компоненты WCF, которые встраиваются в службу активации Windows для обеспечения активации на основе сообщений через другие поддерживаемые службой активации протоколы, такие как TCP, очереди сообщений и именованные каналы. Это позволяет приложениям, работающим с протоколами связи, эффективно применять такие возможности IIS, как повторное использование процесса, улучшенная защита от сбоев и общая система настройки, которые ранее были доступны только для приложений на основе протокола HTTP. Для размещения приложений в службе активации Windows необходимо, чтобы служба активации была правильно настроена, но не требуется включать в приложение специальный код для поддержки такого размещения. |

Продолжение Таблицы 3.1.1. Технологии сервера приложений

|

Общий доступ к портам TCP |

WCF предоставляет новый сетевой протокол на базе TCP (net.tcp://) для высокоскоростных соединений. Кроме того, WCF представляет новый системный компонент – службу общего доступа к портам Net.TCP, которая обеспечивает общий доступ к портам net.tcp для нескольких пользовательских процессов. |

|

Поддержка веб-сервера (IIS 7.0) |

Встроенный в Windows Server 2008 веб-сервер (IIS 7.0) был существенно переработан для улучшения производительности, безопасности, управляемости, обслуживаемости, модульности и надежности. Основные преимущества использования служб IIS 7.0 перечислены ниже.

|

Продолжение Таблицы 3.1.1. Технологии сервера приложений

|

Доступ к сети COM+ |

Доступ к сети COM+ позволяет удаленно вызывать приложения, созданные на основе компонентов COM+ и корпоративных служб и размещенные в соответствующей среде. Такие приложения называют также компонентами корпоративных служб. Доступ к сети COM+ – это одна из возможностей удаленного вызова, поддерживаемых Windows Server 2008.

|

|

Координатор распределенных транзакций (DTC) |

Координатор распределенных транзакций предоставляет приложениям поддержку логики транзакций "все или ничего" при выполнении обновлений поддерживающих транзакции ресурсов, таких как базы данных, файловая система и реестр. |

Технические характеристики сервера приложений указаны в таблице 3.1.2.

Таблица 3.1.2. Технические характеристики сервера приложений

|

Характеристики сервера приложений | |

|

Процессор |

8-ядерных процессора Intel® Xeon® серии E5-2600 |

|

Оперативная память |

DDR3 1333 16 Gb |

|

Жесткий диск |

4 Tb |

|

Блок питания |

1200W |

|

Операционная система |

Windows Server 2003 |

Определение скоростей передачи

Средняя интенсивность нагрузки (СИН), проходящая через арендованный канал связи, в часы с максимальной нагрузкой (ЧМН):

СИН рассчитывается по формуле 3.2.1.

(3.2.1.)

Где

– среднее число пакетов проходящих

через арендованный канал связи за период

времени Т,

– среднее число пакетов проходящих

через арендованный канал связи за период

времени Т, – средний объем пакета в битах, а

– средний объем пакета в битах, а – средняя скорость передачи битов по

ЦСЛ в бит/сек.

– средняя скорость передачи битов по

ЦСЛ в бит/сек.

Тогда СИН в ЧМН, направляемой из шлюза через арендованный канал связи будет равна в среднем:

=

3000·7200 бит/ 2000000бит/сек/20сек ≈ 0,5 Эрл.

=

3000·7200 бит/ 2000000бит/сек/20сек ≈ 0,5 Эрл.

Определение интенсивности нагрузок на участке сети

Реальная интенсивность нагрузки на сеть - это объем данных передаваемый по сети в единицу времени.

Общая нагрузка на сеть – это сумма нагрузок всех узлов, рассчитаем по формуле 3.2.2.:

Yобщ = Y1+Y2+Y3+Y4+Y5+Y6+Y7+Y8+Y9,(3.2.2.)

где Yn – нагрузка наn-й узел сети.

Тогда найдем нагрузку на каждый узел по формуле 3.2.3.:

Yn = n . yi, (3.2.3.)

где n - число рабочих станций в узле, yi- нагрузка на одну рабочую станцию в узле.

По узлам рабочие станции распределены:

узел(1) n= 4,

узел(2) n= 8,

узел(3) n= 4,

узел(4) n= 8,

узел(5) n= 56,

узел(6) n= 16,

узел(7) n= 4,

узел(8) n= 16,

узел(9) n= 4.

Расчет нагрузки на одну рабочую станцию осуществляется по формуле 3.2.4.:

yi = D/t, (3.2.4.)

где D – количество переданных данных, t – время, за которое переданы данные.

Для нормальной работы подразделений необходимо передавать данные объемом D = 4 Mбайт, за t = 60 секунд,

тогда yi= 4/60 = 0,066 Mбайт/сек.

Y1 = 4 * 0.066 = 0,264

Y2 = 8 * 0.066 = 0,528

Y3 = 4 * 0.066 = 0,264

Y4 = 8 * 0.066 = 0,528

Y5 = 56 * 0.066 = 3,696

Y6 = 16 * 0.066 = 1,056

Y7 = 4 * 0.066 = 0,264

Y8 = 16 * 0.066 = 1,056

Y9 = 4 * 0.066 = 0,264

Общую нагрузку на сеть определим по формуле (3.2.1.):

Yобщ= 0,3 + 0,7 + 0,4 + 0,9 + 0,9 + 1,4 + 0,3 + 0,85 + 0,25 = 6 Mбайт/сек.