- •Министерство образования и науки российской федерации

- •Введение Цели, задачи и ресурсы системы защиты информации

- •Лекция № 1

- •Раздел 1 Объекты информационной защиты

- •1.1. Основные свойства информации как предмета инженерно-технической защиты Понятие о защищаемой информации

- •Виды информации, защищаемой техническими средствами.

- •Свойства информации, влияющие на возможности ее защиты.

- •Лекция № 2

- •1.2. Демаскирующие признаки объектов защиты

- •Видовые демаскирующие признаки

- •Лекция № 3

- •1.4. Источники опасных сигналов (начало)

- •Побочные электромагнитные излучения и наводки

- •Лекция № 4

- •1.4. Источники опасных сигналов (окончание) Побочные преобразования акустических сигналов в электрические сигналы

- •Лекция № 5

- •Раздел 2 Угрозы безопасности информации

- •2.1. Виды угроз безопасности информации, защищаемой техническими средствами.

- •Источники угроз безопасности информации

- •Лекция № 6

- •2.2. Органы добывания информации Принципы добывания и обработки информации техническими средствами.

- •Классификация технической разведки

- •Лекция № 7

- •2.5. Основные способы и принципы работы средств наблюдения объектов, подслушивания и перехвата сигналов

- •2.5.1. Способы и средства наблюдения Средства наблюдения в оптическом диапазоне

- •Оптические системы

- •Визуально-оптические приборы

- •Лекция № 8

- •2.5.2. Способы и средства перехвата сигналов. Средства перехвата радиосигналов

- •Антенны

- •Радиоприемники

- •Лекция № 9

- •2.5.3. Способы и средства подслушивания акустических сигналов. Акустические приемники

- •Лекция № 10

- •3.1. Концепция инженерно-технической защиты информации

- •Принципы инженерно-технической защиты информации

- •Принципы построения системы инженерно-технической защиты информации

- •Лекция № 11

- •3.2. Способы и средства инженерной защиты и технической охраны

- •3.2.1. Концепция охраны объектов. Категорирование объектов защиты

- •Характеристика методов физической защиты информации

- •Структура системы инженерно-технической защиты информации

- •Лекция № 12

- •3.2.3. Способы и средства обнаружения злоумышленников и пожара. (начало)

- •Извещатели

- •Лекция № 13

- •3.2.3. Способы и средства обнаружения злоумышленников и пожара. (окончание)

- •Средства контроля и управления средствами охраны

- •Лекция № 14

- •3.2.4. Способы и средства видеоконтроля. Средства телевизионной охраны

- •Средства освещения

- •Лекция № 15

- •3.2.5. Способы и средства нейтрализации угроз.

- •Лекция № 16

- •3.2.6. Средства управления системой охраны.

- •Классификация средств инженерно-технической защиты информации

- •Лекция № 17

- •3.3. Способы и средства защиты информации от наблюдения

- •3.3.1. Способы и средства противодействия наблюдению в оптическом диапазоне волн.

- •Вопросы для самопроверки

- •Лекция № 18

- •3.3.2. Способы и средства противодействия радиолокационному и гидроакустическому наблюдению.

- •Лекция № 19

- •3.4. Способы и средства защиты информации от подслушивания

- •3.4.1. Способы и средства информационного скрытия акустических сигналов и речевой информации.

- •Структурное скрытие речевой информации в каналах связи

- •Лекция № 20

- •3.4.3. Способы и средства предотвращения утечки информации с помощью закладных устройств. Демаскирующие признаки закладных устройств

- •Лекция № 21

- •3.5. Способы и средства предотвращения утечки информации через побочные электромагнитные излучения и наводки Экранирование электромагнитных полей

- •Экранирование электрических проводов

- •Компенсация полей

- •Лекция № 22

- •3.6. Способы предотвращения утечки информации по материально-вещественному каналу

- •Методы защиты информации в отходах производства

- •Методы защиты демаскирующих веществ в отходах химического производства

- •Лекция № 23

- •Лекция № 24

- •4.2. Организационные и технические меры инженерно-технической защиты информации в государственных и коммерческих структурах. Контроль эффективности защиты информации.

- •Основные организационные и технические меры по обеспечению инженерно-технической защиты информации

- •Контроль эффективности инженерно-технической защиты информации

- •Лекция № 25

- •4.2. Организационные и технические меры инженерно-технической защиты информации в государственных и коммерческих структурах. Контроль эффективности защиты информации.

- •Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •Лекция № 26

- •Раздел 5. Основы методического обеспечения инженерно-технической защиты информации

- •5.1. Системный подход к инженерно-технической защите информации. Основные положения системного подхода к инженерно-технической защите информации

- •Лекция № 27

- •5.2. Принципы моделирования объектов защиты и технических каналов утечки информации.

- •Лекция № 28

- •5.3. Моделирование угроз информации. Способы оценки угроз безопасности информации и расходов на техническую защиту.

- •Моделирование каналов несанкционированного доступа к информации

- •Моделирование каналов утечки информации

- •Лекция № 29

- •5.4. Методические рекомендации по разработке мер защиты

- •Общие рекомендации

- •Методические рекомендации по организации физической защиты источников информации

- •Рекомендации по повышению укрепленности инженерных конструкций Рекомендации по повышению укрепленности ограждения периметра предприятия (организации, учреждения)

- •Выбор технических средств охраны

- •Выбор извещателей

- •Лекция № 30

- •5.4. Методические рекомендации по разработке мер защиты

- •Выбор шлейфов

- •Выбор средств наблюдения и мест их установки

- •Основная литература

- •Дополнительная литература

- •Периодические издания

Лекция № 29

5.4. Методические рекомендации по разработке мер защиты

(начало)

Общие рекомендации

Так как не существует формальных методов синтеза вариантов предотвращения угроз информации, то разработка мер по защите информации проводится эвристическим путем на основе знаний и опыта соответствующих специалистов. Перечень типовых способов и средств защиты информации приведен в табл. 5.13.

Таблица 5.13

|

Угрозы и способы их реализации |

Типовые способы и средства предотвращения угроз |

|

Физический контакт злоумышленника с источником информации |

Механические преграды (заборы, КПП, двери, взло-мостойкие стекла, решетки на окнах, хранилища, сейфы), технические средства охраны, телевизионные средства наблюдения, дежурное и охранное освещение, силы и средства нейтрализации угроз |

|

Пожар |

Технические средства пожарной сигнализации, средства пожаротушения, огнестойкие хранилища и сейфы |

|

Наблюдение |

Маскировочное окрашивание, естественные и искусственные маски, ложные объекты, аэрозоли, пены, радиолокационные отражатели, радио- и звукопоглощающие покрытия, теплоизолирующие материалы, генераторы радио- и гидроакустических помех |

|

Подслушивание |

Скремблирование и цифровое шифрование, звукоизолирующие конструкции, звукоизолирующие материалы, акустическое и вибрационное зашумление, обнаружение, изъятие и разрушение закладных устройств |

|

Перехват |

Выполнение требований по регламенту и дисциплине связи, отключение источников опасных сигналов, фильтрация и ограничение опасных сигналов, применение буферных устройств, экранирование, пространственное и линейное зашумление |

|

Утечка информации по вещественному каналу |

Учет и контролируемое уничтожение черновиков, макетов, брака, сбор и очистка от демаскирующих веществ отходов |

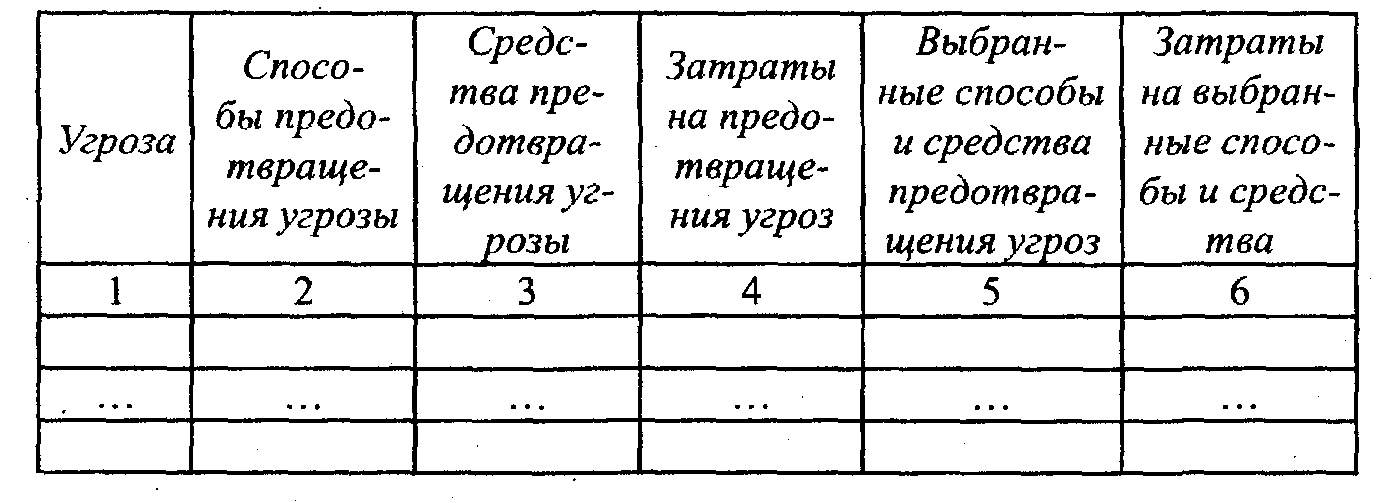

Рекомендуемые способы и средства защиты информации заносятся в таблицу, вариант которой приведен в табл. 5.14.

Таблица 5.14

Совокупность рассмотренных таблиц, планов и схем с результатами- моделирования объектов защиты и угроз, а также предложений по способам и средствам защиты информации создают основу проекта по построению соответствующей системы или предложении по совершенствованию существующей системы.

В итоговой части проекта (служебной записке, предложениях) целесообразно оценить полноту выполнения задач по защите информации для выделенных ресурсов, а также нерешенные задачи и необходимые для их решения ресурсы.

Подготовленные документы (проект, служебная записка, предложения) предъявляются руководству для принятия решения. Наличие в них нескольких вариантов решений способствует более активному участию в построении или совершенствованию системы защиты информации руководителя организации в качестве как наиболее опытного и квалифицированного специалиста, так и распорядителя ресурсов организации.

После принятия проекта (предложений) начинается этап их реализации. Основные задачи специалистов по защите информации заключаются в контроле за работами по выполнению организационных и технических мероприятий, участие в приемке результатов работ и проверке эффективности функционирования элементов и системы защиты в целом.

Результаты оформляются в виде предложений (проекта) в кратком сжатом виде, а материалы моделирования — в виде приложения с обоснованием предложений.

В заключение следует отметить, что материалы с предложениями и их обоснованием, в которых раскрываются методы и средства защиты информации, нуждаются в обеспечении высокого уровня безопасности, а обобщенные документы должны иметь наиболее высокий гриф из применяемых в организации.