- •1. Негізгі анықтамалар

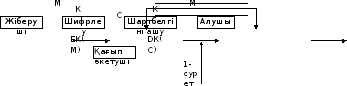

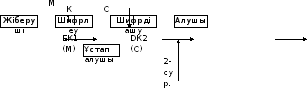

- •Ашық кілтті асимметриялық криптожүйенің ықшамдалған сұлбасы.

- •Симметриялық криптожүйелер. Алмастырулар

- •2.3. Аналитикалық өзгерулердің көмегімен шифрлеу

- •Ауыстырымдылық жүйесі. Шифрлеудің бір ретті жүйесі.

- •1. Тұйықтық.

- •2. Ассоциативтілік.

- •3. Бірыңғай элементтің бар болуы.

- •4. Кері элементтердің болуы.

- •Шифрлеудің бір ретті жүйесі (Вернам шифры)

- •Гаммирлеу әдісімен шифрлеу. Ағындық шифрлер.

- •Ағындық шифрлар (синхронды и өздігінен синхрондалатындар)

- •Тұрғызу принциптері және жалған кездейсоқ кодтар генераторларының қасиеттері

- •Ашық кілтті криптожүйелер (асимметриялы жүйелер – аж). Сандар теориясына кіріспе

- •Кері шамаларды табудың негізгі тәсілдері

- •Диффи-Хеллман алгоритмі. Rsa алгоритмі

- •Rsа криптожүйесінде шифрлеу және шифрдің мағынасын ашу процедуралары

- •. Хэш-функциясы. Қолданушының аутентификациясы. Аутентификациялар протоколдары

- •Субъектілер және объектілер аутентификациясы. Негізгі түсініктер

- •Білімнің нольдік жариялануының дәлелдемесі

- •Хабарлар аутентификациясы.

- •Дәріс 10. Эль-Гамали алгоритмінің негізіндегі электронды қолтаңба

- •Сандық сигнатураның сұлбасы

- •1. Кілттер генерациясы

- •Ansi x9.17 стандартына сәйкес Ri кездейсоқ сеанстық кілтінің генерациясы

- •Генерация сызбасы:

- •2. Кілттерді сақтау

- •3. Кілттерді тарату

- •Вирустардан қорғау.

- •1.1 Компьютерлік вирустардың өмірлік циклі

- •1.2 Компьютерлік вирустардың классификациясы

- •1.2.1 Тіршілік ортасын зақымдау тәсілдері:

- •1.2.2 Вирустарды активтеу тәсілдері

- •1.3 Вирустардың деструктивті әрекеттері

- •1.4 Вирусты маскировкалау тәсілдері

- •1.5 Вирустардың бар болу белгілері

- •1.6 Macro-вирустар

- •1.7 Басқа қауіпті программалар

- •2) Троянды программалар

- •3) Хакерлік утилиттер және басқа зиянды программалар

- •2 Антивирустық құралдар классификациясы

- •2.1 Арнайы программалық антивирустық құралдардың классификациясы

- •2.1.1 Вирус-фильтр

- •2.1.2 Детектор

- •2.1.3 Дезинфектор

- •2.1.4 Иммунизатор

- •2.1.5 Төмен деңгейлі редакторлар

- •2.1.6 Кодтың эвристикалық анализаторлары

- •2.2 Компьютерлік вирустан қорғаудың алдын алу шараларын ұйымдастыру

- •Программалық қамтаманы рұқсатсыз қатынаудан қорғау

- •Тесқ шығу мерзімі мен бақылау қосындысын тексеру

- •Дискідегі файлдың орналасу орнын тексеру

- •Аппараттық құралдар құрамын тексеру

- •Программаның жасырын бөліктерін қолдану және ақпаратты физикалық тасушылардың ерекшеліктері

- •Операциялық жүйелердегі ақпаратты қорғау

- •1. Операциялық жүйелерге типтік шабуылдар

- •2. Қорғалған операциялық жүйелер түсінігі

- •3. Ож қорғау құралдарын аппаратты қамтамасыздандыру

- •4. Операциялық жүйені қорғаудың ішкі жүйесінің типтік архитектурасы

- •4.1 Операциялық жүйе объектілеріне қатынауды шектеу

- •4.2 Қатынауды шектеу ережелері

- •4.2.2. Жекеленген (тұйық) программалық орта

- •4.2.3. Ақпараттық ағындарды бақылаусыз өкілетті (мандатты) қатынау шегі

- •4.2.4. Ақпараттық ағындарды бақылаумен өкілетті (мандатты) қатынау шегі

- •Келтірілген шектеулі модельдердің салыстырмалы талдауы

- •Компьютерлер мен желілердегі ақпаратты қорғаудың ұйымдық және техникалық құралдары

- •Дәріс 14. Операциялық жүйелердегі ақпаратты қорғау

- •1. Операциялық жүйелерге типтік шабуылдар

- •2. Қорғалған операциялық жүйелер түсінігі

- •3. Ож қорғау құралдарын аппаратты қамтамасыздандыру

- •4. Операциялық жүйені қорғаудың ішкі жүйесінің типтік архитектурасы

- •4.1 Операциялық жүйе объектілеріне қатынауды шектеу

- •4.2 Қатынауды шектеу ережелері

- •4.2.2. Жекеленген (тұйық) программалық орта

- •4.2.3. Ақпараттық ағындарды бақылаусыз өкілетті (мандатты) қатынау шегі

- •4.2.4. Ақпараттық ағындарды бақылаумен өкілетті (мандатты) қатынау шегі

- •Келтірілген шектеулі модельдердің салыстырмалы талдауы

- •Дәріс 15. Компьютерлер мен желілердегі ақпаратты қорғаудың ұйымдық және техникалық құралдары

- •Диффи-Хеллман алгоритмі. Rsa алгоритмі

- •Rsа криптожүйесінде шифрлеу және шифрдің мағынасын ашу процедуралары

- •Хабарлар аутентификациясы.

- •Дәріс 10. Эль-Гамали алгоритмінің негізіндегі электронды қолтаңба

- •Сандық сигнатураның сұлбасы

- •1. Кілттер генерациясы

- •Ansi x9.17 стандартына сәйкес Ri кездейсоқ сеанстық кілтінің генерациясы

- •Генерация сызбасы:

- •2. Кілттерді сақтау

- •3. Кілттерді тарату

1 лек

АЖ-де ақпаратты қорғаудың жалпы талдау мәселесі

Ақпарат – ”information” латын сөзінен шыққан, түсіндіру, баяндау, мәлімет беру дегенді білдіреді.

Ақпараттық жүйе – объектіні басқаруға қажетті ақпаратты беру мен жаңарту, сақтау, жинақтау жүйесі.

АЖ компоненттері:

аппараттық құралдар: ЭЕМ және құрама бөліктер (процестер, мониторлар, терминалдар, периферийлік құрылғылар, дисководтар, принтерлер, контроллерлар, кабелдер, байланыс линиялары) және т.б.;

программалық қамтама: алынған программалар, негізгі, объектілі, жүктелетін модулдер, операциялық жүйелер және жүйелік программалар (компиляторлар, құрастырушылар және басқалар), утилиттер, диагностикалық программалар;

мәліметтер – магниттік тасымалдаушылардағы тұрақты және уақытша сақталатындар, баспа архивтері, жүйелік журналдар және т.б.;

персонал – қызмет етуші персонал және қолданушылар.

Ақпаратты жүйелерді қорғаудың мақсаты (ақпаратты өңдеу жүйесі) – қауіп-қатерге қарсы әрекеттер:

өңделген ақпараттың жасырын бұзылу қатері;

өңделген ақпараттың бүтіндігінің бұзылу қатері;

жүйенің жұмыс істеуінің бұзылу қатері.

АЖ-дің қауіпсіздік қатерін оның компоненттеріне ықпалы ретінде жүзеге асырудың негізгі жолдары.

|

Ықпал ететін объектілер |

Ақпараттың құпиялылығының бұзылуы |

Ақпараттың бүтіндігінің бұзылуы |

Жүйенің жұмыс істеу қабілетінің бұзылуы |

|

Аппараттық құралдар |

РҚ – қосу, ресурстарды қолдану, тасымалдаушыларды тонау. |

РҚ – қосу, ресурстарды қолдану, модификация, режимнің өзгеруі. |

РҚ – режимдердің өзгеруі. |

|

Программалық қамтама |

РҚ – көшіру; тонау; ұстап қалу. |

РҚ, «трояндық атты», «вирустарды», «құрттарды» ендіру. |

РҚ – бұрмалау; өшіру; айырбастау. |

|

Мәліметтер |

РҚ - көшіру; тонау; ұстап қалу. |

РҚ – бұрмалау; модификация. |

РҚ – бұрмалау; өшіру; айырбастау. |

|

Персонал |

Жариялау; қорғау жайлы мәлімет беру; ұқыпсыздық. |

«Маскарад»; тарту; персоналды сатып алу. |

Жұмыс орнынан кету; физикалық ауытқуы. |

“Маскарад” – бір қолданушының басқа қолданушының атынан сәйкес өкілеттікпен қандай да бір әрекетті орындауы. “Маскарад” мысалдары – жүйеге басқа қолданушының атымен және паролімен кіру – торапта басқа қолданушының атымен хабар беру.

РҚ – рұқсатсыз қатынау.

АЖ қорғау әдістері:

басқару;

кедергілер;

бүркемелеу;

регламенттеу;

талаптану;

- мәжбүрлеу.

Ақпараттық жүйелерді қорғау құралдары:

Формалды:

Техникалық (физикалық, аппараттық);

Программалық;

Криптографиялық.

Формальды емес:

Ұйымдастырушылық;

Заң шығарушылар;

Моралды-этикалық.

Ақпараттық қауіпсіздік стандарты ақпараттық технология өнімдерінің квалификациясы бойынша эксперттер мен тұтынушылар, өндірушілер арасындағы өзара әрекет үшін негіз құрады.

Ақпараттық қауіпсіздіктің ең маңызды стандарттары ( хронологиялық ретпен):

«АҚШ қорғаныс министрлігінің компьютерлік жүйелерінің қауіпсіздік критерийлері (Қызғылт сары кітап. 1983)», «Ақпараттық технологиялар қауіпсіздігінің еуропалық критерийлері», «АҚШ ақпараттық технологиялар қауіпсіздігінің федералды критерийлері», «Ақпараттық технологиялар қауіпсіздігінің бірлік критерийлері».

Бұл материал қорғалған жүйелерді құру технологиясына негіз бола алады.

АЖ-ді қорғаудың криптографиялық құралдары

1. Негізгі анықтамалар

Криптография – мәліметтердің өзгеру әдістерінің жиынтығы, яғни осы мәліметтерді айқынсыз бейнеге әкелуге бағытталған мәліметтерді қорғаудың екі басты мәселесін шешу:

жасырындық мәселесін;

бүтіндік мәселесін.

Ақпараттық жүйелердегі ақпаратты қорғаудың криптографиялық әдістері ЭЕМ-де өңделген немесе есте сақтау құрылғысының әртүрлі типінде сақталған ақпаратты қорғау үшін қалай қолданылса, байланыс жолдары бойынша әртүрлі элементтер арасында берілген ақпаратты жабу үшін де солай қолданылады.

Аж-де ақпараттардың криптографиялық жабылуына қойылатын талаптар:

Криптографиялық жабудың күрделілігі мен беріктігі мәліметтер құпиялылығының деңгейі мен көлеміне байланысты таңдалуы қажет.

Жабудың сенімділігі қаскүнемге жабудың әдісі белгілі болған жағдайда да құпиялылық бұзылмайтындай болуы керек.

Жабу әдісі, қолданылған кілттер жиыны және оларды тарату механизмі өте күрделі болуы керек.

Тікелей және кері өзгеру процедураларының орындалуы формалды болуы қажет және хабардың ұзындығына байланысты болмауы керек.

Өзгерудің орындалу процесінде туындайтын қателер жүйе бойынша таралмауы қажет.

Процедуралармен енгізілетін қорғауда артықшылық ең аз болуы қажет.

Мәліметтердің криптографиялық өзгеру әдістері:

Шифрлеу.

Кодтау.

Басқа түрлері.

Шифрлеу – қорғалатын хабардың әрбір символы өзгеруге жатады.

Шифрлеу тәсілдері:

ауыстыру;

алмастыру;

аналитикалық өзгеру;

гаммирлеу;

аралас шифрлеу.

Кодтау – қорғалған элементтердің кейбір элементтері (жеке символдар міндетті емес) алдын ала таңдалған кодтармен ауыстырылады.

Кодтау тәсілдері:

магыналык кодтау;

символдық кодтау.

Басқаларға (жеке түрлеріне) – кесу, тарату және мәліметтерді қысу әдістері кіреді.

Кесу – мәліметтерді тарату, қорғалатын мәліметтер массиві әрқайсысы қорғалатын ақпараттар мазмұнын ашуға мүмкіндік бермейтін элементтерге бөлінеді және осындай тәсілмен ерекшеленген элементтер есте сақтау құрылғысының әртүрлі аумағында орналасады.

Шифрлеу процесін басқару кілттің көмегімен жүзеге асады.

Криптожүйелер екі класқа бөлінеді:

Симметриялық (біркілтті) криптосистемалар.

Асимметриялық (ашық кілті бар екікілтті криптосистемалар).

Бір құпия кілтті симметриялық криптожүйенің сызбасы (1-сурет).

Симмметриялық криптожүйеде құпия кілтті жіберуші мен алушыға кілттерді таратудың қорғаушы каналы бойынша беру керек.

Ашық кілтті асимметриялық криптожүйенің ықшамдалған сұлбасы.

Асимметриялық криптожүйеде қорғалмаған канал арқылы тек ашық кілтті ғана беруге болады, ал құпия кілтті оның генерациялық орнында сақтайды.

Ақпаратты жабу құралдарын қолдану тәсілі бойынша ағындық және блоктық шифрлеу деп бөледі.

Ағындық шифрлеуде бастапқы мәтіннің әр символы басқалардан тәуелсіз өзгереді. Сондықтан мұндай өзгеру байланыс арнасы бойынша мәліметтерді берумен біруақытта жүзеге асуы мүмкін.

Блоктық шифрлеуде жабық бастапқы мәтіннің кейбір символдар блогі біруақытта өзгереді, сонымен қатар блоктар шегіндегі символдардың өзгеруі өзара тәуелді болады. Кейбір аралас блоктардағы символдардың өзгеруі арасында да тәуелділік болуы мүмкін.

Криптоталдау – кілтке қатынаусыз шифрленген хабардың бастапқы мәтінін ашу жайлы ғылым.

Криптоталдаудың орнықты ережесі (1-ші рет XIX ғасырда голланд А. Керкхофпен құрылған) шифрдың (криптожүйенің) тұрақтылығы кілттің құпиялылығымен анықталуы керек деп қорытындыланады.

Криптоаналитикалық шабуылдың келесідей негізгі типтері бар (криптоаналитикке қолданылатын шифрлеу алгоритмі және хабардың шифромәтіні белгілі дейік):

тек белгілі шифромәтіні бар криптоаналитикалық шабуыл;

белгілі ашық мәтіні бар криптоаналитикалық шабуыл;

ашық мәтінді таңдау мүмкіндігі бар криптоаналитикалық шабуыл.

Алфавит

–

белгілері ақпаратын кодтау үшін

қолданылатын шекті жиын.

N

әріптерді біріктіре отырып, mn-нен

тұратын n-грамм (а0а0,

а0а1,…,

аmam-1

m2

биграммнан тұратын

алфавитін, а0а0а0,

а0а0а1,…,

аmаmam-1

m3

триграммнан тұратын

алфавитін)

алфавитін

аламыз. Мысалы, көлемі m=26 әріптен тұратын

ағылшын алфавиті 262=676

биграмнан тұратын алфавитін конкатенациялау

операциялары арқылы генерациялауға

мүмкіндік береді. Криптографиялық

өзгерулерді орындау үшін алфавит

әріптері бүтін сандармен 0, 1, 2, 3,… (А0,

Б1,

…,Я31)

ауыстырылады.

Криптоберіктік – шифрдың сипаттамасы, яғни оның кілтті (яғни криптоанализге) білмей дешифрлеуге беріктігін анықтау.

КБ-тің негізгі көрсеткіштері:

барлық мүмкін болатын кілттер саны;

криптоталдауға қажетті орташа уақыт.

Криптожүйелерге қойылатын талаптар:

Шифрленген хабар тек кілт болғанда ғана оқылуы тиіс.

Шифрленген хабар фрагменті бойынша шифрлеудің қолданылған кілтін анықтау үшін қажетті операциялар саны және оған сәйкес ашық мәтін мүмкін болатын кілттердің жалпы санынан аз болмауы керек.

Барлық мүмкін болатын кілттерді артық таңдау жолымен ақпараттарды шифрлеуді ашу үшін қажетті операциялар саны қатал төмен бағамен болуы тиіс және қазіргі компьютерлердің мүмкіндіктерінің (тораптық есептеу мүмкіндіктерін ескере отырып) шегінен шығуы керек.

Шифрлеу алгоритмін білу қорғау сенімділігіне әсер етпеуі тиіс.

Кілттің аздап өзгеруі бір кілтті ғана қолданғанның өзінде шифрленген хабар түрінің елеулі өзгеруіне әкелуі тиіс.

Шифрлеу алгоритмінің құрылымдық элементтері өзгеріссіз болуы керек.

Шифрлеу процесінде хабарға енгізілетін қосымша биттер шифрленген мәтінде толық және сенімді жасырылуы тиіс.

Шифрленген мәтіннің ұзындығы бастапқы мәтіннің ұзындығына тең болуы тиіс.

Шифрлеу процесінде тізбектей қолданылатын кілттер арасында жай және жеңіл орнатылатын тәуелділіктер болмауы керек.

Мүмкін болатын жиындардың ішіндегі кез келген кілт ақпаратты сенімді қорғауды қамтамасыз етуі тиіс.

Алгоритм программалық тәрізді аппараттық іске асуды жіберуі тиіс, бұл жағдайда кілт ұзындығының өзгеруі шифрлеу алгоритмінің сапалы төмендеуіне әкелмеуі керек.

Негізгі әдебиет: 5нег[6-31], 7нег[8-40], 6нег [15-52]

Қосымша әдебиет:

Бақылау сұрақтары:

Сізге белгілі ақпараттық қауіпсіздік стандарттарын атаңыз.

АЖ-гі ақпараттың криптографиялық жабылуына қойылатын талаптар.

Криптожүйенің негізгі көрсеткіштері.

2 лек