шпора 2

.doc|

120. Компьютерные вирусы. Основные понятия вирусологии. Факторы опасности компьютерных вирусов и иных деструктивных программ. Компьютерным вирусом называется специально написанная программа, способная самопроизвольно присоединяться к другим программам, создавать свои копии и внедрять их в файлы, системные области компьютера и в вычислительные сети с целью нарушения работы программ, порчи файлов и каталогов, создания всевозможных помех в работе на компьютере. Модификация, уничтожение, искажение. |

122. Классификация компьютерных вирусов. Существует несколько подходов к классификации компьютерных вирусов по их характерным особенностям: По среде обитания вируса По способу заражения По деструктивным возможностям По особенностям алгоритма работ Рассмотрим каждый подход в отдельности. По среде обитания вирусы подразделяются на: Файловые вирусы - вирусы поражающие исполняемые файлы, написанные в различных форматах. Соответственно в зависимости от формата, в котором написана программа это будут EXE или COM вирусы. Загрузочные вирусы - вирусы поражающие загрузочные сектора (Boot сектора) дисков или сектор содержащий системный загрузчик(Master Boot Record) винчестера. Сетевые вирусы - вирусы, распространяющиеся в различных компьютерных сетях и системах. Макро вирусы - вирусы поражающие файлы Microsoft Office, Flash - вирусы - вирусы поражающие микросхемы FLASH памяти BIOS. По способу заражения вирусы делятся на: Резидентные вирусы - вирусы, которые при инфицировании компьютера оставляют свою резидентную часть в памяти. Они могут перехватывать прерывания операционной системы, а также обращения к инфицированным файлам со стороны программ и операционной системы. Эти вирусы могут оставаться активными в плоть до выключения или перезагрузки компьютера. Нерезидентные вирусы - вирусы не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными. По деструктивным возможностям вирусы подразделяются на: Безвредные вирусы - это вирусы ни как не влияющие на работу компьютера за исключение, быть может, уменьшения свободного места на диске и объема оперативной памяти. Неопасные вирусы - вирусы, которые проявляют себя в выводе различных графических, звуковых эффектов и прочих безвредных действий. Опасные вирусы - это вирусы, которые могут привести к различным сбоям в работе компьютеров, а также их систем и сетей. Очень опасные вирусы - это вирусы, приводящие к потере, уничтожению информации, потере работоспособности программ и системы в целом. По особенностям алгоритма работы вирусы можно подразделить на: Вирусы спутники(companion) - эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и по этому при запуске программы запустится сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. При таком способе заражения "инфицированная" программа не изменяется. Вирусы "черви" (Worms) - вирусы, которые распостраняются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора. "Паразитические" - все вирусы, которые модифицируют содержимое файлов или секторов на диске. К этой категории относятся все вирусы не являются вирусами-спутниками и вирусами червями. "Стелс-вирусы" (вирусы-невидимки, stealth) - представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков и ?подставляют? вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие "обманывать" резидентные антивирусные мониторы. "Полиморфные" (самошифрующиеся или вирусы-призраки, polymorphic) - вирусы достаточно труднообнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика. "Макро-вирусы" - вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макро-вирусы, заражающие текстовые документы редактора Microsoft Word.

|

124. Файловые КВ в ОС MS DOS и MS Windows По способу заражения файлов вирусы делятся на: перезаписывающие (overwriting); паразитические (parasitic); вирусы-компаньоны (companion); вирусы-ссылки (link); вирусы, заражающие объектные модули (OBJ); вирусы, заражающие библиотеки компиляторов (LIB); вирусы, заражающие исходные тексты программ. Overwriting Данный метод заражения является наиболее простым: вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Такие вирусы очень быстро обнаруживают себя, так как операционная система и приложения довольно быстро перестают работать. Parasitic К паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными. Основными типами таких вирусов являются вирусы, записывающиеся в начало файлов (prepending), в конец файлов (appending) и в середину файлов (inserting). В свою очередь, внедрение вирусов в середину файлов происходит различными методами — путем переноса части файла в его конец или копирования своего кода в заведомо неиспользуемые данные файла (cavity-вирусы). Внедрение вируса в начало файла Известны два способа внедрения паразитического файлового вируса в начало файла. Первый способ заключается в том, что вирус переписывает начало заражаемого файла в его конец, а сам копируется в освободившееся место. При заражении файла вторым способом вирус дописывает заражаемый файл к своему телу. Таким образом, при запуске зараженного файла первым управление получает код вируса. При этом вирусы, чтобы сохранить работоспособность программы, либо лечат зараженный файл, повторно запускают его, ждут окончания его работы и снова записываются в его начало (иногда для этого используется временный файл, в который записывается обезвреженный файл), либо восстанавливают код программы в памяти компьютера и настраивают необходимые адреса в ее теле (т. е. дублируют работу ОС). Внедрение вируса в конец файла Наиболее распространенным способом внедрения вируса в файл является дописывание вируса в его конец. При этом вирус изменяет начало файла таким образом, что первыми выполняемыми командами программы, содержащейся в файле, являются команды вируса. Для того чтобы получить управление при старте файла, вирус корректирует стартовый адрес программы (адрес точки входа). Для этого вирус производит необходимые изменения в заголовке файла. Внедрение вируса в середину файла Существует несколько методов внедрения вируса в середину файла. В наиболее простом из них вирус переносит часть файла в его конец или «раздвигает» файл и записывает свой код в освободившееся пространство. Этот способ во многом аналогичен методам, перечисленным выше. Некоторые вирусы при этом компрессируют переносимый блок файла так, что длина файла при заражении не изменяется. Вторым является метод «cavity», при котором вирус записывается в заведомо неиспользуемые области файла. Вирус может быть скопирован в незадействованные области заголовок EXE-файла, в «дыры» между секциями EXE-файлов или в область текстовых сообщений популярных компиляторов. Существуют вирусы, заражающие только те файлы, которые содержат блоки, заполненные каким-либо постоянным байтом, при этом вирус записывает свой код вместо такого блока. Кроме того, копирование вируса в середину файла может произойти в результате ошибки вируса, в этом случае файл может быть необратимо испорчен. Вирусы без точки входа Отдельно следует отметить довольно незначительную группу вирусов, не имеющих «точки входа» (EPO-вирусы — Entry Point Obscuring viruses). К ним относятся вирусы, не изменяющие адрес точки старта в заголовке EXE-файлов. Такие вирусы записывают команду перехода на свой код в какое-либо место в середину файла и получают управление не непосредственно при запуске зараженного файла, а при вызове процедуры, содержащей код передачи управления на тело вируса. Причем выполняться эта процедура может крайне редко (например, при выводе сообщения о какой-либо специфической ошибке). В результате вирус может долгие годы «спать» внутри файла и выскочить на свободу только при некоторых ограниченных условиях. Перед тем, как записать в середину файла команду перехода на свой код, вирусу необходимо выбрать «правильный» адрес в файле — иначе зараженный файл может оказаться испорченным. Известны несколько способов, с помощью которых вирусы определяют такие адреса внутри файлов, например, поиск в файле последовательности стандартного кода заголовков процедур языков программирования (C/Pascal), дизассемблирование кода файла или замена адресов импортируемых функций. К категории «companion» относятся вирусы, не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т. е. вирус. К вирусам данного типа относятся те из них, которые при заражении переименовывают файл в какое-либо другое имя, запоминают его (для последующего запуска файла-хозяина) и записывают свой код на диск под именем заражаемого файла. Например, файл NOTEPAD.EXE переименовывается в NOTEPAD.EXD, а вирус записывается под именем NOTEPAD.EXE. При запуске управление получает код вируса, который затем запускает оригинальный NOTEPAD. Возможно существование и других типов вирусов-компаньонов, использующих иные оригинальные идеи или особенности других операционных систем. Например, PATH-компаньоны, которые размещают свои копии в основном катагоге Windows, используя тот факт, что этот каталог является первым в списке PATH, и файлы для запуска Windows в первую очередь будет искать именно в нем. Данными способом самозапуска пользуются также многие компьютерные черви и троянские программы. Прочие способы заражения Существуют вирусы, которые никоим образом не связывают свое присутствие с каким-либо выполняемым файлом. При размножении они всего лишь копируют свой код в какие-либо каталоги дисков в надежде, что эти новые копии будут когда-либо запущены пользователем. Иногда эти вирусы дают своим копиям «специальные» имена, чтобы подтолкнуть пользователя на запуск своей копии — например, INSTALL.EXE или WINSTART.BAT. Некоторые вирусы записывают свои копии в архивы (ARJ, ZIP, RAR). Другие записывают команду запуска зараженного файла в BAT-файлы. Link-вирусы также не изменяют физического содержимого файлов, однако при запуске зараженного файла «заставляют» ОС выполнить свой код. Этой цели они достигают модификацией необходимых полей файловой системы.

|

|

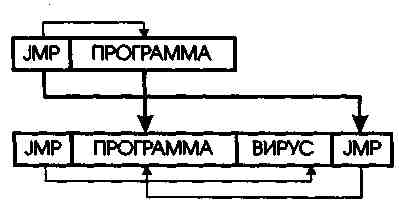

121. Методы заражения компьютерными вирусами компонентов ИС. Структура СОМ-программы предельно проста - она содержит только код и данные программы, не имея даже заголовка. Размер СОМ-программы ограничен размером одного сегмента (64Кбайт). В начале СОМ-файла обычно находится команда безусловного перехода JMP, состоящая из трех байт. Первый байт содержит код команды OE9h, следующие два - адрес перехода. Поскольку рассматриваемый ниже вирус учебный, он будет заражать только СОМ-файлы, начинающиеся с команды JMP. Благодаря простому строению СОМ-файла в него очень просто добавить тело вируса и затем указать его адрес в команде JMP. На рисунке 1.1. показано заражение файла таким способом.

В отличие от СОМ-программ, ЕХЕ-программы могут состоять из нескольких сегментов (кодов, данных, стека). Они могут занимать больше 64 Кбайт. ЕХЕ-файл имеет заголовок, который используется при его загрузке. Заголовок состоит из форматированной части, содержащей сигнатуру и данные, необходимые для загрузки ЕХЕ-файла, и таблицы для настройки адресов (Relocation Table). Таблица состоит из значений в формате сегмент:смещение. К смещениям в загрузочном модуле, на которые указывают значения в таблице, после загрузки программы в память должен быть прибавлен сегментный адрес, с которого загружена программа. Самый распространенный способ заражения ЕХЕ-файлов такой: в конец файла дописывается тело вируса, а заголовок корректируется (с сохранением оригинального) так, чтобы при запуске инфицированного файла управление получал вирус. Похоже на заражение СОМ-файлов, но вместо задания в коде перехода в начало вируса корректируется собственно адрес точки запуска программы. После окончания работы вирус берет из сохраненного заголовка оригинальный адрес запуска программы, прибавляет к его сегментной компоненте значение регистра DS или ES (полученное при старте вируса) и передает управление на полученный адрес. Следующий способ - внедрение вируса в начало файла со сдвигом кода программы. Механизм заражения такой: тело инфицируемой программы считывается в память, на ее место записывается вирусный код, а после него - код инфицируемой программы. Таким образом, код программы как бы "сдвигается" в файле на длину кода вируса. Отсюда и название способа - "способ сдвига". При запуске инфицированного файла вирус заражает еще один или несколько файлов. После этого он считывает в память код программы, записывает его в специально созданный на диске временный файл с расширением исполняемого файла (СОМ или ЕХЕ), и затем исполняет этот файл. Когда программа закончила работу, временный файл удаляется. Если при создании вируса не применялось дополнительных приемов защиты, то вылечить инфицированный файл очень просто - достаточно удалить код вируса в начале файла, и программа снова будет работоспособной. Недостаток этого метода в том, что приходится считывать в память весь код инфицируемой программы (а ведь бывают экземпляры размером больше 1Мбайт). Следующий способ заражения файлов - метод переноса - по всей видимости, является самым совершенным из всех перечисленных. Вирус размножается следующим образом: при запуске инфицированной программы тело вируса из нее считывается в память. Затем ведется поиск неинфицированной программы. В память считывается ее начало, по длине равное телу вируса. На это место записывается тело вируса. Начало программы из памяти дописывается в конец файла. Отсюда название метода - "метод переноса". После того, как вирус инфицировал один или несколько файлов, он приступает к исполнению программы, из которой запустился. Для этого он считывает начало инфицированной программы, сохраненное в конце файла, и записывает его в начало файла, восстанавливая работоспособность программы. Затем вирус удаляет код начала программы из конца файла, восстанавливая оригинальную длину файла, и исполняет программу. После завершения программы вирус вновь записывает свой код в начало файла, а оригинальное начало программы - в конец. Этим методом могут быть инфицированы даже антивирусы, которые проверяют свой код на целостность, так как запускаемая вирусом программа имеет в точности такой же код, как и до инфицирования.

|

||

|

123. Общая схема алгоритма работы КВ. Получив управление, вирус совершает следующие действия (приведен список наиболее общих действий вируса при его выполнении; для конкретного вируса список может быть дополнен, пункты могут поменяться местами и значительно расшириться): резидентный вирус проверяет оперативную память на наличие своей копии и инфицирует память компьютера, если копия вируса не найдена. Нерезидентный вирус ищет незараженные файлы в текущем и (или) корневом оглавлении, в оглавлениях, отмеченных командой PATH, сканирует дерево каталогов логических дисков, а затем заражает обнаруженные файлы; выполняет, если они есть, дополнительные функции: деструктивные действия, графические или звуковые эффекты и т.д. Дополнительные функции резидентного вируса могут вызываться спустя некоторое время после активизации в зависимости от текущего времени, конфигурации системы, внутренних счетчиков вируса или других условий; в этом случае вирус при активизации обрабатывает состояние системных часов, устанавливает свои счетчики и т.д.; возвращает управление основной программе (если она есть). Паразитические вирусы при этом либо a) лечат файл, выполняют его, а затем снова заражают, либо б) восстанавливает программу (но не файл) в исходном виде (например, у COM-программы восстанавливается несколько первых байт, у EXE-программы вычисляется истинный стартовый адрес, у драйвера восстанавливаются значения адресов программ стратегии и прерывания). Компаньон-вирусы запускают на выполнение своего "хозяина", вирусы-черви и overwriting-вирусы возвращают управление DOS. Метод восстановления программы в первоначальном виде зависит от способа заражения файла. Если вирус внедряется в начало файла, то он либо сдвигает коды зараженной программы на число байт, равное длине вируса, либо перемещает часть кода программы из ее конца в начало, либо восстанавливает файл на диске, а затем запускает его. Если вирус записался в конец файла, то при восстановлении программы он использует информацию, сохраненную в своем теле при заражении файла. Это может быть длина файла, несколько байт начала файла в случае COM-файла или несколько байтов заголовка в случае EXE-файла. Если же вирус записывается в середину файла специальным образом, то при восстановлении файла он использует еще и специальные алгоритмы.

|

|

125. Почтовые черви в сети Интернет. Методы защиты от почтовых червей. К данной категории червей относятся те из них, которые для своего распространения используют электронную почту. При этом червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком-либо сетевом ресурсе (например, URL на зараженный файл, расположенный на взломанном или хакерском веб-сайте). В первом случае код червя активизируется при открытии (запуске) зараженного вложения, во втором — при открытии ссылки на зараженный файл. В обоих случаях эффект одинаков — активизируется код червя. Для отправки зараженных сообщений почтовые черви используют различные способы. Наиболее распространены: прямое подключение к SMTP-серверу, используя встроенную в код червя почтовую библиотеку; использование сервисов MS Outlook; использование функций Windows MAPI. Различные методы используются почтовыми червями для поиска почтовых адресов, на которые будут рассылаться зараженные письма. Почтовые черви: рассылают себя по всем адресам, обнаруженным в адресной книге MS Outlook; считывает адреса из адресной базы WAB; сканируют «подходящие» файлы на диске и выделяет в них строки, являющиеся адресами электронной почты; отсылают себя по всем адресам, обнаруженным в письмах в почтовом ящике (при этом некоторые почтовые черви «отвечают» на обнаруженные в ящике письма). Многие черви используют сразу несколько из перечисленных методов. Встречаются также и другие способы поиска адресов электронной почты.

|

129. Основные виды вирусов и иных деструктивных программ, представляющие наибольшую опасность в настоящее время. В программах, относящихся к классу троянских, на сегодняшний день можно выделить следующие основные тенденции: Значительный рост числа программ-шпионов, крадущих конфиденциальную банковскую информацию. Новые варианты подобных программ появляются десятками за неделю и отличаются большим разнообразием и принципами работы. Некоторые из них ограничиваются простым сбором всех вводимых с клавиатуры данных и отправкой их по электронной почте злоумышленнику. Наиболее мощные могут предоставлять автору полный контроль над зараженной машиной, отсылать мегабайты собранных данных на удаленные сервера, получать оттуда команды для дальнейшей работы. Стремление к получению тотального контроля над зараженными компьютерами. Это выражается в объединении их в зомби-сети, управляемые из единого центра. Как правило, для этого используются IRC-каналы или веб-сайты, куда автором выкладываются команды для машин-зомби. Существуют и более сложные варианты, например многие из вариантов Agobot объединяют зараженные компьютеры в единую P2P-сеть. Использование зараженных машин для рассылки через них спама или организации DDoS-атак. Отдельного рассмотрения требуют такие классы программ, как Trojan-Dropper и Trojan-Downloader. Конечные цели у них абсолютно идентичны — установка на компьютер другой вредоносной программы, которая может быть как червем, так и «троянцем». Отличается только принцип их действия. «Дропперы» могут содержать в себе уже известную вредоносную программу или наоборот — устанавливать новую ее версию. Также «дропперы» могут устанавливать не одну, а сразу несколько вредоносных программ, принципиально отличающихся по поведению и даже написанных разными людьми. Фактически «дропперы» являются своеобразными архивами, внутрь которых может быть помещено все что угодно. Очень часто они применяются для установки в систему уже известных «троянцев», поскольку написать «дроппер» гораздо проще, чем переписывать «троянца», пытаясь сделать его недетектируемым для антивируса. Весьма значительную часть «дропперов» составляют их реализации на скрипт-языках VBS и JS, что объясняется сравнительной простотой программирования на них и универсальностью подобных программ. «Даунлоадеры», или «загрузчики», активно используются вирусописателями как по причинам, описанным выше для «дропперов» (скрытая установка уже известных троянцев), так и по причине их меньшего по сравнению с «дропперами» размера, а также благодаря возможности обновлять устанавливаемые троянские программы. Здесь также выделяется группа программ на скрипт-языках, причем, как правило, использующих различные уязвимости в Internet Explorer. Оба эти класса вредоносных программ используются для установки на компьютеры не только троянских программ, но и различных рекламных (advware) или порнографических (pornware) программ.

|

132. Современные антивирусные комплексы: структура, принципы работы, возможности. Антивирусные программы предназначены для предотвращения заражения компьютера вирусом и ликвидации последствий заражения. В зависимости от назначения и принципа действия различают следующие антивирусные программы: - сторожа или детекторы – предназначены для обнаружения файлов зараженных известными вирусами, или признаков указывающих на возможность заражения. - доктора – предназначены для обнаружения и устранения известных им вирусов, удаляя их из тела программы и возвращая ее в исходное состояние. Наиболее известными представителями являются Dr.Web, AidsTest, Norton Anti Virus. - ревизоры – они контролируют уязвимые и поэтому наиболее атакуемые компоненты компьютера, запоминают состояние служебных областей и файлов, а в случае обнаружения изменений сообщают пользователю. - резидентные мониторы или фильтры – постоянно находятся в памяти компьютера для обнаружения попыток выполнить несанкционированные действия. В случае обнаружения подозрительного действия выводят запрос пользователю на подтверждение операций. - вакцины – имитируют заражение файлов вирусами. Вирус будет воспринимать их зараженными и не будет внедряться.

|

|

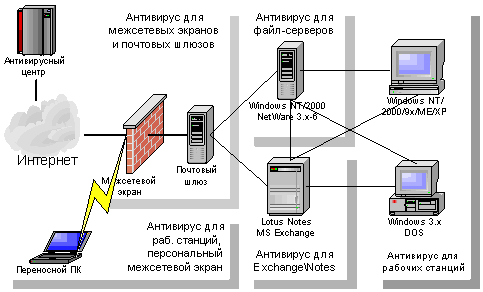

134. Организация антивирусной защиты ИС предприятия. Общая структура решения по антивирусной защите информационной системы приведена на рисунке. На первом уровне защищают подключение в Интернет или сеть поставщика услуг связи - это межсетевой экран и почтовые шлюзы, поскольку по статистике именно оттуда попадает около 80% вирусов. Необходимо отметить что таким образом будет обнаружено не более 30% вирусов, так как оставшиеся 70% будут обнаружены только в процессе выполнения

Применение антивирусов для межсетевых экранов на сегодняшний день сводится к осуществлению фильтрации доступа в Интернет при одновременной проверке на вирусы проходящего трафика. Осуществляемая такими продуктами антивирусная проверка сильно замедляет работу и имеет крайне не высокий уровень обнаружения, по этому в отсутвии необходимости фильтрации посещаемых пользователями веб-узлов применение таких продуктов является не целесообразным. 2. Как правило, защищают файл-сервера, сервера баз данных и сервера систем коллективной работы, поскольку именно они содержат наиболее важную информацию. Антивирус не является заменой средствам резервного копирования информации, однако без него можно столкнуться с ситуацией, когда резервные копии заражены, а вирус активизируется спустя полгода с момента заражения. 3. Ну и напоследок защищают рабочие станции, те хоть и не содержат важной информации, но защита может сильно снизить время аварийного восстановления. Фактически, антивирусной защите подлежат все компоненты банковской информационной системы, связанные с транспортировкой информации и/или ее хранением: Файл-серверы; Рабочие станции; Рабочие станции мобильных пользователей; Сервера резервного копирования; Сервера электронной почты; Защита рабочих мест (в т.ч. мобильных пользователей) должна осуществляться антивирусными средствами и средствами сетевого экранирования рабочих станций. Средства сетевого экранирования призваны в первую очередь обеспечивать защиту мобильных пользователей при работе через Интернет, а также обеспечивать защиту рабочих станций ЛВС компании от внутренних нарушителей политики безопасности. Основные особенности сетевых экранов для рабочих станций: Контролируют подключения в обе стороны Позволяют известным приложениям получить доступ в Интернет без вмешательства пользователя (autoconfig) Мастер конфигурирования на каждое приложение (только установленные приложения могут проявлять сетевую активность) Делают ПК невидимым в Интернет (прячет порты) Предотвращают известные хакерские атаки и троянские кони Извещают пользователя о попытках взлома Записывают информацию о подключениях в лог файл Предотвращают отправку данных, определённых как конфиденциальные от отправки без предварительного уведомления Не дают серверам получать информацию без ведома пользователя (cookies) |

||

|

127. Троянские программы. Виды троянских программ. Защита от троянских программ. Троянская программа - это программа, которая выполняет действия, направленные против пользователя - собирает и передает владельцам конфиденциальную информацию о пользователе (эту категорию еще называют TrojanSpy), выполняет несанкционированные или деструктивные действия. Backdoor — троянские утилиты удаленного администрирования Trojan-PSW — воровство паролей Trojan-Clicker — интернет-кликеры Trojan-Downloader — доставка прочих вредоносных программ Trojan-Dropper — инсталляторы прочих вредоносных программ Trojan-Proxy — троянские прокси-сервера Trojan-Spy — шпионские программы

|

||

|

128. Методы маскировки и полиморфизма КВ. Невидимые вирусы. Многие резидентные вирусы (и файловые, и загрузочные) предотвращают своё обнаружение тем, перехватывают обращения операционной системы (и тем самым прикладных программ) к заражённым файлам и областям диска и выдают их в исходном (незаражённом) виде. Такие вирусы называются невидимыми, или stealth (стелс) вирусами. Разумеется, эффект «невидимости» наблюдается только на заражённом компьютере – на «чистом» компьютере изменения в файлах и загрузочных областях диска можно легко обнаружить. Шифрование своего кода. Вирусы часто содержат внутри себя сообщения, что позволяет заподозрить неладное при просмотре содержащих вирус файлов или областей дисков. Чтобы затруднить своё обнаружение, некоторые вирусы шифруют своё содержимое, так что при просмотре заражённых ими объектов (даже на «чистом» компьютере , то есть когда вирус не активен) никаких подозрительных текстовых строк Вы не увидите. Полиморфные вирусы. Ещё один способ, применяемый вирусами для того, чтобы укрыться от обнаружения, - модификация своего тела. Это затрудняет нахождение таких вирусов программами-детекторами – в теле таких вирусов не имеется ни одной постоянной цепочки байтов, по которой можно было бы идентифицировать вирус. Такие вирусы называются полиморфными, или самомодифицирующимися. Неизменение длины файлов. Ранние файловые вирусы при заражении увеличивали длину файлов, что позволяло их легко обнаруживать. Однако затем появились вирусы, не увеличивающие длину файлов. Для этого они могут записывать свой код в «пустые» участки внутри файлов, сжимать код заражаемого файла и т.д. Разумеется, «невидимым» вирусам к таким уловкам прибегать нужды нет.

|

||

|

130. Методы защиты от КВ. Обзор. Для защиты от вирусов можно использовать: - общие средства защиты информации, которые полезны также и как страховка от физической порчи магнитных дисков, неправильно работающих программ или ошибочных действий пользователей; - профилактические меры, позволяющие уменьшить вероятность заражения вирусом; - специализированные программы для защиты от вирусов. Общие средства защиты информации полезны не только для защиты от вируса. Имеются две основные разновидности этих средств: копирование информации - создание копий файлов и системных областей дисков; разграничение доступа предотвращает несанкционированное использование информации, в частности, защиту от изменений программ и данных вирусами, неправильно работающими программами и ошибочными действиями пользователей. Несмотря на то, что общие средства защиты информации очень важны для защиты от вирусов, все же их одних недостаточно. Необходимо и применение специализированных программдля защиты от вирусов. Эти программы можно разделить на несколько |

||

|

135. Процедура резервного копирования данных в ЛВС. Резервное копирование данных (backup) — это процесс сохранения избыточных копий файлов и каталогов, находящихся на локальных дисках, на сменные носители, обычно магнитные ленты. Избыточные копии могут использоваться для восстановления в случае, если оригинальные файлы потеряны или повреждены. Резервное копирование чаще всего планируется на ежедневной основе. При этом любые новые файлы, или файлы, измененные с момента последнего копирования, оказываются на лентах, так что они будут доступны для восстановления на диск. Система RAID - набор (матрица) жестких дисков: воспринимаемых компьютером как единое целое; соединенных короткими скоростными каналами; и - управляемых собственными процессорами. RAID 0 (страйпинг) объединяет все носители в массиве в один большой диск. Емкость массива определяется емкостью наименьшего накопителя. Затем остальные диски форматируются на такой же объем. Например, при использовании винчестеров 8Гб, 12Гб и 15Гб в массиве RAID 0, ваша система увидит один диск 24Гб (3x8Гб), а не 30Гб. Поэтому целесообразно использовать в одном массиве RAID 0 диски одинакового объема RAID 0 повышает производительность системы в 2 раза и более при подключении по одному диску на один IDE порт. При использовании массива RAID 0 достигается наибольшая производительность по сравнению с другими уровнями RAID. В массиве RAID 1 (зеркалирование) данные непрерывно копируются с одного диска на другой или с одной группы накопителей на другую. При аварии одного из накопителей оставшийся диск или группа дисков продолжают нормальную работу, а для системы такой массив все еще видится как единый диск. Использование RAID 1 является наименее эффективным способом достижения надежности, так как пользователю недоступна дополнительная емкость параллельных приводов (при зеркалировании двух 20Гб накопителей системе будет доступен только один 20Гб диск), но дешевизна IDE дисков является несомненным преимуществом RAID 1. RAID 10 (RAID 0+1) Совмещает в себе преимущества массивов RAID 1 (высокая производительность) и RAID 0 (повышенная надежность). Требует наличия как минимум четырех накопителей. RAID 3 обладает всеми преимуществами RAID 10, но обеспечивает более надежную защиту данных благодаря использованию математического выражения, обрабатывающего данные с двух накопителей и вычисляющего контрольную сумму ("четность") для записи на третьем диске. Требует наличия как минимум трех накопителей. RAID 5 так же, как и RAID 3, математически вычисляет значение "четность" с каждых двух дисков, но делает это более эффективно. При аварии одного из дисков контрольная сумма будет использована для восстановления потерянных данных. В массиве RAID 5 хранение данных "четности" осуществляется на всех дисках. При работе с RAID 5 увеличивается емкость для хранения информации благодаря использованию всех дисков в массиве и в то же время возрастает безопасность данных. Постоянная проверка данных обеспечивает наивысшую защиту от повреждения кластеров и других помех. Требует наличия как минимум 3-х накопителей.

|

||

|

143. Современные сетевые ОС. Сетевая ОС – это операционная система, в состав которой входит ПО для работы с сетью. Такое ПО обеспечивает функционирование плат сетевых адаптеров, механизмов клиент-серверного взаимодействия, сетевых протоколов и т.п Сетевая операционная система - операционная система, обеспечивающая обработку, хранение и передачу данных в информационной сети. Сетевая операционная система определяет взаимосвязанную группу протоколов верхних уровней, обеспечивающих основные функции сети: адресацию объектов, функционирование служб, обеспечение безопасности данных, управление сетью. Windows Server 2003 значительно улучшенная по сравнению с Windows 2000 Server операционная система, ориентированная на безопасность и надежность, является стабильной серверной платформой. Существует четыре версии Windows Server 2003, каждая из которых является полноценной и самодостаточной операционной системой для технологии Microsoft.NET, способной обеспечить бесперебойную работу сетевой инфраструктуры. Windows Server 2003 Standard Edition разработана специально для малого бизнеса и небольших отделов компаний и обеспечивает эффективное создание общего доступа к файлам и принтерам, безопасное подключение к сети Интернет, централизованное развертывание настольных приложений и веб-решения для организации взаимодействия пользователей. Windows Server 2003 Enterprise Edition разработанная для предприятий среднего и большого бизнеса ОС Windows Server 2003 Enterprise Edition рекомендуется для серверов, работающих с сетевыми приложениями, программами отправки сообщений, системами управления запасами и обслуживания пользователей, базами данных, веб-узлами электронной коммерции, а также для файловых серверов и серверов печати. Данная операционная система обеспечивает высокую надежность, производительность и экономическую эффективность. Для обеспечения оптимальной гибкости и масштабируемости будет доступна как 32-разрядная, так и 64-разрядная версия ОС Windows Server 2003 Enterprise Edition. Организации получают инфраструктуру высокой производительности, оптимизированную для запуска любых ответственных бизнес-приложений и служб. Windows Server 2003 Datacenter Edition разработан специально для удовлетворения потребностей бизнеса в высокой масштабируемости, доступности и надежности и позволяет создавать экстраординарные решения для баз данных, программное обеспечение для планирования ресурсов на предприятии, осуществлять высокоскоростную интерактивную обработку транзакций и объединения серверов. Операционная система Windows Server 2003 Datacenter Edition поддерживает новейшие аппаратные средства и программное обеспечение, имеет 32-разряднуюи 64-разрядную версии и обладает максимальной гибкостью и масштабируемостью. Windows Server 2003 Web Edition разработанная для размещения веб-приложений, веб-страниц и веб-служб XML, специально предназначена для поставщиков услуг интернета (ISP), разработчиков приложений и других лиц, которым требуется использовать расширенные функции веб-среды. В ОС Windows Server 2003 Web Edition используются все преимущества усовершенствованных серверных систем Internet Information Services 6.0 (IIS 6.0), Microsoft ASP.NET и Microsoft .NET Framework.

|

||

|

136. Программно-аппаратные средства для защиты данных от сбоев в электросети. Источник бесперебойного питания - автоматическое устройство: - устанавливаемое между источником энергии и оборудованием; - обеспечивающее питание оборудования за счет энергии аккумуляторных батарей при отключении основного электроснабжения; + защищающее оборудование от колебаний напряжения и электромагнитных шумов.

|