diplom-Baikonur / diplom-Baikonur / интсрукции к оборудованию / DFL-1100 Руководство администратора

.pdf

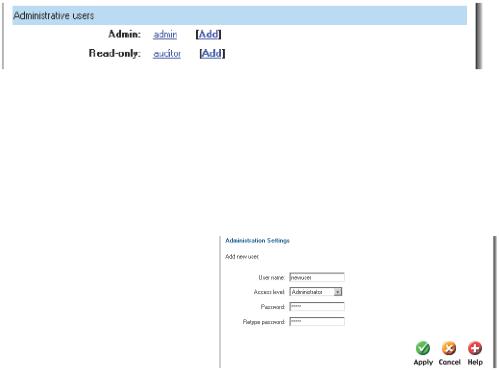

Меню Users (Пользователи) Пользователи-администраторы (Administrative Users)

Нажмите Firewall в панели меню и затем нажмите слева кнопку Users. Появится окно со списком всех пользователей, вначале показаны пользователи-администраторы.

В первой колонке показан уровень доступа, Administrator (администратор) и Readonly (только чтение). Пользователь с правами администратора может добавлять, редактировать и удалять правила, изменять параметры настройки DFL-1100 и так далее. Пользователь с правами только для чтения может только просматривать параметры настройки. Во второй колонке содержатся имена пользователей для каждого уровня доступа.

Добавление нового пользователя-администратора

Выполните следующее для добавления нового пользователяадминистратора.

Шаг 1. Нажмите на ссылку add рядом с уровнем доступа, для которого хотите добавить пользователя, Admin или Read-only.

Шаг 2. Введите имя пользователя в

поле User name; убедитесь, что пользователя с таким именем еще не существует.

Шаг 3. Введите пароль для нового пользователя.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Имя пользователя и пароль должны быть длиной как минимум 6 символов. Имя пользователя и пароль могут содержать цифры (0-9) и буквы в верхнем и нижнем регистре (A-Z, az). Специальные символы и пробелы не разрешены.

Изменение уровня доступа пользователя-администратора

Для изменения уровня доступа пользователя щелкните на имени нужного пользователя, появится следующее окно. Здесь можно изменить уровень доступа, выбрав нужный из выпадающего меню

Access Level.

Уровни доступа

•Administrator –

пользователь может добавлять, редактировать

и удалять правила и изменять параметры настройки.

•Read-only – пользователь может только просматривать параметры настройки межсетевого экрана.

•No Admin Access – Пользователь, используемый только для аутентификации.

Выполните следующее для изменения уровня доступа пользователяадминистратора.

Шаг 1. Щелкните на имени пользователя, уровень доступа которого хотите изменить.

Шаг 2. Выберите нужный уровень доступа из выпадающего меню.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Изменение пароля пользователя-администратора

Для изменения пароля пользователя щелкните на имени нужного пользователя, появится следующий экран.

Выполните следующие шаги для изменения пароля пользователяадминистратора.

Шаг 1. Щелкните на имени пользователя, пароль которого хотите изменить.

Шаг 2. Поставьте флажок в поле

Change password.

Шаг 3. Повторите ввод нового пароля дважды.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Имя пользователя и пароль должны быть длиной как минимум 6 символов. Имя пользователя и пароль могут содержать цифры (0-9) и буквы в верхнем и нижнем регистре (A-Z, az). Специальные символы и пробелы не разрешены.

Удаление пользователя-администратора

Для удаления пользователя щелкните на имени нужного пользователя, появится следующее окно.

Выполните следующие шаги для удаления пользователяадминистратора.

Шаг 1. Щелкните на имени удаляемого пользователя.

Шаг 2. Поставьте флажок в поле

Delete user.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Удаление пользователя – необратимая операция; как только пользователь был удален, удаление нельзя отменить.

Пользователи (Users)

Функция аутентификации пользователей позволяет администратору разрешать или отказывать в доступе определенным пользователям с определенных IP-адресов, основываясь на учетных записях пользователей.

Прежде чем трафику будет позволено пройти через какие-либо правила, настроенные для пользователя или группы пользователей, пользователь должен сначала пройти аутентификацию. DFL-1100 может или проверить пользователя по локальной базе данных, или запросить информацию о пользователе на внешнем сервере аутентификации, который проверит пользователя и введенный им пароль и передаст результат обратно на межсетевой экран. Если аутентификация пройдена успешно, DFL-1100 запомнит IP-адрес данного пользователя, после чего будут разрешены все совпадающие правила, настроенные для пользователя или групп пользователей. Можно определить специальные правила, которые будут работать с аутентификацией пользователя, поэтому правила, не требующие аутентификации пользователей, будут не задействованы.

DFL-1100 поддерживает протокол аутентификации RADIUS (Remote Authentication Dial In User Service). Этот протокол широко используется во многих сценариях, где требуется аутентификация пользователей, или самостоятельно, или в качестве интерфейса к другим сервисам аутентификации.

Поддержка сервера RADIUS DFL-1100

DFL-1100 может использовать сервер RADIUS для аутентификации пользователей через Active Directory или файл паролей Unix. Можно настроить до двух серверов, и если один выйдет из строя, будет использоваться второй.

DFL-1100 может использовать протокол CHAP или PAP при взаимодействии с сервером RADIUS. Протокол CHAP (Challenge Handshake Authentication Protocol) не позволяет удаленному атакующему извлечь пароль пользователя из перехваченного пакета RADIUS. Однако, пароль должен храниться в виде обычного текста на сервере RADIUS. Протокол PAP (Password Authentication Protocol) менее безопасен.

Если пакет RADIUS перехвачен при передаче между межсетевым экраном и сервером RADIUS, пароль может быть извлечен. Его преимущество в том, что пароль не нужно хранить в виде обычного текста на сервере RADIUS.

DFL-1100 использует общий секрет при взаимодействии с сервером RADIUS. Общий секрет позволяет применить базовое шифрование пароля пользователя, когда пакет RADIUS передается от межсетевого экрана к серверу RADIUS. Общий секрет чувствителен к регистру символов, может быть длиной до 100 символов и должен совпадать и на межсетевом экране, и на сервере RADIUS.

Включение аутентификации пользователей через HTTP / HTTPS

Выполните следующее для включения аутентификации пользователей.

Шаг 1. Поставьте флажок в поле User Authentication.

Шаг 2. Укажите, будет ли использоваться HTTP и HTTPS или только HTTPS для аутентификации.

Шаг 3. Укажите таймаут, по истечении которого сеанс пользователя будет завершен при бездействии пользователя.

Шаг 4. Выберите новые порты, через которые будет осуществляться доступ к Webинтерфейсу управления. Аутентификация пользователей будет производиться через те же самые порты.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Включение поддержки сервера RADIUS

Выполните следующее для включения поддержки сервера RADIUS.

Шаг 1. Поставьте флажок в поле

RADIUS Support.

Шаг 2. Введите IP-адреса максимум двух серверов RADIUS.

Шаг 3. Укажите используемый режим работы в поле Mode: PAP или CHAP.

Шаг 4. Укажите общий секрет для данного соединения.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Добавление пользователя

Выполните следующее для добавления нового пользователя.

Шаг 1. Нажмите на ссылку add рядом с уровнем доступа, для которого хотите добавить пользователя, Admin или

Read-only.

Шаг 2. Введите имя пользователя в поле User name; убедитесь, что пользователя с таким именем еще не существует.

Шаг 3. Укажите, в какие группы будет входить пользователь в поле Group Membership.

Шаг 4. Введите пароль нового пользователя.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Имя пользователя и пароль должны быть длиной как минимум 6 символов. Имя пользователя и пароль могут содержать цифры (0-9) и буквы в верхнем и нижнем регистре (A-Z, az). Специальные символы и пробелы не разрешены.

Изменение пароля пользователя

Для изменения пароля пользователя щелкните на имени нужного пользователя, появится следующий экран.

Выполните следующие шаги для изменения пароля пользователя.

Шаг 1. Щелкните на имени пользователя, пароль которого хотите изменить.

Шаг 2. Поставьте флажок в поле

Change password.

Шаг 3. Повторите ввод нового пароля дважды.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Имя пользователя и пароль должны быть длиной как минимум 6 символов. Имя пользователя и пароль могут содержать цифры (0-9) и буквы в

верхнем и нижнем регистре (A-Z, az). Специальные символы и пробелы не разрешены.

Удаление пользователя

Для удаления пользователя щелкните на имени нужного пользователя, появится следующее окно.

Выполните следующие шаги для удаления пользователя.

Шаг 1. Щелкните на имени удаляемого пользователя.

Шаг 2. Поставьте флажок в поле Delete user.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Примечание: Удаление пользователя – необратимая операция; как только пользователь был удален, удаление нельзя отменить.

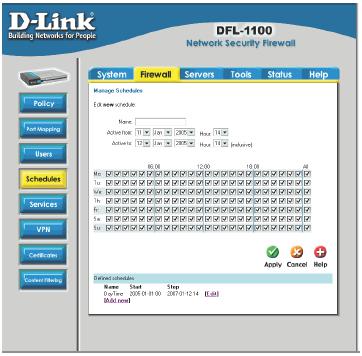

Меню Schedules (Расписание применения правил)

Имеется

возможность

настроить

расписание

применения правил. При задании расписания на

DFL-1100 правила межсетевого экрана будут применяться только в указанные периоды времени. Любая сетевая активность вне заданных периодов времени не будет проходить проверку по правилам межсетевого

экрана, а потому этому трафику не будет позволено проходить через межсетевой экран. Можно указать на DFL-1100 время начала и время остановки применения правил, то есть, как бы разделив день на 2 различных временных промежутка. Например, организация может настроить межсетевой экран на разрешение доступа в Интернет пользователям внутренней сети в рабочие часы. Поэтому, можно создать такое расписание, чтобы межсетевой экран пропускал трафик, применяя к нему правила, с понедельника по пятницу, с 8 часов утра до 5 часов вечера. В нерабочие часы межсетевой экран запретит доступ в Интернет.

Добавление нового периодического расписания

Выполните следующее для добавления нового периодического расписания.

Шаг 1. Нажмите Firewall, затем Schedules и нажмите на ссылку Add new.

Шаг 2. Выберите дату начала и окончания действия и время, когда расписание должно быть активно.

Шаг 3. Поставьте флажки в тех временных интервалах, в которых расписание должно быть активно. Если поставить флажки везде, расписание будет активно все время от даты начала до даты окончания. Если не поставить ни одного флажка, расписание применения правил никогда не будет активно.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.

Меню Services (Сервисы)

Сервис – это в основном совокупность определенного протокола IP и соответствующих параметров. Сервис http, например, определяется использованием протокола TCP и порта назначения 80.

Понятие сервиса очень упрощенно, оно не несет в себе определения выполняемого межсетевым экраном действия. Поэтому, определения сервиса не включает какойлибо информации о том, должен ли межсетевой экран разрешить этот сервис или нет. Это решение принимается всецело на основании правил межсетевого экрана, в которых сервис используется как параметр фильтра.

Добавление сервиса TCP, UDP или TCP/UDP

Для многих сервисов достаточно определение одного порта назначения. Сервис http, например, использует порт назначения 80. Чтобы указать один единственный порт назначения, введите номер порта в поле Destination ports. В большинстве случаев, все порты (0-65535) должны использоваться в качестве портов-источников. Кроме того, можно указать диапазон портов; диапазон включает в себя и границы, то есть диапазон портов 137-139 содержит порты 137, 138 и 139.

Также можно указать несколько диапазонов портов или отдельных портов, разделяя их запятой. Например, можно определить сервис на портах-источниках 1024-65535 и портах назначения 80-82, 90-92, 95. В этом случае, пакет TCP или UDP с портом назначения 80, 81, 82, 90, 91, 92 или 95, и портом-источником в диапазоне 102465535, будет соответствовать данному сервису.

Выполните следующее для добавления сервиса TCP, UDP или TCP/UDP. Шаг 1. Нажмите Firewall и Service, затем нажмите на ссылку add new.

Шаг 2. Введите имя сервиса в поле Name. Это имя появится в списке доступных сервисов при добавлении нового правила. Имя может содержать цифры (0-9) и буквы в верхнем и нижнем регистре (A-Z, a-z), а также специальные символы - и _. Другие специальные символы и пробелы не допустимы.

Шаг 3. Выберите сервис TCP/UDP.

Шаг 4. Выберите протокол (TCP, UDP или оба TCP/UDP), используемый сервисом.

Шаг 5. Укажите порт-источник или диапазон портов для сервиса, введя верхнюю и нижнюю границу диапазона. Введите 0-65535 для всех портов, или одиночный порт, например 80, для указания одного единственного порта-источника.

Шаг 6. Укажите порт назначения или диапазон портов для сервиса, введя верхнюю и нижнюю границу диапазона. Введите 0-65535 для всех портов, или одиночный порт, например 80, для указания одного единственного порта назначения.

Шаг 7. Поставьте флажок в поле Syn Relay, если хотите защитить узел назначения от атак SYN flood.

Нажмите расположенную ниже кнопку Apply, чтобы применить новые параметры, или нажмите Cancel для отмены изменений.