3. Загальний опис форматів ецп

3.1. Специфікація визначає наступні формати ЕЦП:

„Базовий ЕЦП” (CAdES Basic Electronic Signature - CAdES-BES, відповідно до ETSITS101 733) або „Базовий ЕЦП із визначеною політикою підпису” (Explicit Policy-based Electronic Signature - CAdES-EPES, відповідно до ETSI TS 101 733), у разі якщо в блок даних „Базового ЕЦП” включається ідентифікатор, який вказує на політику підпису;

„ЕЦП з посиланням на повний набір даних, перевірки” (ES with Complete validation data references (CAdES-C), відповідно до ETSITS101 733);

„ЕЦП з повним набором даних перевірки” (CAdES-X Long, відповідно до ETSITS101 733 ).

Формати ЕЦП наведено в порядку збільшення вимог до даних перевірки, що включаються у підпис таким чином, що формат, наведений нижче, передбачає виконання вимог усіх наведених вище форматів.

Останні два формати ЕЦП забезпечують встановлення дійсності підпису у достроковому періоді.

3.2. Формат „Базовий ЕЦП” (CAdES-BES)

3.2.1. Формат „Базовий ЕЦП” включає цифровий підпис і окремі дані перевірки. Формат „Базовий ЕЦП” може бути створений без доступу до on-lineпослуг центру сертифікації ключів, зокрема послуги фіксування часу. Використання зазначеного формату дозволяє підтвердити підписувача електронного документу та перевірити його цілісність в період чинності сертифікату (сертифікатів) відкритого ключа. Формат „Базовий ЕЦП” не надає можливість встановити дійсність підпису, у випадку, якщо ЕЦП перевіряється після закінчення терміну дії сертифікату (сертифікатів) відкритого ключа або скасування сертифікату відкритого ключа після формування ЕЦП.

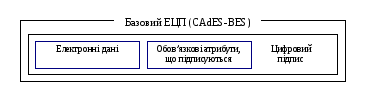

3.2.2. Формат „Базовий ЕЦП” (мал. 1) містить:

електронні дані, у відношенні яких здійснюється обчислення цифрового підпису (необов’язково);

набір обов’язкових атрибутів, що підписуються;

криптографічне значення ЕЦП (цифровий підпис), обчислений за електронними даними та набором атрибутів, що підписуються;

Додатково, формат „Базовий ЕЦП” може включати:

набір необов’язкових атрибутів, що підписуються;

набір необов’язкових атрибутів, що не підписуються, відповідно до CMS (RFC 3852).

Мал. 1. Структура формату „Базовий ЕЦП”.

3.2.3. Обов’язковими атрибутами, що підписуються є:

Сontent-Type - атрибут, що визначає тип структуриEncapsulatedContentInfo,за значенням якого обчислюється підпис.

Message-digest- атрибут, що містить геш - значення структуриeContent OCTET STRING, вencapContentInfo,за значенням якої обчислюється цифровий підпис.

ESS signing-certificate v2 - атрибут, що містить посилання на сертифікат підписувача.

3.2.4. Необов’язковими атрибутами, що підписуються, є:

Signing-time - атрибут, що містить час обчислення цифрового підпису, який заявляється підписувачем.

content-time-stamp - атрибут, що містить позначку часу відносно даних, що підписуються. Зазначений атрибут дозволяє забезпечити доказ того, що дані, у відношенні яких обчислюється підпис, існували до моменту формування підпису.

signature-policy-identifier - атрибут, що вказує на політику підпису, дотримання якої є обов’язковим під час формування та перевірки ЕЦП.

3.3. Політика підпису

Політики підпису забезпечує технічну несуперечність при визначенні дійсності ЕЦП. Якщо політика підпису, яка використовується при перевірки підпису, явно зазначена у форматі ЕЦП або неявно малося на увазі у підписаних даних, то під час встановлення дійсності підпису можливо отримати несуперечливий результат. Якщо політика підпису, не вказана у форматі ЕЦП та не може бути одержана з інших даних або політика підпису неповна, то існує ймовірність, що декілька верифікаторів отримають різні результати при встановленні дійсності ЕЦП.

3.4. Формати ЕЦП, що містять дані перевірки, які забезпечують встановлення дійсності підпису у достроковому(довгостроковому)періоді.

3.4.1. Встановлення дійсності підпису у достроковому(довгостроковому)періоді потребує використання наступних додаткових даних перевірки:

позначка часу відносно цифрового підпису;

сертифікати відкритих ключів або посилання на сертифікати відкритих ключів;

інформація про статус для кожного сертифікату або посилання на таку інформацію;

Дані перевірки, що забезпечують встановлення дійсності підпису у достроковомуперіоді можуть бути включені до формату ЕЦП підписувачем та/або суб’єктом, що перевіряє підпис (верифікатором). Дані перевірки включають сертифікати центрів сертифікації ключів, а також інформацію про статус сертифікатів або посилання на зазначені дані. Інформацію про статус сертифікатів може бути представлена у формі списків відкликаних сертифікатів або відповідей за протоколомOCSP(RFC 2560) про статус сертифікатів, отриманого через он-лайн послугу центра сертифікації ключів. Використання позначки часу забезпечує доказ того, що цифровий підпис був обчислений до певного часу та, таким чином, дозволяє встановити дійсність сертифікату (сертифікатів) відкритих ключів на момент обчислення цифрового підпису.

Дані перевірки, які забезпечують встановлення дійсності підпису у достроковомуперіоді, визначаються атрибутами, що не підписуються. Такі атрибути додаються до формату „Базовий ЕЦП”.

3.5 Формат „ЕЦП з посиланням на дані перевірки, що забезпечують встановлення дійсності підпису у достроковомуперіоді” (CAdES-C).

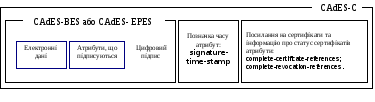

3.5.1. Формат „ЕЦП з посиланням на дані перевірки, що забезпечують встановлення дійсності підпису у достроковому періоді” (CAdES-C) (мал. 2) формується шляхом додавання до формату „Базовий ЕЦП” наступних атрибутів, що не підписуються:

signature-time-stamp - атрибут „позначка часу”, що формується відносно цифрового підпису.

complete-certificate-references - атрибут містить ідентифікаційні дані всіх сертифікатів відкритих ключів, які використовуються для перевірки підпису, крім сертифікату підписувача.

complete-revocation-references. Атрибут містить ідентифікаційні дані списків відкликаних сертифікатів або відповідей за протоколомOCSPщодо сертифікатів, які використовуються для перевірки підпису, крім сертифікату підписувача.

Мал. 2. Структура формату „ЕЦП з посиланням на дані перевірки, що забезпечують встановлення дійсності підпису у достроковомуперіоді.

3.5.2. Дата та час, які вказані у позначці часу не повинен перевищувати строк дії сертифікату (сертифікатів) або дату та час його скасування.

3.5.3 Особа, що перевіряє підпис може сформувати формат CAdES-С, на основі отриманого від підписувача ЕЦП у форматі „Базовий ЕЦП” у випадку, якщо всі необхідні дані перевірки, що забезпечують встановлення дійсності підпису у достроковомуперіоді доступні цієї особі. Під час отримання відповідних даних перевірки повинні бути враховані обмеження пов’язані з періодом відстрочки.

3.6. Період відстрочки.

3.6.1. Період відстрочки починається від часу авторизації суб’єкта, що звертається з метою скасування сертифіката та закінчується часом, коли оновлена інформація про статус сертифіката стає доступною для використання (мал. 3). У випадку, якщо власник сертифіката, що входитьдо ланцюга сертифікатів, необхідних для встановлення дійсності підпису, ініціює процедуру скасування сертифіката, інформація про статус сертифіката протягом періоду відстрочки може не відповідатитій інформації, яка доступна для особи, що перевіряє підпис.

3.6.2 У випадку, якщо особа, яка перевіряє підпис для забезпечення встановлення дійсності підпису у достроковомуперіоді, створює формат CAdES-С, на основі ЕЦП у форматі „Базовий ЕЦП”, для підтвердження факту, що сертифікат підписувача не був скасований під час формування позначки часу, отримання даних перевірки, повинне бути здійснено після закінчення періоду відстрочки.

Мал. 3. Пояснення щодо періоду відстрочки

3.7. Формат „Розширений довгостроковий підпис” (CAdES-X Long)

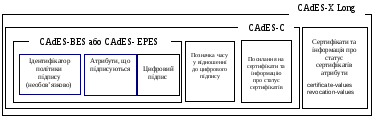

Формат „Розширений довгостроковий підпис” формується шляхом додавання до формату (CAdES-С) наступних атрибутів, що не підписуються (мал. 4):

certificate-values - атрибут містить всі сертифікати відкритих ключів, крім сертифікату підписувача, необхідних для перевірки підпису.

revocation-valuesатрибут містить списки відкликаних сертифікатів або відповіді за протоколомOCSPщодо сертифікатів, які використовуються для перевірки підпису (крім сертифіката підписувача).

Мал. 4. Структура формату „Розширений довгостроковий підпис” (CAdES-X Long)