- •Федеральное государственное бюджетное образовательное

- •«Санкт-петербургский государственный университет телекоммуникаций им. Проф. М.А. Бонч-бруевича»

- •Шаг 4: Завершение работы виртуальных машин

- •1.1.1.5. «Кибербезопасность: практические примеры»

- •Общие сведения и сценарий

- •Найдем информацию о самых эффективных кибератаках.

- •Свой анализ кибератаки.

- •Кто стали жертвами атаки?

- •1.2.2.5. «Как стать защитником»

- •Общие сведения и сценарий

- •Необходимые ресурсы

- •Шаг 1: Выполнение поиска сертификатов

- •Шаг 2: Узнать, какие бывают должности по специальности

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

Федеральное государственное бюджетное образовательное

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«Санкт-петербургский государственный университет телекоммуникаций им. Проф. М.А. Бонч-бруевича»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Защита операционных систем сетевых устройств

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №1

Направление/специальность подготовки: Информационная безопасность

Студенты:

Преподаватель:

Скорых М.А.

(ФИО) (подпись)

Санкт-Петербург 2022

Оглавление

1.0.1.2. «Опытный хакер показывает нам, как это делается…» 3

1.1.1.4 «Установка виртуальной машины CyberOps Workstation» 3

1.1.1.5. «Кибербезопасность: практические примеры» 7

Свой анализ кибератаки. 7

1.1.3.4. «Визуализация «черных» хакеров» 8

1.2.2.5. «Как стать защитником» 11

1.0.1.2. «Опытный хакер показывает нам, как это делается…» Цель:

Понимание уязвимостей беспроводной связи и других распространенных технологий

Какая уязвимость была использована?

Главной уязвимостью является ограниченный пул кодов ключей.

Какую информацию и данные может получить хакер, используя эту уязвимость?

Здесь взломщик получит больше материальную выгоду через кражу самой машины или вещей из нее.

Как выполняется такой взлом?

Взлом выполняется обычным перебором машин.

Чем именно вас заинтересовал этот конкретный способ взлома?

Меня заинтересовал этот метод взлома тем, что он показывает халатность производителей чип-ключей. Хотя, почитав дополнительно, сейчас ситуация улучшилась в этом плане, но появились авто- взломщики, которые имитируют сигнал от родного чип-ключа

Как можно предотвратить этот конкретный способ взлома?

Именно этот вид взлома можно исправить, расширив пул ключей, либо сделать их генерацию при каждом открытии.

1.1.1.4 «Установка виртуальной машины CyberOps Workstation» Цель

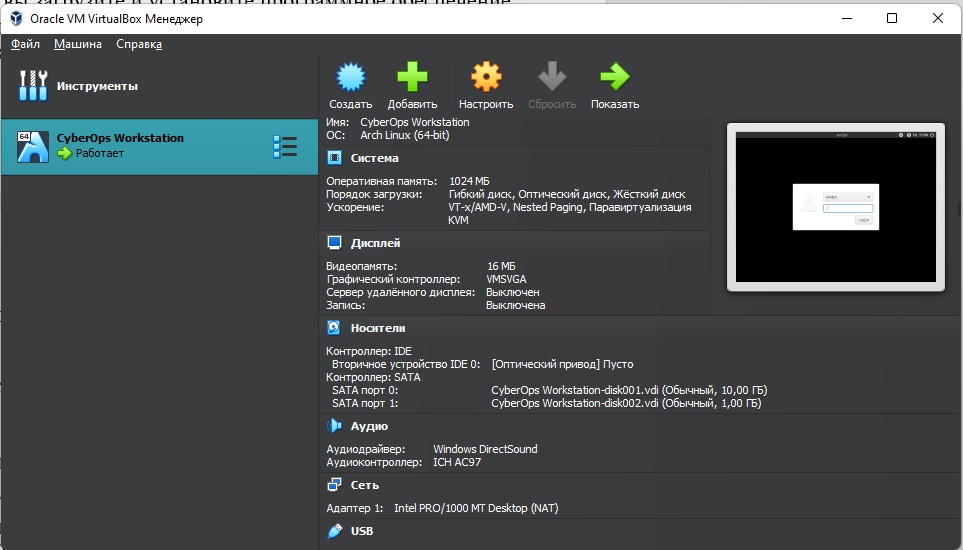

Подготовить компьютер для виртуализации и импортировать виртуальную машину в реестр устройств приложения VirtualBox

Часть 1: Подготовка хост-компьютера к виртуализации Цель:

Загрузить и установить программное обеспечение для виртуализации настольных систем, а также загрузите файл образа для выполнения лабораторных работ этого курса. В ходе этой лабораторной работы вы будете

пользоваться виртуальной машиной с операционной системой Linux.

Шаг 1: Загрузка и установка VirtualBox и импорт виртуальной машины.

Шаг 2: Запускаем виртуальную машину и выполните вход в операционную систему.

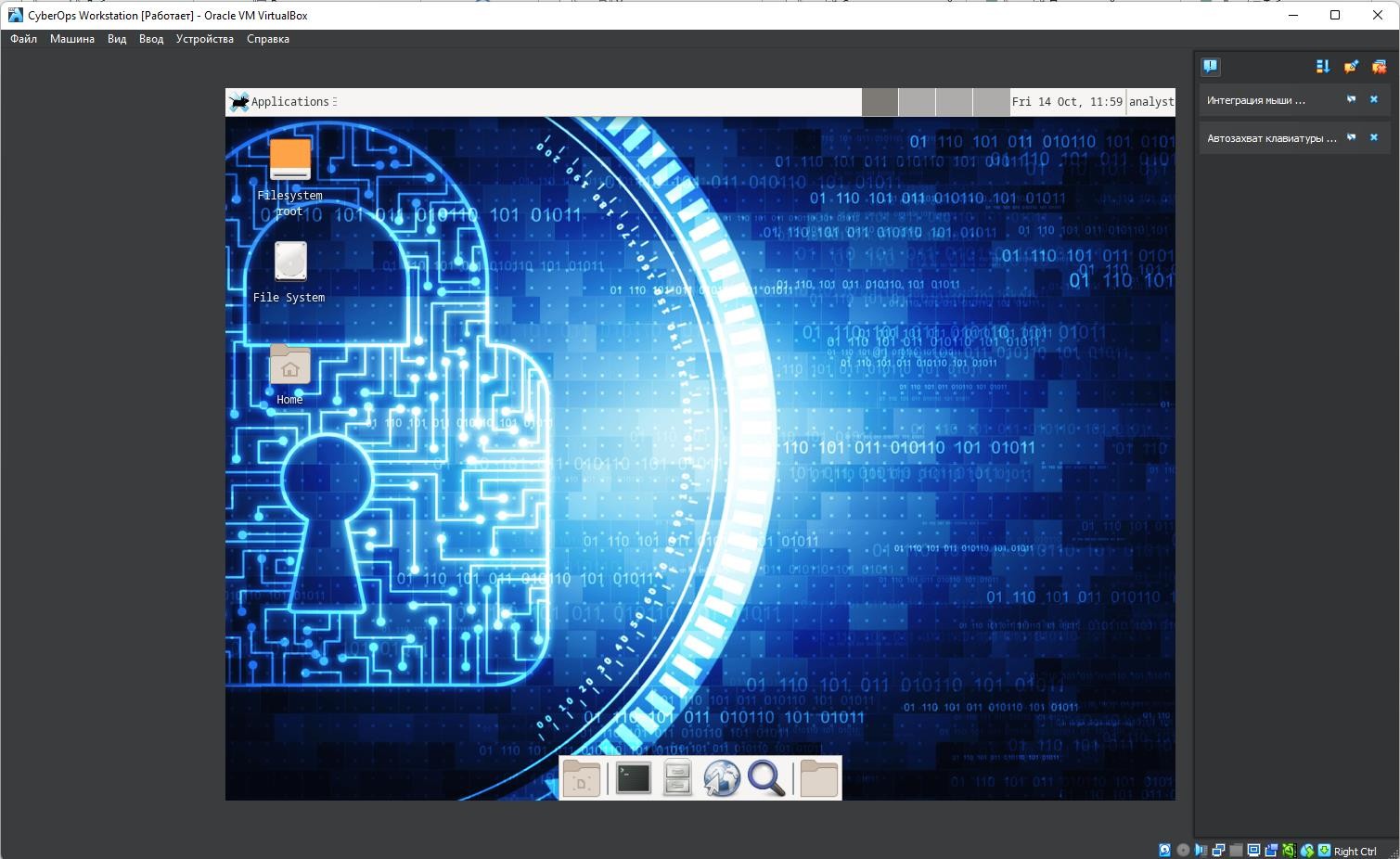

Шаг 3: Начало работы с виртуальной машиной

Виртуальную машину, которую мы только что установили, можно использовать для выполнения многих лабораторных работ в рамках данного курса.

Значки на модуле запуска (слева направо):

Отобразить рабочий стол

Приложение терминала

Файловый менеджер

Приложение веб-обозревателя (Firefox)

Инструмент для поиска файлов

Главный каталог текущего пользователя

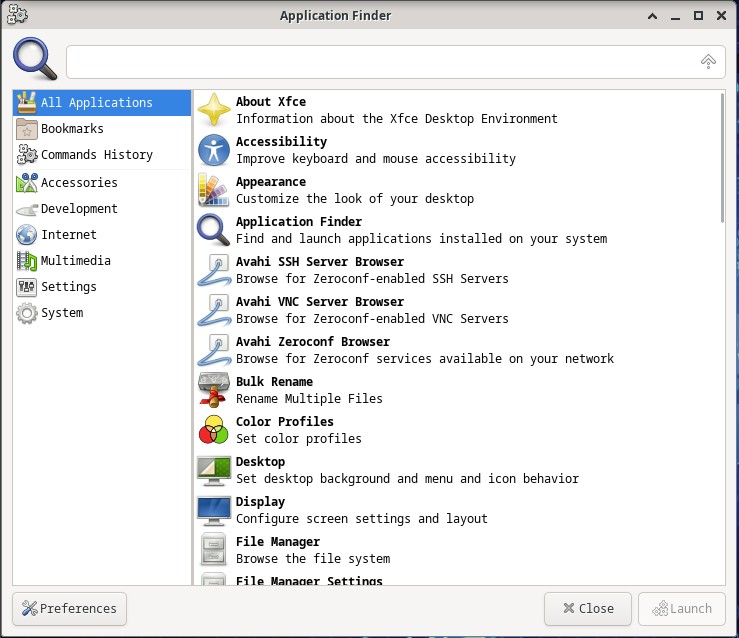

Список приложений в меню CyberOPs.

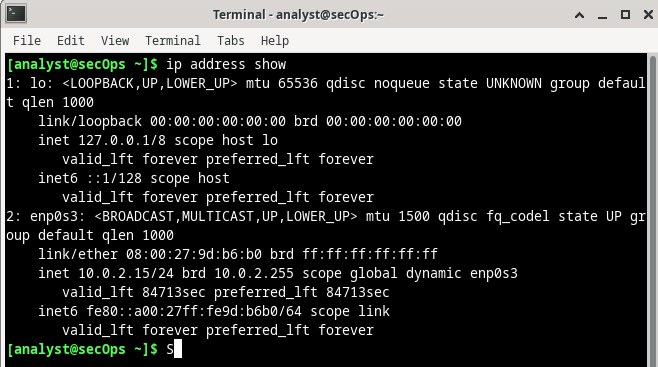

Открываем приложение Terminal Emulator (Эмулятор терминала). Для того чтобы определить IP-адрес своей виртуальной машины, в командной строке вводим команду ip-адрес.

Какой IP-адрес назначен виртуальной машине?

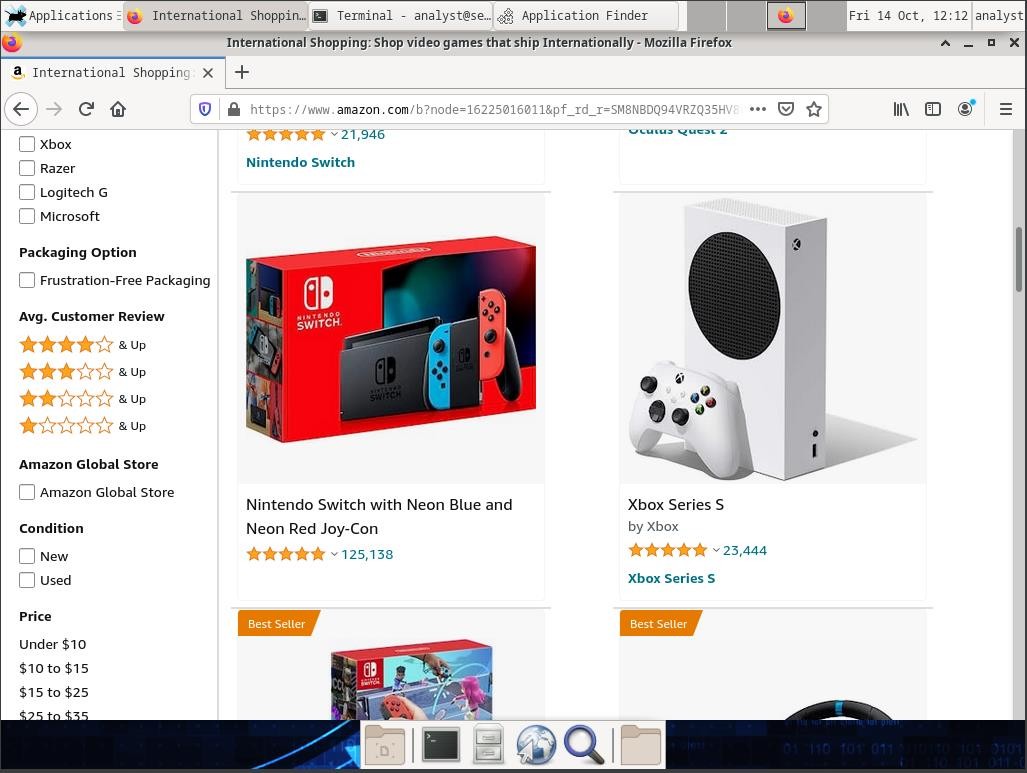

Найдем и запускаем веб-обозреватель. Можете ли вы перейти на страницу поисковой системы, которой вы обычно пользуетесь?