Методические указания к курсовому проектированию по дисциплине «Компьютерные преступления в распределенных компьютерных системах» для студентов специальности «Компьютерная безопасность». Остапенко Г.А., Дешина А.Е

.pdfФГБОУ ВПО «Воронежский государственный технический университет»

Кафедра систем информационной безопасности

МЕТОДИЧЕСКИЕ УКАЗАНИЯ

к курсовому проектированию по дисциплине «Компьютерные преступления

в распределенных компьютерных системах» для студентов специальности

090301 «Компьютерная безопасность» очной формы обучения

Воронеж 2015

Составители: д-р техн. наук Г. А. Остапенко, канд. техн. наук А. Е. Дешина

УДК 004.05

Методические указания к курсовому проектированию по дисциплине «Компьютерные преступления в распределенных компьютерных системах» для студентов специальности 090301 «Компьютерная безопасность» очной формы обучения / ФГБОУ ВПО «Воронежский государственный технический университет»; сост. Г.А. Остапенко, А.Е. Дешина. Воронеж,

2015. 51 с.

Методические указания по курсовому проектированию содержат материал, направленный на изучение компьютерных преступлений и статистическое моделирование возможных угроз. В ходе выполнения курсового проекта студенты должны приобрести необходимые практические навыки по основным методам анализа риска в динамике, закрепить знания, полученные в лекционном курсе.

Методические указания подготовлены в электронном виде в текстовом редакторе MW-2013 и содержатся в файле Дешина_КП_КПреступления.pdf.

Табл. 1. Ил. 8. Библиогр.: 25 назв.

Рецензент д-р техн. наук, проф. А. Г. Остапенко

Ответственный за выпуск зав. кафедрой д-р техн. наук, проф. А. Г. Остапенко

Издается по решению редакционно-издательского совета Воронежского государственного технического университета

© ФГБОУ ВПО «Воронежский государственный технический университет», 2015

ВВЕДЕНИЕ

Курсовая работа является важнейшим элементом самостоятельной работы студентов. Основной целью курсовой работы является создание и развитие навыков исследовательской работы, умения работать с научной литературой, делая на основе ее изучения выводы и обобщения.

Курсовая работа является научной разработкой конкретной темы исследования в ходе обучения и овладения студентами определенной специальностью в сфере информационной безопасностью. Являясь небольшой учебной статьей или описанием проекта, курсовая работа должна по содержанию и форме представлять собой научный текст, где обозначены теоретические подходы к поставленной проблеме.

Курсовые работы пишутся на учебных потоках с высшим и средним специальным образованием в сроки, соответствующие учебным планам. Курсовая работа должна показать умение студента самостоятельно изложить проблему, выявить наиболее приоритетные вопросы, применить элементы исследования, или представить собственные экспериментальные или опытные данные.

Курсовая работа отличается от научных докладов и аудиторных выступлений студентов тем, что ее должен выполнять каждый обучающийся в письменном виде, в согласованной с научным руководителем форме и в строго обозначенные сроки. Между тем, проблематика курсовой работы может быть использована в устном выступлении на семинарском или практическом занятии.

Курсовая работа не может быть простой компиляцией и состоять из фрагментов различных статей и книг. Она должна быть научным завершенным материалом, иметь факты и данные, раскрывающие взаимосвязь между явлениями, процессами, аргументами, действиями и содержать нечто новое: обобщение обширной литературы, материалов эмпирических исследований, в которых появляется авторское

видение проблемы и ее решение. Этому общетеоретическому положению подчиняется структура курсовой работы, ее цель, задачи, методика исследования и выводы.

Курсовая работа является квалификационным учебнонаучным трудом студента, посвященным самостоятельной разработке избранной проблемы.

Требования к курсовому проекту:

1.Четко сформулированы: проблема и исследовательские вопросы.

2.Обоснована их актуальность, степень изученности, состояние исследованности.

3.При ее исследовании используются методологические знания.

4.Выполняется на основе знакомства с теоретическими

ипрактическими подходами к анализируемым проблемам, содержит научные выводы.

5.В завершенном виде представляет целостное, однородное исследование.

В распределенной компьютерной системе (РКС) вычисления распределены между несколькими физическими процессорами (компьютерами), объединенными между собой в сеть.

Слабо связанная система (loosely coupled system) –

распределенная компьютерная система, в которой каждый процессор имеет свою локальную память, а различные процессоры взаимодействуют между собой через линии связи – высокоскоростные шины, телефонные линии, беспроводную связь (Wi-Fi, EVDO, Wi-Max и др.).

Преимущества распределенных систем:

1. Разделение (совместное использование) ресурсов: в распределенной системе различные ресурсы могут храниться на разных компьютерах. Нет необходимости дублировать программы или данные, храня их копии на нескольких компьютерах.

2

2.Совместная загрузка (load sharing): каждому компьютеру в распределенной системе может быть поручено определенное задание, которое он выполняет параллельно с выполнением другими компьютерами своих заданий.

3.Надежность: при отказе или сбое одного из компьютеров распределенной системы его задание может быть перераспределено другому компьютеру, чтобы сбой в минимальной степени повлиял или вовсе не повлиял на итоговый результат.

4.Связь: в распределенной системе все компьютеры связаны друг с другом, так что, например, при необходимости возможен удаленный вход с одного компьютера на другой с целью использования ресурсов более мощного компьютера.

В распределенной системе компьютеры связаны в сетевую инфраструктуру, которая может быть:

1.локальной сетью (local area network - LAN);

2.глобальной или региональной сетью (wide area network

-WAN).

По своей организации распределенные системы могут быть клиент-серверными (client-server) или одноранговыми (peer-to-peer) системами. В клиент-серверной системе определенные компьютеры играют роль серверов, а остальные

– роль клиентов, пользующихся их услугами. Подобная организация распределенных систем наиболее распространена, и мы рассмотрим ее подробнее. В одноранговой распределенной системе все компьютеры равноправны.

Виды серверов в клиент-серверных компьютерных системах

Клиент-серверная архитектура распределенных систем весьма широко распространена и поддержана операционными системами. Поэтому очень важно знать, какие виды и функции серверов предлагают современные распределенные системы.

Файл-сервер (file server) – компьютер и программное обеспечение, предоставляющие доступ к подмножеству файловых систем, расположенных на дисках компьютера-

3

сервера, другим компьютерам локальной сети (LAN). Пример – серверное программное обеспечение SAMBA (SMB–

сокращение от Server Message Block) для ОС типа UNIX (Linux, FreeBSD, Solaris и т.д.), обеспечивающее доступ с

Windows-компьютеров локальной сети к файловым системам UNIX-машин. Samba также реализована для платформы

Macintosh / MacOS.

Сервер приложений (application server) – компьютер и программное обеспечение, предоставляющее вычислительные ресурсы (память и процессор) и необходимое окружение для удаленного запуска определенных классов (как правило, больших) приложений с других компьютеров локальной сети. Примеры серверов приложений - WebSphere (IBM), WebLogic (BEA) – наилучшие из известных серверов приложений,

работающих в Java Enterprise Edition (JEE).

Сервер баз данных (database server) – компьютер и программное обеспечение, предоставляющее доступ другим компьютерам сети к базам данных, расположенным на компьютере-сервере. Пример: серверное программное обеспечение для доступа к базам данных Microsoft SQL Server.

Веб-сервер (Web server) – компьютер и программное обеспечение, предоставляющее доступ клиентам через WWW к Web-страницам, расположенным на компьютере-сервере. Пример: свободно распространяемый Web-сервер Apache.

Прокси-сервер – компьютер и программное обеспечение, являющиеся частью локальной сети и поддерживающие эффективное обращение компьютеров локальной сети к Интернету, фильтрацию трафика, защиту от внешних атак. Proxy-сервер обычно встроен в операционную систему.

Сервер электронной почты – компьютер и программное обеспечение, выполняющие отправку, получение и "раскладку" электронной почты для компьютеров некоторой локальной сети. Могут обеспечивать также криптование почты (email encryption) – шифрование электронных писем перед отправкой

4

адресатам из определенного сетевого домена (как правило, заказчику) и их дешифровку после получения от заказчика.

Серверный бэк-энд (Server back-end) – группа (пул) связанных в локальную сеть серверных компьютеров, используемых вместо одного сервера, в целях большей надежности и предоставления большего объема ресурсов. Другой термин, близкий к этому, – центр обработки данных (data center). Эти понятия особенно актуальны в связи со все более широким распространением облачных вычислений, являющихся, с этой точки зрения, наиболее современной реализацией клиент-серверной схемы взаимодействия.

5

1.ТЕОРЕТИЧЕСКИЕ СВЕДЕНИЯ

1.1.Риск-модель DDoS-атаки, направленной

на компоненты распределенной компьютерной системы

Рассмотрим принципы и основные этапы разработки обобщенной риск-модели РКС в условиях осуществления компьютерных преступлений, связанных с нарушением целостности, доступности и конфеденциальности информации. Основываясь на полученной статистике, было установлено, что плотность вероятности DDoS-атак на распределенные компьютерные системы определяется гамма-функцией распределения вероятностей наступления ущербов.

Функция гамма-распределения:

где

|

|

|

|

|

|

|

|

с |

|

|

|

|

|

|

|

|

|

|

|

|

x |

с 1 |

x |

, x 0 |

|

||

|

|

|

|

|

|

|

|

|

e |

|

|

||

|

f X |

(x) |

Г (с) |

|

|

|

|

, |

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

0, x 0 |

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Г (с) |

|

t |

c 1 |

t |

dt, |

|

|

|

|

|

|

|

|

e |

|

и параметры 0, c 0. |

|||||||||||

|

|

|

|

|

|

||||||||

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

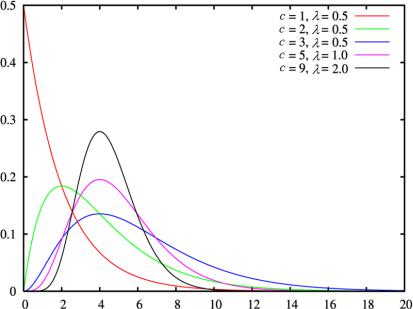

Функция плотности распределения:

fx (c, ) .

Г(c)

График функции

различными параметрами |

c |

|

|

плотности |

распределения |

с |

|

и |

|

приведен на рис. 1. |

|

|

|

|

|||

6

Рис. 1. График функции плотности гамма-распределения

Гамма-распределение задается формулой:

|

|

|

с |

|

f |

X |

(x) |

|

xс 1e x , |

|

||||

|

|

Г (с) |

||

|

|

|

||

Рассмотрим параметры риска для гамма-распределения. Для гамма-распределения начальные моменты

вычисляются следующим образом:

|

|

|

∞ |

|

+−1 |

|

− |

|

|

− |

|

∞ |

с+−1 |

|

−у |

|

|

= |

|

∫ |

|

|

|

|

|

|

= |

|

∫ |

|

у |

е |

|

, |

|

Г(с) |

|

|

|

|

Г(с) |

|

|

||||||||||

|

0 |

|

|

|

|

|

|

|

0 |

|

|

|

|

||||

следовательно: |

|

|

= |

−Г(с+) |

. |

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

Г(с) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

7 |

|

|

|

|

|

|

|

|

Рассчитаем первые пять начальных моментов:

|

|

|

|

α = |

|

λ−1Г(с + 1) |

= |

λ−1с Г(c) |

= λ−1с, |

|

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

1 |

|

Г(с) |

|

|

|

|

Г(с) |

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

α |

= |

|

λ−2Г(с + 2) |

= |

|

λ−2(c + 1) c Г(c) |

= λ−2(c + 1) c, |

|||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

2 |

|

|

|

|

Г(с) |

|

|

|

|

|

|

|

Г(с) |

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

α3 |

= |

λ−3Г(с + 3) |

= |

λ−3(с + 2)(c + 1)c Г(с) |

= |

|

|

||||||||||||||||

|

|

Г(с) |

|

|

|

|

|

|

|

Г(с) |

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

= λ−3(с + 2)(c + 1)c, |

|

|

|

|

|

||||||||||||

α4 |

= |

λ−4Г(с + 4) |

|

= |

λ−4(с + 3)(с + 2)(с + 1)с Г(с) |

= |

||||||||||||||||||

|

|

|

Г(с) |

|

|

|

|

|

|

|

|

Г(с) |

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

= λ−4(с + 3)(с + 2)(с + 1)с ,

λ−5Г(с + 5) λ−5(с + 4)(с + 3)(с + 2)(с + 1)с Г(с) α5 = Г(с) = Г(с) =

= λ−5(с + 4)(с + 3)(с + 2)(с + 1)с.

|

Среднее значение ущерба: |

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

α λ−2(c + 1) c |

|

|

(c + 1) |

|

||||||

|

|

|

|

M = |

2 |

= |

|

|

= |

|

|

|

. |

|

|||

|

|

|

|

α1 |

λ−1с |

|

λ |

|

|||||||||

|

Центральный момент второго порядка: |

|

|||||||||||||||

|

|

|

3 |

|

2 |

2 |

|

λ−3(с + 2)(c + 1)c |

|

λ−2(c + 1) c 2 |

|||||||

2 |

= |

|

|

− ( |

|

) = |

|

|

|

|

|

− [ |

|

] = |

|||

|

|

|

|

λ−1с |

|

|

λ−1с |

||||||||||

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

= λ−2(с + 2)(c + 1) − λ−2(c + 1)2 = λ−2(c + 1). |

|

||||||||||||||

8