- •Введение

- •Примечание

- •Алгоритм выполнения работы

- •В) Получение цифрового идентификатора.

- •Алгоритм выполнения работы

- •Задания для самостоятельной работы

- •С) Для восстановления сертификата из резервной копии выполните следующие действия.

- •В) Создание локальной группы.

- •С) Изменение членства в локальной группе.

- •D) Временная блокировка учетной записи.

- •Задания для самостоятельной работы

- •В) Настройка и просмотр аудита папок и файлов (Доступно только на томах ntfs).

- •С) Просмотр событий в журнале событий.

- •Б). Редактирование и сохранение шаблона безопасности.

- •В) Настройка параметров брандмауэра.

Министерство образования и науки РФ

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ПО ОБРАЗОВАНИЮ

Южно-Российский государственный университет экономики и сервиса

Волгодонский институт сервиса

(филиал)

ИНФОРМАЦИОННАЯ

БЕЗОПАСНОСТЬ

И ЗАЩИТА ИНФОРМАЦИИ

ПРАКТИКУМ

для студентов

специальности 100101 "Сервис"

(специализации "Информационный сервис") и

специальности 230201.65 - "Информационные системы и технологии"

(Часть 2)

ВОЛГОДОНСК 2007

УДК 621.397 (075.8)

Составитель:

к.т.н., доцент кафедры "Информатика"

В.В. Семенов

Рецензенты:

д.т.н., профессор РГУ

Н.Е.Галушкин

начальник ИТЦ, к.т.н., профессор

В.Г. Манжула

Семенов В.В. Информационная безопасность и защита информации: Лабораторный практикум (часть 2) / В.В.Семенов,– Волгодонск: Изд-во ЮРГУЭС, 2007. –50 с.

Данный лабораторный практикум предназначен для студентов специальности "Сервис" специализации "Информационный сервис" и специальности 230201.65 - "Информационные системы и технологии" при изучении дисциплины «Информационная безопасность и защита информации».

Основной целью лабораторного практикума является закрепление, дальнейшее углубление и расширение теоретических знаний и получение практических навыков в области информационной защиты организации.

Материал практикума изложен в доступной форме, приведен список основной и дополнительной литературы.

Методические указания обсуждены и рекомендованы к внутривузовскому изданию на заседании кафедры «Информатика» ВИС ЮРГУЭС, протокол №1 от 22.09.07г.

Согласовано на заседании НМСС, протокол №6 от 28.09.2007г.

УДК 621.397 (075.8)

© Южно-Российский государственный университет экономики и сервиса, 2007

© В.В.Семенов, 2007

Содержание

Стр.

Введение |

|

1 Восстановление зараженных файлов |

|

2 Профилактика проникновения «троянских программ» |

|

3 Настройка безопасности почтового клиента Outlook Express |

|

4 Настройка параметров аутентификации Windows 2000 (XP) |

|

5 Шифрующая файловая система EFS и управление сертификатами в Windows 2000 (XP) |

|

6 Назначение прав пользователей при произвольном управлении доступом в Windows 2000 (XP) |

|

7 Настройка параметров регистрации и аудита в Windows 2000 (XP) |

|

8 Управление шаблонами безопасности операционной системы Windows 2000 (XP) |

|

9 Настройка и использование межсетевого экрана в Windows 2000 (XP) |

|

10 Создание VPN- подключения средствами Windows 2000 (XP) |

|

Библиографический список |

|

Введение

Информационная безопасность является одной из главных проблем, с которой сталкивается современное общество. Причиной актуальности этой проблемы является широкомасштабное использование автоматизированных средств накопления, хранения, обработки и передачи информации.

Решение проблемы информационной безопасности связано с гарантированным обеспечением трех ее главных составляющих: доступности, целостности и конфиденциальности информации.

С появлением сетевых информационных систем проблема обеспечения информационной безопасности стала приобретать новые черты, поскольку наряду с локальными угрозами, осуществляемыми в пределах одного узла, к сетевым информационным системам применим специфический вид угроз, обусловленный распределенностью сетевых и информационных ресурсов в пространстве. Это так называемые сетевые или удаленные угрозы. Они отличаются, во-первых, тем, что злоумышленник может находиться за тысячи километров от атакуемого узла, и, во-вторых, тем, что атаке может подвергаться не конкретный узел, а информация, передаваемая по сетевым каналам.

Проведенные к настоящему времени исследования проблем защиты информации и имеющийся опыт практического решения соответствующих задач убедительно свидетельствуют о том, что эффективная защита может быть обеспечена лишь при взаимном согласовании целенаправленных усилий специалистов-профессионалов в области защиты и широкого круга руководителей и специалистов, соприкасающихся с информационными процессами, для чего всем им необходимы соответствующие знания и навыки.

Данный лабораторный практикум разработан для получения студентами практических навыков в области защиты информации и соответствует рабочей программе дисциплины "Информационная безопасность и защита информации" для специальности "Сервис" специализации "Информационный сервис.

Лабораторная работа 1 Восстановление зараженных файлов

Краткие теоретические сведения

Макровирусы заражают файлы – документы и электронные таблицы популярных офисных приложений.

Для анализа макровирусов необходимо получить текст их макросов. Для нешифрованных («не-стелс») вирусов это достигается при помощи меню Сервис/Макрос. Если же вирус шифрует свои макросы или использует «стелс»-приемы, то необходимо воспользоваться специальными утилитами просмотра макросов.

Задание: восстановить файл, зараженный макровирусом.

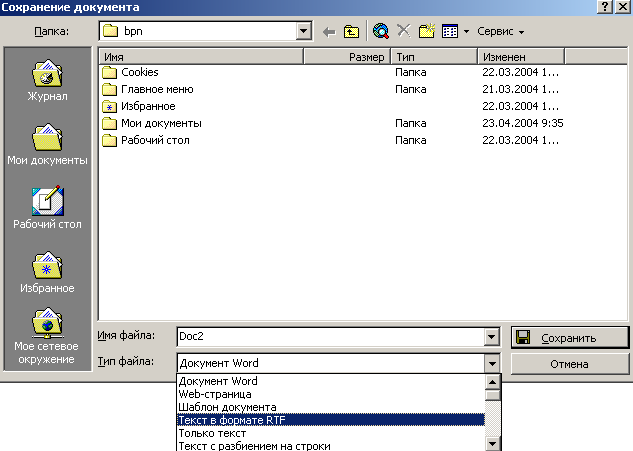

Алгоритм выполнения работы. Для восстановления документов Word и Excel достаточно сохранить пораженные файлы в текстовый формат RTF, содержащий практически всю информацию из первоначальных документов и не содержащий макросы.

Для этого выполните следующие действия.

В программе WinWord выберите пункты меню «Файл» – «Сохранить как».

В открывшемся окне в поле «Тип файла» выберите «Текст в формате RTF» (рисунок 6).

Выберите команду Сохранить, при этом имя файла оставьте прежним.

В результате появится новый файл с именем существующего, но с другим расширением.

Далее, закройте WinWord и удалите все зараженные Word-документы и файл-шаблон NORMAL.DOT в папке WinWord.

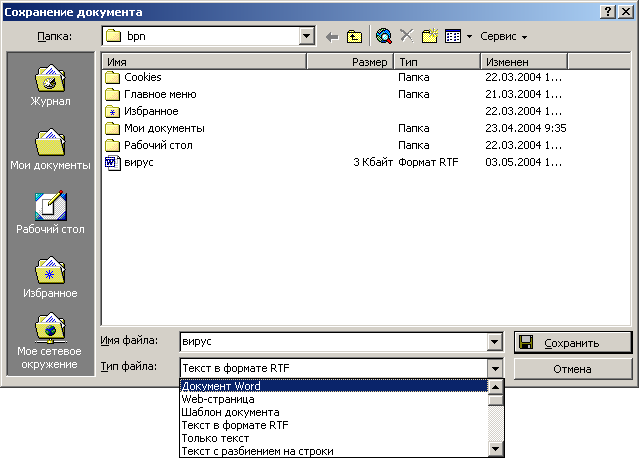

Запустите WinWord и восстановите документы из RTF-файлов в соответствующий формат файла (рисунок 7) с расширением (.doc).

Рисунок 6

Рисунок 7

В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений.