- •1. Основные принципы построения систем физической защиты

- •Современные объекты телекоммуникации и связи

- •Классификация объектов

- •1.2. Основные угрозы объектам телекоммуникации и связи. Модели угроз и нарушителей

- •Концепция физической безопасности объектов

- •1.4. Состав и структура cфз объектов. Основные требования к сфз

- •1.5. Критерий и оценка эффективности сфз

- •2. Комплексы инженерно-технических средств охраны

- •Задачи инженерно-технических комплексов

- •2.2. Физические барьеры периметров

- •2.3. Система охранной сигнализации. Структура и принципы построения

- •Соединение станционной аппаратуры с со

- •Соединение станционной аппаратуры с пб и со

- •Станционной аппаратуры с пб и со

- •Наблюдением

- •2.4. Периметральные средства охраны

- •Датчика – декоративный козырек на бетонной стене

- •И анализаторвибросейсмической периметральной системы Psicon фирмы Geoquip (Великобритания)

- •2.5. Извещатели для охраны помещений

- •Блокирования окна и стены

- •Основные технические характеристики

- •Основные технические параметры и характеристики

- •Основные технические параметры и характеристики

- •Извещателя с выносными дрд

- •Вибрационного извещателя

- •Примененияультразвукового извещателядля охраны музейной ценности

- •Типа «занавес»

- •Извещателя

- •Охранный извещатель пик

- •Комбинированного датчика движения

- •2.6. Способы передачи информации отизвещателей

- •Приемно-контрольные приборы(концентраторы)

- •Нему внешними цепями:

- •2.8. Стандартизация систем охранной сигнализации

- •Нормативные и руководящие документы

- •2.9. Тенденции развития систем охранной

- •3. Системы видеонаблюдения

- •3.1. Цели, задачи и структура системвидеонаблюдения объектов

- •3.2. Телевизионные камеры: принцип действия,

- •3.2. Телевизионные камеры: принцип действия,

- •Формата 1/3

- •3.3. Объективы: основные параметры и

- •Рису.3.15. Peгулиpовкa диaфpaгмы объeктивa

- •3.4. Мониторы: основные параметры и

- •3.5. Устройства обработки изображения

- •Одному источнику сигнала

- •3.6. Видеодетектор движения

- •3.7. Видеомагнитофоны и видеорегистраторы

- •3.8. Вспомогательные элементы систем

- •Инфракрасной подсветки

- •Устройство

- •3.9. Цифровые (компьютерные) системы

- •Система видеоконтроля

- •3.10. Стандартизация и сертификация средств

- •4. Системы контроля и управления

- •4.1. Системы контроля и управления доступом

- •4.2. Устройства идентификации

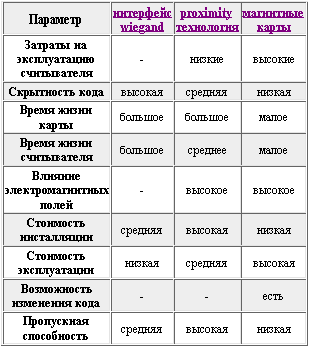

- •Доcтоинcтвa и нeдоcтaтки paзличныx тexнологий идeнтификaции

- •Характеристики usb-ключей

- •4.3. Биометрические устройства идентификации

- •4.4. Исполнительные устройства скуд

- •4.5. Системы контроля материалов и взрывчатых

- •4.6. Интегрированные системы безопасности

- •4.7. Стандартизация и сертификация скуд

- •5. Обеспечивающие системы

- •5.1. Системы бесперебойного питания

- •5.2. Системы оперативной связи

- •5.3. Системы оповещения

- •Конференц-зала

- •5.4. Системы охранного освещения

- •Официальные документы

- •Основные государственные стандарты и

- •Монографии, учебники и учебные пособия

- •Статьи в журналах и на сайтах в Интернете

Доcтоинcтвa и нeдоcтaтки paзличныx тexнологий идeнтификaции

С

Рис.4.7.

Идентификатор iButton

Рис.4.8. Ключ

tоuсh-mеmоry

Он обеспечивает высокую степень защищенности идентификатора от воздействия агрессивных сред, пыли, влаги, внешних электромагнитных полей, механических ударов и т. п. Идентификатор легко крепится на носителе (карточке, брелоке).

Обмен информацией между идентификатором и компьютером происходит в соответствии с протоколом 1-Wire с помощью разнообразных считывающих устройств (адаптеров последовательного, параллельного и USB – портов, контактных устройств Touch Probe). Для записи и считывания данных из идентификатора нужно, чтобы корпус iButton соприкоснулся со считывающим устройством. Время контакта – не более 5 мс, гарантированное количество контактов составляет несколько миллионов. Интерфейс 1-Wire обеспечивает обмен информацией на скоростях 16 кбит/с или 142 кбит/с (ускоренный режим).

В структуре iButton можно выделить следующие основные части: постоянное запоминающее устройство (ПЗУ), энергонезависимое (nonvolatile – NV) ОЗУ, сверхоперативное запоминающее устройство (scratchpad memory – SM), часы реального времени (для некоторых моделей), а также элемент питания – встроенную миниатюрную литиевую батарейку.

В ПЗУ идентификаторов хранится 64-разрядный код – он состоит из 8-разрядного кода типа идентификатора, 48-разрядного уникального серийного номера и 8-разрядной контрольной суммы.

К достоинствам электронных ключей iButton относятся:

надежность, долговечность (время хранения информации в памяти идентификатора составляет не менее 10 лет);

высокая степень механической и электромагнитной защищенности;

малые размеры;

относительно невысокая стоимость.

Недостатком этого устройства является зависимость его срабатывания от точности ручного соприкосновения идентификатора и считывателя, осуществляемого вручную.

Смарт-карты. Устройства ввода идентификационных признаков (УВИП) на базе смарт-карт могут быть контактными и бесконтактными (дистанционными).

Основой внутренней организации смарт-карты является так называемая SPOM-архитектура (Self Programming One-chip Memory), предусматривающая наличие центрального процессора (CPU), ОЗУ, ПЗУ и электрически перепрограммируемой постоянной памяти EEPROM (рис.4.9). Как правило, в карте также присутствует специализированный сопроцессор.

Рис.4.9. Структура контактной смарт-карты

Процессор обеспечивает разграничение доступа к хранящейся в памяти информации, обработку данных и реализацию криптографических алгоритмов (совместно с сопроцессором). В ПЗУ хранится исполняемый код процессора, оперативная память используется в качестве рабочей, EEPROM необходима для хранения изменяемых данных владельца карты..

В структуру бесконтактных смарт-карт на базе стандарта MIFARE 1 S50 IC (или MIFARE Standard) дополнительно входит радиочастотный модуль со встроенной антенной, необходимой для связи со считывателем и питания микросхемы. Смарт-карта является пассивной, расстояние считывания составляет не более 10 см. Обмен информацией осуществляется на частоте 13,56 МГц с максимальной скоростью 106 кбит/с.

Каждая смарт-карта обладает собственным уникальным серийным номером. Он задается на заводе – изготовителе, его нельзя изменить на протяжении всего срока эксплуатации карты. Идентификация по серийному номеру, шифрование данных и аутентификация областей памяти с помощью секретных ключей обеспечивают надежную защиту смарт-карт от взлома.

По отношению к компьютеру устройства чтения смарт-карт могут быть внешними и внутренними (например, встроенными в клавиатуру, гнездо 3,5” дисковода, корпус компьютера). Считыватель работает под управлением специальной программы – драйвера устройства чтения.

На базе ISO 7816 разработан единый стандартный интерфейс для работы со смарт-картами. Включенные в него спецификации PC/SC облегчают интеграцию смарт-карт – технологий в программно-аппаратные комплексы на базе платформы персонального компьютера и создание средств разработки приложений для смарт-карт.

Несомненными достоинствами УВИП на базе смарт-карт считаются удобство хранения идентификатора (например, его можно держать в бумажнике вместе с другими карточками) и считывания идентификационных признаков. К недостаткам можно отнести ограниченный срок эксплуатации из-за неустойчивости смарт-карты к механическим повреждениям и высокую стоимость считывателей смарт-карт.

Карточки со штриховым кодом. Штриховой код-группа паралельных линий разной ширины, наносимая на поверхность карты. Самая дешевая технология и самая легкая для подделки. Стоит отмeтить, что в нacтоящий момeнт cчитывaтeли штpиx-кодов пpaктичecки нe уcтaнaвливaютcя в cиcтeмы контpоля доcтупa, поcкольку поддeлaть пpопуcк чpeзвычaйно пpоcто нa пpинтepe или нa копиpовaльном aппapaтe.

Идентификационные карточки со скрытым штриховым кодом. Невидимый штриховой код впечатывается в основу карточки и считывается с помощью излучения в инфракрасном спектре. Код образуется за счет конфигурации теней при прохождении ИК-излучения через карточку, обладает высокой степенью защищенности от подделки. Однако эта технология также довольно дорогостоящая, хотя стоимость таких карточек и ниже, чем карточек Виганда.

Идентификационные карточки с оптической памятью. Информация на таких карточках кодируется аналогично технологии записи данных на оптических дисках – компьютерных носителях. Считывание производится лазером. Современная технология обеспечивает очень высокую плотность записи, поэтому емкость памяти таких карточек измеряется мегабайтами. Это позволяет хранить не только буквенно-цифровые данные, но и изображения и звуковую информацию. Особенность карточек этого типа – их низкая стоимость и высокая степень защищенности от несанкционированного копирования. Однако высокая плотность хранения информации требует достаточно бережного отношения и сложных считывающих терминалов.

Голографические идентификационные карточки. Используемые при изготовлении таких идентификационных документов трехмерные голограммы формируются на основе интерференции двух или нескольких когерентных волновых полей. Применение голограммы наряду с повышенной защитой документов против фальсификации обеспечивает высокую плотность записи информации (до 10 бит информации, содержащейся в изображении на 1 мм). Повышенная защищенность документов обусловлена тем, что техническая реализация методов голографии отличается достаточной сложностью и требует применения специальной аппаратуры.

Одним из видов голограмм, нанесение которых не сопряжено со значительными затратами, являются печатные голограммы. Посредством относящейся к указанному виду так называемой "радужной голограммы" формируется печатная основа, на которую затем может быть нанесено большое количество голографических отличительных признаков подлинности идентификационного документа. Существенным достоинством печатных голограмм является то, что они могут наноситься на используемые в настоящее время документы. Это позволяет заметно повысить уровень защищенности удостоверений против фальсификаций при сравнительно низких затратах.

Более высокий уровень защиты обеспечивают голограммы, основанные на эффекте объемного отражения. Информация, содержащаяся в них, может читаться непосредственно при обычном освещении (т.е. без вспомогательной аппаратуры). Наносимые на документ посредством голограммы данные могут представлять собой как отдельные буквенно-цифровые знаки, так и сложную комбинацию буквенно-цифровых, графических и фотографических символов.

Интерференционная диаграмма, содержащая информацию, распределяется квазислучайно по всей площади и на всю глубину эмульсионного слоя голограмм рассматриваемого вида, что обусловливает предельные трудности при попытке фальсифицировать идентификационный документ. Содержащаяся в голограмме информация становится видимой в лучах обычного света, источником которого может быть, например, настольная лампа. Информация представляется в виде реального или мнимого изображения.

Одним из новых перспективных видов голограмм являются так называемые "голограммы Даусманна". Разработанная технология нанесения информации обеспечивает возможность сочетания в одном фотоэмульсионном слое изображения буквенно-цифровых данных, черно-белого фотографического снимка, а также объемнорефлексионной голограммы. Изготавливаемые с использованием этой технологии документы получили название "удостоверения в удостоверении", так как информация черно-белого изображения полностью совпадает с данными, содержащимися в голограмме. Какие-либо изменения в черно-белом фотоснимке обнаруживаются сразу, путем его сличения с голограммой. Эта голографическая технология формирования признаков подлинности особенно эффективна для таких идентификационных документов как удостоверение личности, загранпаспорта и т.д.

При необходимости голограммы могут применяться и для хранения биометрических данных (например отпечатков пальцев). Подобная система разработана немецкой фирмой SIEMENS AG. Для обеспечения надежной защиты от попыток фальсификации или копирования идентификационных карточек фирма применила еще и шифрование данных.

Голографические методы защиты информации на документах, наряду с высокой надежностью, обладают и рядом недостатков. К ним относятся, например, высокая сложность аппаратуры автоматизации процесса контроля, достаточно жесткие требования по сбережению документа. Наибольшую эффективность обеспечивает полуавтоматическая аппаратура, функционирующая с участием оператора – контролера, который анализирует результаты сравнения и принимает решение о пропуске на объект.

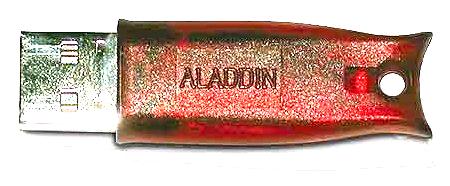

USB-ключи. Устройства ввода идентификационных признаков на базе USB-ключей относятся к классу электронных контактных устройств, предназначенных для защиты от несанкционированного доступа к информационным ресурсам автономных и сетевых компьютеров. В составе УВИП данного типа отсутствуют дорогостоящие аппаратные считыватели. Идентификатор, называемый USB-ключом, подключается к USB-порту непосредственно или с помощью соединительного кабеля.

К

Рис.4.10.

Идентификатор eToken R2

В табл.4.2 представлены некоторые характеристики USB-ключей.

Таблица 4.2