- •Інформація. Основні властивості інформації. Безпека інформації.

- •Криптографія. Історія розвитку криптографії. Класичні техніки шифрування.

- •Симетричні алгоритми кодування інформації. Міжнародні стандарти шифрування даних.

- •Алгоритми des, гост 28147-89. Порівняльна характеристика.

- •Симетричні блокові алгоритми. Алгоритми tea, rc4/5/6.

- •Режими шифрування для випадку симетричних блокових алгоритмів.

- •Надійність криптографічних систем. Криптоаналіз. Основні методи криптоаналізу. Приклади застосування.

- •Асиметричні алгоритми шифрування даних. Математичні проблеми, що лежать в основі асиметричних криптоалгоритмів. Алгоритм rsa.

- •Електронні цифрові підписи та адміністрування ключами. Обмін ключами. Алгоритм Діффі – Хеллмана. Криптосистема Ель-Гамаля.

- •Кодування інформації. Архівація. Стеганографія.

Режими шифрування для випадку симетричних блокових алгоритмів.

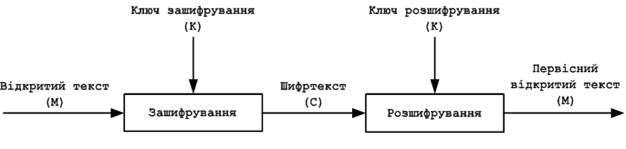

Симетричні алгоритми, які іноді називають умовними алгоритмами, це ті, в яких ключ зашифрування може бути розрахований з ключа розшифрування, і навпаки . У більшості симетричних алгоритмів ключі зашифрування і розшифрування ті самі. Ці алгоритми, також звані алгоритмами з секретним ключем або алгоритмами з єдиним ключем, вимагають, щоб відправник і одержувач погодили використовуваний ключ перед початком передачі секретних повідомлень. Захист, що забезпечується симетричним алгоритмом визначається ключем; розкриття ключа означає, що хто завгодно зможе зашифрувати і розшифрувати повідомлення. Поки повідомлення, що передаються, повинні залишатися таємними, ключ повинен зберігатися в секреті. Якщо припустити, що К – ключ, що використовується у деякому симетричному криптографічному алгоритмі, тоді зашифрування і розшифрування з використанням симетричного алгоритму позначається як :

Ек(М) = С,

Dк(C) = M.

Схематично зашифрування та розшифрування при використанні симетричних криптографічних алгоритмів зображені на рис. 2.

Рис.2. Операції зашифрування та розшифрування в симетричних алгоритмах

Симетричні алгоритми поділяються на дві категорії. Одні алгоритми обробляють відкритий текст побітово (іноді побайтово), вони називаються потоковими алгоритмами або потоковими шифрами. Інші працюють з групами бітів відкритого тексту. Групи бітів називаються блоками, а алгоритми - блоковими алгоритмами або блоковими шифрами. Далі будуть більш докладно розглянуті особливості будови потокових та блокових алгоритмів. Advanced Encryption Standard (AES), також відомий під назвою Rijndael — симетричний алгоритм блочного шифрування (розмір блока 128 біт, ключ 128/192/256 біт), фіналіст конкурсу AES і прийнятий в якості американского стандарту шифрування урядом США. Вибір припав на AES з розрахуванням на широке використання і активний аналіз алгоритму, як це було із його попередником, DES. Державний інститут стандартів і технологій (англ. National Institute of Standards and Technology, NIST) США опублікував попередню специфікацію AES 26 жовтня 2001 року, після п'ятилітньої підготовки. 26 травня 2002 року AES оголошено стандартом шифрування. Станом на 2006 рік AES являється одним із найбільш поширених алгоритмів симетричного шифрування. В принципі, алгоритм, запропонований Рейменом і Дейцменом, і AES не одне і те ж. Алгоритм Рейндол підтримує широкий діапазон розміру блоку та ключа. AES має фіксовану довжину у 128 біт, а розмір ключа може приймати значення 128, 192 або 256 біт. В той час як Рейндол підтримує розмірність блоку та ключа із кроком 32 біт у діапазоні від 128 до 256. Через фіксований розмір блоку AES оперує із масивом 4×4 байт, що називається станом (версії алгоритму із більшим розміром блоку мають додаткові колонки). DES (англ. Data Encryption Standard) — це симетричний алгоритм шифрування даних, стандарт шифрування прийнятий урядом США із 1976 до кінця 1990-х, з часом набув міжнародного застосування. Ще з часу свого розроблення алгоритм викликав неоднозначні відгуки. Оскільки DES містив засекречені елементи своєї структури, породжувались побоювання щодо можливості контролю з боку Національного Агенства Безпеки США (англ. National Security Agency). Алгоритм піддавався критиці за малу довжину ключа, що, врешті, після бурних обговорень та контролю академічної громадськості, не завадило йому стати загальноприйнятим стандартом. DES дав поштовх сучасним уявленням про блочні алгоритми шифрування та криптоаналіз. Зараз DES вважається ненадійним в основному через малу довжину ключа (56 біт) та розмір блоку (64 біти). У 1999 ключ DES було публічно дешифровано за 22 години 15 хвилин. Вважається, що алгоритм достатньо надійний для застосування у модифікації 3-DES, хоча існують розроблені теоретичні атаки. DES поступово витісняється алгоритмом AES, що з 2002 року є стандартом США. Строго кажучи, існує різниця між стандартом DES (Data Encryption Standard) та алгоритмом DEA (Data Encryption Algorithm). Оскільки DES - порівняно старий криптоалгоритм, існує багато публікацій щодо його криптоаналізу. Дуже грунтовну оцінку безпеки DES дано Брюсом Шнаєром, який у своїй відомій книзі "Прикладна криптографія" розбирає та впорядковує велику кількість публікацій щодо криптоаналізу DES. На сьогоднішній день DES вважається нестійким, оскільки:

Розмір ключа - 56 бітів - замалий, тому існує реальна загроза пошуку ключа лобовою атакою (послідовним перебором).

DES нестійкий до лінійного криптоаналізу (тобто лінійна атака дозволяє знайти ключ DES швидше, ніж послідовний перебір).

В той же час, повний 16-раундовий DES стійкий до диференційного криптоаналізу. Через високу розповсюдженість DES було запропоновано багато ідей щодо підвищення його безпеки, зокрема, замінити S-блоки DES новими, стійкими до лінійної атаки. Однак, широке практичне застосування жодна з видозмінених версій DES не набула. Винятком є потрійний DES, однак, це не видозміна алгоритму, а лише особливий режим шифрування звичайним DES.