- •Лекція 1. Основи побудови комп’ютерних мереж.

- •1.1. Основні поняття

- •Рівень якості мережевого сервісу

- •Узагальнена структура комп’ютерної мережі

- •Технологія клієнт-сервер

- •Еволюція комп’ютерних мереж

- •Мережі із складною нерегулярною топологією

- •1.2. Об'єднані комп'ютерні мережі

- •1.3. Системна мережева архітектура Процеси

- •Еталонна модель взаємодії відкритих систем

- •Системна мережева архітектура sna

- •Системна мережева архітектура dna

- •Системна архітектура мережі ретрансляції кадрів

- •Системна архітектура мережі атм

- •Лекція 2. Локальні комп’ютерні мережі.

- •2.1. Фізичне середовище передачі дискретних сигналів Коаксіальний кабель

- •Вита пара

- •Оптоволоконний кабель

- •2.2. Синхронізація процесу передачі даних. Синхронізація процесу передачі даних

- •2.3. Захист від помилок.

- •2.4. Базові мережеві топології. Зіркоподібні мережі

- •Мережі з шинною топологією

- •Кільцеві мережі

- •Деревоподібна топологія мережі

- •2.5. Логічна організація мережі

- •2.6. Доступ абонентських систем до загального середовища передачі

- •Метод випадкового доступу

- •Метод синхронного поділу часу

- •Метод маркерного доступу

- •Метод вставки регістра

- •2.7. Керування логічним каналом локальних мереж

- •Особливості еталонної моделі локальної мережі.

- •Лекція 3. Мережа Ethernet.

- •3.1. Мережа Ethernet

- •Структура кадру стандарту ieee-802.3

- •Фізичний рівень мережі Ethernet

- •Структура сегмента мережі Ethernet 10base5

- •Структура сегмента мережі Ethernet 10base2

- •3.2. Мережа Ethernet 10base-т

- •Комутатори мережі Ethernet 10base-т

- •Мережа Fast Ethernet

- •Мережа Ethernet із швидкістю передачі 10 Гбіт/с

- •3.3. Мережа з маркерним методом доступу (стандарт ieee‑802.4)

- •Організація логічного кільця

- •Структура кадру мережі стандарту ieee-802.4

- •Генерація маркера

- •Формування логічного кільця

- •Встановлення нового наступника

- •Лекція 4. Кільцеві мережі Token Ring і fddi.

- •4.1. Мережа Token Ring. Організація мережі

- •Структура кадрів

- •Передача даних

- •Загальне керування мережею

- •Структура мережі

- •4.2. Мережа fddi Організація мережі

- •Керування мережею

- •Структура кадрів

- •Фізичний рівень протоколу

- •5.1. Безпровідне середовище передачі інформації

- •Електромагнітний спектр частот

- •Наземний зв’язок з використанням надвисоких частот

- •Супутниковий зв’язок

- •Широкомовні безпровідні радіоканали

- •Зв’язок в інфрачервоному діапазоні

- •Ущільнення каналів при безпровідній передачі інформації

- •5.2. Архітектура і компоненти бездротової мережі. Стандарт ieee 802.11

- •Бездротові мережі без інфраструктури

- •Розширення протоколу ieee 802.11g

- •Бездротова мережа з інфраструктурою

- •5.3. Рівень керування доступом до середовища

- •Функція розподіленої координації dcf з використанням csma/ca

- •Функція розподіленої координації dcf з використанням алгоритму rts/cts

- •Функція централізованої координації pcf

- •Лекція 6. Канали передачі даних глобальних мереж

- •6.1. Структура каналів

- •Типи каналів

- •6.2. Структура кадрів даних

- •Структура кадру протоколу ddcmp

- •Лекція 7. Комунікаційна система глобальних мереж.

- •7.1. Мережа передачі даних

- •Способи комутації

- •Процедура передачі даних.

- •Вузол комутації повідомлень.

- •7.2. Протоколи мереж комутації пакетів

- •Загальний формат пакету.

- •7.3. Обмін даними

- •Лекція 8. Маршрутизація в мережах передачі даних.

- •8.1. Способи маршрутизації

- •Проста маршрутизація

- •Табличні методи маршрутизації

- •Динамічна маршрутизація

- •8.2. Алгоритми вибору найкоротшого шляху

- •Алгоритм Дейкстри

- •Алгоритм Форда-Фалкерсона

- •8.3. Протоколи маршрутизації.

- •Лекція 9.Керування мережевим трафіком.

- •9.1. Рівні керування трафіком

- •9.2. Керування трафіком на рівні каналів каналів передачі даних

- •9.3. Керування трафіком на мережевому рівні.

- •9.4. Регулювання інтенсивності вхідного трафіка

- •Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

- •10.1. Порівняння еталонних моделей osi і tcp/ip

- •10.2. Мережевий рівень в Інтернет

- •Система ip-адресації

- •Система доменних імен

- •10.3. Транспортна служба

- •Типи мережевих з'єднань і класи транспортних протоколів

- •Логічна модель транспортного рівня

- •10.4. Транспортні протоколи Інтернету

- •Лекція 11. Мережа атм.

- •11.1. Основні принципи технології атм

- •11.2. Віртуальні канали і віртуальні шляхи

- •11.3. Установлення з’єднань в мережі атм

- •11.4. Системна архітектура мережі атм

- •Протоколи рівня адаптації атм

- •Структура рівня адаптації атм

- •11.5. Маршрутизація в мережах атм

- •11.6. Протокол pnni

- •Обмін маршрутною інформацією

- •Адресна доступність

- •Засоби сигналізації протоколу pnni

- •Лекція 12. Мережева технологія mpls.

- •12.1. Основні можливості мpls

- •Структура міток мpls

- •Місце мpls серед інших технологій

- •12.2. Процес функціонування мpls

- •Відношення між ре і р - маршрутизаторами

- •12.3. Переваги mpls

- •12.4. Підтримка QoS

- •12.5. Створення vpn з'єднань за допомогою mpls

- •Лекція 13. Мережеві операційні системи.

- •13.1. Основи організації операційних систем

- •13.2. Структура сучасних операційних систем

- •Керування процесами

- •Файлові системи

- •13.3. Операційна система NetWare Служба каталогів

- •Дерево каталогів

- •Контроль за правом доступу до об’єкта й атрибута.

- •Nds і файлова система

- •13.3. Операційна система unix Структура операційної системи unix

- •Процеси

- •Файлова система unix

- •13.5. Операційна система Windows nt Структура операційної системи Windows nt

- •Системний рівень

- •Доменний підхід

- •Лекція 14. Основи безпеки комп’ютерних мереж.

- •14.1. Проблеми безпеки мереж

- •14.2. Категорії безпеки

- •14.3. Злом інформації

- •Доступ до терміналу

- •Підбір пароля

- •Одержання пароля на основі помилок у реалізації системи

- •Прослуховування трафіку

- •14.4. Захист від атак Мережеві компоненти, що атакують

- •Підслуховування

- •Атаки на транспортному рівні

- •Активні атаки на рівні tcp

- •Системи виявлення атак

- •14.5. Системи захисту

- •14.6. Криптографічні засоби захисту

- •Електронний цифровий підпис

- •Традиційна криптографія

- •Одноразові блокноти

- •Алгоритми із секретним ключем

- •Стандарт шифрування даних (des)

- •Алгоритми з відкритим ключем

- •Апаратні засоби захисту

- •14.8. Міжмережевий екран

- •Типи міжмережевих екранів

- •Архітектура брандмауера

- •Брандмауер із двоспрямованим хостом

- •Хост-бастіон

- •Брандмауер із екрануючою підмережею

- •Лекція 15. Адміністрування комп’ютерних мереж

- •15.1. Планування мережі

- •Аналіз причин впровадження мережевої технології

- •15.2. Аналіз місця розташування

- •Складання переліку додаткового устаткування

- •Аналіз сумісності використовуваного устаткування

- •Програмне забезпечення в якості консультанта

- •15.3. Складання конфігурації

- •15.4. Основи побудови структурованої кабельної системи

- •Підсистеми структурованої кабельної системи

- •15.5. Стандарти структурованої кабельної системи

- •15.6. Планування структури каталогів серверу

- •Одержання списків конфігурації

- •Розклад установки

- •15.7. Процес навчання

- •15.8. Системний журнал

- •15.9. Керування мережею

- •Аналіз роботи системи

- •Резервне копіювання даних

- •Що дублювати

- •Коли копіювати інформацію

- •Типи резервних копій

- •Ведення системного журналу

- •15.10. Віддалене керування

- •15.11. Оцінка додатків

- •Конспект лекцій з навчальної дисципліни «Комп’ютерні мережі»

Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

10.1. Порівняння еталонних моделей osi і tcp/ip

З метою створення надійної системи зв’язку комп’ютерних мереж, що використовують різні протоколи передачі інформації, був запропонований стек протоколів TCP/IP (Transmission Control Protocol/Internet Protocol), основними протоколами якого є протоколи TCP і IP. Протокол TCP – стандартний транспортний протокол, який забезпечує сервіс для надійної передачі інформації між абонентами мережі. У свою чергу, протокол IP забезпечує сервіс доставки пакетів між вузлами мережі Інтернет. Для прикладу, він відповідає за адресацію мережевих вузлів.

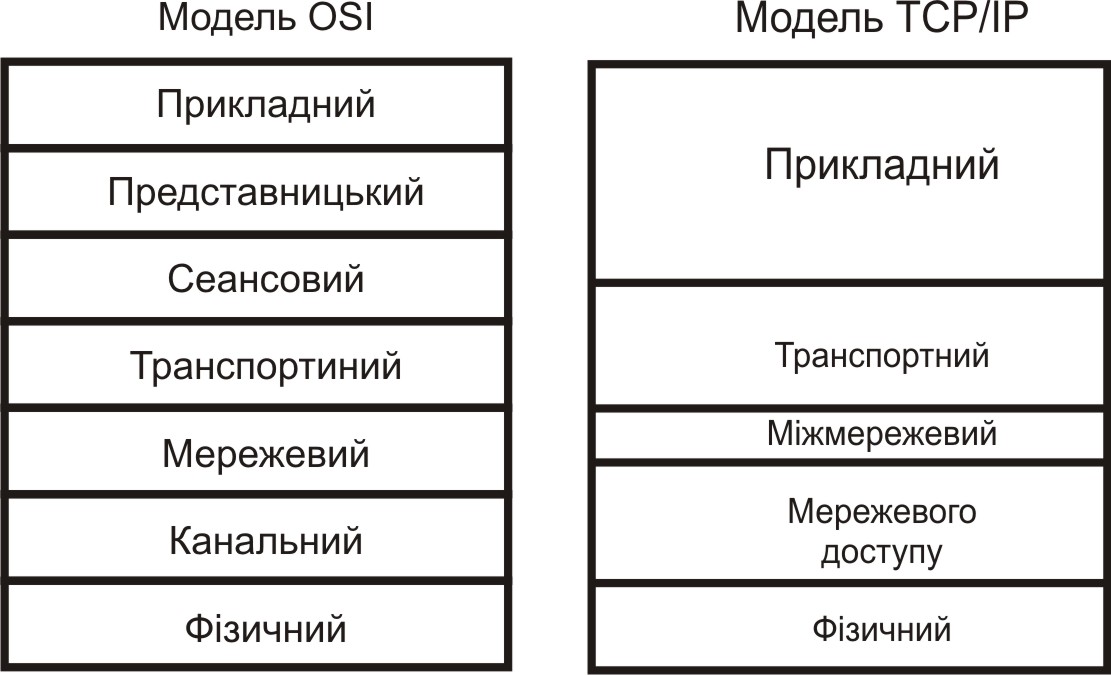

Відповідність еталонних моделей OSI і TCP/IP показано на рис. 10.1. Основою архітектури TCP/IP є міжмережевий рівень. На цьому рівні визначається стандартний формат пакета і відповідний протокол, що називається протоколом IP (Internet Protocol). Завдання протоколу IP – доставка пакетів адресатам. Основними функціями цього протоколу є вибір маршруту та керування потоком інформації для запобігання перенавантаження мережі. У такому розумінні міжмережевий рівень архітектури TCP/IP функціонально близький до мережевого рівня еталонної моделі OSI.

Рис. 10.1. Порівняння моделей OSI та TCP/IP

Відмінність моделей визначається рядом причин, з-поміж яких треба виділити таку: еталонна модель OSI розроблялась до появи відповідних протоколів, а модель TCP/IP створювалась уже тоді, коли існували працездатні і добре налагоджені протоколи. Функції представницького рівня відносно прості, тому розробники протоколів TCP/IP включили їх до сеансового рівня. Це дало можливість спростити модель TCP/IP порівняно з еталонною моделлю OSI. Рівень мережевого доступу еталонної моделі TCP/IP визначає взаємодію головних комп’ютерів із вузлами IMP, тоді як канальний рівень еталонної моделі OSI встановлює тільки взаємодію між суміжними вузлами комутації системи передачі даних.

10.2. Мережевий рівень в Інтернет

На мережевому рівні Інтернет можна розглядати як безліч з’єднаних між собою підмереж і приєднаних до них хостів (вузлів). В Інтернеті хост — це будь-який пристрій, підключений до мережі, що використовує стек протоколів TCP/IP. В основі Інтернет — кілька високошвидкісних магістралей і маршрутизаторів, до яких приєднані регіональні мережі, до складу яких входять чисельні локальні мережі та хости, утворюючи складну ієрархічну структуру мережі.

Обмін даними відбувається за допомогою дейтаграм, без установлення віртуальних з’єднань. Протоколом передачі дейтаграм є протокол IP (Internet Protocol), який визначає формат дейтаграми та правила її передачі мережею. Нині існує дві версії протоколу IP: v4 і v6.

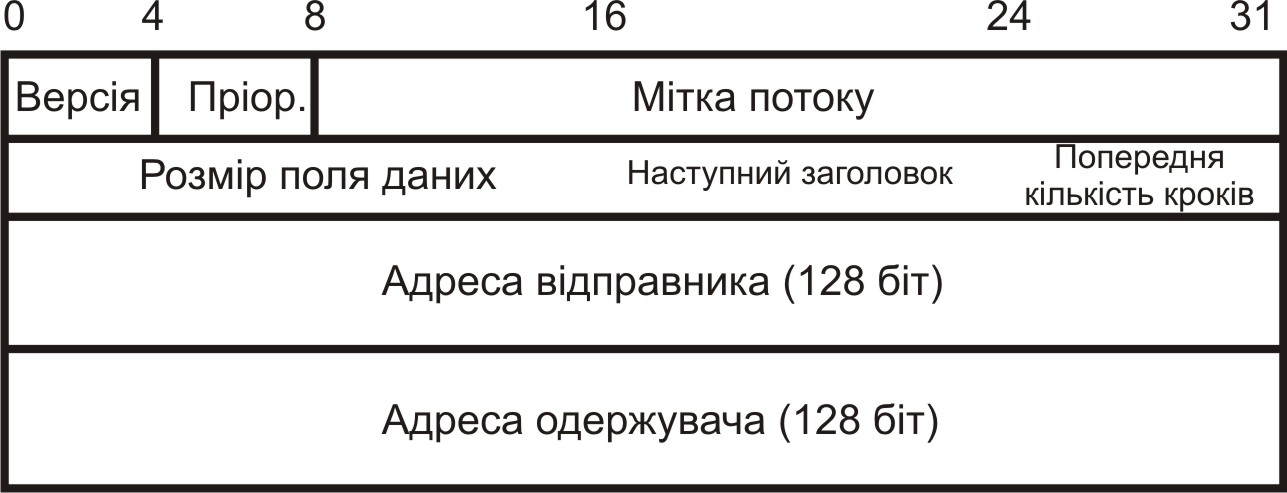

Дейтаграма містить заголовок і поле даних. Заголовок дейтаграми IPv4 (рис. 10.2) складається з фіксованої частини розміром 20 байтів і необов’язкової частини змінної довжини.

Рис. 10.2. Заголовок дейтаграми IPv4

Поле Версія завдовжки 4 біта визначає версію IP протоколу. Поле Довжина заголовка завдовжки 4 біта містить інформацію про довжину заголовка в 32-бітовому слові. Поле Тип служби (8 біт) визначає, як обробляється дейтаграма. У цьому полі міститься інформація щодо важливості даних, які передаються, відповідно до якої встановлюється спосіб маршрутизації дейтаграми. У полі Повна довжина вказується довжина всієї дейтаграми разом із заголовком і даними. Розмір цього поля становить 16 біт, а отже, максимальний розмір дейтаграми дорівнює 216 =65535 байт. Поле Ідентифікатор завдовжки 16 біт містить інформацію про фрагментування дейтаграми, яка дає можливість одержувачеві визначити, якій дейтаграмі належать надіслані йому фрагменти. У поле Зміщення фрагмента заноситься інформація стосовно розміщення фрагментів у вибраній дейтаграмі. Довжина цього поля дорівнює 13 біт. Поле Прапори містить 3 біта, з яких тільки 2 використовуються. Якщо перший біт дорівнює нулю, то надається дозвіл на фрагментацію дейтаграми, у протилежному випадку — ні. Нульове значення 2-го біта вказує на те, що даний фрагмент є останнім у дейтаграмі, якщо це значення дорівнює одиниці, то за цим фрагментом передаються інші фрагменти. Поле Час життя містить інформацію про максимальний період «життя» дейтаграми у мілісекундах. У полі Протокол вказується протокол вищого рівня (наприклад, TCP), який використовується для створення повідомлень, що передаються дейтаграмою.