- •Лекція 1. Основи побудови комп’ютерних мереж.

- •1.1. Основні поняття

- •Рівень якості мережевого сервісу

- •Узагальнена структура комп’ютерної мережі

- •Технологія клієнт-сервер

- •Еволюція комп’ютерних мереж

- •Мережі із складною нерегулярною топологією

- •1.2. Об'єднані комп'ютерні мережі

- •1.3. Системна мережева архітектура Процеси

- •Еталонна модель взаємодії відкритих систем

- •Системна мережева архітектура sna

- •Системна мережева архітектура dna

- •Системна архітектура мережі ретрансляції кадрів

- •Системна архітектура мережі атм

- •Лекція 2. Локальні комп’ютерні мережі.

- •2.1. Фізичне середовище передачі дискретних сигналів Коаксіальний кабель

- •Вита пара

- •Оптоволоконний кабель

- •2.2. Синхронізація процесу передачі даних. Синхронізація процесу передачі даних

- •2.3. Захист від помилок.

- •2.4. Базові мережеві топології. Зіркоподібні мережі

- •Мережі з шинною топологією

- •Кільцеві мережі

- •Деревоподібна топологія мережі

- •2.5. Логічна організація мережі

- •2.6. Доступ абонентських систем до загального середовища передачі

- •Метод випадкового доступу

- •Метод синхронного поділу часу

- •Метод маркерного доступу

- •Метод вставки регістра

- •2.7. Керування логічним каналом локальних мереж

- •Особливості еталонної моделі локальної мережі.

- •Лекція 3. Мережа Ethernet.

- •3.1. Мережа Ethernet

- •Структура кадру стандарту ieee-802.3

- •Фізичний рівень мережі Ethernet

- •Структура сегмента мережі Ethernet 10base5

- •Структура сегмента мережі Ethernet 10base2

- •3.2. Мережа Ethernet 10base-т

- •Комутатори мережі Ethernet 10base-т

- •Мережа Fast Ethernet

- •Мережа Ethernet із швидкістю передачі 10 Гбіт/с

- •3.3. Мережа з маркерним методом доступу (стандарт ieee‑802.4)

- •Організація логічного кільця

- •Структура кадру мережі стандарту ieee-802.4

- •Генерація маркера

- •Формування логічного кільця

- •Встановлення нового наступника

- •Лекція 4. Кільцеві мережі Token Ring і fddi.

- •4.1. Мережа Token Ring. Організація мережі

- •Структура кадрів

- •Передача даних

- •Загальне керування мережею

- •Структура мережі

- •4.2. Мережа fddi Організація мережі

- •Керування мережею

- •Структура кадрів

- •Фізичний рівень протоколу

- •5.1. Безпровідне середовище передачі інформації

- •Електромагнітний спектр частот

- •Наземний зв’язок з використанням надвисоких частот

- •Супутниковий зв’язок

- •Широкомовні безпровідні радіоканали

- •Зв’язок в інфрачервоному діапазоні

- •Ущільнення каналів при безпровідній передачі інформації

- •5.2. Архітектура і компоненти бездротової мережі. Стандарт ieee 802.11

- •Бездротові мережі без інфраструктури

- •Розширення протоколу ieee 802.11g

- •Бездротова мережа з інфраструктурою

- •5.3. Рівень керування доступом до середовища

- •Функція розподіленої координації dcf з використанням csma/ca

- •Функція розподіленої координації dcf з використанням алгоритму rts/cts

- •Функція централізованої координації pcf

- •Лекція 6. Канали передачі даних глобальних мереж

- •6.1. Структура каналів

- •Типи каналів

- •6.2. Структура кадрів даних

- •Структура кадру протоколу ddcmp

- •Лекція 7. Комунікаційна система глобальних мереж.

- •7.1. Мережа передачі даних

- •Способи комутації

- •Процедура передачі даних.

- •Вузол комутації повідомлень.

- •7.2. Протоколи мереж комутації пакетів

- •Загальний формат пакету.

- •7.3. Обмін даними

- •Лекція 8. Маршрутизація в мережах передачі даних.

- •8.1. Способи маршрутизації

- •Проста маршрутизація

- •Табличні методи маршрутизації

- •Динамічна маршрутизація

- •8.2. Алгоритми вибору найкоротшого шляху

- •Алгоритм Дейкстри

- •Алгоритм Форда-Фалкерсона

- •8.3. Протоколи маршрутизації.

- •Лекція 9.Керування мережевим трафіком.

- •9.1. Рівні керування трафіком

- •9.2. Керування трафіком на рівні каналів каналів передачі даних

- •9.3. Керування трафіком на мережевому рівні.

- •9.4. Регулювання інтенсивності вхідного трафіка

- •Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

- •10.1. Порівняння еталонних моделей osi і tcp/ip

- •10.2. Мережевий рівень в Інтернет

- •Система ip-адресації

- •Система доменних імен

- •10.3. Транспортна служба

- •Типи мережевих з'єднань і класи транспортних протоколів

- •Логічна модель транспортного рівня

- •10.4. Транспортні протоколи Інтернету

- •Лекція 11. Мережа атм.

- •11.1. Основні принципи технології атм

- •11.2. Віртуальні канали і віртуальні шляхи

- •11.3. Установлення з’єднань в мережі атм

- •11.4. Системна архітектура мережі атм

- •Протоколи рівня адаптації атм

- •Структура рівня адаптації атм

- •11.5. Маршрутизація в мережах атм

- •11.6. Протокол pnni

- •Обмін маршрутною інформацією

- •Адресна доступність

- •Засоби сигналізації протоколу pnni

- •Лекція 12. Мережева технологія mpls.

- •12.1. Основні можливості мpls

- •Структура міток мpls

- •Місце мpls серед інших технологій

- •12.2. Процес функціонування мpls

- •Відношення між ре і р - маршрутизаторами

- •12.3. Переваги mpls

- •12.4. Підтримка QoS

- •12.5. Створення vpn з'єднань за допомогою mpls

- •Лекція 13. Мережеві операційні системи.

- •13.1. Основи організації операційних систем

- •13.2. Структура сучасних операційних систем

- •Керування процесами

- •Файлові системи

- •13.3. Операційна система NetWare Служба каталогів

- •Дерево каталогів

- •Контроль за правом доступу до об’єкта й атрибута.

- •Nds і файлова система

- •13.3. Операційна система unix Структура операційної системи unix

- •Процеси

- •Файлова система unix

- •13.5. Операційна система Windows nt Структура операційної системи Windows nt

- •Системний рівень

- •Доменний підхід

- •Лекція 14. Основи безпеки комп’ютерних мереж.

- •14.1. Проблеми безпеки мереж

- •14.2. Категорії безпеки

- •14.3. Злом інформації

- •Доступ до терміналу

- •Підбір пароля

- •Одержання пароля на основі помилок у реалізації системи

- •Прослуховування трафіку

- •14.4. Захист від атак Мережеві компоненти, що атакують

- •Підслуховування

- •Атаки на транспортному рівні

- •Активні атаки на рівні tcp

- •Системи виявлення атак

- •14.5. Системи захисту

- •14.6. Криптографічні засоби захисту

- •Електронний цифровий підпис

- •Традиційна криптографія

- •Одноразові блокноти

- •Алгоритми із секретним ключем

- •Стандарт шифрування даних (des)

- •Алгоритми з відкритим ключем

- •Апаратні засоби захисту

- •14.8. Міжмережевий екран

- •Типи міжмережевих екранів

- •Архітектура брандмауера

- •Брандмауер із двоспрямованим хостом

- •Хост-бастіон

- •Брандмауер із екрануючою підмережею

- •Лекція 15. Адміністрування комп’ютерних мереж

- •15.1. Планування мережі

- •Аналіз причин впровадження мережевої технології

- •15.2. Аналіз місця розташування

- •Складання переліку додаткового устаткування

- •Аналіз сумісності використовуваного устаткування

- •Програмне забезпечення в якості консультанта

- •15.3. Складання конфігурації

- •15.4. Основи побудови структурованої кабельної системи

- •Підсистеми структурованої кабельної системи

- •15.5. Стандарти структурованої кабельної системи

- •15.6. Планування структури каталогів серверу

- •Одержання списків конфігурації

- •Розклад установки

- •15.7. Процес навчання

- •15.8. Системний журнал

- •15.9. Керування мережею

- •Аналіз роботи системи

- •Резервне копіювання даних

- •Що дублювати

- •Коли копіювати інформацію

- •Типи резервних копій

- •Ведення системного журналу

- •15.10. Віддалене керування

- •15.11. Оцінка додатків

- •Конспект лекцій з навчальної дисципліни «Комп’ютерні мережі»

Проста маршрутизація

Проста маршрутизація, у свою чергу, поділяється на випадкову й лавинну. При випадковій маршрутизації пакет передається з вузла у випадково обраному напрямку, крім напрямку, яким він надійшов до вузла. Теоретично доведено, що пакет через певний проміжок часу досягне адресата. Метод характеризується значним часом доставки пакетів і неефективним використанням мережі. Незважаючи на це, різноманітні модифікації випадкової маршрутизації застосовуються у мережах з низькою інтенсивністю потоків для забезпечення сталої роботи мережі під час виходу з ладу окремих її компонентів. Можна запропонувати низку заходів щодо збільшення ефективності такого методу маршрутизації, наприклад, при повторному проходженні пакета через вузол змінювати напрямок його подальшої передачі.

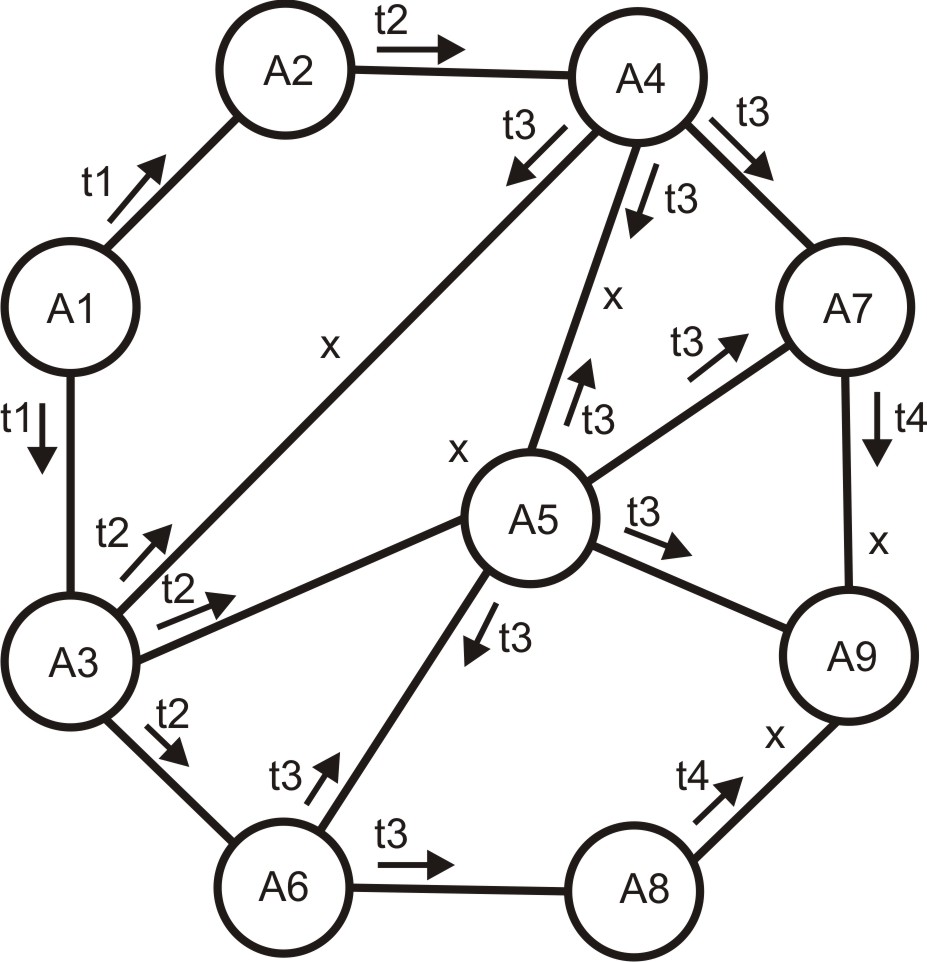

В основі лавинної маршрутизації лежить ефект розмноження пакетів, за якого вузол, отримавши пакет, генерує ідентичні пакети і передає їх у всіх напрямках, крім того, яким надійшов пакет (рис. 8.2).

Рис. 8.2. Лавинна маршрутизація, де:

ti – напрямок передачі пакета в момент ti ;

х – знищення пакета на вході вузла комутації

Копії пакета лавиноподібно поширюються мережею. Перевагою методу є забезпечення мінімальної затримки передачі пакетів, оскільки використовуються всі шляхи через мережу, в тому числі й найкоротший, яким і прийде перший пакет. Для розглянутого випадку це шлях через вершини А1 Þ А3 Þ А5 Þ А9. Водночас, якщо кількість зв’язків між вузлами є великою, сильно проявляється ефект розмноження пакетів. Так на момент часу t3 в аналізованому фрагменті мережі наявні дев’ять копій пакета, що позначається на пропускній здатності мережі. Вплив ефекту розмноження пакетів можна зменшити додаванням певних засобів обліку проходження пакетів через вузли комутації. Наприклад, кожен вузол може розпізнавати повторне отримання копії раніше пакета і вилучати її. Таким чином, копії пакетів поступово видаляються з мережі. На момент часу t4 залишаються тільки дві копії пакетів, які, у свою чергу, знищуються на вході дев’ятого вузла. Цей процес називається «виродженням» пакетів і дає можливість істотно підвищити пропускну здатність мережі передачі даних.

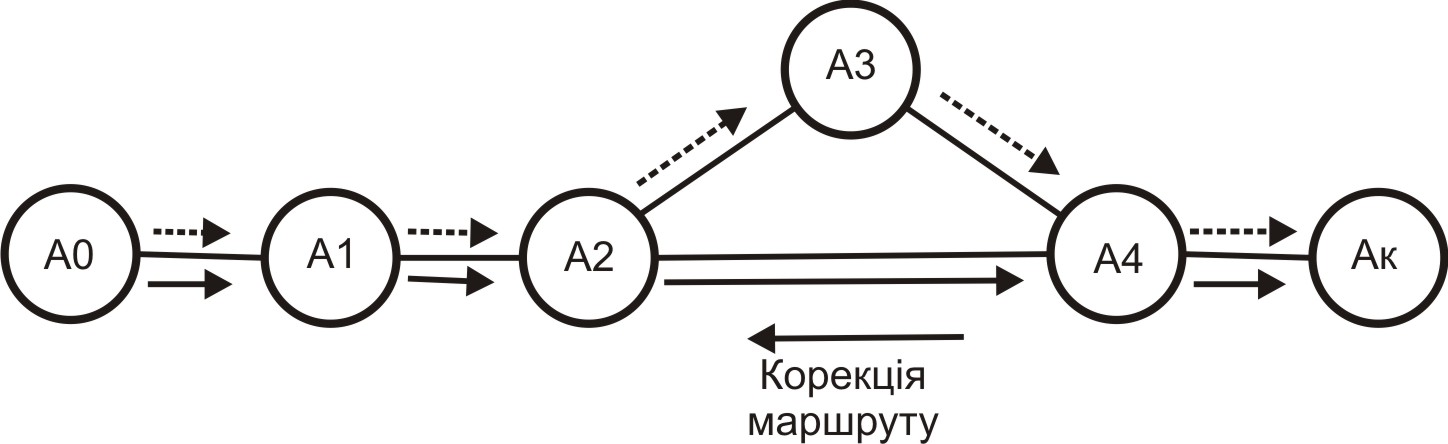

Подальшим розвитком простої маршрутизації слід вважати маршрутизацію з попереднього досвіду, при якій забезпечується коригування попередньо вибраних випадкових маршрутів. З цією метою у пакети додаються лічильники пройдених вузлів, відповідно до вмісту яких формується адреса наступного вузла на шляху проходження пакета до одержувача. Отже, на початковому етапі маршрутизації шлях проходження пакетів може визначатися випадково або способом лавинного заповнення пакетів, а потім, під час проходження наступних пакетів, шлях їх коригується. Після проходження першого пакета певним маршрутом у кожному вузлі комутації зберігається інформація про адресу відправника, одержувача, попереднього вузла і кількість пройдених вузлів. У разі надходження пакета з такими самими значеннями адрес відправника і одержувача, але з меншим значенням лічильника пройдених вузлів, здійснюється коригування маршруту у вузлах комутації. Припустимо, що для ділянки мережі (рис. 8.3) спочатку був сформований шлях А0ÞА1ÞА2ÞА3ÞА4ÞАк, якому відповідають такі значення маршрутів у вузлах: А2={Ак, А0, А1, А3, 2}; А3={Ак, А0, А2, А4, 3} і А4={Ак, А0, А3, Ак, 4}, де на першому місці стоїть адреса одержувача, на другому — адреса відправника, на третьому — адреса попереднього вузла, на четвертому — адреса наступного вузла і на п'ятому — кількість попередніх вузлів.

Рис. 8.3. Маршрутизація з попереднього досвіду, де:

– першочерговий маршрут;

– маршрут після корекції

За появи у вузлі А4 пакета, що прийшов з вузла А2, значення лічильника пройдених вузлів якого дорівнює трьом, здійснюється коригування маршруту у вузлах А2 і А4 на значення: А2={Ак, А0, А1, А4, 2} і А4={Ак ,А0, А2, А5, 3}. Унаслідок цього формується новий, коротший шлях: А0ÞА1ÞА2ÞА4ÞАк, відповідно до якого пакети, що рухаються у напрямку Ак, відразу направлятимуться з вузла А2 у вузол А4.Отже, можна говорити про елементи адаптації, проте цей процес проходить повільно і не завжди є ефективним.