- •Лекція 1. Основи побудови комп’ютерних мереж.

- •1.1. Основні поняття

- •Рівень якості мережевого сервісу

- •Узагальнена структура комп’ютерної мережі

- •Технологія клієнт-сервер

- •Еволюція комп’ютерних мереж

- •Мережі із складною нерегулярною топологією

- •1.2. Об'єднані комп'ютерні мережі

- •1.3. Системна мережева архітектура Процеси

- •Еталонна модель взаємодії відкритих систем

- •Системна мережева архітектура sna

- •Системна мережева архітектура dna

- •Системна архітектура мережі ретрансляції кадрів

- •Системна архітектура мережі атм

- •Лекція 2. Локальні комп’ютерні мережі.

- •2.1. Фізичне середовище передачі дискретних сигналів Коаксіальний кабель

- •Вита пара

- •Оптоволоконний кабель

- •2.2. Синхронізація процесу передачі даних. Синхронізація процесу передачі даних

- •2.3. Захист від помилок.

- •2.4. Базові мережеві топології. Зіркоподібні мережі

- •Мережі з шинною топологією

- •Кільцеві мережі

- •Деревоподібна топологія мережі

- •2.5. Логічна організація мережі

- •2.6. Доступ абонентських систем до загального середовища передачі

- •Метод випадкового доступу

- •Метод синхронного поділу часу

- •Метод маркерного доступу

- •Метод вставки регістра

- •2.7. Керування логічним каналом локальних мереж

- •Особливості еталонної моделі локальної мережі.

- •Лекція 3. Мережа Ethernet.

- •3.1. Мережа Ethernet

- •Структура кадру стандарту ieee-802.3

- •Фізичний рівень мережі Ethernet

- •Структура сегмента мережі Ethernet 10base5

- •Структура сегмента мережі Ethernet 10base2

- •3.2. Мережа Ethernet 10base-т

- •Комутатори мережі Ethernet 10base-т

- •Мережа Fast Ethernet

- •Мережа Ethernet із швидкістю передачі 10 Гбіт/с

- •3.3. Мережа з маркерним методом доступу (стандарт ieee‑802.4)

- •Організація логічного кільця

- •Структура кадру мережі стандарту ieee-802.4

- •Генерація маркера

- •Формування логічного кільця

- •Встановлення нового наступника

- •Лекція 4. Кільцеві мережі Token Ring і fddi.

- •4.1. Мережа Token Ring. Організація мережі

- •Структура кадрів

- •Передача даних

- •Загальне керування мережею

- •Структура мережі

- •4.2. Мережа fddi Організація мережі

- •Керування мережею

- •Структура кадрів

- •Фізичний рівень протоколу

- •5.1. Безпровідне середовище передачі інформації

- •Електромагнітний спектр частот

- •Наземний зв’язок з використанням надвисоких частот

- •Супутниковий зв’язок

- •Широкомовні безпровідні радіоканали

- •Зв’язок в інфрачервоному діапазоні

- •Ущільнення каналів при безпровідній передачі інформації

- •5.2. Архітектура і компоненти бездротової мережі. Стандарт ieee 802.11

- •Бездротові мережі без інфраструктури

- •Розширення протоколу ieee 802.11g

- •Бездротова мережа з інфраструктурою

- •5.3. Рівень керування доступом до середовища

- •Функція розподіленої координації dcf з використанням csma/ca

- •Функція розподіленої координації dcf з використанням алгоритму rts/cts

- •Функція централізованої координації pcf

- •Лекція 6. Канали передачі даних глобальних мереж

- •6.1. Структура каналів

- •Типи каналів

- •6.2. Структура кадрів даних

- •Структура кадру протоколу ddcmp

- •Лекція 7. Комунікаційна система глобальних мереж.

- •7.1. Мережа передачі даних

- •Способи комутації

- •Процедура передачі даних.

- •Вузол комутації повідомлень.

- •7.2. Протоколи мереж комутації пакетів

- •Загальний формат пакету.

- •7.3. Обмін даними

- •Лекція 8. Маршрутизація в мережах передачі даних.

- •8.1. Способи маршрутизації

- •Проста маршрутизація

- •Табличні методи маршрутизації

- •Динамічна маршрутизація

- •8.2. Алгоритми вибору найкоротшого шляху

- •Алгоритм Дейкстри

- •Алгоритм Форда-Фалкерсона

- •8.3. Протоколи маршрутизації.

- •Лекція 9.Керування мережевим трафіком.

- •9.1. Рівні керування трафіком

- •9.2. Керування трафіком на рівні каналів каналів передачі даних

- •9.3. Керування трафіком на мережевому рівні.

- •9.4. Регулювання інтенсивності вхідного трафіка

- •Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

- •10.1. Порівняння еталонних моделей osi і tcp/ip

- •10.2. Мережевий рівень в Інтернет

- •Система ip-адресації

- •Система доменних імен

- •10.3. Транспортна служба

- •Типи мережевих з'єднань і класи транспортних протоколів

- •Логічна модель транспортного рівня

- •10.4. Транспортні протоколи Інтернету

- •Лекція 11. Мережа атм.

- •11.1. Основні принципи технології атм

- •11.2. Віртуальні канали і віртуальні шляхи

- •11.3. Установлення з’єднань в мережі атм

- •11.4. Системна архітектура мережі атм

- •Протоколи рівня адаптації атм

- •Структура рівня адаптації атм

- •11.5. Маршрутизація в мережах атм

- •11.6. Протокол pnni

- •Обмін маршрутною інформацією

- •Адресна доступність

- •Засоби сигналізації протоколу pnni

- •Лекція 12. Мережева технологія mpls.

- •12.1. Основні можливості мpls

- •Структура міток мpls

- •Місце мpls серед інших технологій

- •12.2. Процес функціонування мpls

- •Відношення між ре і р - маршрутизаторами

- •12.3. Переваги mpls

- •12.4. Підтримка QoS

- •12.5. Створення vpn з'єднань за допомогою mpls

- •Лекція 13. Мережеві операційні системи.

- •13.1. Основи організації операційних систем

- •13.2. Структура сучасних операційних систем

- •Керування процесами

- •Файлові системи

- •13.3. Операційна система NetWare Служба каталогів

- •Дерево каталогів

- •Контроль за правом доступу до об’єкта й атрибута.

- •Nds і файлова система

- •13.3. Операційна система unix Структура операційної системи unix

- •Процеси

- •Файлова система unix

- •13.5. Операційна система Windows nt Структура операційної системи Windows nt

- •Системний рівень

- •Доменний підхід

- •Лекція 14. Основи безпеки комп’ютерних мереж.

- •14.1. Проблеми безпеки мереж

- •14.2. Категорії безпеки

- •14.3. Злом інформації

- •Доступ до терміналу

- •Підбір пароля

- •Одержання пароля на основі помилок у реалізації системи

- •Прослуховування трафіку

- •14.4. Захист від атак Мережеві компоненти, що атакують

- •Підслуховування

- •Атаки на транспортному рівні

- •Активні атаки на рівні tcp

- •Системи виявлення атак

- •14.5. Системи захисту

- •14.6. Криптографічні засоби захисту

- •Електронний цифровий підпис

- •Традиційна криптографія

- •Одноразові блокноти

- •Алгоритми із секретним ключем

- •Стандарт шифрування даних (des)

- •Алгоритми з відкритим ключем

- •Апаратні засоби захисту

- •14.8. Міжмережевий екран

- •Типи міжмережевих екранів

- •Архітектура брандмауера

- •Брандмауер із двоспрямованим хостом

- •Хост-бастіон

- •Брандмауер із екрануючою підмережею

- •Лекція 15. Адміністрування комп’ютерних мереж

- •15.1. Планування мережі

- •Аналіз причин впровадження мережевої технології

- •15.2. Аналіз місця розташування

- •Складання переліку додаткового устаткування

- •Аналіз сумісності використовуваного устаткування

- •Програмне забезпечення в якості консультанта

- •15.3. Складання конфігурації

- •15.4. Основи побудови структурованої кабельної системи

- •Підсистеми структурованої кабельної системи

- •15.5. Стандарти структурованої кабельної системи

- •15.6. Планування структури каталогів серверу

- •Одержання списків конфігурації

- •Розклад установки

- •15.7. Процес навчання

- •15.8. Системний журнал

- •15.9. Керування мережею

- •Аналіз роботи системи

- •Резервне копіювання даних

- •Що дублювати

- •Коли копіювати інформацію

- •Типи резервних копій

- •Ведення системного журналу

- •15.10. Віддалене керування

- •15.11. Оцінка додатків

- •Конспект лекцій з навчальної дисципліни «Комп’ютерні мережі»

6.2. Структура кадрів даних

Розглянемо деякі найбільш відомі байт‑орієнтовані протоколи. Як і у разі асинхронних протоколів, уся множина байт‑орієнтованих протоколів поділяється на протоколи типу опитування–селекція і протоколи зі змаганням. Однак, на відміну від асинхронних протоколів, не тільки дані, але і керуючі символи зображуються у вигляді кадрів, для організації яких здебільшого використовуються такі символи:

SYN — синхронізація;

SOH— початок заголовку;

STX — початок тексту;

ITB — кінець проміжного блоку;

BCC — контрольний лічильник блоку;

PAD — наповнення кадру, часовий інтервал між кадрами;

ETB — кінець блоку передачі;

ETX — кінець тексту;

EOT — кінець передачі, переводить канал передачі даних у режим керування;

ENQ — запит пристрою;

ACK — позитивне підтвердження;

NAK — негативне підтвердження;

DLE — авторегістр, використовується для досягнення кодової прозорості.

Найпростішим серед байт-орієнтованих протоколів типу опитування–селекція є протокол терміналів дисплейного комплексу IBM 3270. Розглянемо структуру керуючих і інформаційних кадрів даного протоколу. Опитування і селекція терміналів здійснюються за допомогою однакової послідовності символів (кадру): SYN, SYN, EOT, PAD, SYN, SYN, AD1, AD1, AD2, AD2, ENQ. Символи SYN забезпечують синхронізацію передачі; EOT підтверджує закінчення попередньої операції обміну; PAD подає часове заповнення (інтервал) між символами чи кадрами, у даному разі він підтверджує початок кадру опитування; AD1 задає адресу групового пристрою керування (контролера) терміналів; AD2 вказує номер конкретного термінала, підключеного до заданого групового контролера; ENQ здійснює запит термінала про виконану ним дію: зчитування чи запис даних. Перші адреси AD1 і AD2 використовуються для опитування, а другі — для селекції. У режимі опитування за відсутності даних для передачі термінал передає керуючий кадр, який складається із символів: SYN, SYN, SYN, SYN, EOT. За наявності даних термінал формує і передає кадри даних такого виду: РАD, PAD, SYN, SYN, STX, дані, ETX, BCC, ETB, PAD, PAD. Як уже зазначалося, у кодозалежних протоколах розташування керуючих символів не є фіксованим, тому їх потрібно відокремлювати від даних — це здійснюється за допомогою символів початку блоку даних (STX) і кінця блоку даних (ETX). Символ BCC являє собою контрольну послідовність кадру даних. Кадр даних може містити кілька блоків даних, при цьому в останньому переданому блоці даних символ ETB заміняється на ETX. Прийом кожного інформаційного кадру підтверджується позитивним (SYN, SYN, SYN, SYN, ACK) або негативним (SYN, SYN, SYN, SYN, NAK) кадром.

Перевага байт-орієнтованих протоколів – простота їх реалізації. Проте ці протоколи мають певні недоліки, основними з яких є такі: залежність інтерпретації керуючих символів від використовуваного зображення символів; необхідність прийняття спеціальних заходів для забезпечення кодової прозорості; значна непомірність під час подання керуючих символів. Через це у даний час байт‑орієнтовані протоколи витісняються біт‑орієнтованими.

Стандарт HDLC (високорівневе керування каналом передачі даних) поєднує основні біт‑орієнтовані протоколи, що розглядаються як частина HDLC. Він підтримує багато режимів керування каналом передачі даних. При цьому як основний визначено режим синхронного обміну з автоматичним безперервним запитом на повторення («ковзне вікно»). Стандарт HDLC підтримує високошвидкісні режими обміну й орієнтований на використання в комп’ютерних мережах.

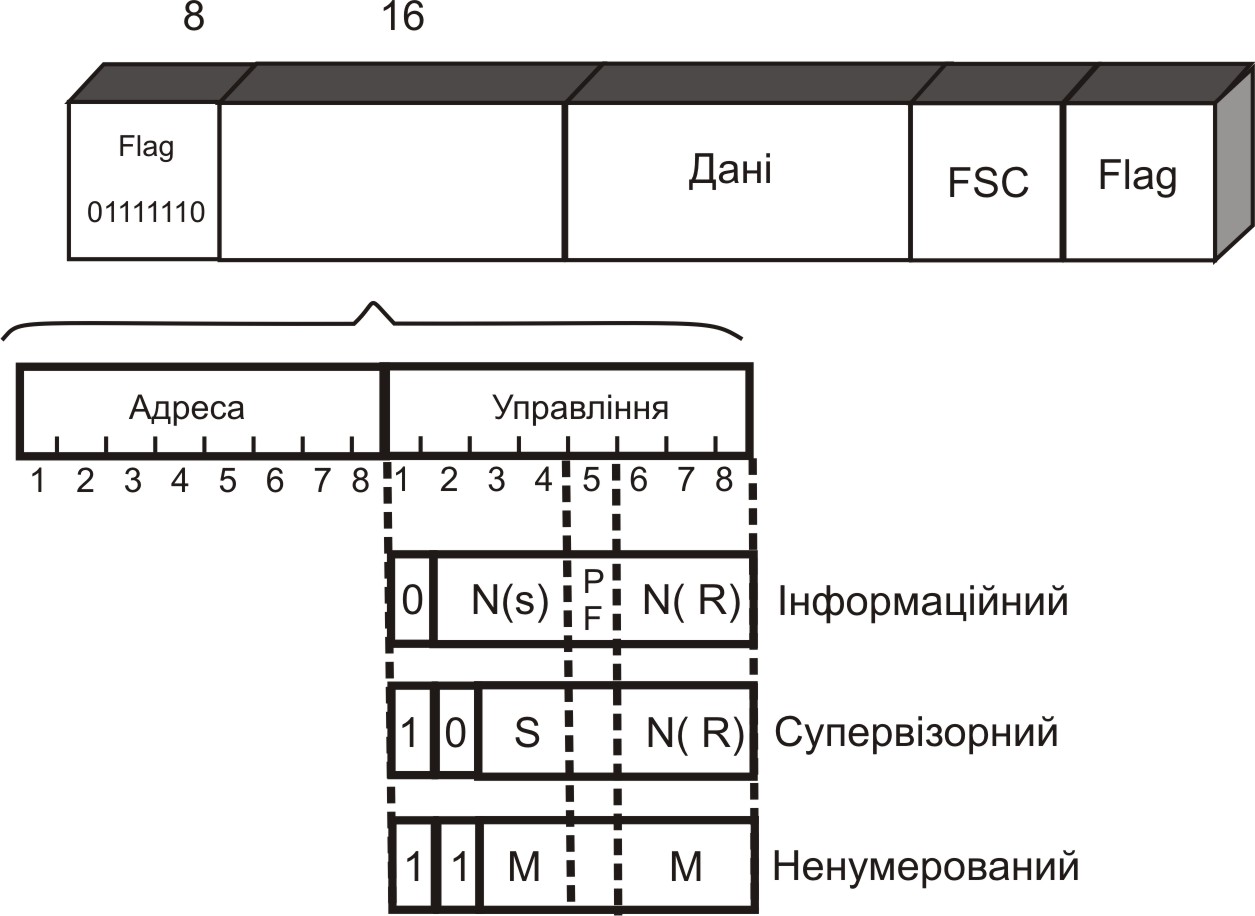

Слід зазначити, що в документації стандарту HDLC використовується власна термінологія, відповідно до якої кінцеве устаткування даних називається «станцією». HDLC визначає три типи станцій: первинну, вторинну і комбіновану. Первинна станція виконує функції провідного пристрою, а вторинна — підпорядкованого; комбінована станція може працювати як у режимі провідної так і підпорядкованої станції. Можливість задавання станцій різних типів дає змогу в рамках HDLC реалізувати симетричні і несиметричні протоколи обміну. Завдяки цьому стандарт HDLC може підтримувати практично будь-який протокол канального рівня. Конкретний режим обміну може встановлюватись у будь-який момент часу за допомогою спеціальних команд, які визначаються в керуючому полі кадру. Стандартом HDLC для керування обміном передбачається три типи кадрів (рис. 6.4): інформаційні, супервізорні (керуючі) і ненумеровані. Інформаційний кадр використовується для передачі даних. Супервізорний кадр виконує керуючі функції, зокрема, керування потоком кадрів, підтвердження прийому кадрів, відновлення втрачених кадрів, запит на повторну передачу. За допомогою так званих ненумерованих кадрів здійснюється встановлення і роз’єднання зв’язку, задаються режими роботи станцій, передається інформація про результати виконуваних дій.

Усі кадри мають починатись і закінчуватись полями «прапора», що складається з такої послідовності бітів: 01 111 110. Прапор визначає межі кадру. Як і всі біт-орієнтовані протоколи, HDLC є кодонезалежним протоколом, у полі кадру якого може бути будь-яка послідовність бітів, у тому числі і збіжна з прапором. Щоб уникнути такої ситуації, при формуванні кадрів у послідовність бітів (крім «прапора») після кожних п’яти одиниць, що йдуть підряд, розміщується нуль. Цей метод називається вставкою бітів (bit stuffing) і виконує таку саму функцію, як і знак DLE у байт-орієнтованому протоколі BSC. Приймальна станція виконує обернену функцію, тобто вилучає нуль після п’яти одиниць, що йдуть поспіль.

Рис. 6.4. Структура кадрів HDLC, де:

N(S) – номер кадру, що передається; N(R) – номер останнього прийнятого кадру;

P/F – біт запиту та відповіді; FSC – контрольна послідовність кадру;

S – код супервізорного кадру; М – код ненумерованого кадру

Залежно від режиму обміну, в адресному полі задається адреса станції, що приймає або передає. За допомогою керуючого поля задається тип кадру і керуюча інформація. Інформаційне поле містить дані користувача і є тільки в інформаційному кадрі. У супервізорному і ненумерованому кадрах цього поля немає. Поле контрольної послідовності кадру (FSC) використовується для виявлення помилок і містить залишок від ділення полінома, утвореного вмістом поля даних, на утворюючий поліном CRC-16 і/або CRC- CCIТТ.

Зупинимося докладніше на структурі керуючого поля як на визначальному елементі кадру. Нульове значення першого зліва розряду керуючого байта визначає інформаційний кадр. Одиниця в першому розряді і нуль у другому розряді вказує на супервізорний кадр. Ненумерованому кадру відповідають одиниці в першому і другому розрядах. Найпростішу структуру керуючого поля має інформаційний кадр. Його керуюче поле містить порядковий номер N(S) переданого кадру і порядковий номер N(R) прийнятого кадру. N(R) використовується для підтвердження одержання попередніх кадрів. Наприклад, N(R) = 4 означає, що передача кадрів 0, 1, 2, 3 закінчилася успішно і вузол, що приймає готовий прийняти четвертий кадр. П’ятий розряд керуючого поля називається бітом запиту і відповіді (P/F) і використовується в деяких режимах для перевірки правильності (достовірності) передачі даних.

Супервізорний кадр передбачає чотири команди і, відповідно їм, чотири відповіді, що кодуються однаково і відрізняються лише залежно від того, яка станція їх посилала – первинна або вторинна. Для кодування використовуються 3-й і 4-й розряди супервізорного кадру. Код (0,0) визначає кадр «готовий до прийому» (RR), який є підтвердженням того, що кінцеве устаткування даних готове прийняти інформаційний кадр. Код (0,1) відповідає кадру «відмова» (REJ) і призначений для запиту передачі кадрів, починаючи з кадру, зазначеного в полі N(R). Водночас підтверджуються всі кадри з номерами до N(R) 1. Код (1,0) визначає кадр «не готовий до прийому» (RNR). Цим кадром передавальне кінцеве устаткування даних повідомляє про те, кінцеве устаткування, що приймає не може прийняти черговий інформаційний кадр. Такий кадр використовується в алгоритмі повторного запиту з поверненням на N кадрів. Код (1,1) відповідає кадру «селективна відмова» (SREJ) і призначений для запиту повторної передачі єдиного кадру, визначеного в полі N(R). Кадр «селективна відмова» сприяє реалізації алгоритму вибіркового повторення. Керуюче поле кадру містить 16 розрядів, 8 з яких визначають адресу одержувача інформації (проміжного вузла комутації), і 8 керуючих розрядів.

За допомогою ненумерованого кадру визначається 13 команд і 8 відповідей на них, що кодуються за допомогою 3, 4, 6, 7 і 8-го бітів керуючого поля. До ненумерованих команд належать команди встановлення таких режимів обміну: збалансованого асинхронного, розширеного збалансованого асинхронного, нормальних відповідей, розширених нормальних відповідей, асинхронних відповідей, розширених асинхронних відповідей. Інші команди і відповіді використовуються для керування обміном даних.

Загалом, передача даних складається з трьох етапів і організується так. На першому етапі встановлюється режим та ініціалізується канал передачі даних. Для цього первинна станція передає ненумерований кадр з командою установки режиму, що містить адресу вторинної станції. Потім первинна станція переходить у режим очікування: якщо після закінчення визначеного часу відповідь не надійшла, здійснюється повторна передача кадру. У разі неготовності до роботи вторинна станція передає ненумерований кадр «режим роз’єднання», в іншому випадку вона посилає кадр «підтвердження». З цього моменту розпочинається етап передачі даних, на початку якого значення N(S) і N(R) переданих кадрів встановлюється в нуль. Передача даних здійснюється залежно від встановленого режиму обміну і може бути припинена супервізорним кадром «неготовність до прийому», потім продовжена за допомогою кадру «готовність до прийому». Роз’єднання починається з передачі первинною станцією ненумерованого кадру «роз’єднати», на який повторне кінцеве устаткування даних відповідає кадром «підтвердження».

Використання рекомендації Х.21 для цифрового каналу передачі даних і рекомендації X. 21 bis для аналогових каналів (з використанням модемів) на фізичному рівні визначає стандарт Х.25. Рекомендація Х.21 визначає універсальний інтерфейс між кінцевим устаткуванням і апаратурою передачі даних для синхронного режиму роботи у мережах передачі даних загального користування. У свою чергу, рекомендація X. 21 bis визначає використання в мережах загального користування кінцевого устаткування даних, розрахованого на зв’язок з модемами, що задовольняють рекомендації серії V.