- •Лекція 1. Основи побудови комп’ютерних мереж.

- •1.1. Основні поняття

- •Рівень якості мережевого сервісу

- •Узагальнена структура комп’ютерної мережі

- •Технологія клієнт-сервер

- •Еволюція комп’ютерних мереж

- •Мережі із складною нерегулярною топологією

- •1.2. Об'єднані комп'ютерні мережі

- •1.3. Системна мережева архітектура Процеси

- •Еталонна модель взаємодії відкритих систем

- •Системна мережева архітектура sna

- •Системна мережева архітектура dna

- •Системна архітектура мережі ретрансляції кадрів

- •Системна архітектура мережі атм

- •Лекція 2. Локальні комп’ютерні мережі.

- •2.1. Фізичне середовище передачі дискретних сигналів Коаксіальний кабель

- •Вита пара

- •Оптоволоконний кабель

- •2.2. Синхронізація процесу передачі даних. Синхронізація процесу передачі даних

- •2.3. Захист від помилок.

- •2.4. Базові мережеві топології. Зіркоподібні мережі

- •Мережі з шинною топологією

- •Кільцеві мережі

- •Деревоподібна топологія мережі

- •2.5. Логічна організація мережі

- •2.6. Доступ абонентських систем до загального середовища передачі

- •Метод випадкового доступу

- •Метод синхронного поділу часу

- •Метод маркерного доступу

- •Метод вставки регістра

- •2.7. Керування логічним каналом локальних мереж

- •Особливості еталонної моделі локальної мережі.

- •Лекція 3. Мережа Ethernet.

- •3.1. Мережа Ethernet

- •Структура кадру стандарту ieee-802.3

- •Фізичний рівень мережі Ethernet

- •Структура сегмента мережі Ethernet 10base5

- •Структура сегмента мережі Ethernet 10base2

- •3.2. Мережа Ethernet 10base-т

- •Комутатори мережі Ethernet 10base-т

- •Мережа Fast Ethernet

- •Мережа Ethernet із швидкістю передачі 10 Гбіт/с

- •3.3. Мережа з маркерним методом доступу (стандарт ieee‑802.4)

- •Організація логічного кільця

- •Структура кадру мережі стандарту ieee-802.4

- •Генерація маркера

- •Формування логічного кільця

- •Встановлення нового наступника

- •Лекція 4. Кільцеві мережі Token Ring і fddi.

- •4.1. Мережа Token Ring. Організація мережі

- •Структура кадрів

- •Передача даних

- •Загальне керування мережею

- •Структура мережі

- •4.2. Мережа fddi Організація мережі

- •Керування мережею

- •Структура кадрів

- •Фізичний рівень протоколу

- •5.1. Безпровідне середовище передачі інформації

- •Електромагнітний спектр частот

- •Наземний зв’язок з використанням надвисоких частот

- •Супутниковий зв’язок

- •Широкомовні безпровідні радіоканали

- •Зв’язок в інфрачервоному діапазоні

- •Ущільнення каналів при безпровідній передачі інформації

- •5.2. Архітектура і компоненти бездротової мережі. Стандарт ieee 802.11

- •Бездротові мережі без інфраструктури

- •Розширення протоколу ieee 802.11g

- •Бездротова мережа з інфраструктурою

- •5.3. Рівень керування доступом до середовища

- •Функція розподіленої координації dcf з використанням csma/ca

- •Функція розподіленої координації dcf з використанням алгоритму rts/cts

- •Функція централізованої координації pcf

- •Лекція 6. Канали передачі даних глобальних мереж

- •6.1. Структура каналів

- •Типи каналів

- •6.2. Структура кадрів даних

- •Структура кадру протоколу ddcmp

- •Лекція 7. Комунікаційна система глобальних мереж.

- •7.1. Мережа передачі даних

- •Способи комутації

- •Процедура передачі даних.

- •Вузол комутації повідомлень.

- •7.2. Протоколи мереж комутації пакетів

- •Загальний формат пакету.

- •7.3. Обмін даними

- •Лекція 8. Маршрутизація в мережах передачі даних.

- •8.1. Способи маршрутизації

- •Проста маршрутизація

- •Табличні методи маршрутизації

- •Динамічна маршрутизація

- •8.2. Алгоритми вибору найкоротшого шляху

- •Алгоритм Дейкстри

- •Алгоритм Форда-Фалкерсона

- •8.3. Протоколи маршрутизації.

- •Лекція 9.Керування мережевим трафіком.

- •9.1. Рівні керування трафіком

- •9.2. Керування трафіком на рівні каналів каналів передачі даних

- •9.3. Керування трафіком на мережевому рівні.

- •9.4. Регулювання інтенсивності вхідного трафіка

- •Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

- •10.1. Порівняння еталонних моделей osi і tcp/ip

- •10.2. Мережевий рівень в Інтернет

- •Система ip-адресації

- •Система доменних імен

- •10.3. Транспортна служба

- •Типи мережевих з'єднань і класи транспортних протоколів

- •Логічна модель транспортного рівня

- •10.4. Транспортні протоколи Інтернету

- •Лекція 11. Мережа атм.

- •11.1. Основні принципи технології атм

- •11.2. Віртуальні канали і віртуальні шляхи

- •11.3. Установлення з’єднань в мережі атм

- •11.4. Системна архітектура мережі атм

- •Протоколи рівня адаптації атм

- •Структура рівня адаптації атм

- •11.5. Маршрутизація в мережах атм

- •11.6. Протокол pnni

- •Обмін маршрутною інформацією

- •Адресна доступність

- •Засоби сигналізації протоколу pnni

- •Лекція 12. Мережева технологія mpls.

- •12.1. Основні можливості мpls

- •Структура міток мpls

- •Місце мpls серед інших технологій

- •12.2. Процес функціонування мpls

- •Відношення між ре і р - маршрутизаторами

- •12.3. Переваги mpls

- •12.4. Підтримка QoS

- •12.5. Створення vpn з'єднань за допомогою mpls

- •Лекція 13. Мережеві операційні системи.

- •13.1. Основи організації операційних систем

- •13.2. Структура сучасних операційних систем

- •Керування процесами

- •Файлові системи

- •13.3. Операційна система NetWare Служба каталогів

- •Дерево каталогів

- •Контроль за правом доступу до об’єкта й атрибута.

- •Nds і файлова система

- •13.3. Операційна система unix Структура операційної системи unix

- •Процеси

- •Файлова система unix

- •13.5. Операційна система Windows nt Структура операційної системи Windows nt

- •Системний рівень

- •Доменний підхід

- •Лекція 14. Основи безпеки комп’ютерних мереж.

- •14.1. Проблеми безпеки мереж

- •14.2. Категорії безпеки

- •14.3. Злом інформації

- •Доступ до терміналу

- •Підбір пароля

- •Одержання пароля на основі помилок у реалізації системи

- •Прослуховування трафіку

- •14.4. Захист від атак Мережеві компоненти, що атакують

- •Підслуховування

- •Атаки на транспортному рівні

- •Активні атаки на рівні tcp

- •Системи виявлення атак

- •14.5. Системи захисту

- •14.6. Криптографічні засоби захисту

- •Електронний цифровий підпис

- •Традиційна криптографія

- •Одноразові блокноти

- •Алгоритми із секретним ключем

- •Стандарт шифрування даних (des)

- •Алгоритми з відкритим ключем

- •Апаратні засоби захисту

- •14.8. Міжмережевий екран

- •Типи міжмережевих екранів

- •Архітектура брандмауера

- •Брандмауер із двоспрямованим хостом

- •Хост-бастіон

- •Брандмауер із екрануючою підмережею

- •Лекція 15. Адміністрування комп’ютерних мереж

- •15.1. Планування мережі

- •Аналіз причин впровадження мережевої технології

- •15.2. Аналіз місця розташування

- •Складання переліку додаткового устаткування

- •Аналіз сумісності використовуваного устаткування

- •Програмне забезпечення в якості консультанта

- •15.3. Складання конфігурації

- •15.4. Основи побудови структурованої кабельної системи

- •Підсистеми структурованої кабельної системи

- •15.5. Стандарти структурованої кабельної системи

- •15.6. Планування структури каталогів серверу

- •Одержання списків конфігурації

- •Розклад установки

- •15.7. Процес навчання

- •15.8. Системний журнал

- •15.9. Керування мережею

- •Аналіз роботи системи

- •Резервне копіювання даних

- •Що дублювати

- •Коли копіювати інформацію

- •Типи резервних копій

- •Ведення системного журналу

- •15.10. Віддалене керування

- •15.11. Оцінка додатків

- •Конспект лекцій з навчальної дисципліни «Комп’ютерні мережі»

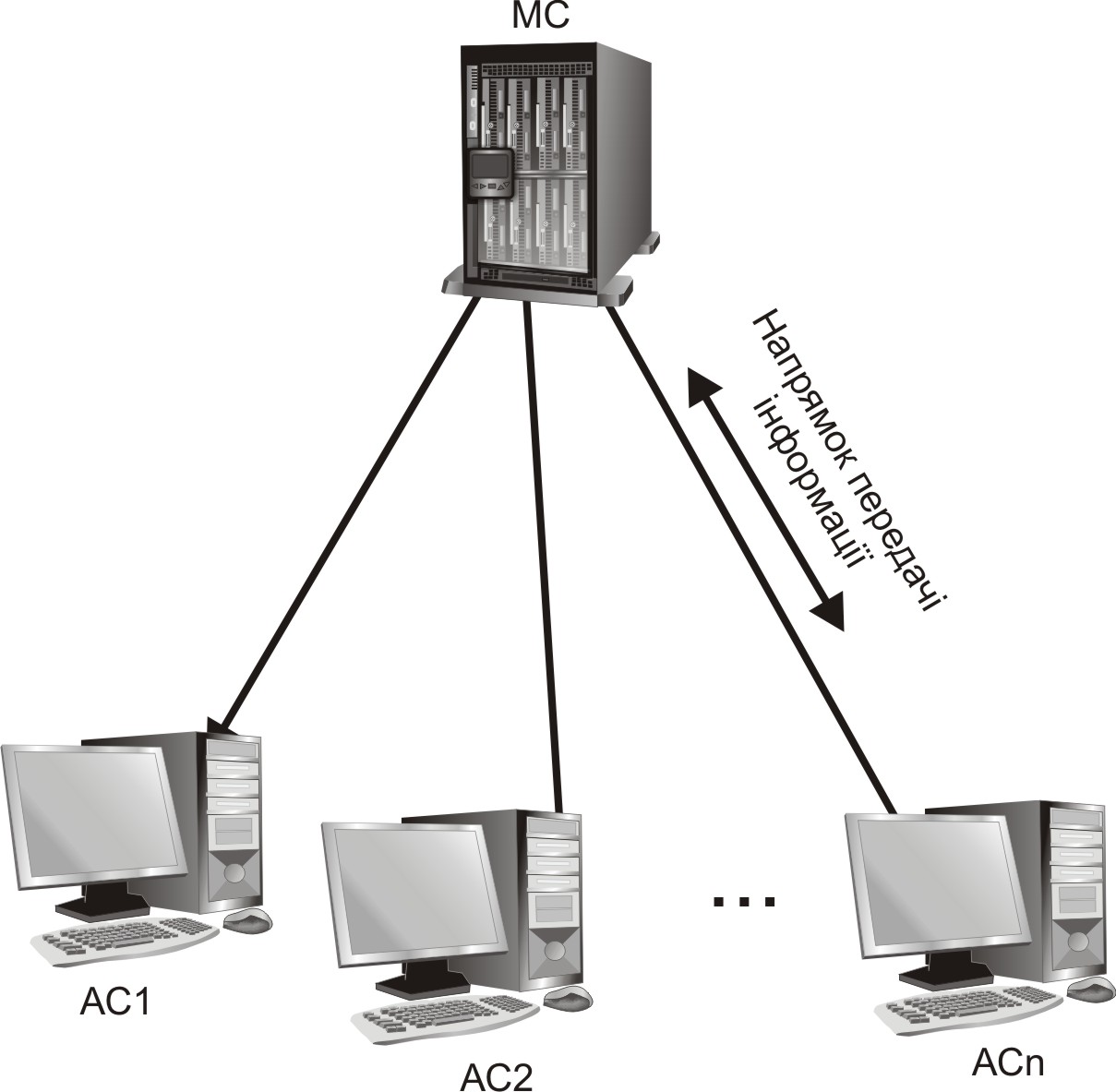

2.4. Базові мережеві топології. Зіркоподібні мережі

Зіркоподібна мережа (рис.2.16) характеризується наявністю центрального вузла комутації — мережевого сервера, через який надсилаються всі повідомлення.

Додатковими функціями мережевого сервера є узгодження швидкості роботи абонентських систем та перетворення протоколів обміну, що дає можливість одній мережі об’єднувати різнотипні абонентські системи.

Рис. 2.16. Структура зіркоподібної мережі, де:

АС – абонентська система; МС – мережевий сервер

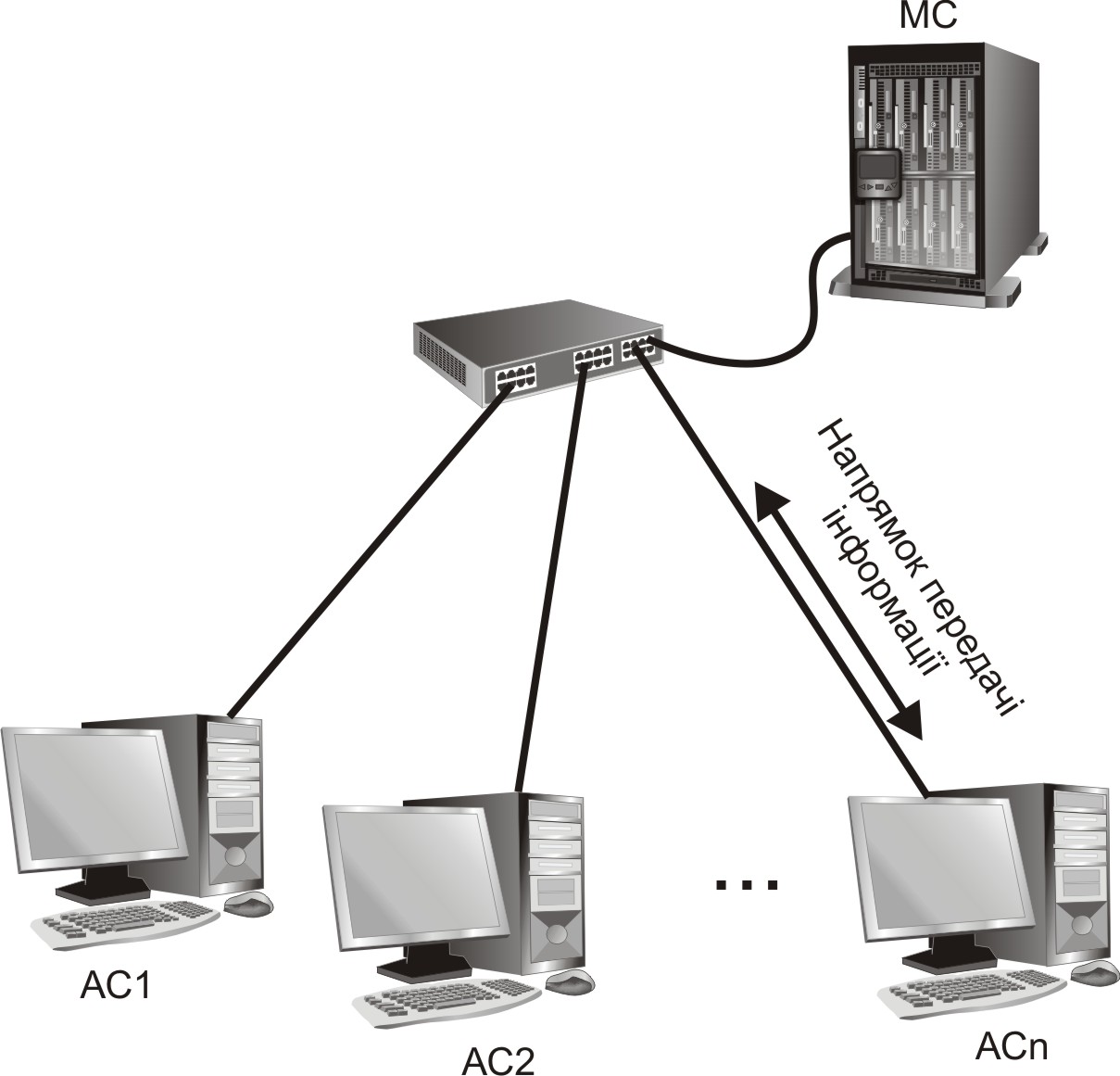

Поряд з перевагами подібні мережі мають низку недоліків. Зокрема, при підключенні великої кількості абонентських систем підтримання високої швидкості комутації потребує значних апаратурних витрат. Крім того, велике функціональне навантаження центрального вузла зумовлює його складність, що, природно, позначається на його надійності. У зв’язку з цим, у більшості сучасних зіркоподібних мереж (рис. 2.17) функції комутації абонентських систем і керування мережею розподілені між мережевим сервером і комутатором.

Мережевий сервер підключається до комутатора як звичайна абонентська система, якій надається максимальний пріоритет. У цьому випадку структура центрального вузла значно спрощується. Використання вузла з більш простою структурою одночасно дає змогу досягти досить високої швидкості передачі даних.

Рис. 2.17. Структура зіркоподібної мережі з розподіленим керуванням, де:

АС – абонентська система; МС – мережевий сервер

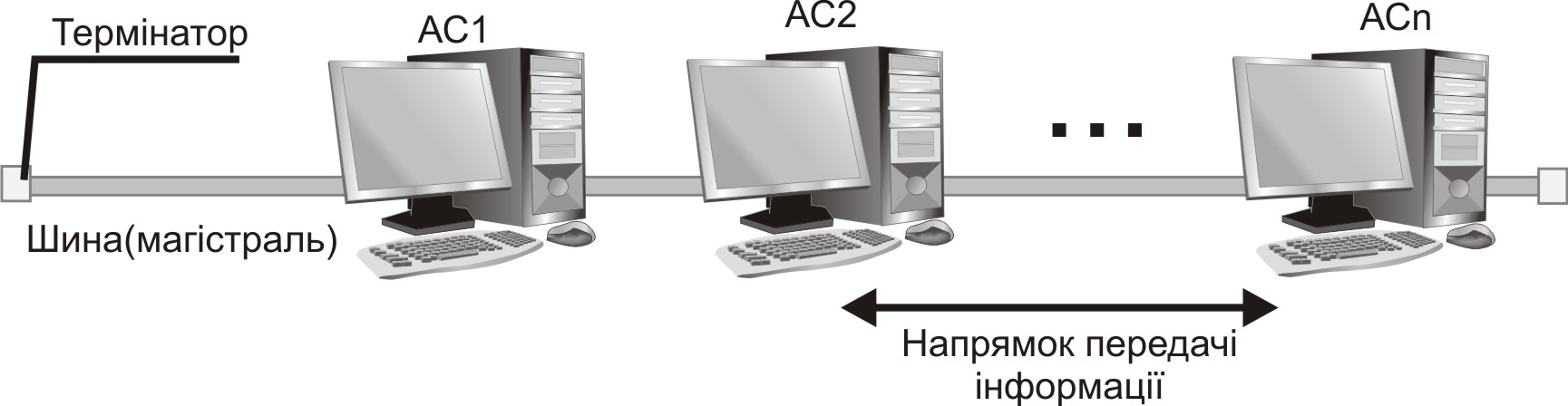

Мережі з шинною топологією

У мережах із шинною топологією (рис. 2.18) всі абонентські системи підключаються до загальної магістралі (шини) за допомогою мережевих адаптерів.

Середовищем передачі, здебільшого, є коаксіальний кабель.

У процесі роботи мережі від абонентської системи, що передає, інформація надходить на адаптери всіх абонентських систем, однак приймається тільки адаптером тієї абонентської системи, якій вона адресована.

Рис. 2.18. Шинна топологія мережі, де:

АС – абонентська система

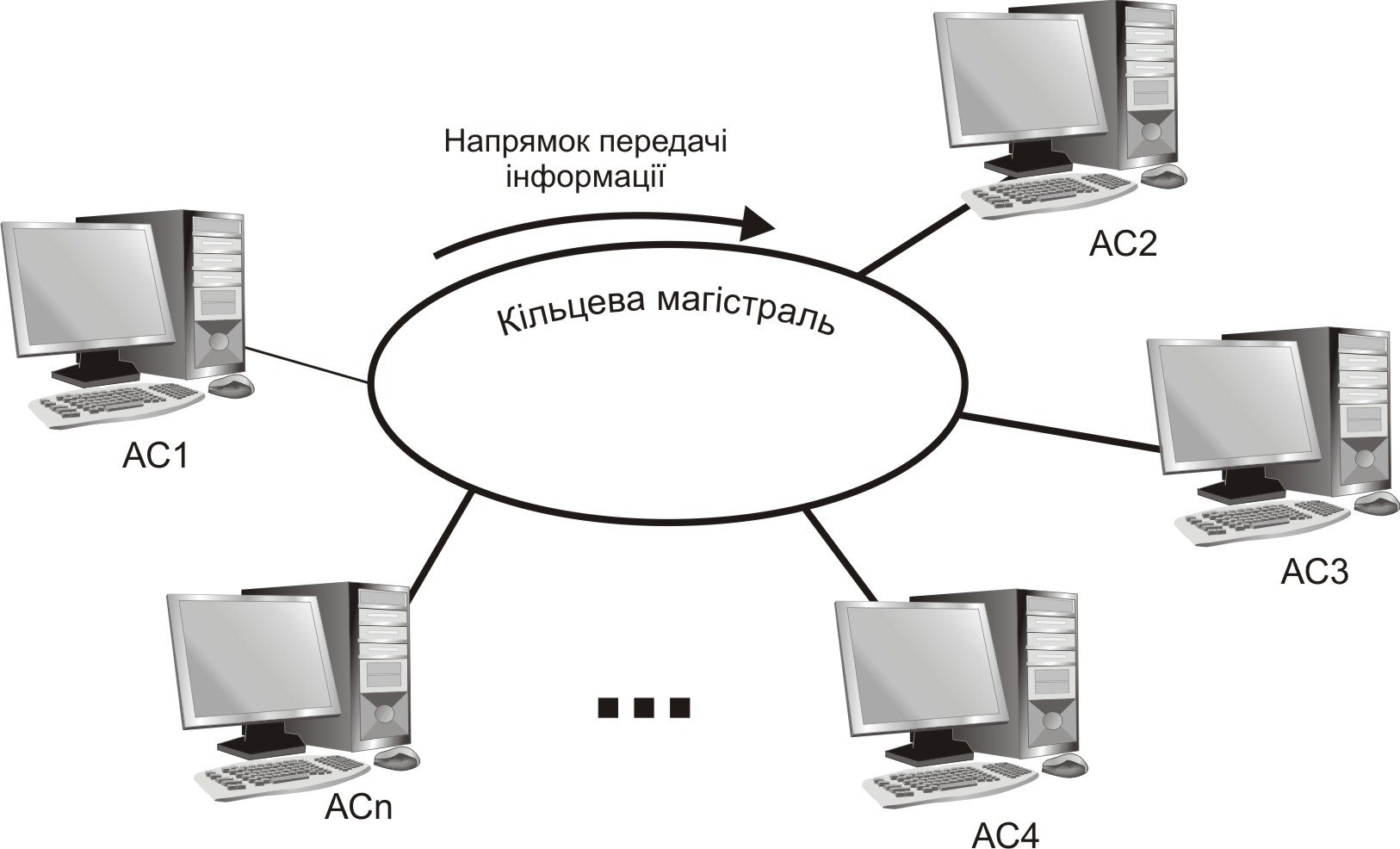

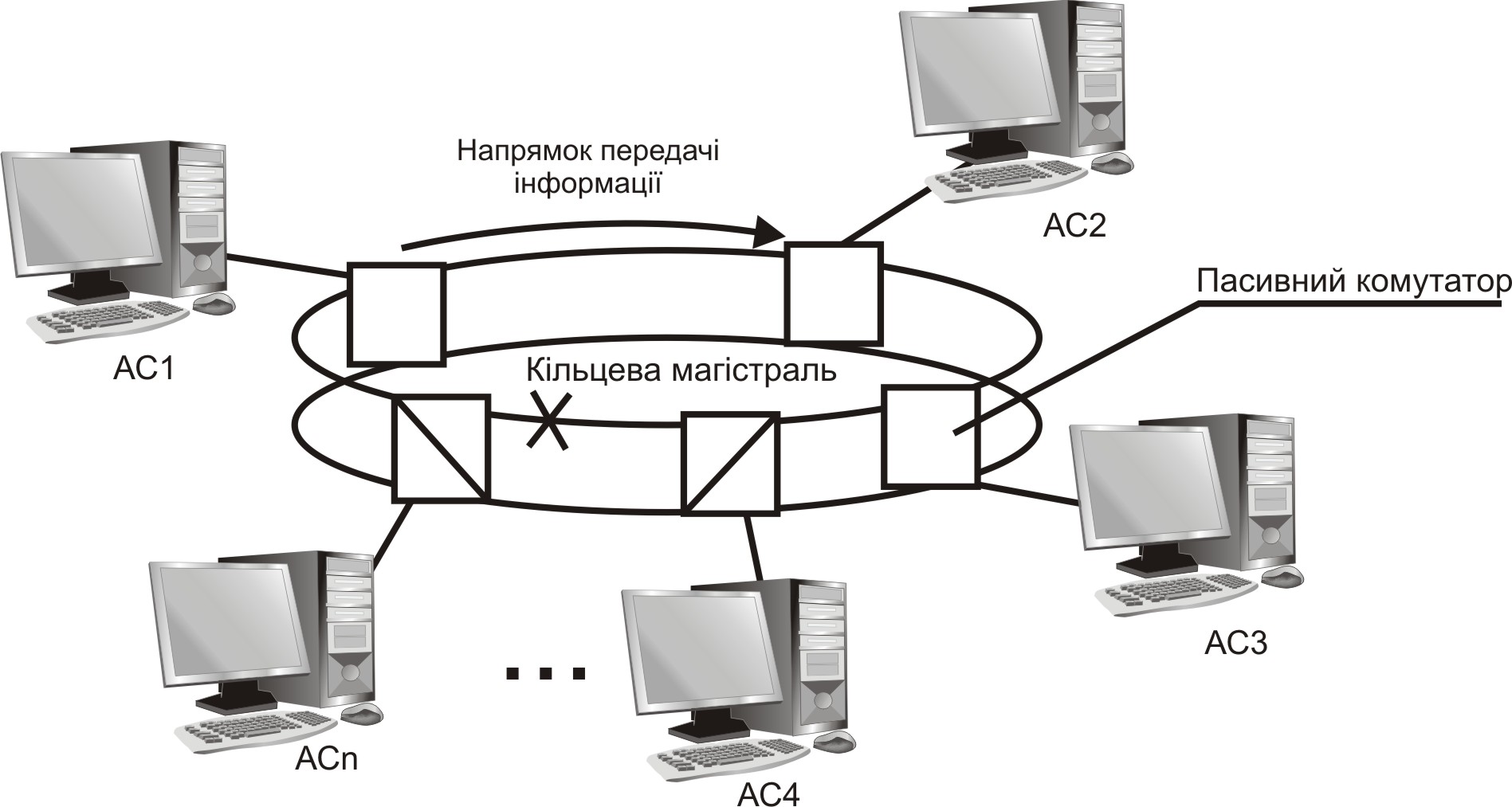

Кільцеві мережі

Кільцева мережа (рис. 2.19) характеризується наявністю замкнутого односпрямованого каналу передачі даних у вигляді кільця або петлі. У такому разі інформація передається послідовно між адаптерами абонентських систем, поки не буде прийнята абонентською системою-одержувачем. Керування роботою кільцевої мережі здійснюється централізовано — спеціальною моніторною системою або децентралізовано — через розподіл функцій керування між усіма абонентськими системами.

Рис. 2.19. Кільцева топологія мережі,

де: АС – абонентська система

Один із значних недоліків кільцевої мережі — вихід її з ладу у разі розриву кільця — найчастіше усувається шляхом використання «подвійного» кільця. Для цього до локальної мережі вводять додаткові лінії зв’язку і пристрої реконфігурації. На рис. 2.20 показано схему перемикання з одного кільця на інше у разі виходу з ладу одного із сегментів кільця.

Рис. 2.20. Перемикання кілець,

де: АС – абонентська система

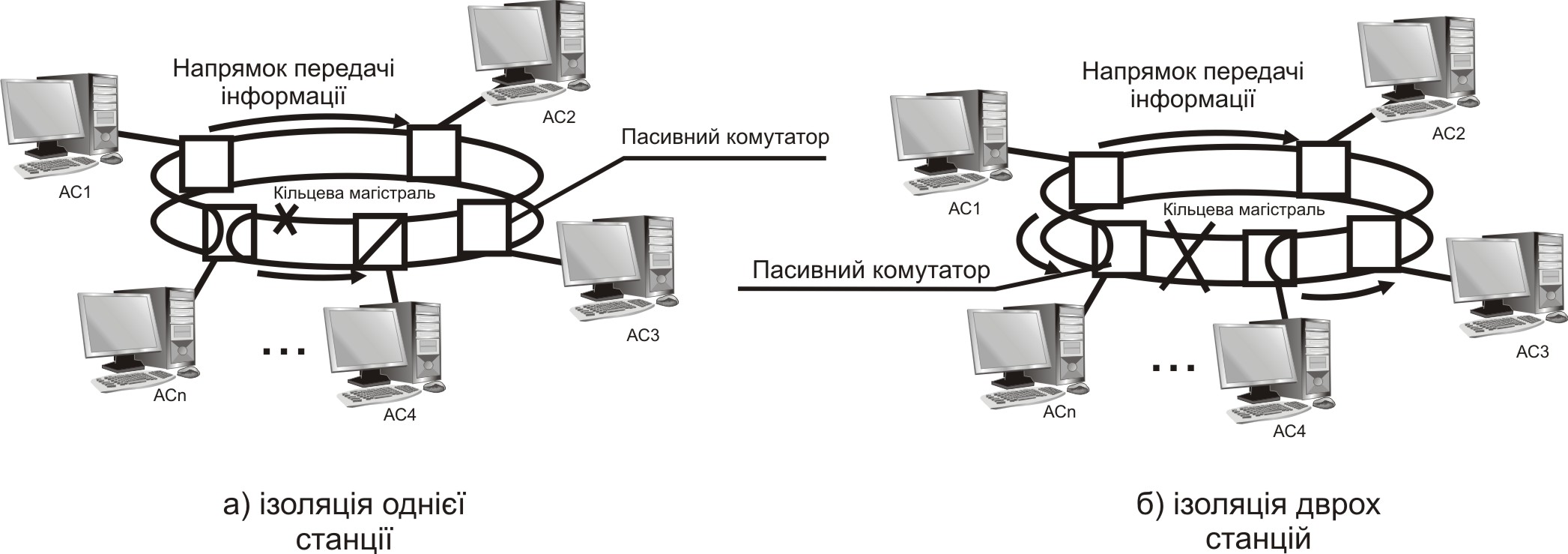

При потребі може бути ізольована одна (рис. 2.21) або кілька абонентських систем.

Для підвищення надійності кільцевих структур використовуються так звані нерозривні комутатори, що дають змогу автоматично відключати непрацюючі комп’ютери або окремі сегменти мережі.

Рис. 2.21. Ізоляція робочих станцій,

де: АС – абонентська система

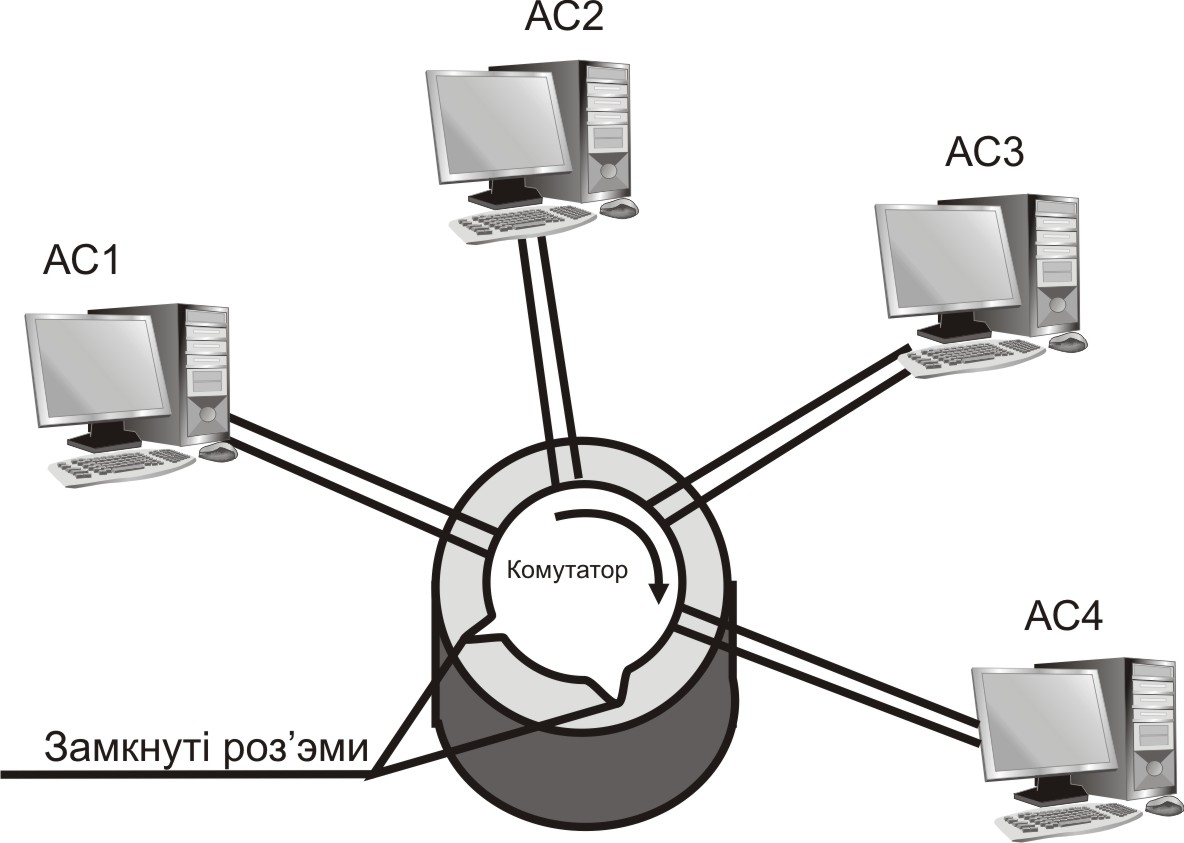

На рис. 2.22 зображено типову структуру кільцевої мережі з використанням нерозривного комутатора, вихідні контакти якого є нормально замкнутими, внаслідок чого утворюється внутрішнє кільце передачі інформації.

Рис. 2.22. Використання комутаторів у кільцевих мережах,

де: АС – абонентська система

Під час підключення до комутатора нового сегмента мережі розмикається відповідний роз’єм, підключаючи абонентську систему до кільця. І навпаки, при відключенні абонентської системи відповідний контакт комутатора замикається. Завдяки цьому, в будь-який момент можна відключити або підключити будь-яку абонентську систему без порушення цілісності кільця.