- •Лекція 1. Основи побудови комп’ютерних мереж.

- •1.1. Основні поняття

- •Рівень якості мережевого сервісу

- •Узагальнена структура комп’ютерної мережі

- •Технологія клієнт-сервер

- •Еволюція комп’ютерних мереж

- •Мережі із складною нерегулярною топологією

- •1.2. Об'єднані комп'ютерні мережі

- •1.3. Системна мережева архітектура Процеси

- •Еталонна модель взаємодії відкритих систем

- •Системна мережева архітектура sna

- •Системна мережева архітектура dna

- •Системна архітектура мережі ретрансляції кадрів

- •Системна архітектура мережі атм

- •Лекція 2. Локальні комп’ютерні мережі.

- •2.1. Фізичне середовище передачі дискретних сигналів Коаксіальний кабель

- •Вита пара

- •Оптоволоконний кабель

- •2.2. Синхронізація процесу передачі даних. Синхронізація процесу передачі даних

- •2.3. Захист від помилок.

- •2.4. Базові мережеві топології. Зіркоподібні мережі

- •Мережі з шинною топологією

- •Кільцеві мережі

- •Деревоподібна топологія мережі

- •2.5. Логічна організація мережі

- •2.6. Доступ абонентських систем до загального середовища передачі

- •Метод випадкового доступу

- •Метод синхронного поділу часу

- •Метод маркерного доступу

- •Метод вставки регістра

- •2.7. Керування логічним каналом локальних мереж

- •Особливості еталонної моделі локальної мережі.

- •Лекція 3. Мережа Ethernet.

- •3.1. Мережа Ethernet

- •Структура кадру стандарту ieee-802.3

- •Фізичний рівень мережі Ethernet

- •Структура сегмента мережі Ethernet 10base5

- •Структура сегмента мережі Ethernet 10base2

- •3.2. Мережа Ethernet 10base-т

- •Комутатори мережі Ethernet 10base-т

- •Мережа Fast Ethernet

- •Мережа Ethernet із швидкістю передачі 10 Гбіт/с

- •3.3. Мережа з маркерним методом доступу (стандарт ieee‑802.4)

- •Організація логічного кільця

- •Структура кадру мережі стандарту ieee-802.4

- •Генерація маркера

- •Формування логічного кільця

- •Встановлення нового наступника

- •Лекція 4. Кільцеві мережі Token Ring і fddi.

- •4.1. Мережа Token Ring. Організація мережі

- •Структура кадрів

- •Передача даних

- •Загальне керування мережею

- •Структура мережі

- •4.2. Мережа fddi Організація мережі

- •Керування мережею

- •Структура кадрів

- •Фізичний рівень протоколу

- •5.1. Безпровідне середовище передачі інформації

- •Електромагнітний спектр частот

- •Наземний зв’язок з використанням надвисоких частот

- •Супутниковий зв’язок

- •Широкомовні безпровідні радіоканали

- •Зв’язок в інфрачервоному діапазоні

- •Ущільнення каналів при безпровідній передачі інформації

- •5.2. Архітектура і компоненти бездротової мережі. Стандарт ieee 802.11

- •Бездротові мережі без інфраструктури

- •Розширення протоколу ieee 802.11g

- •Бездротова мережа з інфраструктурою

- •5.3. Рівень керування доступом до середовища

- •Функція розподіленої координації dcf з використанням csma/ca

- •Функція розподіленої координації dcf з використанням алгоритму rts/cts

- •Функція централізованої координації pcf

- •Лекція 6. Канали передачі даних глобальних мереж

- •6.1. Структура каналів

- •Типи каналів

- •6.2. Структура кадрів даних

- •Структура кадру протоколу ddcmp

- •Лекція 7. Комунікаційна система глобальних мереж.

- •7.1. Мережа передачі даних

- •Способи комутації

- •Процедура передачі даних.

- •Вузол комутації повідомлень.

- •7.2. Протоколи мереж комутації пакетів

- •Загальний формат пакету.

- •7.3. Обмін даними

- •Лекція 8. Маршрутизація в мережах передачі даних.

- •8.1. Способи маршрутизації

- •Проста маршрутизація

- •Табличні методи маршрутизації

- •Динамічна маршрутизація

- •8.2. Алгоритми вибору найкоротшого шляху

- •Алгоритм Дейкстри

- •Алгоритм Форда-Фалкерсона

- •8.3. Протоколи маршрутизації.

- •Лекція 9.Керування мережевим трафіком.

- •9.1. Рівні керування трафіком

- •9.2. Керування трафіком на рівні каналів каналів передачі даних

- •9.3. Керування трафіком на мережевому рівні.

- •9.4. Регулювання інтенсивності вхідного трафіка

- •Лекція 10. Стек протоколів tcp/ip – основа мережі Інтернет.

- •10.1. Порівняння еталонних моделей osi і tcp/ip

- •10.2. Мережевий рівень в Інтернет

- •Система ip-адресації

- •Система доменних імен

- •10.3. Транспортна служба

- •Типи мережевих з'єднань і класи транспортних протоколів

- •Логічна модель транспортного рівня

- •10.4. Транспортні протоколи Інтернету

- •Лекція 11. Мережа атм.

- •11.1. Основні принципи технології атм

- •11.2. Віртуальні канали і віртуальні шляхи

- •11.3. Установлення з’єднань в мережі атм

- •11.4. Системна архітектура мережі атм

- •Протоколи рівня адаптації атм

- •Структура рівня адаптації атм

- •11.5. Маршрутизація в мережах атм

- •11.6. Протокол pnni

- •Обмін маршрутною інформацією

- •Адресна доступність

- •Засоби сигналізації протоколу pnni

- •Лекція 12. Мережева технологія mpls.

- •12.1. Основні можливості мpls

- •Структура міток мpls

- •Місце мpls серед інших технологій

- •12.2. Процес функціонування мpls

- •Відношення між ре і р - маршрутизаторами

- •12.3. Переваги mpls

- •12.4. Підтримка QoS

- •12.5. Створення vpn з'єднань за допомогою mpls

- •Лекція 13. Мережеві операційні системи.

- •13.1. Основи організації операційних систем

- •13.2. Структура сучасних операційних систем

- •Керування процесами

- •Файлові системи

- •13.3. Операційна система NetWare Служба каталогів

- •Дерево каталогів

- •Контроль за правом доступу до об’єкта й атрибута.

- •Nds і файлова система

- •13.3. Операційна система unix Структура операційної системи unix

- •Процеси

- •Файлова система unix

- •13.5. Операційна система Windows nt Структура операційної системи Windows nt

- •Системний рівень

- •Доменний підхід

- •Лекція 14. Основи безпеки комп’ютерних мереж.

- •14.1. Проблеми безпеки мереж

- •14.2. Категорії безпеки

- •14.3. Злом інформації

- •Доступ до терміналу

- •Підбір пароля

- •Одержання пароля на основі помилок у реалізації системи

- •Прослуховування трафіку

- •14.4. Захист від атак Мережеві компоненти, що атакують

- •Підслуховування

- •Атаки на транспортному рівні

- •Активні атаки на рівні tcp

- •Системи виявлення атак

- •14.5. Системи захисту

- •14.6. Криптографічні засоби захисту

- •Електронний цифровий підпис

- •Традиційна криптографія

- •Одноразові блокноти

- •Алгоритми із секретним ключем

- •Стандарт шифрування даних (des)

- •Алгоритми з відкритим ключем

- •Апаратні засоби захисту

- •14.8. Міжмережевий екран

- •Типи міжмережевих екранів

- •Архітектура брандмауера

- •Брандмауер із двоспрямованим хостом

- •Хост-бастіон

- •Брандмауер із екрануючою підмережею

- •Лекція 15. Адміністрування комп’ютерних мереж

- •15.1. Планування мережі

- •Аналіз причин впровадження мережевої технології

- •15.2. Аналіз місця розташування

- •Складання переліку додаткового устаткування

- •Аналіз сумісності використовуваного устаткування

- •Програмне забезпечення в якості консультанта

- •15.3. Складання конфігурації

- •15.4. Основи побудови структурованої кабельної системи

- •Підсистеми структурованої кабельної системи

- •15.5. Стандарти структурованої кабельної системи

- •15.6. Планування структури каталогів серверу

- •Одержання списків конфігурації

- •Розклад установки

- •15.7. Процес навчання

- •15.8. Системний журнал

- •15.9. Керування мережею

- •Аналіз роботи системи

- •Резервне копіювання даних

- •Що дублювати

- •Коли копіювати інформацію

- •Типи резервних копій

- •Ведення системного журналу

- •15.10. Віддалене керування

- •15.11. Оцінка додатків

- •Конспект лекцій з навчальної дисципліни «Комп’ютерні мережі»

15.2. Аналіз місця розташування

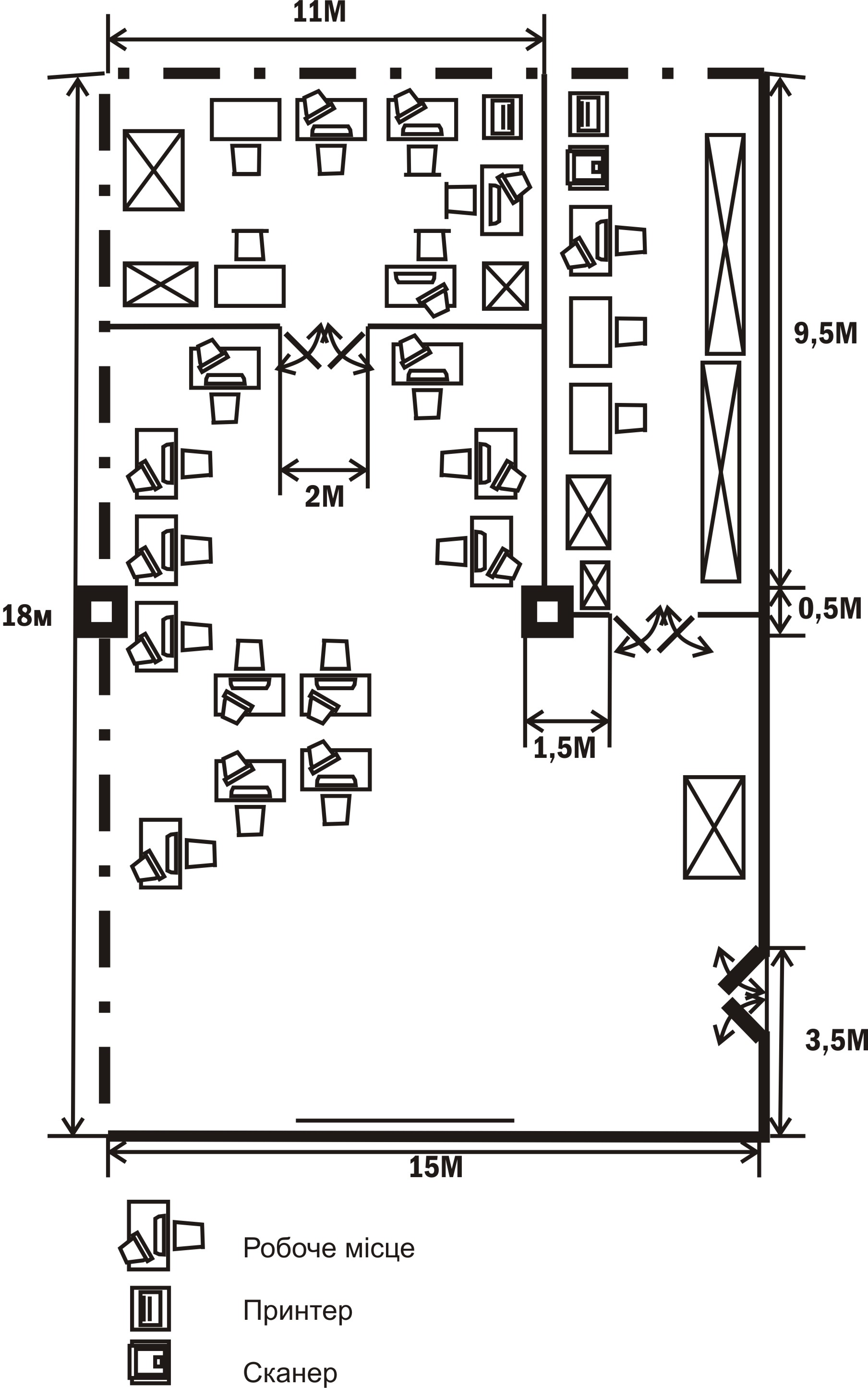

Мережа повинна встановлюватися в зручному для такої мети місці. Найкращий спосіб визначити місце прокладання мережі — намалювати його план. У випадку великих мереж, що охоплюють весь будинок або навіть об'єднують декілька будинків, план може бути дуже складним, і його виконання зажадає певних знань архітектури. У випадку невеликої локальної мережі для створення плану потрібний лише план поверху.

План повинен включати таку інформацію:

розміри робочого місця кожного службовця у планованій мережі (важливо для визначення місць для робочих станцій і серверів);

розташування електричних розеток, включаючи пристрої, які вже використовують їх (важливо для визначення розподілу електричного навантаження у планованій мережі);

розташування всіх нерухомих об'єктів (наприклад, опорних колон, розділяючих стін, вмонтованих шаф);

розташування всіх меблів та інших рухомих об'єктів, наприклад переносних перегородок (важливо для визначення загальної топології мережі, а також для вибору зручних місць для пристроїв, що розділяються);

поточне розташування всього комп'ютерного устаткування (наприклад, настільних комп'ютерів, а також таких периферійних пристроїв, як принтери);

розташування дверей і вікон (важливо для прокладання кабелю);

розташування вентиляційних каналів і систем кондиціювання (важливо з тієї причини, що комп'ютерне устаткування виділяє тепло і воно вимагає відповідний режим вентиляції);

існуючу схему прокладки електричної мережі (важливо через те, що може знадобитися екранування для запобігання перекручування сигналу в мережевих кабелях або установка додаткової розетки);

розташування інших фірм у тому ж будинку, де ваш офіс (тому що може знадобитися укласти угоду зі своїми сусідами щодо прокладки кабелю під дверима, за стінами або під стелею).

Приклад плану наведено на рис. 15.1. Бажано накреслити план у певному масштабі. Звичайно, це не буде суворим архітектурним кресленням, але якщо ви витримаєте масштаб, то зможете використовувати план для відносно точного підрахунку довжини кабелю й уникнути болісної (і дуже дратівливої) “біганини” (через проходи, під столами) з рулеткою в руках. А для полегшення своєї роботи поміркуйте над купівлею одного з недорогих пакетів для самостійного створення креслень. За допомогою цих недорогих програм можна легко і швидко створювати досить точні і витримані в масштабі креслення.

Зверніть увагу на той факт, що проектуючи план ви також створюєте перелік існуючого устаткування. Цей перелік дуже корисний, оскільки дає вам можливість визначити, яке устаткування можна підключати до утворюваної мережі з будь-якими модифікаціями або без них, а яке — стане непотрібним після установки мережі. Подібна інформація може знизити початкові витрати і дозволить дістати максимальну вигоду з існуючого устаткування.

Рис. 15.1. План розміщення мережного обладнання

Складання переліку додаткового устаткування

Після урахування кожної одиниці устаткування ви повинні створити список характеристик кожного елемента. Ця інформація буде надзвичайно важлива під час роботи в мережі. Наприклад, список характеристик окремого настільного комп'ютера має включати таку інформацію:

процесор (наприклад, Pentium II, 200 Мгц);

обсяг пам'яті і конфігурація ОЗП (наприклад, 64 Мбайт, DIMM 2х32 Мбайт);

жорсткий диск (наприклад, Quantum Fireball 3.4 Гбайт);

монітор (наприклад, Sony Trinitron 17" SVGA);

приводи гнучких дисків – якщо такі наявні (наприклад, 3,5", 1,44 Мбайт);

CD-ROM (наприклад, Toshiba внутрішній 32Х).

Крім того, після внесення всієї цієї інформації до системного журналу мережі (про це йдеться нижче) сюди не зашкодить внести всі серійні номери й інформацію про гарантію для всіх пристроїв, що мають “довічну” гарантію. Ця інформація в майбутньому дуже знадобиться вам (або адміністратору мережі).