- •4.5.1 Сведения о назначении и основных функциях утилиты MakeCert

- •4.5.2 Протокол работы, полученный при выполнении п.П. 4.1-4.4:

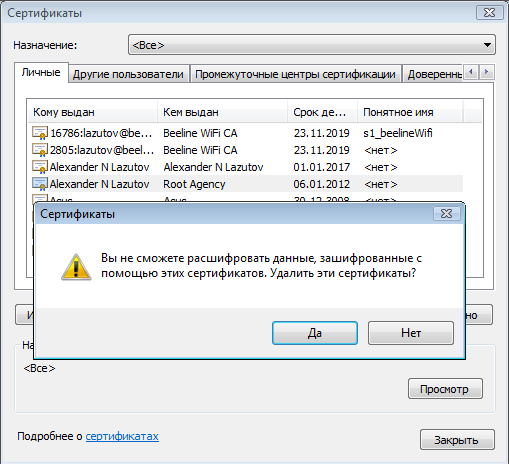

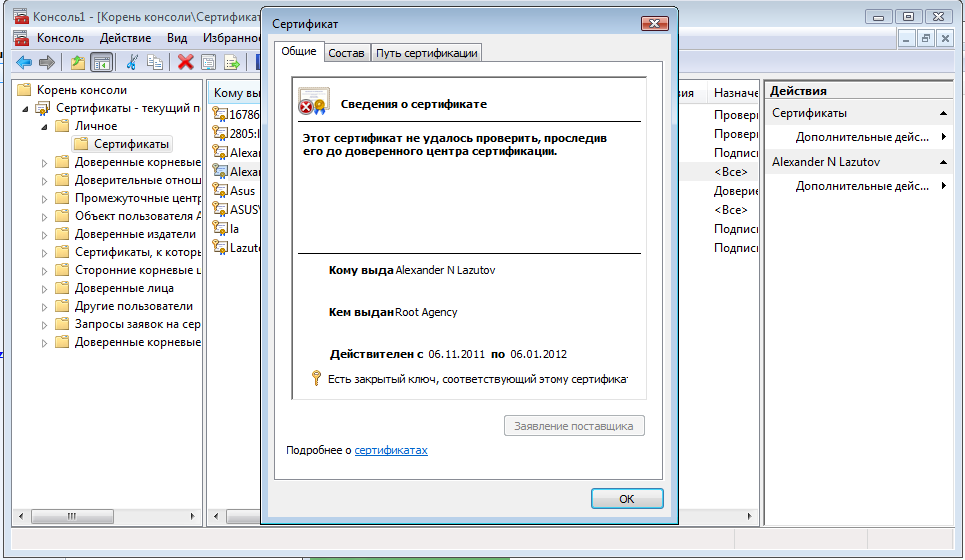

- •5.2.1 Cведения о хранилище сертификатов, в которое помещается самоподписанный сертификат

- •7.3.1 Cведения о назначении, способах получения и хранения списков отозванных сертификатов

- •9.3.1 Cведения о назначении и способах получения эцп

- •9.3.2 Какие возможности утилиты SignTool sign не поддерживаются мастером создания эцп?

- •9.3.3 Под файлами каких типов может быть вычислена эцп с помощью утилиты SignTool signwizard?

- •10.4.1 Сведения о способах проверки эцп и получения ее параметров

- •10.4.2 Как происходит добавление издателя сертификата к списку доверенных сертификатов издателей и на что это оказывает влияние?

- •12.2.1 Сведения о назначении и основных функциях утилиты CertMgr

- •15.2.2 Какие дополнительные возможности имеет оснастка «Сертификаты» по сравнению с менеджером сертификатов (п.П. 12-13)?

- •Ответы на контрольные вопросы № 4, 10, 13(вариант №11)

- •4) Какие существуют методики применения pin-кодов?

- •10) Какими могут быть атаки на протокол прямой аутентификации в ос Windows?

- •13) Как происходит непрямая аутентификация в ос Windows 2000?

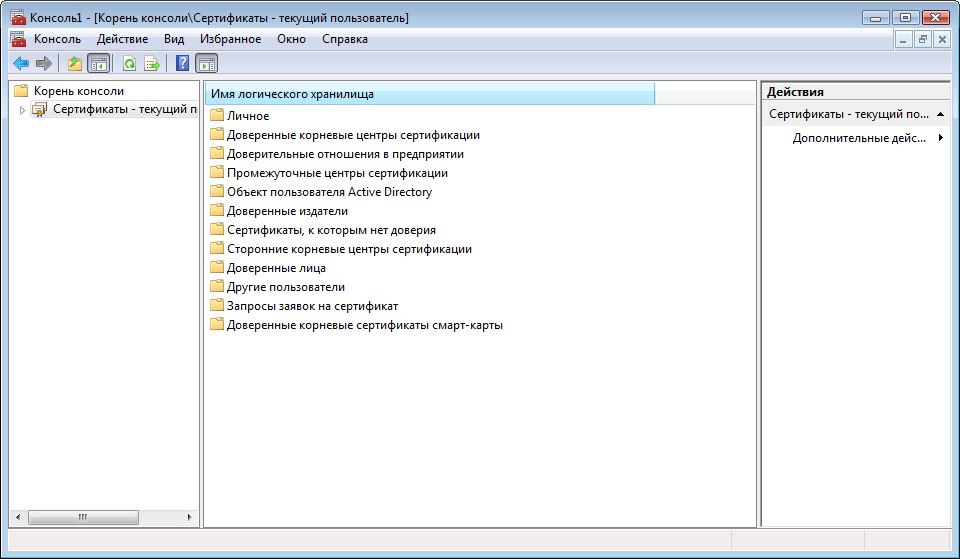

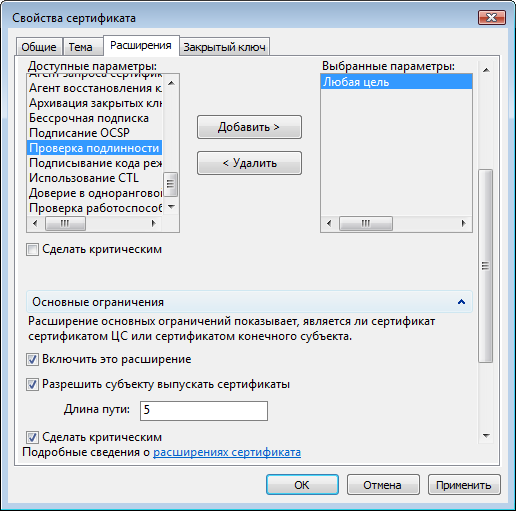

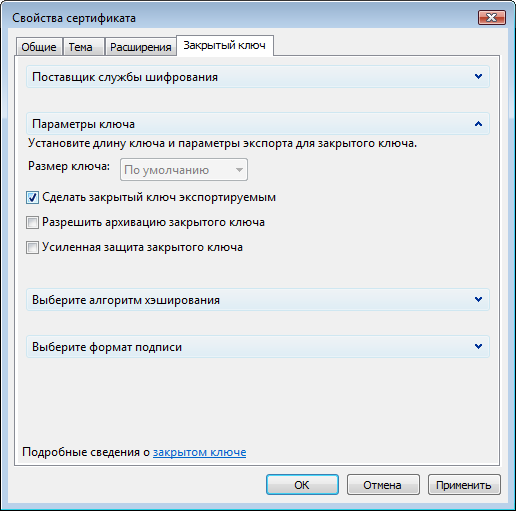

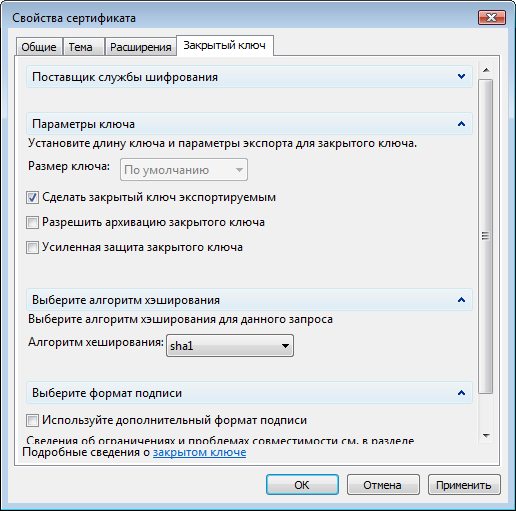

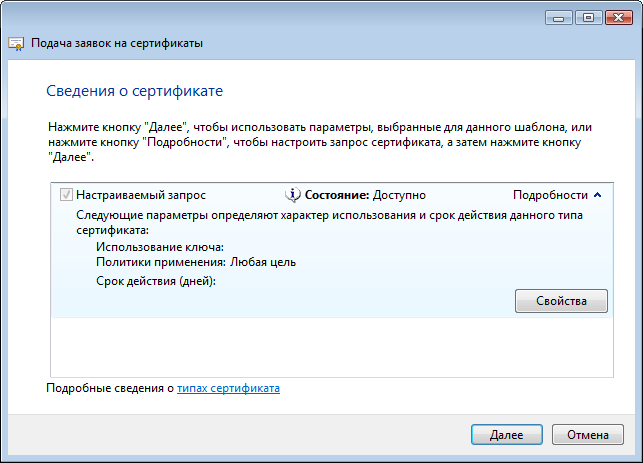

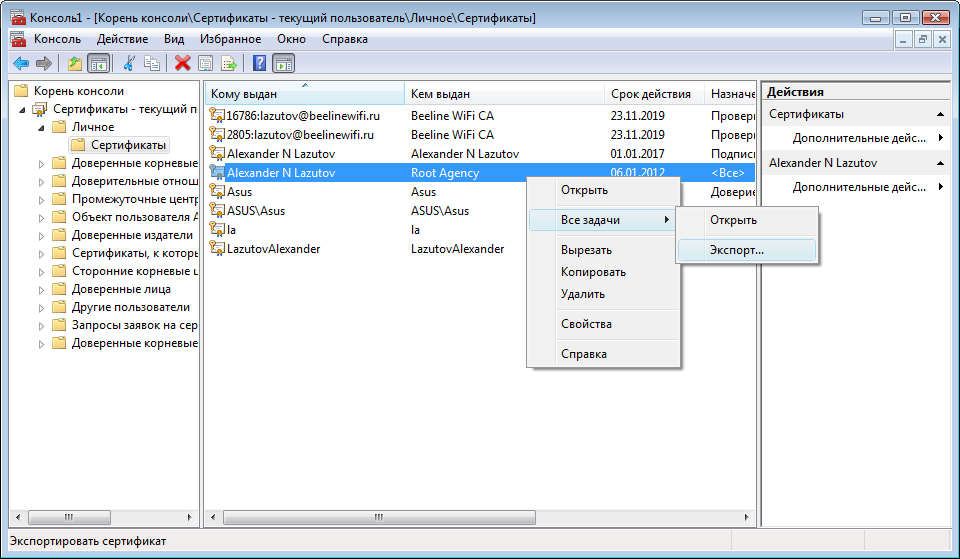

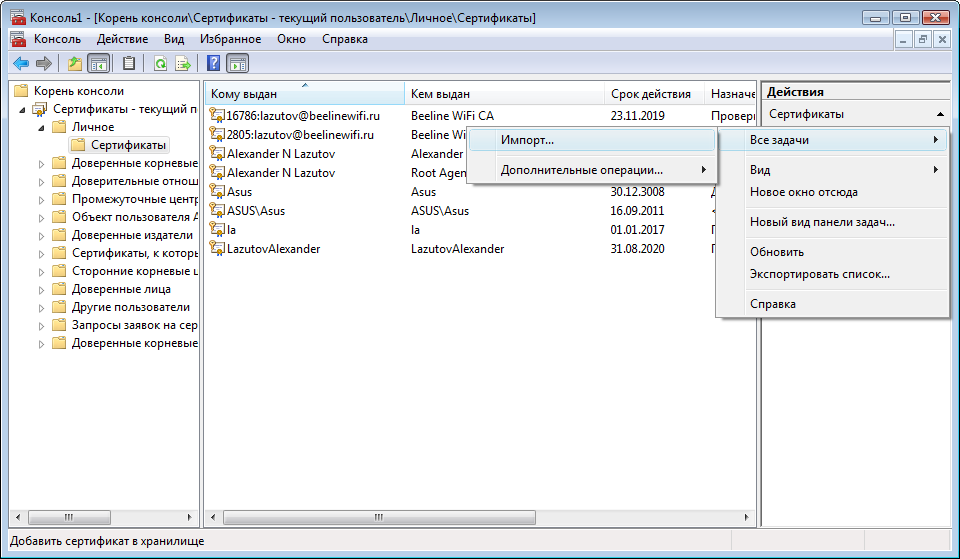

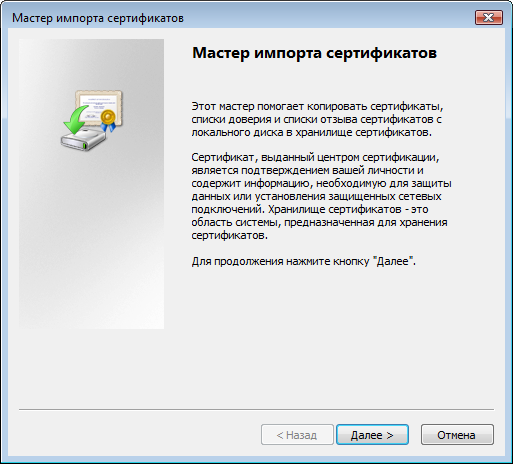

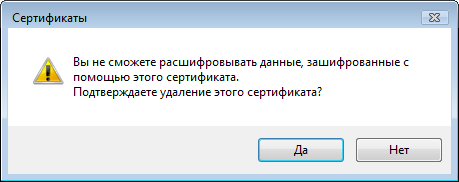

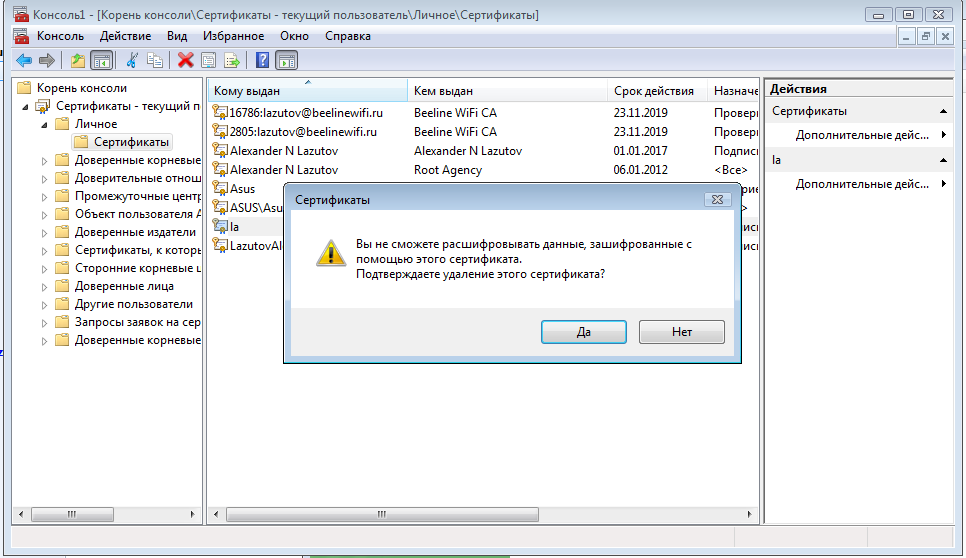

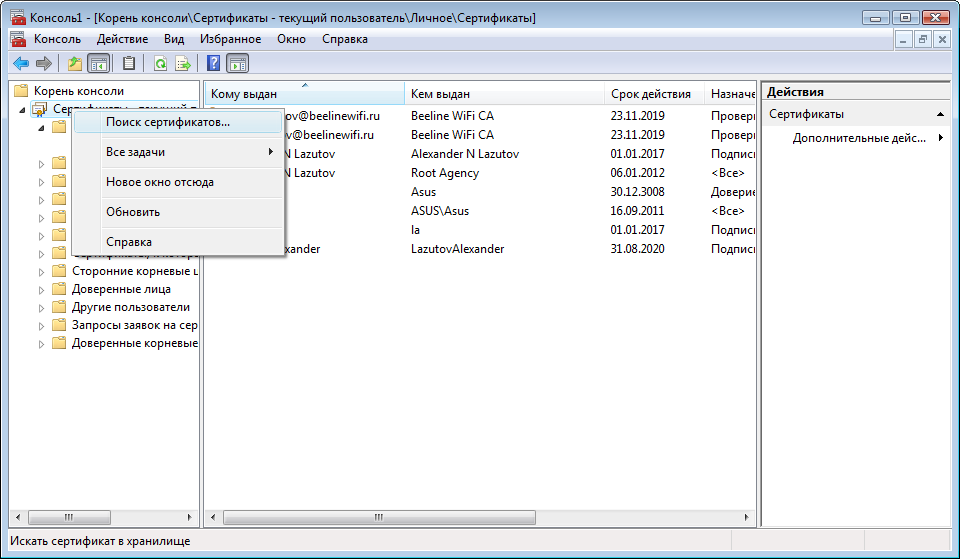

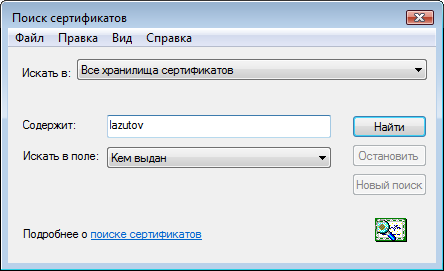

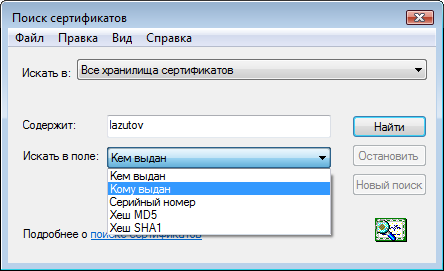

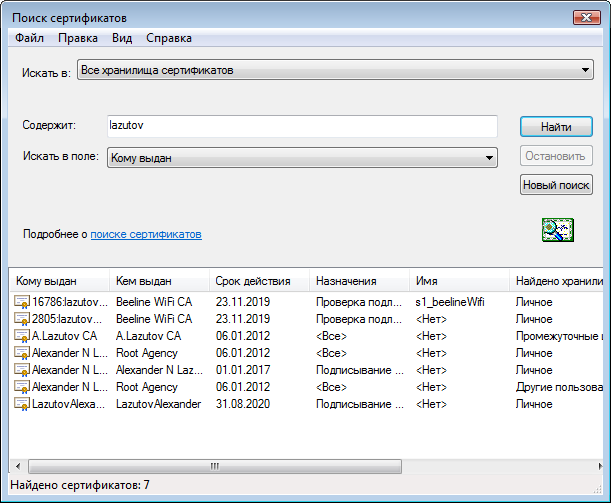

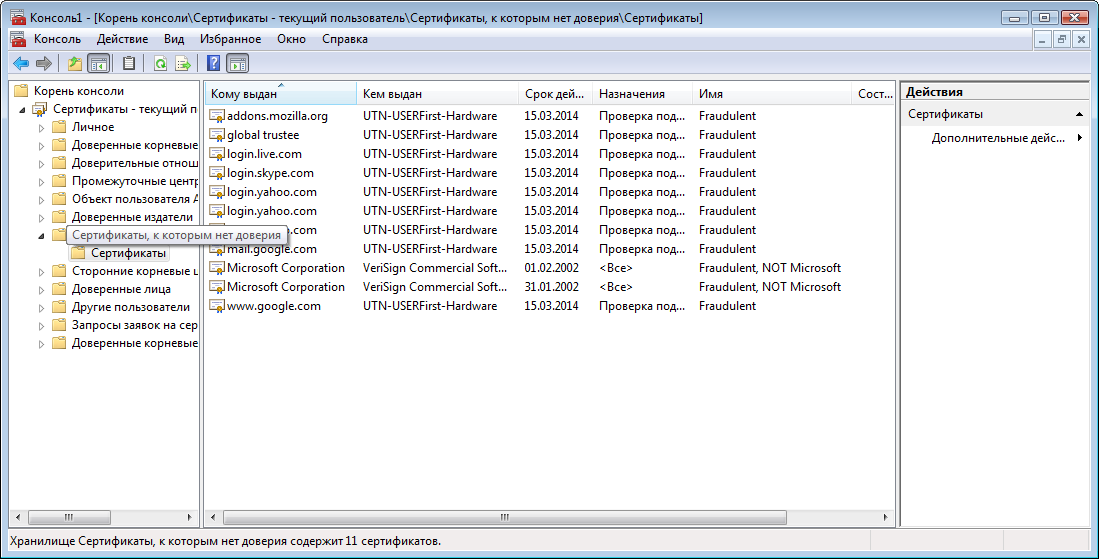

15.2.2 Какие дополнительные возможности имеет оснастка «Сертификаты» по сравнению с менеджером сертификатов (п.П. 12-13)?

Дополнительно доступна команда «Поиск сертификата» в одном или нескольких хранилищах, позволяющая искать нужные сертификаты по именам издателя или владельца, серийному номеру, хеш-значению и другим критериям.

К другим дополнительным возможностям оснастки «Сертификаты» относятся просмотр списков отозванных сертификатов и запрос сертификата в удостоверяющем центре. Для просмотра списка отозванных сертификатов (CRL) нужно выделить узел «Список отзыва сертификатов» в левой части окна оснастки и двойным щелчком на имени списка в правой части этого окна открыть окно свойств CRL.

На вкладке «Общие» окна свойств CRL содержатся свойства самого списка (номер версии, название поставщика-издателя, сроки начала действия и следующего обновления и т.п. На вкладке «Список отзыва» содержатся сведения о входящих в CRL отозванных сертификатов (серийных номерах, датах отзыва и т.п.).

Ответы на контрольные вопросы № 4, 10, 13(вариант №11)

4) Какие существуют методики применения pin-кодов?

PIN (Personal Identification Number) - секретное число, известное только пользователю и системе. Чаще всего применяется к картам доступа, но может быть применён к любым устройствам.

PIN делятся на статические и динамические (изменяемые).

Статический PIN-код не может быть изменен пользователем на протяжении всего срока действия карты.

Изменяемый PIN-код может быть изменен согласно пожеланиям пользователя на любое другое число, как правило, это такое число, которое пользователю легче вводить с клавиатуры или легче запомнить. Динамический PIN значительно облегчает процедуру противодействия в том случае.

Также выделяют «транспортные PIN» Изначально изготовленная карта обладает случайным PIN, и владелец получает его отдельно, в защищенном от просвечивания конверте. При первом использовании карты, пользователь должен заменить PIN на выбранный им самим. Это исключает возможность выслеживания PIN во время изготовления карты кем-то из сотрудников обслуживающей компании и последующего незаконного использования.

10) Какими могут быть атаки на протокол прямой аутентификации в ос Windows?

При MITM атаке на протокол MSCHAP возможен перехват challenge-числа и ответа. Эта информация позволит осуществить подбор пароля(брутфорс).

Также для перехвата ответа, злоумышленник может выдать себя за сервер аутентификации.

13) Как происходит непрямая аутентификация в ос Windows 2000?

В Windows 2000 для непрямой аутентификации используется протокол Kerberos. Его суть состоит в обеспечении надёжной аутентификации в условиях ненадёжного канала.

В ответ на запрос клиента, который намерен подключиться к серверу, служба KDC направляет обе копии(первая зашифрована на открытом ключе клиента, вторая на открытом ключе сервера) сеансового ключа клиенту. Сообщение, шифруется посредством долговременного ключа, общего для данного клиента и KDC. После вся ответственность за обработку мандата, несущего в себе шифрованный сеансовый ключ, возлагается на клиента, который должен доставить его на сервер.

Функции службы KDC ограничиваются генерацией мандата.

Получив ответ KDC, клиент извлекает из него мандат и свою копию сеансового ключа. Когда возникает необходимость связаться с сервером, клиент посылает ему сообщение, состоящее из мандата, который по-прежнему зашифрован на ключе сервера, и собственного аутентификатора, зашифрованного посредством сеансового ключа. Этот мандат в комбинации с аутентификатором как раз и составляет удостоверение, по которому сервер определяет "личность" клиента.

Сервер, получив "удостоверение личности" клиента, с помощью своего секретного ключа расшифровывает сеансовый мандат и извлекает из него сеансовый ключ, который затем использует для дешифрования аутентификатора клиента. Если все проходит нормально, делается заключение, что удостоверение клиента выдано доверенным посредником, то есть, службой KDC. Клиент может потребовать у сервера проведения взаимной аутентификации. В этом случае сервер с помощью своей копии сеансового ключа шифрует метку времени из аутентификатора клиента и в таком виде пересылает ее клиенту в качестве собственного аутентификатора.