14.3.3. Компоненты и архитектура ids

На основе анализа существующих решений можно привести перечень компонентов, из которых состоит типичная система обнаружения атак [40].

Модуль слежения обеспечивает сбор данных из контролируемого пространства (журнала регистрации или сетевого трафика). Разные производители дают этому модулю следующие названия: сенсор (sensor), монитор (monitor), зонд (probe) и т. д.

В зависимости от архитектуры построения системы обнаружения атак модуль слежения может быть физически отделен от других компонентов, т. е. находиться на другом компьютере.

Подсистема обнаружения атак — основной модуль системы обнаружения атак. Она осуществляет анализ информации, получаемой от модуля слежения. По результатам этого анализа данная подсистема может идентифицировать атаки, принимать решения относительно вариантов реагирования, сохранять сведения об атаке в хранилище данных и т. д.

База знаний в зависимости от методов, используемых в системе обнаружения атак, может содержать профили пользователей и вычислительной' системы, сигнатуры атак или подозрительные строки, характеризующие несанкционированную деятельность. База знаний может пополняться производителем системы обнаружения атак, пользователем системы или третьей стороной, например аутсорсинговой компанией, осуществляющей поддержку этой системы.

Хранилище данных обеспечивает хранение данных, собранных в процессе функционирования системы обнаружения атак.

Графический интерфейс. Даже очень мощное и эффективное средство не будет использоваться, если у него отсутствует дружественный интерфейс. В зависимости от ОС, под управлением которой функционирует система обнаружения атак, графический интерфейс должен соответствовать стандартам де-факто для Windows и Unix.

Подсистема реагирования осуществляет реагирование на обнаруженные атаки и иные контролируемые события. Варианты реагирования будут описаны более подробно ниже.

Подсистема управления компонентами предназначена для управления различными компонентами системы обнаружения атак. Под термином «управление» понимается возможность изменения политики безопасности для различных компонентов системы обнаружения атак (например, модулей слежения), а также получение информации от этих компонентов (например, сведения о зарегистрированной атаке). Управление может осуществляться как при помощи внутренних протоколов и интерфейсов, так и при помощи уже разработанных стандартов, например SNMP.

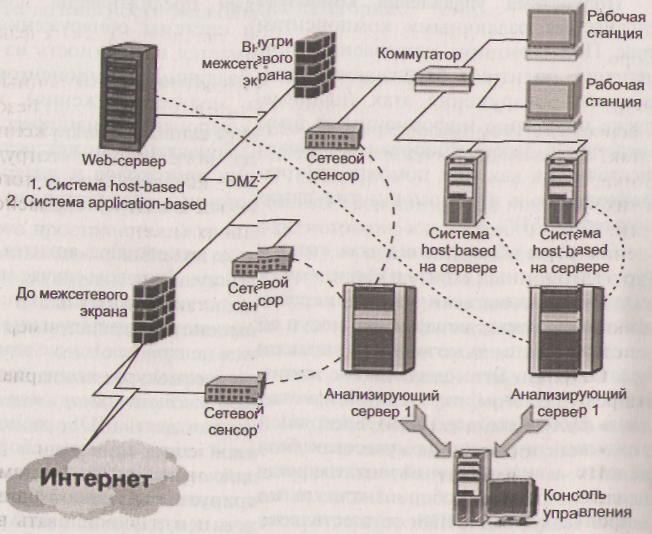

Системы обнаружения атак строятся на основе двух архитектур: «автономный агент» и «агент—менеджер». В первом случае на каждый защищаемый узел или сегмент сети устанавливаются агенты системы, которые не могут обмениваться информацией между собой, а также не могут управляться централизовано с единой консоли. Этих недостатков лишена архитектура «агент—менеджер». В этом случае в распределенной системе обнаружения атак dIDS (distributed IDS), состоящей из множества IDS, расположенных в различных участках большой сети, серверы сбора данных и центральный анализирующий сервер осуществляют централизованный сбор и анализ регистрируемых данных. Управление модулями dIDS осуществляется с центральной консоли управления [39]. Для крупных организаций, в которых филиалы разнесены по разным территориям и даже городам, использование такой архитектуры имеет принципиальное значение.

Общая схема функционирования dIDS приведена на рис. 14.5.

Рис. 14.5. Общая

схема функционирования распределенной

dIDS

IP-адресу атакующего;

порту получателя;

номеру агента;

дате, времени;

протоколу;

типу атаки и т. д.