- •Оглавление

- •Введение

- •Прежде чем начать

- •Что нужно знать

- •Что необходимо иметь

- •Что важно помнить

- •Типовые действия

- •Как войти в систему

- •Стандартный режим входа

- •Вход по идентификатору

- •Смешанный режим входа

- •Как преодолеть "нештатные" ситуации при входе в систему

- •Как вызвать консоль для выполнения типовых операций

- •Как изменить свой пароль

- •Как загрузить ключевую информацию

- •Как временно заблокировать компьютер

- •Блокировка с помощью консоли

- •Блокировка с использованием пиктограммы на панели задач

- •Блокировка с помощью комбинации клавиш

- •Как снять временную блокировку компьютера

- •Как завершить сеанс работы в Windows 2000

- •Как перезагрузить или выключить компьютер

- •Работа в условиях ограниченного доступа

- •Механизмы разграничения доступа

- •Что нужно знать до начала работы и как действовать в проблемных ситуациях

- •Как получить информацию о режиме работы системы

- •Как получить информацию о параметрах текущего сеанса работы

- •Как вызвать диспетчер задач Windows

- •Как работать с конфиденциальными документами

- •Основные правила работы

- •Как открыть документ в MS Word

- •Как сохранить документ из MS Word

- •Как копировать фрагмент документа через буфер обмена

- •Как распечатать документ из MS Word

- •Как возобновить работу с неконфиденциальными документами

- •Приложение

- •Словарь терминов

- •Предметный указатель

Н И П И Н Ф О Р М З А Щ И Т А

Secret Net 2000

Клиент для Windows 2000

Версия 4 . 0

Руководство

пользователя

УВАЛ. 00300-45 92

© ЗАО НИП “ИНФОРМЗАЩИТА”, 2002. Все права защищены.

Все авторские права на эксплуатационную документацию защищены.

Данный документ представляет собой Beta-версию документации на программный продукт и подлежит ограниченному распространению. Разработчики документации будут благодарны за любые конструктивные предложения, пожелания и замечания.

Этот документ входит в комплект поставки программного обеспечения, и на него распространяются все условия лицензионного соглашения. Без специального письменного разрешения НИП “ИНФОРМЗАЩИТА” этот документ или его часть в печатном или электронном виде не могут быть подвергнуты копированию и передаче третьим лицам с коммерческой целью.

Информация, содержащаяся в этом документе, может быть изменена разработчиком без специального уведомления, что не является нарушением обязательств по отношению к пользователю со стороны НИП “ИНФОРМЗАЩИТА”.

Научно-инженерное предприятие "ИНФОРМЗАЩИТА"

Почтовый адрес: 127018, Москва, а/я 55

Телефон: (7-095) 937-33-85 Факс: (7-095) 219-31-88 e-mail: hotline@infosec.ru

Web: http: // www.infosec.ru

Версия: 4.00.31.1 |

Последнее обновление: 02.08.02 |

Оглавление |

|

Оглавление |

|

Введение......................................................................................................................................... |

5 |

Глава 1. Прежде чем начать........................................................................................................ |

9 |

Что нужно знать............................................................................................................. |

10 |

Что необходимо иметь ................................................................................................. |

11 |

Что важно помнить........................................................................................................ |

11 |

Глава 2. Типовые действия....................................................................................................... |

13 |

Как войти в систему ...................................................................................................... |

14 |

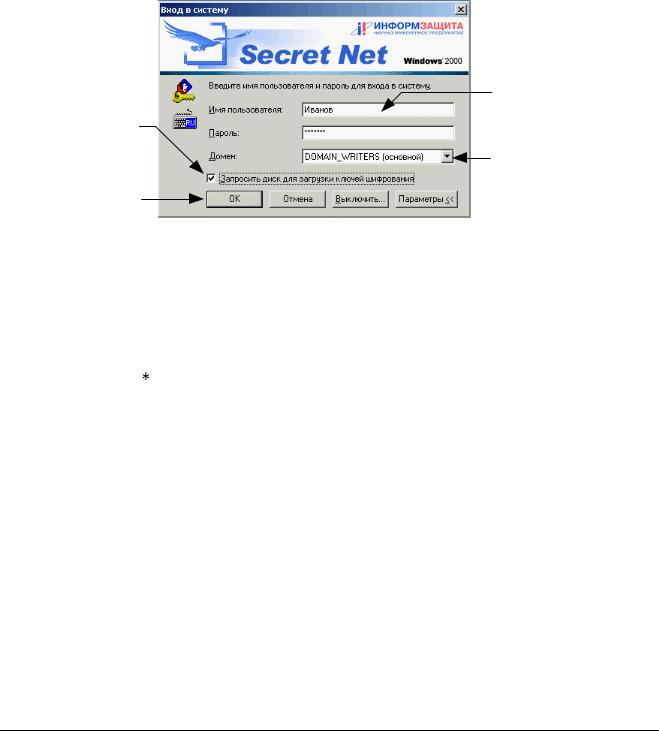

Стандартный режим входа.................................................................................................. |

15 |

Вход по идентификатору..................................................................................................... |

16 |

Смешанный режим входа.................................................................................................... |

17 |

Как преодолеть "нештатные" ситуации при входе в систему........................................... |

18 |

Как вызвать консоль для выполнения типовых операций ........................................ |

21 |

Как изменить свой пароль............................................................................................ |

22 |

Как загрузить ключевую информацию ........................................................................ |

24 |

Как временно заблокировать компьютер.................................................................... |

25 |

Блокировка с помощью консоли ......................................................................................... |

26 |

Блокировка с использованием пиктограммы на панели задач......................................... |

26 |

Блокировка с помощью комбинации клавиш..................................................................... |

27 |

Как снять временную блокировку компьютера........................................................... |

27 |

Как завершить сеанс работы в Windows 2000............................................................ |

28 |

Как перезагрузить или выключить компьютер............................................................ |

28 |

Глава 3. Работа в условиях ограниченного доступа............................................................ |

29 |

Механизмы разграничения доступа............................................................................ |

30 |

Что нужно знать до начала работы и как действовать в проблемных ситуациях........... |

31 |

Как получить информацию о режиме работы системы..................................................... |

31 |

Как получить информацию о параметрах текущего сеанса работы ................................ |

32 |

Как вызвать диспетчер задач Windows .............................................................................. |

32 |

Как работать с конфиденциальными документами................................................... |

32 |

Основные правила работы.................................................................................................. |

32 |

Как открыть документ в MS Word........................................................................................ |

33 |

Как сохранить документ из MS Word .................................................................................. |

34 |

Как копировать фрагмент документа через буфер обмена.............................................. |

34 |

Как распечатать документ из MS Word .............................................................................. |

34 |

Как возобновить работу с неконфиденциальными документами..................................... |

35 |

Приложение.................................................................................................................................. |

37 |

Словарь терминов......................................................................................................... |

38 |

Предметный указатель................................................................................................. |

40 |

3

Secret Net 2000. Руководство пользователя

4

Введение

Из этой главы вы узнаете:

•О назначении и структуре книги

•О порядке изучения руководства

•О других источниках информации

•Об используемых терминах и принятых обозначениях

5

Secret Net 2000. Руководство пользователя

Структура

руководства

Условные

обозначения

См. также:

Так выглядит ссылка на полях.

Данное руководство предназначено для пользователей, работающих на компьютерах, защищенных системой защиты Secret Net 2000.

Материал руководства организован следующим образом:

•В Главе 1 "Прежде чем начать" рассматриваются организационные вопросы, которые должны быть решены до начала работы в защищенной среде.

•В Главе 2 "Типовые действия" описываются процедуры выполнения типовых операций, используемых при работе в защищенной среде.

•В Главе 3 "Работа в условиях ограничения доступа" приводятся начальные сведения о механизмах разграничения доступа. Описываются основные приемы работы. Обсуждаются причины возможных затруднений и способы их преодоления.

•В Приложении к руководству содержится справочник терминов, относящихся к системе Secret Net 2000 и операционной системе Windows 2000.

В руководстве используется ряд условных обозначений.

Перекрестные ссылки. В тексте руководства могут встречаться ссылки на другие части данного руководства или другие источники информации.

Внутренние ссылки, как правило, содержат указание на номер страницы с нужными сведениями. Например, ссылка на начало данного раздела выглядит так: (см. стр. 5).

Ссылки на другие документы или источники информации, как правило, размещаются в тексте примечаний или на полях.

Примечания. Особо важная и дополнительная информация оформлена в виде примечаний. Степень важности содержащихся в них сведений отображают пиктограммы на полях:

•Так обозначается дополнительная информация, которая может содержать примеры или ссылки на другие документы или другие части этого руководства.

•Такой пиктограммой выделяется важная информация, которую необходимо принять во внимание.

•Эта пиктограмма сопровождает информацию предостерегающего характера.

Исключения. Некоторые примечания могут и не сопровождаться пиктограммами. А на полях, помимо пиктограмм примечаний, могут быть приведены и другие графические элементы, например, изображения кнопок, действия с которыми упомянуты в тексте расположенного рядом абзаца.

Соглашения о терминах

Работа с мышью

Некоторые термины, содержащиеся в тексте руководства, уникальны для системы Secret Net, другие используются в специфическом смысле, третьи выбраны из соображений краткости. Смысл основной части терминов объясняется по ходу изложения материала при первом их употреблении в тексте руководства. Термины, относящиеся к системе Secret Net, приведены в приложении в словаре терминов (см. стр.38). Другие термины, используемые в настоящем руководстве, приведены ниже.

Термины, используемые для описания работы с мышью:

Если мы говорим… |

…то это означает |

Нажмите мышью или |

Подведите и совместите указатель (курсор) мыши с нуж- |

нажмите с помощью мыши |

ным объектом, а затем быстро нажмите и отпустите левую |

|

кнопку мыши. |

Дважды нажмите мышью |

Дважды с коротким промежутком нажмите и отпустите |

|

кнопку мыши. |

Нажмите и удерживайте |

Совместите указатель мыши с объектом, нажмите левую |

|

кнопку и продолжайте ее удерживать в нажатом состоянии. |

Наведите указатель |

Подведите указатель мыши и совместите с объектом. |

|

Удерживайте указатель в этом положении, не нажимая кно- |

|

пок мыши. |

6

|

|

Введение |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Если мы говорим… |

…то это означает |

|

|

|

Выберите (выделите) |

Укажите курсором мыши на объект и нажмите левую кнопку |

|

|

|

|

мыши. |

|

|

|

Активируйте |

Выберите объект, сделав его активным. |

|

|

|

Перетащите |

Совместите указатель мыши с объектом, нажмите на левую |

|

|

|

|

кнопку и, продолжая удерживать кнопку нажатой, перемес- |

|

|

|

|

тите указатель мыши в нужное положение. |

|

|

|

Вызовите контекстное меню |

С некоторыми объектами может быть связано контекстное |

|

|

|

|

меню. Для его вызова подведите к объекту указатель мыши |

|

|

|

|

и нажмите правую кнопку мыши. |

|

|

|

Активировать команду |

Вызовите меню, установите указатель мыши на нужную ко- |

|

|

|

меню |

манду меню и нажмите левую кнопку мыши. |

|

Описание |

|

Термины, используемые при описании элементов интерфейса: |

||

интерфейса |

|

|

|

|

Это поле выключателя.

Установив в нем отметку, мы активируем связанный с ним параметр.

Кнопка диалога

Текстовое поле. В него можно ввести нужное значение.

Это поле с раскрывающимся списком. Раскрыв список, можно выбрать нужное значение.

|

Рис. 1. Элементы диалоговых окон |

Выполнение |

Заполнение текстовых полей. Если при вводе имени или пароля была непра- |

типовых |

вильно нажата какая-либо клавиша, удалите ошибочно набранные символы в стро- |

операций |

ке ввода с помощью клавиши <BackSpace> или <Delete> и заново повторите ввод |

|

символов. |

|

Ввод пароля. Поле для ввода пароля является символьным. Однако на экране |

|

вместо символа, соответствующего каждой нажатой клавише, появится символ |

|

« » (звездочка). При вводе пароля следует помнить, что строчные и прописные бук- |

|

вы различаются. Допущенные при вводе ошибки исправляются так же, как и при за- |

|

полнении текстового поля. |

|

Предъявление ключевой дискеты. Ключевая дискета – дискета, выданная глав- |

|

ным администратором. На ней хранится информация, необходимая для подтвер- |

|

ждения полномочий пользователя. При входе в систему и в процессе работы |

|

пользователю может быть предложено предъявить ключевую дискету. Это означа- |

|

ет, что пользователь должен вставить свою ключевую дискету в дисковод. После |

|

успешного считывания информации дискету из дисковода следует изъять. |

|

Предъявление персонального идентификатора. Персональный идентификатор – |

|

устройство, применяемое в составе программно-аппаратных средств идентифика- |

|

ции и аутентификации и предназначенное для хранения служебной информации о |

|

пользователе. Как правило, идентификатор выполнен в виде электронной таблетки, |

|

смарт-карты, брелка и т.п. Если пользователю был присвоен персональный иден- |

|

тификатор, некоторые операции могут быть выполнены пользователем только по- |

|

сле предъявления идентификатора. В системе могут использоваться |

|

идентификаторы разных типов, что обуславливает различия в способах их предъ- |

|

явления. Инструкции по применению и правильному предъявлению идентификато- |

|

ра следует получить у администратора. |

7

Secret Net 2000. Руководство пользователя

8