Носители кодов паролей

SmartCard. В соответствии с ISO 7816/1 карта имеет размеры 85,657,90,76 мм. Была изобретена в середине 80-х во Франции. Бывают: пластиковые, магнитные (с магнитной полосой ≈ 100 байт), карты памяти (встроенная микросхема, память ≈ 276 байт), карты оптической памяти (данные м. б. запис. только 1 раз, исп-ся WORM технология, от 2 до 16 МБ), SmartCard (микросхема, содержащая логику, имеет контактную площадку для связи со считывающим устройством, содержит CPU, RAM (128 байт), ROM (2..6 кб), EPROM (2..6 кб), EEPROM (Flash память), I/O, OS, SF (сис-ма без-ти)), Супер SmartCard (фирма Toshiba в сис-ме Visa, имеет ЖК дисплей и клавиатуру).

Ф-ции карты СР-8; идентификация, установление подлинности, сертиф-я, передача конф-х данных, шифрование. Строение:

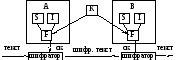

Диалог Ввода/Вывода идёт по двуст-му асинхр-му каналу. ROM – программ обслуживания, управление ЗУ, ф-ции без-ти и исполнение алгоритмов. PROM делится на зоны, выполняющие специф-е ф-ции: 1) секретная зона (содержит 3 ключа и секрет) – недоступна из вне; 2) конфиденциальная – доступна для считывания с помощью ключа; 3) зона сделок – доступна для считывания/записи; 4) свободная для считывания зона. Ф-ции карты СР-8 1) идентификация личности; 2) аутентификация друг друга; 3) телепасс – F (D – пар-р, I – адрес в карте, S – секрет) – удостоверение выполняется на каждой карте со случайной информацией – основной эл-т без-ти; 4) сертификация переданной инф-и; 5) определение подлинности (алгоритм телепасс); 6) передача текста. Схема проверки подлинности карт:

EA,EB – инф-я, выработ-я картой, R – рез-т сравнения, I – содержимое адреса карты, S – секрет.

- Схема передачи текста с электронной подписью:

Эл. подпись так же формируется с помощью алгоритма талепасс – физическая передача карты с данными. Входные данные передаются с ключём, извлекаются благодаря ключу приёма.

Генерация ключей (закрытых):

а )

)

Исходное: открытый несекретный ключ; карта генерирует СК, с его помощью возможно шифрование текста. На приёмную сторону текст передаётся в зашифрованном виде. Т. о. с помощью ключа м. сгенерировать СК. Далее м. зашифровать и передать текст.

б )

)

Защищённость СР8обеспечена наличием физич-х, логич-х и программных барьеров. Физич-е барьеры обеспеч-ся особыми устройствами, мешающими исследованию работы проги, спец-ми технологиями изгот-я ППЗУ. Логтч-е – интеллектом компонента.

Быж

Проблемы, возникающие при паралельной работе транзакций W1 и W2: 1) W1 и W2 изменяют значение объекта → м. б.: а) нарушение целостности (потеря обновления), б) возникновение ошибки в значении объекта, изменяемого W1, что влечёт ошибку в выполнении W2 (взаимозависимость восстановления); 2) W1 – изменяет значение, W2 – считывает значение объекта: а) отсутствие воспроизводимости считывания, б) одна транзакция загрязняет другую: если в W1 возникла ошибка, производится откат W1, и возможна ситуация, когда считанное значение W2 неправильно; 3) W1 – считывает, W2 – изменяет → то же; 4) W1 и W2 - считывают – потери обычно нет. Правила блокировки: 1) при изменении значения объекта д. вып-ся монопольная блокировка; 2) при использ-ии монопольной блокировки целесообразно не освобождать объект до окончания транзакции; 3) при однлвр. вып-ии транзакций запрещается изменять значение объекта. Возможные варианты блокировки:

|

Вид первонач-й бл-ки |

Вид послед-й бл-ки | ||||

|

нет |

СБ |

МБ | |||

|

нет совмест. бл-ка (СБ) моноп. бл-ка (МБ) |

- |

- |

- | ||

|

- |

- |

+ | |||

|

- |

+ |

+ | |||

+: не допустима след-я бл-ка, -: доп-ма след-я бл-ка.

Способы разреш-я конфликтных ситуаций: 1) перевести конкурирующую транзакцию в состояние ожидания разблок-я объекта; 2) прекратить вып-е конкур-й транзакции; 3) прекратить вып-е первой и вып-ть вторую. Каждая транзакция д. сообщать вначале о всех своих блокировках или д. производиться контроль ожидания по времени.

Восстановление данных в БД

Уровни восст-я: 1) оперативное – восст-е на уровне отдел-х транзакций при ошибке вып-я. Требования к транзакциям с позиции восст-я целостности: а) транзакция д. вып-ся полностью или невып-ся совсем, б) транзакция д. допускать возможность отката и для обеспеч-я независ-го возврата в нач-е сост-е моноп-ю бл-ку н. осущ-ть до момента измен-я всех объектов, в) н. иметьвозможность воспроиз-я процесса вып-я транзакции, совмест. бл-ку н. осущ-ть до заверш-я просмотра другими транзакциями. Операции фиксации: копия результатов вып-я транзакции д. б. записана в журнал (осн-е ср-во восст-я). Точка фиксации (контрольная) – куда происходит возврат транзакций. Раскрутка – восст-е рез-в вып-я транзакций с помощью системного журнала; 2) промежеточное – восст-е состояния всех вып-х на момент сбоя транзакций с контрольных точек; 3) длительное – при разруш-и БД, восст-е осущ-ся за счёт резервной БД, затем восст-ся все транзакции, произошедшие после резирвирования (иногда копии формируются средствами ОС или СУБД).