- •2006 Содержание

- •Слайд 3 Типы адресов: физический (mac-адрес), сетевой (ip-адрес) и символьный (dns-имя)

- •Mac – адреса

- •3 Байта

- •Десятичная нотация.

- •10000000 00001010 00000010 00011110

- •128.10.2.30

- •КлассыIPадресов

- •Адреса описывают сетевые соединения

- •Сетевые и широковещательные адреса

- •Ограниченное широковещание (limitedbroadcast)

- •1, 1 1 1 1 .........................................1 1

- •Групповая адресация (multicast)

- •Преимущества кодирования информации о сети в межсетевых адресах:

- •Направленное широковещание

- •Ограниченный широковещательный адрес или локальный сетевой широковещательный адрес

- •Интерпретация нуля как символа "это"

- •Групповая адресация

- •Dns имя

- •Недостатки адресации Интернета

- •Отображение адресов

- •Отображение физических адресов на ip-адреса: протоколы arp и rarp

- •Протокол arp

- •Принцип работы:

- •Arp-таблица для преобразования адресов

- •Arp кэш.

- •Порядок преобразования адресов

- •Продолжение преобразования адресов

- •Определение межсетевого адреса при начальной загрузке (rarp)

- •Протокол обратного разрешения адресов(rarp)

- •Повторение rarp

- •Реализация rarp сервера

- •Отображение символьных адресов на ip-адреса: служба dns

- •Автоматизация процесса назначения ip-адресов узлам сети - протокол dhcp

- •Недостатки адресации Интернета

- •Ложный arp-сервер в сети Internet

- •Ложный dns-сервер в сети Internet

- •Перехват dns-запроса

- •Дополнительная информация, не вошедшая в основную лекцию Направленный шторм ложных dns-ответов на атакуемый хост

- •Перехват dns-запроса или создание направленного шторма ложных dns-ответов на dns-сервер

- •Литература:

Перехват dns-запроса или создание направленного шторма ложных dns-ответов на dns-сервер

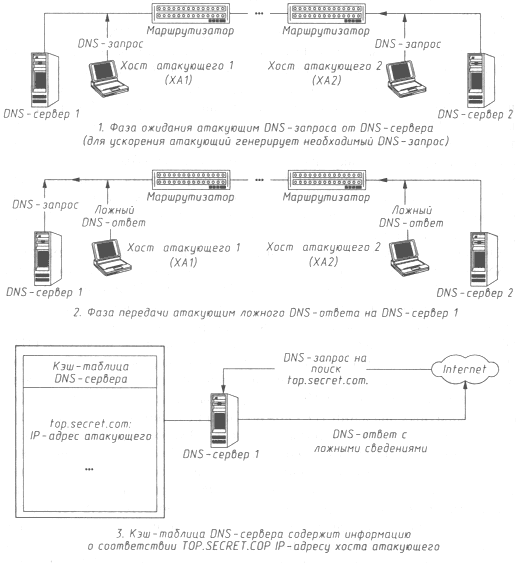

Рассмотрим внедрение в сеть Internet ложного сервера путем перехвата DNS-запроса или создания направленного шторма ложных DNS-ответов на атакуемый DNS-сервер.

Из рассмотренной ранее схемы удаленного DNS-поиска следует, что если DNS-сервер не обнаружил указанное в запросе имя в своей базе имен, то такой запрос отсылается им на один из ответственных за домены верхних уровней DNS-серверов, адреса которых содержатся в файле настроек сервера root.cache.

Итак, если DNS-сервер не имеет сведений о запрашиваемом хосте, то он сам, пересылая запрос далее, является инициатором удаленного DNS-поиска. Поэтому ничто не мешает кракеру, действуя описанными в предыдущих пунктах методами, перенести свой удар непосредственно на DNS-сервер. В таком случае ложные DNS-ответы будут направляться атакующим от имени корневого DNS-сервера на атакуемый DNS-сервер.

При этом важно учитывать следующую особенность работы DNS-сервера. Для ускорения работы каждый DNS-сервер кэширует в области памяти свою DNS-таблицу соответствия имен и IP-адресов хостов. В том числе в кэш заносится динамически изменяемая информация об именах и IР-адpecax хостов, найденных в процессе функционирования DNS-сервера, то есть, если DNS-сервер, приняв запрос, не находит у себя в кэш-таблице соответствующей записи, он пересылает запрос на следующий сервер и, получив ответ, заносит найденные сведения в кэш-таблицу. Таким образом, при получении следующего запроса DNS-серверу уже не требуется вести удаленный поиск, так как необходимые сведения находятся у него в кэш-таблице.

Анализ подробно описанной здесь схемы удаленного DNS-поиска показывает, что если на запрос от DNS-сервера атакующий направит ложный DNS-ответ или (в случае шторма ложных ответов) будет вести их постоянную передачу, то в кэш-таблице сервера появится соответствующая запись с ложными сведениями, и в дальнейшем все хосты, обратившиеся к данному DNS-серверу, будут дезинформированы, а при адресации к хосту, маршрут к которому кракер решил изменить, связь с ним будет осуществляться через хост атакующего по схеме "ложный объект РВС". И, что хуже всего, с течением времени эта ложная информация, попавшая в кэш DNS-сервера, начнет распространяться на соседние DNS-серверы высших уровней, а следовательно, все больше хостов в Internet будут дезинформи-рованы и атакованы.

Очевидно, что в том случае, когда взломщик не может перехватить DNS-запрос от DNS-сервера, для реализации атаки ему необходим шторм ложных dns-ответов, направленный на DNS-сервер. При этом возникает следующая проблема, отличная от проблемы подбора портов в случае атаки на хост. Как уже отмечалось, DNS-сервер, посылая запрос на другой DNS-сервер, идентифицирует этот запрос двухбайтовым значением (ID). Это значение увеличивается на единицу с каждым передаваемым запросом. Атакующему узнать текущее значение идентификатора DNS-запроса не представляется возможным. Поэтому предложить что-либо, кроме перебора 216вероятных значений ID, сложно. Зато исчезает проблема перебора портов, так как все DNS-запросы передаются DNS-сервером на порт 53.

Еще одно условие осуществления атаки на DNS-сервер с использованием направленного шторма ложных dns-ответов состоит в том, что она будет иметь успех только в случае, если DNS-сервер пошлет запрос на поиск имени, которое содержится в ложном DNS-ответе. DNS-сервер посылает этот столь необходимый и желанный для атакующего запрос лишь тогда, когда на пего приходит DNS-запрос от какого-либо хоста на поиск данного имени и этого имени не оказывается в кэш-таблице DNS-сервера. Такой запрос может появиться когда угодно, и кракеру придется ждать результатов атаки неопределенное время. Однако ничто не мешает атакующему, никого не дожидаясь, самому послать на атакуемый DNS-сервер подобный DNS-запрос и спровоцироватьDNS-сервер на поиск указанного в запросе имени. Тогда эта атака с большой вероятностью будет иметь успех практически сразу же после начала ее осуществления.

Внедрение

в Internet ложного сервера путем перехвата

DNS-запроса от DNS-сервера

Внедрение

в Internet ложного сервера путем перехвата

DNS-запроса от DNS-сервера

Внедрение

в Internet ложного сервера путем создания

направленного шторма ложных DNS-ответов

на атакуемый DNS-сервер

Внедрение

в Internet ложного сервера путем создания

направленного шторма ложных DNS-ответов

на атакуемый DNS-сервер

Вспомним, например, скандал, произошедший 28 октября 1996 года вокруг одного из московских провайдеров Internet - компании РОСНЕТ, когда пользователи данного провайдера при обращении к обычному информационному WWW-серверу попадали, как было сказано в телевизионном репортаже, "на WWW-сервер сомнительного содержания". Этот инцидент вполне укладывается в только что описанную схему удаленной атаки на DNS-сервер. С одним исключением: вместо адреса хоста атакующего в кэш-таблицу DNS-сервера был занесен IP-адрес другого, не принадлежащего взломщику, хоста (порносайта).

Уже затем нам довелось ознакомиться с интервью, которое якобы дал кракер, осуществивший этот взлом. Из интервью следовало, что атака использовала некую известную "дыру" в WWW-сервере РОСНЕТ, что и позволило атакующему подменить одну ссылку другой. Осуществление воздействий такого типа является, по сути, тривиальным и не требует от взломщика практически никакой квалификации, за исключением изрядной доли усидчивости и навыков в применении известных технологий (подчеркнем: именно осуществление, а не нахождение этой "дыры"). По нашему глубокому убеждению, тот, кто найдет уязвимость, и тот, кто осуществит на ее базе взлом, скорее всего, будут разными лицами, так как обычно специалист, обнаруживший "дыру", не интересуется вопросами практического применения полученных знаний. (Р.Т. Моррис не стал исключением, просто его червь из-за ошибки в коде вышел из-под контроля, и пользователям Сети был нанесен определенный ущерб.)

В завершение хотелось бы снова вернуться к службе DNS и сказать, что, как следует из вышеизложенного, использование в сети Internet службы удаленного поиска DNS позволяет атакующему организовать удаленную атаку на любой хост, пользующийся услугами данной службы, и может пробить серьезную брешь в безопасности этой, и так отнюдь не безопасной, глобальной сети. Как указывал С. М. Белловин (S. М. Bellovin) в ставшей почти классической работе: "A combined attack on the domain system and the routing mechanisms can be catastrophic" ("Комбинированная атака на доменную систему и механизмы маршрутизации может привести к катастрофическим последствиям").