Лабораторная работа №5

.docМинистерство Образования Российской Федерации

Санкт-Петербургский Государственный Электротехнический Унивирситет «ЛЭТИ»

Кафедра МОЭВМ

Отчёт по лабораторной работе №5

Уровень приложений: протколы TELNET и SNMP

Выполнил: Белов Д.А.

Группа: 3341

Санкт-Петербург

2006

![]()

Схема сети

Порядок выполнения работы:

-

На хосте OFFICE2 pc1 запустим SNMP-агента с параметрами:

Порт: 161

Имя группы доступа : Group1

-

Выполним SNMP-запрос c BOSS на OFFICE pc1:

Результат:

Boss SNMP Protocol Data Application Received getResponse: 'Counter.InputIP=1' , 'IP.AllInterfaces=eth0' , 'IP.Address_Eth0=156.32.0.1'

-

Выполним SNMP-запрос с BOSS на OFFICE pc1:

Результат:

Boss SNMP Protocol Data Application Received getResponse: 'Counter.OutputIP=2' , 'IP.ARPTable=156.32.127.254 78:24:9B:BC:65:60 Dynamic' , 'IP.SubnetMask_Eth0=255.255.0.0'

При последовательном просмотре таблицы объектов следующим оказался маршрутизатор R1. В консоль вывелись его параметры.

-

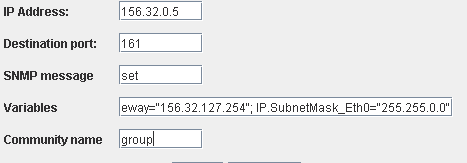

Изменим на OFFICE2 pc1 IP, маску и шлюз:

Д

о

изменения

После изменения

о

изменения

После изменения

Восстановим прежние значения при помощи set-запроса:

V ariables:ip.address_eth0="156.32.0.1";

ip.DefaultGateway="156.32.127.254";

IP.SubnetMask_Eth0="255.255.0.0"

ariables:ip.address_eth0="156.32.0.1";

ip.DefaultGateway="156.32.127.254";

IP.SubnetMask_Eth0="255.255.0.0"

Результат:

Trying to send set-Request with variables: {ip.address_eth0="156.32.0.1"; ip.DefaultGateway="156.32.127.254"; IP.SubnetMask_Eth0="255.255.0.0"} from Boss to 156.32.0.5:161

Boss SNMP Protocol Data Application Sending setRequest message `00 45 02 02 00 00 01 03 00 05 67 72 6F 75 70 03 00 04 00 02 00 0A 31 35 36 2E 33 32 2E 30 2E 31 03 00 03 00 02 00 0E 31 35 36 2E 33 32 2E 31 32 37 2E 32 35 34 03 00 05 00 02 00 0B 32 35 35 2E 32 35 35 2E 30 2E 30` to 156.32.0.5:161

Boss UDP Protocol Transport Created UDP packet for 156.32.0.5:161.

****************************************************************************************************************

The following is a record of the last Transactions movements.

****************************************************************************************************************

Boss ARP Discovery Packet DataLink Created ARP discovery packet to source MAC address for IP 64.2.0.2

Boss ARP_packet Network Sending broadcast packet from ProtocolStack.

Boss Ethernet Packet Link Sending packet from interface 59:2E:51:9B:40:C4

Boss_R Ethernet Packet Link Recieved packet at interface 76:61:C4:52:27:C7

Boss_R ARP_packet Network ProtocolStack received packet from local Interface.

*************************************************************************************************************

R1 IP_Packet Network Forwarding packet from ProtocolStack(to 156.32.0.5).

R1 Ethernet Packet Link Sending packet from interface 78:24:9B:BC:65:60

OFFICE2 pc1 Ethernet Packet Link Recieved packet at interface 9A:56:A9:98:8D:28

OFFICE2 pc1 IP_Packet Network ProtocolStack received packet from local Interface.

OFFICE2 pc1 IP_Packet Network Confirmed Packet is for this Network Layer Device.

OFFICE2 pc1 UDP Protocol Transport UDP packet received from 64.2.0.1:3000 message: "

Проверим результаты SNMP get-запрсом:

Результат:

rying to send get-Request with variables: {ip.address_eth0; ip.DefaultGateway; IP.SubnetMask_Eth0;} from Boss to 156.32.0.1:161

***************************************************************************************************

The following is a record of the last Transactions movements.

***************************************************************************************************

Boss SNMP Protocol Data Application Sending getRequest message `00 19 02 02 00 00 02 01 00 05 67 72 6F 75 70 03 00 04 00 03 00 03 00 03 00 05 00` to 156.32.0.1:161

Boss UDP Protocol Transport Created UDP packet for 156.32.0.1:161.

**********************************************************************************

Boss SNMP Protocol Data Application Received getResponse: 'IP.Address_Eth0=156.32.0.1' , 'IP.DefaultGateway=156.32.127.254' , 'IP.SubnetMask_Eth0=255.255.0.0'

**********************************************************************************

-

На BOSS запустим TELNET-сервер:

Порт: 20

Пароль:123123

-

На Hacker запускаем TELNET-клиента:

Вводим адресс сервера: 64.2.0.1

Порт: 20

Login: root

Password: 123123

Просмотрим записи в таблице маршрутизации:

![]()

Удалим запись из таблицы:

![]()

Добавим статическую запись ARP:

![]()

-

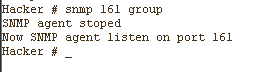

Запустим на HACKER telnet сервер с портом -34 и паролем -34

С BOSS зайдём на HACKER

и запустим SNMP агента:

BOSS зайдём на HACKER

и запустим SNMP агента:

Проверим работоспособность SNMP-сервера:

С BOSS пошлём get – запрос:

Результат:

Trying to send get-Request with variables: {ip.allinterfaces;} from Boss to 117.168.0.5:161

****************************************************************************************************************

The following is a record of the last Transactions movements.

****************************************************************************************************************

Hacker Telnet Protocol Data Application Server: client closed connection

Hacker TCP Protocol Transport Server awaiting connection timeout! Now server is listening to port: 34.

Boss SNMP Protocol Data Application Sending getRequest message `00 11 02 02 00 00 03 01 00 05 67 72 6F 75 70 03 00 01 00` to 117.168.0.5:161

Boss UDP Protocol Transport Created UDP packet for 117.168.0.5:161.

*****************************************************************************

Boss SNMP Protocol Data Application Received getResponse: 'IP.AllInterfaces=eth0'

Hacker SNMP Protocol Data Application SNMP agent closed connection.

Hacker UDP Application Transport Application is now listening on port 161.

Hacker SNMP Protocol Data Application SNMP agent listen on port 161