- •2. Проблемы защиты тк сетей:

- •3. Главные требования по защите информации

- •4. Классификация методов обеспечения безопасности в каналах тк

- •5. Классификация угроз безопасности

- •6. Характеристика угроз безопасности

- •7. Принципы управления риском

- •7.1. Некоторые принципы управления риском

- •8. Организационно-технические мероприятия по обеспечению безопасности в системах телекоммуникации

- •8.1. Организационные меры по обеспечению безопасности

- •8.2. Технические меры по обеспечению безопасности

- •9. Методы и средства несанкционированного доступа к телекоммуникационным системам

- •9.1. Перехват радиопереговоров

- •9.2. Системы прослушивания сообщений, передаваемых по сотовым, пейджинговым сетям и по факсу.

- •9.3. Снятие информации с проводных средств связи.

- •9.3.1.Непосредственное подключение к телефонной линии.

- •9.3.2. Индукционное подсоединение.

- •9.3.3. Радиопередающее подключение к телефонной линии, телефонные радиоретрансляторы

- •9.3.4. Прослушивание через звонковую цепь

- •9.3.5. Внутрикомнатное прослушивание с применением высокочастотной накачки

- •9.4. Снятие информации с волоконнооптических линий связи

- •10.1 Технические методы и средства защиты проводных средств связи

- •10.1. Защита телефонных аппаратов и линий связи

- •1.1. Защита телефонных аппаратов

- •Блокиратор параллельного телефона

- •10.1.3.1 Сетевой анализатор телефонной связи

- •10.1.3.2 Индикатор линии на микросхеме

- •10.1.3.3. Активный индикатор состояния линии

- •11. Аспекты безопасности мобильных радиосредств связи

- •11.1 Общее описание характеристик безопасности

- •11.2 Безопасность в стандарте gsm

- •11.2.1. Механизмы аутентификации

- •11.2.2.1 Ключ шифрования

- •11.2.2.2.Числовая последовательность ключа шифрования

- •11.2.2.3. Установка режима шифрования

- •11.2.3.Обеспечение секретности абонента.

- •11.2.4. Обеспечение секретности в процессе корректировки местоположения

- •11.2.5.Общий состав секретной информации и ее распределение в аппаратных средствах

- •11.2.6. Обеспечение секретности при обмене сообщениями между hlr, vlr и msc

- •11.2.7. Модуль подлинности абонента

- •11.3. Системы защиты от фрода

- •12. Криптографическая защита

- •12.2 Применение шифрования в средствах связи

- •12.3.Криптографические методы и средства защиты

9.3.5. Внутрикомнатное прослушивание с применением высокочастотной накачки

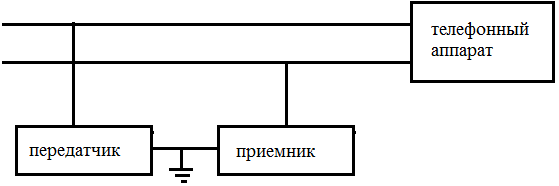

Этот вариант "беззаходовой" системы связан с реализацией эффекта "навязывания", позволяет услышать то, что происходит в комнате при положенной на рычаг трубке. К одному из проводов линии подключают относительно какой-то общей массы «земли» регулируемый (от 50 до 300 кГц) высокочастотный генератор и вращая ручку настройки ловят, ориентируясь по скачку тока, точку его резонанса с телефоном. Обнаруженная частота здесь и будет рабочей. Наполненный информацией сигнал через парный провод линии поступает на стандартный амплитудный детектор.

Детектор приемника выделяет низкочастотную огибающую речевого сигнала, которая затем усиливается и передается на пост прослушивания либо к пишущему входу диктофона (рис.)

Рис. Схема прослушивания на эффекте "навязывания"

Сходным образом снимают информацию и с бытовой аппаратуры (радиоточки, электрических часов, противопожарной сигнализации), при наличии у нее проводного выхода из помещения.

Жучок с кодовым включением через любой телефон

В упрощенном варианте в схему телефонного аппарата вводят небольшое резонансное реле, тщательно настроенное на определенную частоту. Набирая абонентский номер на любом другом телефоне, вы подносите к своей трубке портативный звукоизлучатель (бипер), тон которого здесь соответствует частоте срабатывания реле, так что оно четко переключится прежде чем проявится звонок, который будет тотчас же отсоединен от линии, а трубка переведена в положение для разговора.

Эта схема имеет несколько уровней изощренности: от классического усложнения запускающего кода (что обычно затрудняет обнаружение), до использования специального усилителя и микрофона (для значительного улучшения качества звучания).

Жучок с блокировкой рычага трубки после кратковременного снятия ее для ответа на обычный телефонный звонок

Данное монтируемое в телефон приспособление обеспечивает оставление микрофона на линии после того как хозяин, сделав ответ на вызов, возвращает на рычаг трубку. Но последняя при этом не отсоединяется до тех пор, пока слушающий на противоположном конце не положит на рычаг и свою трубку, так что с АТС пойдут своеобразные сигналы отбоя, засекаемые вмонтированной в контролируемый аппарат радиосхемой, которая, наконец, возвращает телефон в исходное состояние.

Недостаток этого метода состоит в том, что его вполне случайно может обнаружить всякий, кто позвонит по тому же номеру, а также "загадочная" занятость линии для всех прочих абонентов.

9.4. Снятие информации с волоконнооптических линий связи

Волоконно-оптические линии связи (ВОЛС) обладают оптическими каналами утечки информации и акусто-оптическим эффектом, также образующим канал утечки акустической

информации.

Причинами возникновения излучения (утечки световой информации) в разъемных соединениях волоконных световодов являются:

а )

радиальная несогласованность стыкуемых

волокон;

)

радиальная несогласованность стыкуемых

волокон;

б) угловое несогласование осей световодов,

в) наличие зазора между торцами световода,

г )

наличие взаимной непараллельности

поверхностей торцов волокон,

)

наличие взаимной непараллельности

поверхностей торцов волокон,

д) разница в диаметрах сердечников стыкуемых волокон,

Все эти причины приводят к излучению световых сигналов в окружающее пространство.

Акусто-оптический эффект проявляется в модуляции светового сигнала за счет изменения толщины волокна под воздействием акустического давления на волновод.

Защитные меры определяются природой возникновения и распространения света. Для защиты необходимо исключить волновод от акустического воздействия на него.