- •2. Проблемы защиты тк сетей:

- •3. Главные требования по защите информации

- •4. Классификация методов обеспечения безопасности в каналах тк

- •5. Классификация угроз безопасности

- •6. Характеристика угроз безопасности

- •7. Принципы управления риском

- •7.1. Некоторые принципы управления риском

- •8. Организационно-технические мероприятия по обеспечению безопасности в системах телекоммуникации

- •8.1. Организационные меры по обеспечению безопасности

- •8.2. Технические меры по обеспечению безопасности

- •9. Методы и средства несанкционированного доступа к телекоммуникационным системам

- •9.1. Перехват радиопереговоров

- •9.2. Системы прослушивания сообщений, передаваемых по сотовым, пейджинговым сетям и по факсу.

- •9.3. Снятие информации с проводных средств связи.

- •9.3.1.Непосредственное подключение к телефонной линии.

- •9.3.2. Индукционное подсоединение.

- •9.3.3. Радиопередающее подключение к телефонной линии, телефонные радиоретрансляторы

- •9.3.4. Прослушивание через звонковую цепь

- •9.3.5. Внутрикомнатное прослушивание с применением высокочастотной накачки

- •9.4. Снятие информации с волоконнооптических линий связи

- •10.1 Технические методы и средства защиты проводных средств связи

- •10.1. Защита телефонных аппаратов и линий связи

- •1.1. Защита телефонных аппаратов

- •Блокиратор параллельного телефона

- •10.1.3.1 Сетевой анализатор телефонной связи

- •10.1.3.2 Индикатор линии на микросхеме

- •10.1.3.3. Активный индикатор состояния линии

- •11. Аспекты безопасности мобильных радиосредств связи

- •11.1 Общее описание характеристик безопасности

- •11.2 Безопасность в стандарте gsm

- •11.2.1. Механизмы аутентификации

- •11.2.2.1 Ключ шифрования

- •11.2.2.2.Числовая последовательность ключа шифрования

- •11.2.2.3. Установка режима шифрования

- •11.2.3.Обеспечение секретности абонента.

- •11.2.4. Обеспечение секретности в процессе корректировки местоположения

- •11.2.5.Общий состав секретной информации и ее распределение в аппаратных средствах

- •11.2.6. Обеспечение секретности при обмене сообщениями между hlr, vlr и msc

- •11.2.7. Модуль подлинности абонента

- •11.3. Системы защиты от фрода

- •12. Криптографическая защита

- •12.2 Применение шифрования в средствах связи

- •12.3.Криптографические методы и средства защиты

11.2 Безопасность в стандарте gsm

В стандарте GSM термин "безопасность" понимается как исключение несанкционированного использования системы и обеспечение секретности переговоров подвижных абонентов.

В стандарте GSM определены следующие механизмы безопасности:

аутентификация;

секретность передачи данных;

секретность абонента;

секретность направлений соединения абонентов.

Защита сигналов управления и данных пользователя осуществляется только по радиосигналу.

Режимы секретности в стандарте GSM определяются рекомендациями, приведенными в табл. 1

GSM 02.09 |

Аспекты секретности |

Определяет характеристики безопасности, применяемые в сетях GSM. Регламентируется их применение в подвижных станциях и сетях. |

GSM 03.20 |

Секретность, связанная с функциями сети |

Определяет функции сети, необходимые для обеспечения характеристик безопасности, рассматриваемых в рекомендациях GSM 02.09 |

GSM 03.21 |

Алгоритмы секретности |

Определяет криптографические алгоритмы в системе связи |

GSM 02.17 |

Модули подлинности абонентов (SIM) |

Определяет основные характеристики модуля SIM |

11.2.1. Механизмы аутентификации

Для исключения несанкционированного использования ресурсов системы связи вводятся и определяются механизмы аутентификации - удостоверения подлинности абонента.

Каждый подвижный абонент на время пользования системы связи получает стандартный модуль подлинности абонента (SIM - карту), который содержит:

международный идентификационный номер подвижного абонента (IMSI);

свой идентификационный ключ аутентификации (Кi);

алгоритм аутентификации (АЗ).

С помощью заложенной в SIM информации в результате взаимного обмена данными между подвижной станцией и сетью осуществляется полный цикл аутентификации и разрешается доступ абонента к сети.

Процедура проверки сетью подлинности абонента реализуется следующим образом.

Сеть передает случайный номер (RAND) на подвижную станцию. Подвижная станция определяет значение отклика (SRES), используя RAND, Кi и алгоритм АЗ:

SRES = Кi [RAND]

Подвижная станция посылает вычисленное значение SRES в сеть, которая сверяет значение принято SRES со значение SRES, вычисленным сетью. Если оба значения совпадают, подвижная станция может осуществлять передачу сообщений. В противном случае связь прерывается, и индикатор подвижной станции должен показать, опознавание не состоялось.

По причине секретности вычисление SRES происходит в рамках SIM. Несекретная информация (такая как Кі) не подвергается обработке в модуле SIM.

Процедура аутентификации иллюстрируется на рис.1.

Рис. 1. Процедура аутентификации

Секретность передачи данных.

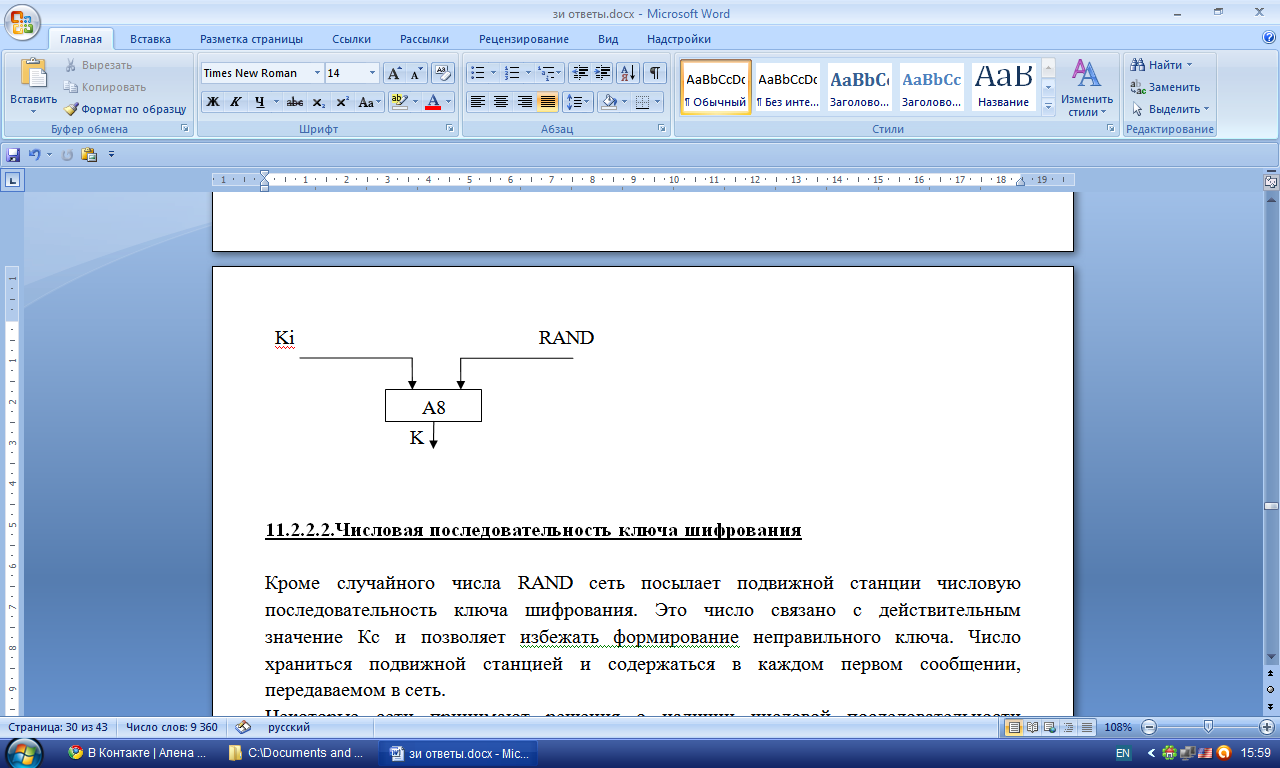

11.2.2.1 Ключ шифрования

Для обеспечения секретности передаваемой по радиоканалу информации вводится следующий механизм защиты.

Все конфиденциальные сообщения должны передаваться в режиме защиты информации. Алгоритм формирования ключей шифрования (А8) храниться в модуле SIM. После приема случайного номера RAND подвижная станция вичисляет, кроме отклика SRES, ключ шифрования (Кс), используя RAND, Кi и алгоритм А8 (рис. 2):

Кс = Кi [RAND].

Ключ шифрования Кс не передается по радиоканалу. Как подвижная станция, так и сеть вычисляют ключ шифрования, который используется другими подвижными абонентами. По причине секретности вычисление Кс происходит в SIM.

Алгоритм формирования ключа показан на рисунке.