Разработка системы защиты выбранного объекта / Защита информации1

.docМинистерство общего и профессионального образования Российской Федерации

Санкт – Петербургский Государственный Электротехнический Университет

Кафедра Автоматизированных Систем Обработки Информации и Управления

Отчет по практической работе по дисциплине

“Методы и средства защиты информации”

на тему:

“Разработка системы защиты выбранного объекта”

Выполнили: Гудков И.В.

Демаков О.А.

Снежко А.Л.

Проверил: Шишкин В.М.

Группа: 7331

Санкт – Петербург

2001

-

Спецификация защищаемого объекта.

Объект представляет собой локальную сеть с выделенным сервером и 4 рабочих станции. На сервере распологается база данных системы автоматизации деятельности фирмы, на рабочих станциях ее клиентская часть.

Сеть находится в одном адресном пространстве с корпоративной сетью другого учреждения (в дальнейшем СЕТЬ) построенной по принципу internet. Кроме того имеется подключение к сети интернет через модемное соединение и через локальную сеть. Модем находится на сервере. Подключение к internet через локальную сеть происходит через прокси-сервер расположенный в СЕТИ.

Физически в сети присутствует хаб, от которого проложены кабеля в СЕТЬ, на сервер и на рабочие станции. Рабочие станции и сервер распологаются в отдельных помещениях. Хаб расположен в том же помещении что и сервер.

-

Определение содержательной цели защиты.

Требуется обеспечить работоспособность системы автоматизации деятельности фирмы и секретность используемых в работе фирмы данных.

-

Спецификация среды.

К среде относятся следующие компоненты:

-

Помещения, в которых располагаются компоненты сети.

-

Помещения, по которым проложены каналы связи.

-

Помещения, в которых находятся банкоматы.

-

Электрическая сеть.

-

Корпоративная СЕТЬ.

-

Сеть internet.

-

Спецификация источников угроз.

К источникам угроз относятся:

-

Человек:

-

Постороннее лицо, желающее получить доступ к секретным данным;

-

Оператор, вводящий информацию в базу данных сервера ;

-

Администратор сети;

-

Сети:

-

Корпоративная СЕТЬ;

-

Сеть internet;

-

Стихийные бедствия.

-

Электрическая сеть.

-

Компьютерные вирусы.

-

Спецификация угроз.

К угрозам относятся:

-

Обрыв канала связи либо его повреждение стихийными природными явлениями.

-

Отключение электропитания в сети, скачки (перепады) напряжения в сети и т.п, ведущие к отключению или к выходу из строя элементов объекта.

-

Выход из строя сервера (физический или программный).

-

Выход из строя рабочей станции (физический или программный).

-

Выход из строя хаба.

-

Получение доступа к аутенцифицирующим данным локальной сети посторонним лицом.

-

Получение доступа к секретным данным на рабочей станции посторонним лицом.

-

Получение доступа к секретным данным на сервере посторонним лицом.

-

Ввод некорректных данных в БД фирмы.

-

Спецификация компонентов объекта.

Объект состоит из трех компонентов:

-

Сервер.

-

Каналы связи.

-

Рабочие станции.

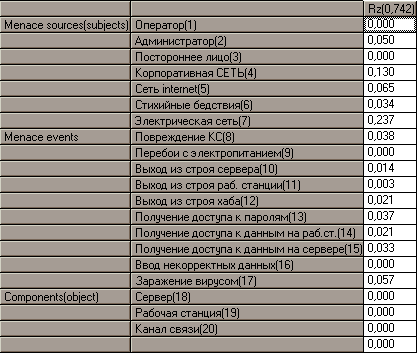

Матрица W имеет следующий вид:

Произведем расчет матрицы защищенности V:

Проиллюстрируем влияние источников угроз на безопасность защищаемого объекта:

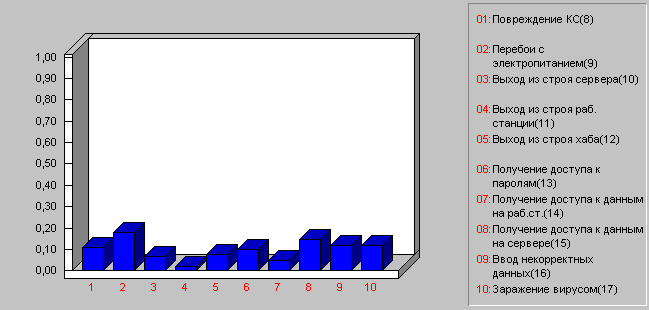

Проиллюстрируем влияние угроз на безопасность защищаемого объекта:

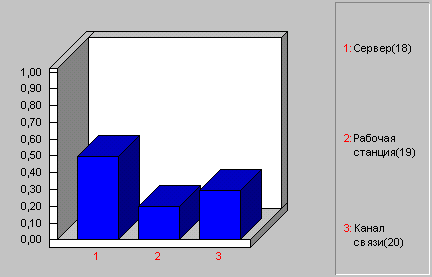

Проиллюстрируем влияние компонентов на безопасность защищаемого объекта:

Произведем конструирование системы защиты объекта. Система защиты включает в себя следующие организационные мероприятия:

-

Введем подсистему защиты объекта от проблем, связанных с работой электросети, состоящую из стабилизатора напряжения и источников бесперебойного питания

-

Переорганизуем сеть под операционные системы Windows NT Server и Windows NT Workstation.

-

На сервер поставим 2-й сетевой адаптер и настроим его как роутер между локальной сетью и корпоративной СЕТЬЮ. Соответственно хаб поместим внутри локальной сети.

-

Отправим сетевого администратора на курсы переподготовки и повышения квалификации.

-

Купим антивирусные программные средства

Матрица R будет иметь следующий вид:

Вектор R будет иметь вид:

Оценим предложенную систему защиты с материальной точки зрения:

-

Подсистема защиты объекта от проблем, связанных с работой электросети стоит порядка 800$

-

Покупка сетевой карты – 15$

-

Антивирусные средства и операционные системы порядка 1500$.

-

Обучение сетевого администратора – 200$

Видно, что комплекс защитных мероприятий обойдется в 2515$. Поскольку компании готова потратить на систему защиты до 10,000$, то предложенная стратегия является вполне приемлемой в материальном плане.

Вывод: Предложенная система защиты удовлетворяет материальному критерию. Эффективность ее применения составляет 74.2%, что является очень хорошим результатом.