- •Безпека інформаційно- комунікаційних систем

- •Isbn 966-552-167-5

- •1.1. Термінологія

- •1.1.1. Системи, в яких здійснюється захист інформації

- •1.1.2. Завдання захисту інформації

- •1.1.3. Загрози і вразливості

- •1.1.4. Комплексна система захисту інформації

- •1.1.5. Об'єкти захисту та їхні властивості

- •1.1.6. Розроблення й оцінювання захищених систем

- •1.2. Загрози безпеці інформації

- •1.2.1. Класифікація загроз

- •1.2.2. Перелік типових загроз безпеці

- •1.2.3. Класифікація атак

- •1.2.4. Методика класифікації загроз stride

- •1.2.5. Модель загроз

- •1.3. Порушники

- •1.3.1. Визначення терміну «хакер»

- •1.3.2. Наслідки віддій порушників

- •1.3.3. Модель порушника

- •2.1. Рівні інформаційно-комунікаційної системи

- •2.2. Функціональні сервіси безпеки і механізми, що їх реалізують

- •2.2.1. Таксономія функцій систем захисту

- •2.3. Основні підсистеми комплексу засобів захисту

- •2.3.1. Підсистема керування доступом

- •2.3.2. Підсистема ідентифікації й автентифікації

- •2.3.3. Підсистема аудита

- •Підсистема забезпечення цілісності

- •Криптографічна підсистема

- •3.1. Історична довідка

- •3.2. Основні поняття

- •3.3.1. Симетричне шифрування

- •3.3.2. Асиметричне шифрування

- •4.1. Загальні поняття теорії захисту інформації

- •4.2. Позначення, аксіоми та визначення

- •4.3. Основні типи політик безпеки

- •4.4. Математичні моделі безпеки

- •4.4.1. Моделі дискреційної політики безпеки

- •4.4.2. Моделі мандатної політики безпеки

- •5.1. Передумови виникнення вразливостей у комп'ютерних системах

- •5.2. Класифікація вад захисту

- •5.2.1. Класифікація вад захисту за причиною їх появи

- •5.2.2. Класифікація вад захисту за їх розміщенням у системі

- •5.2.3. Класифікація вад захисту за етапами їх появи

- •5.3. Класифікація помилок, що виникають у процесі програмної реалізації системи

- •5.4. Помилки переповнення буфера

- •5.4.1. Переповнення буфера у стеку

- •5.4.2. Переповнення буфера у статичній або динамічній пам'яті

- •5.4.3. Помилка переповнення в один байт

- •5.5. Помилки оброблення текстових рядків

- •5.5.1. Використання конвеєра

- •5.5.2. Переспрямування введення-виведення

- •5.5.3. Спеціальні символи

- •5.6. Люки

- •5.6.1. Режим debug у програмі sendmail

- •6.1. Класифікація шкідливого програмного забезпечення

- •6.2. Програмні закладки

- •6.2.1. Функції програмних закладок

- •6.2.2. Шпигунські програми

- •6.2.3. «Логічні бомби»

- •6.2.4. Люки — утиліти віддаленого адміністрування

- •6.2.5. Несанкціонована робота з мережею

- •6.2.6. Інші програмні закладки

- •6.3. Комп'ютерні віруси

- •6.3.1. Файлові віруси

- •6.3.2. Завантажувальні віруси

- •6.3.3. Макровіруси

- •6.3.4. Скриптові віруси

- •6.3.5. Захист від комп'ютерних вірусів

- •6.4. Мережні хробаки

- •6.4.1. Класифікація мережних хробаків

- •6.4.2. Хробак Морріса

- •6.4.3. Сучасні мережні хробаки

- •6.5. «Троянські коні»

- •6.5.1. Соціальна інженерія

- •6.5.2. Класифікація «троянських коней»

- •6.5.3. Шпигунські троянські програми

- •6.5.4. Троянські інсталятори

- •6.5.5. «Троянські бомби»

- •6.6. Спеціальні хакерські утиліти

- •6.6.1. Засоби здійснення віддалених атак Засоби проникнення на віддалені комп'ютери

- •6.6.2. Засоби створення шкідливого програмного забезпечення

- •6.6.3. Створення засобів атак

- •7.1. Призначення стандартів інформаційної безпеки

- •7.2. Стандарти, орієнтовані на застосування військовими та спецслужбами

- •7.2.1. «Критерії оцінювання захищених комп'ютерних систем» Міністерства оборони сша

- •7.2.2. Інтерпретація і розвиток tcsec

- •7.2.3. Керівні документи Державної технічної комісії при Президенті Російської Федерації

- •7.3. Стандарти, що враховують специфіку вимог захисту в різних системах

- •7.3.1. Європейські критерії безпеки інформаційних технологій

- •7.4. Стандарти, що використовують

- •7.4.1. Концепція профілю захисту

- •7.4.2. Федеральні критерії безпеки

- •8.1. Законодавча і нормативна база захисту

- •8.1.1. Закон України «Про захист інформації

- •8.1.2. Нормативні документи системи

- •8.2. Оцінювання захищеності інформації,

- •8.2.1. Особливості термінології

- •8.2.2. Критерії захищеності інформації в комп'ютерних системах від несанкціонованого доступу

- •8.2.3. Класифікація автоматизованих систем

- •8.3. Керівні документи з вимогами до захисту інформації в інформаційних системах певних типів

- •8.3.1. Вимоги із захисту конфіденційної інформації

- •8.3.2. Вимоги до захисту інформації веб-сторінки від несанкціонованого доступу

- •9.1. Основні відомості

- •9.2. Базові поняття

- •9.3.2. Оцінювання об'єкта за «Загальною методологію»

- •9.3.3. Матеріали, необхідні для проведення кваліфікаційного аналізу

- •9.3.4. Три етапи здійснення кваліфікаційного аналізу

- •9.4. Структура основних документів «Загальних критеріїв»

- •9.4.1. Профіль захисту

- •9.4.2. Завдання з безпеки

- •1. Вступ.

- •5. Вимоги безпеки.

- •8. Обґрунтування.

- •10.1. Завдання апаратного захисту

- •10.2. Підтримка керування пам'яттю

- •10.2.1. Віртуальні адреси

- •10.2.2. Віртуальна пам'ять

- •10.2.3. Трансляція адрес

- •10.4. Особливості архітектури процесорів Intel х86

- •10.4.2. Селектори та дескриптори сегментів і сторінок

- •10.5.2. Сегментно-сторінковий розподіл пам'яті

- •10.6. Керування задачами

- •10.6.1. Виклик процедур

- •10.6.2. Виклик задач

- •10.6.3. Привілейовані команди

- •11.1. Загрози безпеці операційних систем

- •11.1.1. Сканування файлової системи

- •11.1.2. Викрадення ключової інформації

- •11.1.3. Добирання паролів

- •11.1.4. Збирання сміття

- •11.1.5. Перевищення повноважень

- •11.1.6. Програмні закладки

- •11.1.7. «Жадібні» програми

- •11.2. Поняття захищеної операційної системи

- •11.2.1. Підходи до побудови захищених операційних систем

- •11.2.2. Принципи створення захищених систем

- •11.2.3. Адміністративні заходи захисту

- •11.2.4. Політика безпеки

- •11.3.1. Основні функції кзз

- •11.3.2. Розмежування доступу

- •11.3.3. Ідентифікація, автентифікація й авторизація

- •11.3.4. Аудит

- •12.1. Історія створення unix

- •12.2. Архітектура системи

- •12.3.1. Модель безпеки системи unix

- •12.3.2. Підсистема ідентифікації й автентифікації

- •12.3.3. Підсистема розмежування доступу

- •12.3.4. Підсистема реєстрації

- •12.4. Адміністрування засобів безпеки unix 12.4.1. Особливості адміністрування

- •12.4.2. Утиліти безпеки

- •12.4.3. Характерні вразливості системи unix

- •13.1. Основні відомості про систему

- •13.1.1. Стисло про історію створення системи

- •13.1.2. Відповідність вимогам стандартів безпеки

- •13.2.1. Основні концепції

- •13.2.2. Компоненти системи захисту

- •13.3. Розмежування доступу

- •13.3.1. Основні принципи реалізації системи розмежування

- •13.3.2. Суб'єкти доступу Windows

- •13.3.3. Об'єкти доступу Windows

- •13.3.4. Стандартні настроювання прав доступу

- •13.3.5. Ідентифікація й автентифікація

- •13.3.6. Реалізація дискреційного керування доступом

- •13.4. Аудит

- •14.1. Обґрунтування застосування захищених ос для створення систем оброблення конфіденційної інформації

- •14.2. Система Trusted Solaris

- •14.2.1. Основні характеристики середовища Trusted Solaris

- •14.2.2. Керування доступом у середовищі Trusted Solaris

- •14.2.3. Окреме зберігання позначеної мітками

- •14.2.4. Адміністрування безпеки у середовищі Trusted Solaris

- •14.3. Операційна система Фенікс

- •14.3.1. Архітектура системи

- •14.3.2. Засоби захисту

- •14.3.3. Дискреційна модель ієрархічного керування

- •14.3.4. Засоби керування доступом

- •14.3.5. Перегляд протоколу аудита

- •14.3.5. Програмні інтерфейси системи

- •14.3.7. Застосування операційної системи Фенікс

- •15.1. Основні відомості про комп'ютерні мережі

- •15.1.1. Відкриті системи

- •15.1.2. Модель взаємодії відкритих систем

- •15.1.3. Стеки протоколів

- •15.2. Інтернет

- •15.2.1. Організація

- •15.2.2. Адресація

- •15.2.3. Маршрутизація

- •15.3. Загрози безпеці інформації у мережах

- •15.4. Безпека взаємодії відкритих систем

- •15.4.1. Сервіси безпеки

- •15.4.2. Специфічні механізми безпеки

- •15.4.3. Універсальні механізми безпеки

- •15.4.5. Подальший розвиток міжнародних стандартів

- •16.1. Протоколи прикладного рівня

- •16.1.1. Протокол Telnet

- •16.1.2. Протокол ftp

- •16.1.3. Мережні служби unix

- •16.2. Транспортні протоколи

- •16.2.1. Протокол udp

- •16.2.2. Протокол tcp

- •16.3. Протокол ip

- •16.3.1. Призначення й можливості протоколу iPv4

- •16.3.2. Атаки на протокол iPv4, пов'язані з адресацією Підміна адреси відправника

- •16.3.3. Атаки, що ґрунтуються на помилках оброблення фрагментованих пакетів

- •16.3.4. Можливості, закладені у протокол iPv6

- •16.4.1. Особливості протоколу

- •16.4.2. Модель загроз

- •16.4.3. Механізми захисту

- •16.4.4. Рішення з безпеки

- •Interdomain Route Validation

- •16.4.5. Оцінювання захищеності

- •16.5. Протоколи керування мережею 16.5.1. Протокол ісмр

- •16.5.2. Протокол snmp

- •17.1. Система електронної пошти

- •17.1.1. Архітектура системи електронної пошти

- •17.1.2. Формат повідомлення електронної пошти

- •17.1.3. Протокол smtp

- •17.1.4. Протокол рорз

- •17.1.5. Протокол імар4

- •17.1.6. Загрози, пов'язані з використанням електронної пошти

- •17.1.7. Анонімне відсилання електронної пошти

- •17.1.8. Атаки через систему електронної пошти

- •17.2.1. Принципи веб-технології

- •17.2.2. Протокол http

- •17.2.3. Динамічні сторінки

- •17.2.4. Уразливості серверного програмного забезпечення

- •17.2.5. Уразливості у сценаріях

- •17.2.7. Міжсайтовий скриптінг

- •17.2.8. Захист сервера від атак

- •17.2.9. Атака на клієнта

- •17.2.10. Безпека Java

- •18.1. Архітектура захищених мереж

- •18.1.1. Протидія прослуховуванню трафіку

- •18.1.2. Сегментація мережі

- •18.1.3. Резервування мережного обладнання і каналів зв'язку

- •18.2. Міжмережні екрани

- •18.2.1. Можливості міжмережних екранів

- •18.2.2. Рівні реалізації

- •18.2.3. Особливості персональних брандмауерів

- •18.2.4. Недоліки міжмережного екрана

- •18.3. Системи виявлення атак

- •18.3.1. Можливості систем виявлення атак

- •18.3.2. Різні типи систем виявлення атак

- •18.3.3. Інформаційні джерела

- •18.3.4. Аналіз подій у системах виявлення атак

- •18.3.5. Відповідні дії систем виявлення атак

- •18.4. Додаткові інструментальні засоби

- •18.4.1. Системи аналізу й оцінювання вразливостей

- •18.4.2. Перевірка цілісності файлів

- •Передавання інформації через захищені мережі

- •19.1. Захист інформації, що передається відкритими каналами зв'язку

- •19.2. Віртуальні захищені мережі

- •19.2.1. Різні види віртуальних захищених мереж

- •Vpn віддаленого доступу

- •19.2.2. Проблеми побудови віртуальних захищених мереж

- •19.3. Рівні реалізації віртуальних захищених мереж

- •19.3.1. Захист віртуальних каналів на сеансовому рівні

- •19.3.2. Захист віртуальних каналів на мережному рівні

- •19.3.3. Захист віртуальних каналів на канальному рівні

- •19.4. Вимоги нормативної бази до реалізації віртуальних захищених мереж в Україні

- •20.1. Порядок проведення робіт зі створення комплексної системи захисту інформації

- •20.1.1. Структура комплексної системи захисту інформації

- •20.1.2. Створення комплексної системи захисту інформації

- •Обґрунтування потреби у створенні системи захисту

- •20.2.2. Обстеження середовищ функціонування

- •20.2.3. Визначення й аналіз можливих загроз безпеці

- •20.2.4. Розроблення політики безпеки

- •20.2.5. Перелік вимог до захищеної системи

- •20.3. Розроблення технічного завдання на створення комплексної системи захисту інформації

- •20.4. Створення і впровадження комплексної системи захисту інформації

- •20.4.1. Розроблення проекту Порядок розроблення проекту

- •20.4.2. Введення комплексної системи захисту інформації в дію та оцінювання захищеності інформації в інформаційно-телекомунікаційних системах

- •20.4.3. Супроводження комплексної системи захисту інформації

- •21.1. Вимоги до кваліфікаційного аналізу

- •21.2. Організація державної експертизи

- •21.2.1. Положення про державну експертизу

- •21.2.2. Рекомендації з оформлення програм і методик проведення експертизи комплексної системи захисту інформації

- •21.3. Сертифікація засобів технічного захисту інформації

- •22.1. «Типове положення про службу захисту інформації в автоматизованій системі»

- •22.1.1. Загальні положення

- •22.1.2. Завдання та функції служби захисту інформації

- •22.1.3. Права й обов'язки служби захисту інформації

- •22.1.4. Взаємодія служби захисту інформації з іншими підрозділами та із зовнішніми організаціями

- •22.1.5. Штатний розклад і структура служби захисту інформації

- •22.1.6. Організація заходів служби захисту інформації та їх фінансування

- •22.2. Рекомендації щодо структури

- •22.2.1. Завдання захисту інформації в ас

- •22.2.2. Класифікація інформації, що обробляють в ас

- •22.2.3. Компоненти ас і технології оброблення інформації

- •22.2.4. Загрози інформації в ас

- •22.2.5. Політика безпеки інформації в ас

- •22.2.6. Календарний план робіт із захисту інформації в ас

- •22.3. Iso/iec 27002 «Інформаційні технології — Методики безпеки — Практичні правила управління безпекою інформації»

- •22.3.1. Загальні відомості про стандарт

- •22.3.2. Структура й основний зміст стандарту

- •22.3.3. Інші стандарти серн 27000

- •Грайворонський Микола Владленович Новіков Олексій Миколайович безпека інформаційно-комунікаційних систем

- •21100, М. Вінниця, вул. 600-річчя, 19.

8.2.2. Критерії захищеності інформації в комп'ютерних системах від несанкціонованого доступу

Нормативний документ НД ТЗІ 2.5-004-99 містить специфікації вимог до реалізації послуг безпеки. Вони утворюють систему критеріїв із п'яти груп. Це критерії:

♦ конфіденційності;

цілісності;

♦ доступності;

спостережності;

гарантій.

Критерії з перших чотирьох груп — це функціональні критерії, що визначають, які послуги безпеки здатна надавати оцінювана система. До надання кожної з послуг безпеки висувають низку вимог, за якими визначається рівень надання цієї послуги. Множина рівнів послуг безпеки, які надає система, складає функціональний профіль.

Остання група — критерії гарантій — визначає рівень адекватності та корект пості реалізації послуг безпеки, тобто фактично визначає рівень довіри до реалізації цих функцій.

Як бачимо, вимоги до послуг безпеки згруповано за ознакою кінцевої мети їх

реалізації, тобто захисту окремої властивості інформації або системи. Така систематизація зручна для кінцевого споживача захищеної системи, оскільки спрямована саме на задоволення його потреб у захисті інформації. З іншого боку, для розробників систем, а також для експертів, які ці системи оцінюють, така систематизація не є оптимальною і створює деякі незручності. Альтернативна структура вимог до функціональних послуг використовується, наприклад, у сучасному міжнародному стандарті ISO 15408, відомому також як «Загальні критерії» (цей стандарт буде розглянуто в розділі 9).

Об'єктом оцінювання, згідно з НД ТЗІ 2.5-004-99 [12], є комп'ютерна система, тобто сукупність апаратних і програмних засобів, поданих для оцінювання захищеності інформації, яку вони обробляють. Фактично вимоги цього НД ТЗІ застосовують не лише для оцінювання окремих програмних і програмно-апаратних комплексів, а й для оцінювання КСЗІ в автоматизованих системах. Але у кожному випадку критерії застосовують лише до комплексу засобів захисту (КЗЗ), тобто програмних і апаратних засобів, що здійснюють захист інформації.

Критерії конфіденційності

Ці критерії дають змогу оцінити здатність КЗЗ надавати послуги із захисту об'єктів від несанкціонованого ознайомлення з їх змістом (компрометації). До складу послуг безпеки, що забезпечують конфіденційність, входять: довірча конфіденційність, адміністративна конфіденційність, повторне використання об'єктів, аналіз прихованих каналів, конфіденційність під час обміну.

Довірча конфіденційність і адміністративна конфіденційність. Система керування доступом надає дві послуги, які безпосередньо забезпечують реалізацію розмежування доступу активних об'єктів (користувачів, процесів) до пасивних об'єктів. Перша послуга дає можливість користувачу скеровувані потоки інформації від захищених об'єктів, що належать його домену, до інших користувачів. За допомогою другої адміністратор або спеціально авторизований користувач може скеровувати потоки інформації від захищених об'єктів до користувачів. Рівні цих послуг ранжируються на підставі повноти захисту і вибірковості керування. Довірчу конфіденційність поділяють на чотири рівні: мінімальна (КД-1), базова (КД-2), повна (КД-3) і абсолютна (КД-4). Адміністративну — так само на чотири: мінімальна (КА-1), базова (КА-2), повна

(КА-3) і абсолютна (КА-4). Мінімальний і базовий рівні послуг передбачають, що дія послуги поширюється на певну множину об'єктів системи, а повний і абсолютний рівні — на всі об'єкти доступу в системі. Мінімальний рівень вимагає контролю атрибутів доступу процесу стосовно захищеного об'єкта, базовий і повний рівні — атрибутів доступу користувача, абсолютний — атрибутів доступу як користувача, так і процесу.

Повторне використання об'єктів. Послуга (яка має позначення КО-1) забезпечує коректність повторного використання об'єктів, які по черзі використовують різні користувачі та (або) процеси. Приклади об'єктів, через які може здійснюватися витік інформації — ділянки оперативної пам'яті та блоки (сектори) на жорсткому диску. Послуга гарантує, що об'єкт, який використовують кілька користувачів, після його надання новому користувачу чи процесу, не міститиме інформації від попереднього користувача чи процесу.

Аналіз прихованих каналів. Послуга забезпечує Виявлення й усунення наявних потоків інформації, які не контролюють інші послуги. Рівні цієї послуги ранжируються відповідно до того, що виконується: лише виявлення (КК-1) і контроль (КК-2) або ще й перекривання (КК-3) прихованих каналів.

Конфіденційність під час обміну. Послуга забезпечує захист об'єктів від несанкціонованого доступу до інформації, яку вони містять, під час їх передавання через незахищене середовище. Послугу реалізують здебільшого із застосуванням криптографічних механізмів. Рівні цієї послуги ранжируються на підставі повноти захисту і вибірковості керування: мінімальна (КВ-1), базова (КВ-2), повна (КВ-3) і абсолютна конфіденційність під час обміну (КВ-4).

Критерії цілісності

Критерії цілісності дають змогу оцінити КЗЗ щодо його здатності надавати послуги із захисту оброблюваної інформації від несанкціонованої модифікації. До складу послуг безпеки, що забезпечують цілісність, належать: довірча цілісність, адміністративна цілісність, відкіт, цілісність під час обміну.

Довірча цілісність і адміністративна цілісність. Ці послуги забезпечує підсистема керування доступом; за структурою вимог вони дуже подібні до відповідних послуг конфіденційності. Перша послуга дає змогу користувачу керувати потоками інформації від інших користувачів до захищених об'єктів, що належать його домену. За допомогою другої адміністратор або спеціально авторизований користувач може керувати потоками інформації від користувачів до захищених об'єктів. Рівні цих послуг ранжируються на підставі повноти захисту і вибірковості керування: мінімальна (ЦД-1), базова (ЦД-2), повна (ЦД-3) і абсолютна (ЦД-4) довірча цілісність і відповідно мінімальна (ЦА-1), базова (ЦА-2), повна (ЦА-3) й абсолютна (ЦА-4) адміністративна цілісність. Хоча вимоги до послуг довірчої та адміністративної цілісності схожі на вимоги до відповідних послуг конфіденційності, є й деякі відмінності. Зокрема, мінімальний рівень зазначених послуг цілісності потребує контролю атри-

бутів доступу користувача до захищеного об'єкта, а базовий і повний рівень. атрибутів доступу процесу.

♦ Відкіт. Послуга надає можливість скасовувати операцію або послідовність операцій і повертати (відкочувати) захищений об'єкт до попереднього стану. Рівні цієї послуги ранжируються на підставі множини операцій, для яких забезпечується відкіт: обмежений відкіт (рівень ЦО-1) забезпечує скасування визначеної множини операцій, здійснених за певний проміжок часу, новішій відкіт (рівень ЦО-2) забезпечує скасування всіх здійснених операцій.

♦ Цілісність під час обміну. Послуга забезпечує захист об'єктів від несанкціонованої модифікації інформації, яку вони містять, під час їх передавання через незахищене середовище. Рівні цієї послуги ранжируються на підставі повноти захисту і вибірковості керування: мінімальна (ЦВ-1), базова (ЦВ-2) і повна (ЦВ-3) цілісність під час обміну інформацією.

Критерії доступності

Критерії доступності дають змогу оцінити здатність КЗЗ надавати послуги із забезпечення можливості використання КС у цілому, окремих її функцій або оброблюваної інформації у певний проміжок часу і гарантувати спроможність КС

функціонувати після відмови її компонентів. До послуг доступності належать: використання ресурсів, стійкість до відмов, «гаряча» заміна компонентів і відновлення після збоїв.

Використання ресурсів. Послуга забезпечує керування використанням послуг і ресурсів. Рівні цієї послуги ранжируються на підставі повноти захисту і вибірковості керування доступністю послуг КС: квоти (ДР-1), унеможливлення захоплення ресурсів (ДР-2), пріоритетність використання ресурсів (ДР-3).

Стійкість до відмов. Послуга гарантує доступність КС (інформації, окремих функцій або КС у цілому) після відмови її компонента. Рівні цієї послуги ранжируються на підставі спроможності КЗЗ забезпечити можливість функціонування КС залежно від кількості відмов, а також від кількості послуг, доступних після відмови: стійкість при обмежених відмовах (ДС-1), стійкість із погіршенням характеристик обслуговування (ДС-2), стійкість без погіршення характеристик обслуговування (ДС-3).

«Гаряча» заміна. Послуга забезпечує доступність КС (інформації, окремих функцій або КС у цілому) під час заміни окремих компонентів. Рівні послуги ранжируються на підставі повноти реалізації: модернізація (ДЗ-1), обмежена «гаряча» заміна (ДЗ-2), «гаряча» заміна будь-якого компонента (ДЗ-З).

Відновлення після збоїв. Послуга забезпечує повернення КС у відомий захищений стан після відмови або переривання обслуговування. Рівні цієї послуги ранжируються на підставі міри автоматизації процесу відновлення: ручне відновлення (ДВ-1), автоматизоване відновлення (ДВ-2), вибіркове відновлення (ДВ-3).

Зауважимо, що всі послуги доступності передбачають наявність у системі адміністратора або спеціально вповноваженого користувача; а це потребує обов'язкового надання деяких послуг спостережності, які буде розглянуто далі.

Критерії спостережності

Критерії спостережності дають змогу оцінити КЗЗ щодо його здатності надавати послуги, які змушують користувача КС відповідати за власні дії та забезпечують контроль за спроможністю КЗЗ виконувати свої функції. До складу послуг спостережності входять: реєстрація (аудит), ідентифікація й автентифікація, достовірний канал, розподіл обов'язків, цілісність КЗЗ, самотестування, ідентифікація й автентифікація під час обміну, автентифікація відправника, автентифікація одержувача.

♦ Реєстрація. Послуга забезпечує контроль за небезпечними для КС діями шляхом реєстрації та аналізу подій, що впливають на безпеку. Рівні цієї послуги ранжируються залежно від повноти і вибірковості контролю, складності засобів аналізу даних із журналів реєстрації та спроможності виявляти потенційні порушення: зовнішній аналіз (НР-1), захищений журнал (НР-2), сповіщення про небезпеку (НР-3), детальна реєстрація (НР-4), аналіз у режимі реального часу (НР-5).

♦ Ідентифікація й автентифікація. Послуга надає КЗЗ можливість визначати і перевіряти особистість користувача, що намагається одержати доступ до КС. Рівні цієї послуги ранжируються залежно від механізмів автентифікації (вбудовані вони чи зовнішні) та від кількості задіяних механізмів. Отже, розрізняють ідентифікацію й автентифікацію зовнішню (НИ-1), одиночну (НИ-2) і множинну (НИ-3).

♦ Достовірний канал. Послуга забезпечує користувачу можливість безпосередньої взаємодії з КЗЗ. Рівні цієї послуги ранжируються залежно від того, як гнучко реалізовано можливість КЗЗ або користувача ініціювати захищений обмін. Виходячи з цього, достовірний канал може бути одно-направленим (НК-1) або дво-направленим (НК-2).

♦ Розподіл обов'язків. Послуга дає змогу зменшити потенційні збитки, спричинені навмисними або помилковими діями користувача, й обмежити авторитарність керування. Рівні цієї послуги ранжируються на підставі вибірковості керування можливостями користувачів і адміністраторів: призначення адміністратора (НО-1), розподіл обов'язків адміністраторів (НО-2) і розподіл обов'язків на підставі привілеїв (НО-3).

♦ Цілісність комплексу засобів захисту. Завдяки цій послузі визначається міра здатності КЗЗ захищати себе і гарантувати свою спроможність керувати захищеними об'єктами. Послуга має рівні: КЗЗ із контролем цілісності (НЦ-1), КЗЗ із гарантованою цілісністю (НЦ-2) та КЗЗ із функціями диспетчера доступу (НЦ-3).

♦ Самотестування. Послуга дає змогу КЗЗ перевірити і на підставі цього гарантувати правильність функціонування і цілісність певної множини функцій

КС. Рівні цієї послуги ранжируються на підставі можливості виконання тестів у процесі запуску або штатної роботи: самотестування за запитом (НT-1),

під час старту (НТ-2) і в реальному часі (НТ-3).

Ідентифікація й автентифікація під час обміну. Послуга надає комплексам засобів захисту систем можливість ідентифікувати одне одного (встановлюиа ти та перевіряти ідентичність), перш ніж почати взаємодію. Рівні цієї послуги ранжируються на підставі повноти реалізації: автентифікація вузла (НВ-1), автентифікація джерела даних (НВ-2) і автентифікація з підтвердженням (НВ-3).

♦ Автентифікація відправника. Послуга дає змогу унеможливити відмову від авторства та однозначно встановити належність певного об'єкта певному користувачу, тобто той факт, що об'єкт створив або відправив саме цей користувач. Рівні цієї послуги ранжируються на підставі можливості підтвердження результатів перевірки незалежною стороною: базова автентифікація відправника (НА-1) і автентифікація відправника з підтвердженням (НА-2).

♦ Автентифікація одержувача. Послуга забезпечує унеможливлення відмови від отримання об'єкта і дає змогу однозначно встановити факт отримання певного об'єкта певним користувачем. Рівні цієї послуги ранжируються на підставі можливості підтвердження результатів перевірки незалежною стороною: базова автентифікація одержувача (НП-1), автентифікація одержувача з підтвердженням (НП-2).

Критерії гарантій

У критеріях гарантій введено сім рівнів гарантій (Г-1-Г-7), які є ієрархічними.

Найнижчий рівень — 1, найвищий — 7. КС із певним рівнем гарантій має від

повідати всім вимогам, визначеним для цього рівня. Вимоги викладено в окремих

розділах.

Вимоги до архітектури — за умови їх виконання КЗЗ буде спроможним повністю реалізувати політику безпеки.

♦ Вимоги до середовища розроблення — надають гарантії того, що процеси розроблення і супроводження оцінюваної КС є повністю керованими з боку розробника. Цей розділ містить підрозділи: вимоги до процесу розроблення і вимоги до керування конфігурацією.

♦ Вимоги до процесу проектування (послідовності розроблення) — за умови виконання цих вимог буде надано гарантії, що на кожному етапі розроблення (проектування) існуватиме точний опис КС і що реалізація КС відповідатиме вихідним вимогам (політиці безпеки). Цей розділ містить підрозділи: вимоги до функціональних специфікацій (політика безпеки), вимоги до функціональних специфікацій (модель політики безпеки), вимоги до проекту архітектури, вимоги до детального проекту, вимоги до реалізації.

♦ Вимоги до середовища функціонування — гарантують, що КС постачається замовнику без несанкціонованих модифікацій і що вона буде інстальована та ініційована замовником так, як це було передбачено розробником.

♦

Вимоги

до документації — забезпечують наявність

та інформаційне наповнення розділів

документації, де описано послуги

безпеки, які реалізує КЗЗ, а також

настанови адміністратору та користувачу

щодо послуг безпеки.

♦

Вимоги

до випробувань КЗЗ — регламентують

дії розробника щодо надання програм,

методик і результатів власних випробувань

для перевірки незалежними експертами,

а також демонструють, що виявлені під

час випробувань вади захисту (слабкі

місця) повністю усунено (це підтверджено

додатковими випробуваннями).

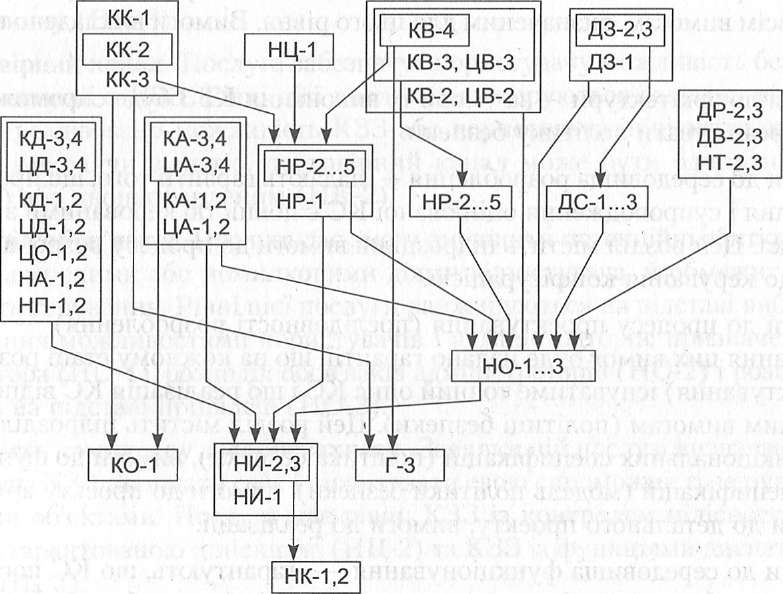

Взаємозалежність

послуг безпеки

Для

реалізації деяких послуг безпеки

необхідною умовою є реалізація інших

послуг. Наприклад, без послуги безпеки

НІД (цілісність КЗЗ) не зможе коректно

функціонувати жодна КС. Комп'ютерну

систему, в якій не реалізовано послугу

НЦ-1, не можна вважати захищеною, і

профіль захищеності для такої системи

взагалі не розглядають. Взаємозалежність

послуг безпеки показано на рис. 8.1.

Стрілки на рисунку, проведені від

послуги XX до послуги YY,

означають, що виконання послуги XX

(або певних її рівнів, якщо стрілку

проведено від внутрішнього

прямокутника, в якому зазначені окремі

рівні послуги) вимагає обов'язкового

виконання послуги YY.

При цьому майже завжди достатньо

виконати вимоги першого, найнижчого,

рівня послуги, а вимоги вищих рівнів

виконувати не обов'язково. Винятком є

вимоги рівня Г-3 для послуг КВ-4 і

КК-1-КК-3. З рисунка видно, що крім

послуги НЦ-1, є ще кілька послуг, вимоги

яких обов'язково мають виконувати всі

захищені системи.

Рис.

8.1.

Взаємозалежність функціональних послуг

безпеки за критеріями НД ТЗІ 2.5-004-99

Обов'язковими є такі послуги.

♦ Ідентифікація й автентифікація (НИ-1). Без цієї послуги неможливо

реалізувати систему розмежування доступу.

Достовірний канал (НК-1). Ця послуга необхідна для системи, в якій під система

ідентифікації й автентифікації є внутрішньою (послуги НИ-2, НИ-3)

Розподіл обов'язків (НО-1). Без цієї послуги неможливо реалізувати функції, що

вимагають призначення адміністратора системи, зокрема адміністративного

розмежування доступу, а також послуги доступності та деякі послуги

спостережності;

♦ Реєстрація (НР-1). Без цієї послуги неможливо реалізувати послугу цілісності

КЗЗ, яка є обов'язковою.