- •Безпека інформаційно- комунікаційних систем

- •Isbn 966-552-167-5

- •1.1. Термінологія

- •1.1.1. Системи, в яких здійснюється захист інформації

- •1.1.2. Завдання захисту інформації

- •1.1.3. Загрози і вразливості

- •1.1.4. Комплексна система захисту інформації

- •1.1.5. Об'єкти захисту та їхні властивості

- •1.1.6. Розроблення й оцінювання захищених систем

- •1.2. Загрози безпеці інформації

- •1.2.1. Класифікація загроз

- •1.2.2. Перелік типових загроз безпеці

- •1.2.3. Класифікація атак

- •1.2.4. Методика класифікації загроз stride

- •1.2.5. Модель загроз

- •1.3. Порушники

- •1.3.1. Визначення терміну «хакер»

- •1.3.2. Наслідки віддій порушників

- •1.3.3. Модель порушника

- •2.1. Рівні інформаційно-комунікаційної системи

- •2.2. Функціональні сервіси безпеки і механізми, що їх реалізують

- •2.2.1. Таксономія функцій систем захисту

- •2.3. Основні підсистеми комплексу засобів захисту

- •2.3.1. Підсистема керування доступом

- •2.3.2. Підсистема ідентифікації й автентифікації

- •2.3.3. Підсистема аудита

- •Підсистема забезпечення цілісності

- •Криптографічна підсистема

- •3.1. Історична довідка

- •3.2. Основні поняття

- •3.3.1. Симетричне шифрування

- •3.3.2. Асиметричне шифрування

- •4.1. Загальні поняття теорії захисту інформації

- •4.2. Позначення, аксіоми та визначення

- •4.3. Основні типи політик безпеки

- •4.4. Математичні моделі безпеки

- •4.4.1. Моделі дискреційної політики безпеки

- •4.4.2. Моделі мандатної політики безпеки

- •5.1. Передумови виникнення вразливостей у комп'ютерних системах

- •5.2. Класифікація вад захисту

- •5.2.1. Класифікація вад захисту за причиною їх появи

- •5.2.2. Класифікація вад захисту за їх розміщенням у системі

- •5.2.3. Класифікація вад захисту за етапами їх появи

- •5.3. Класифікація помилок, що виникають у процесі програмної реалізації системи

- •5.4. Помилки переповнення буфера

- •5.4.1. Переповнення буфера у стеку

- •5.4.2. Переповнення буфера у статичній або динамічній пам'яті

- •5.4.3. Помилка переповнення в один байт

- •5.5. Помилки оброблення текстових рядків

- •5.5.1. Використання конвеєра

- •5.5.2. Переспрямування введення-виведення

- •5.5.3. Спеціальні символи

- •5.6. Люки

- •5.6.1. Режим debug у програмі sendmail

- •6.1. Класифікація шкідливого програмного забезпечення

- •6.2. Програмні закладки

- •6.2.1. Функції програмних закладок

- •6.2.2. Шпигунські програми

- •6.2.3. «Логічні бомби»

- •6.2.4. Люки — утиліти віддаленого адміністрування

- •6.2.5. Несанкціонована робота з мережею

- •6.2.6. Інші програмні закладки

- •6.3. Комп'ютерні віруси

- •6.3.1. Файлові віруси

- •6.3.2. Завантажувальні віруси

- •6.3.3. Макровіруси

- •6.3.4. Скриптові віруси

- •6.3.5. Захист від комп'ютерних вірусів

- •6.4. Мережні хробаки

- •6.4.1. Класифікація мережних хробаків

- •6.4.2. Хробак Морріса

- •6.4.3. Сучасні мережні хробаки

- •6.5. «Троянські коні»

- •6.5.1. Соціальна інженерія

- •6.5.2. Класифікація «троянських коней»

- •6.5.3. Шпигунські троянські програми

- •6.5.4. Троянські інсталятори

- •6.5.5. «Троянські бомби»

- •6.6. Спеціальні хакерські утиліти

- •6.6.1. Засоби здійснення віддалених атак Засоби проникнення на віддалені комп'ютери

- •6.6.2. Засоби створення шкідливого програмного забезпечення

- •6.6.3. Створення засобів атак

- •7.1. Призначення стандартів інформаційної безпеки

- •7.2. Стандарти, орієнтовані на застосування військовими та спецслужбами

- •7.2.1. «Критерії оцінювання захищених комп'ютерних систем» Міністерства оборони сша

- •7.2.2. Інтерпретація і розвиток tcsec

- •7.2.3. Керівні документи Державної технічної комісії при Президенті Російської Федерації

- •7.3. Стандарти, що враховують специфіку вимог захисту в різних системах

- •7.3.1. Європейські критерії безпеки інформаційних технологій

- •7.4. Стандарти, що використовують

- •7.4.1. Концепція профілю захисту

- •7.4.2. Федеральні критерії безпеки

- •8.1. Законодавча і нормативна база захисту

- •8.1.1. Закон України «Про захист інформації

- •8.1.2. Нормативні документи системи

- •8.2. Оцінювання захищеності інформації,

- •8.2.1. Особливості термінології

- •8.2.2. Критерії захищеності інформації в комп'ютерних системах від несанкціонованого доступу

- •8.2.3. Класифікація автоматизованих систем

- •8.3. Керівні документи з вимогами до захисту інформації в інформаційних системах певних типів

- •8.3.1. Вимоги із захисту конфіденційної інформації

- •8.3.2. Вимоги до захисту інформації веб-сторінки від несанкціонованого доступу

- •9.1. Основні відомості

- •9.2. Базові поняття

- •9.3.2. Оцінювання об'єкта за «Загальною методологію»

- •9.3.3. Матеріали, необхідні для проведення кваліфікаційного аналізу

- •9.3.4. Три етапи здійснення кваліфікаційного аналізу

- •9.4. Структура основних документів «Загальних критеріїв»

- •9.4.1. Профіль захисту

- •9.4.2. Завдання з безпеки

- •1. Вступ.

- •5. Вимоги безпеки.

- •8. Обґрунтування.

- •10.1. Завдання апаратного захисту

- •10.2. Підтримка керування пам'яттю

- •10.2.1. Віртуальні адреси

- •10.2.2. Віртуальна пам'ять

- •10.2.3. Трансляція адрес

- •10.4. Особливості архітектури процесорів Intel х86

- •10.4.2. Селектори та дескриптори сегментів і сторінок

- •10.5.2. Сегментно-сторінковий розподіл пам'яті

- •10.6. Керування задачами

- •10.6.1. Виклик процедур

- •10.6.2. Виклик задач

- •10.6.3. Привілейовані команди

- •11.1. Загрози безпеці операційних систем

- •11.1.1. Сканування файлової системи

- •11.1.2. Викрадення ключової інформації

- •11.1.3. Добирання паролів

- •11.1.4. Збирання сміття

- •11.1.5. Перевищення повноважень

- •11.1.6. Програмні закладки

- •11.1.7. «Жадібні» програми

- •11.2. Поняття захищеної операційної системи

- •11.2.1. Підходи до побудови захищених операційних систем

- •11.2.2. Принципи створення захищених систем

- •11.2.3. Адміністративні заходи захисту

- •11.2.4. Політика безпеки

- •11.3.1. Основні функції кзз

- •11.3.2. Розмежування доступу

- •11.3.3. Ідентифікація, автентифікація й авторизація

- •11.3.4. Аудит

- •12.1. Історія створення unix

- •12.2. Архітектура системи

- •12.3.1. Модель безпеки системи unix

- •12.3.2. Підсистема ідентифікації й автентифікації

- •12.3.3. Підсистема розмежування доступу

- •12.3.4. Підсистема реєстрації

- •12.4. Адміністрування засобів безпеки unix 12.4.1. Особливості адміністрування

- •12.4.2. Утиліти безпеки

- •12.4.3. Характерні вразливості системи unix

- •13.1. Основні відомості про систему

- •13.1.1. Стисло про історію створення системи

- •13.1.2. Відповідність вимогам стандартів безпеки

- •13.2.1. Основні концепції

- •13.2.2. Компоненти системи захисту

- •13.3. Розмежування доступу

- •13.3.1. Основні принципи реалізації системи розмежування

- •13.3.2. Суб'єкти доступу Windows

- •13.3.3. Об'єкти доступу Windows

- •13.3.4. Стандартні настроювання прав доступу

- •13.3.5. Ідентифікація й автентифікація

- •13.3.6. Реалізація дискреційного керування доступом

- •13.4. Аудит

- •14.1. Обґрунтування застосування захищених ос для створення систем оброблення конфіденційної інформації

- •14.2. Система Trusted Solaris

- •14.2.1. Основні характеристики середовища Trusted Solaris

- •14.2.2. Керування доступом у середовищі Trusted Solaris

- •14.2.3. Окреме зберігання позначеної мітками

- •14.2.4. Адміністрування безпеки у середовищі Trusted Solaris

- •14.3. Операційна система Фенікс

- •14.3.1. Архітектура системи

- •14.3.2. Засоби захисту

- •14.3.3. Дискреційна модель ієрархічного керування

- •14.3.4. Засоби керування доступом

- •14.3.5. Перегляд протоколу аудита

- •14.3.5. Програмні інтерфейси системи

- •14.3.7. Застосування операційної системи Фенікс

- •15.1. Основні відомості про комп'ютерні мережі

- •15.1.1. Відкриті системи

- •15.1.2. Модель взаємодії відкритих систем

- •15.1.3. Стеки протоколів

- •15.2. Інтернет

- •15.2.1. Організація

- •15.2.2. Адресація

- •15.2.3. Маршрутизація

- •15.3. Загрози безпеці інформації у мережах

- •15.4. Безпека взаємодії відкритих систем

- •15.4.1. Сервіси безпеки

- •15.4.2. Специфічні механізми безпеки

- •15.4.3. Універсальні механізми безпеки

- •15.4.5. Подальший розвиток міжнародних стандартів

- •16.1. Протоколи прикладного рівня

- •16.1.1. Протокол Telnet

- •16.1.2. Протокол ftp

- •16.1.3. Мережні служби unix

- •16.2. Транспортні протоколи

- •16.2.1. Протокол udp

- •16.2.2. Протокол tcp

- •16.3. Протокол ip

- •16.3.1. Призначення й можливості протоколу iPv4

- •16.3.2. Атаки на протокол iPv4, пов'язані з адресацією Підміна адреси відправника

- •16.3.3. Атаки, що ґрунтуються на помилках оброблення фрагментованих пакетів

- •16.3.4. Можливості, закладені у протокол iPv6

- •16.4.1. Особливості протоколу

- •16.4.2. Модель загроз

- •16.4.3. Механізми захисту

- •16.4.4. Рішення з безпеки

- •Interdomain Route Validation

- •16.4.5. Оцінювання захищеності

- •16.5. Протоколи керування мережею 16.5.1. Протокол ісмр

- •16.5.2. Протокол snmp

- •17.1. Система електронної пошти

- •17.1.1. Архітектура системи електронної пошти

- •17.1.2. Формат повідомлення електронної пошти

- •17.1.3. Протокол smtp

- •17.1.4. Протокол рорз

- •17.1.5. Протокол імар4

- •17.1.6. Загрози, пов'язані з використанням електронної пошти

- •17.1.7. Анонімне відсилання електронної пошти

- •17.1.8. Атаки через систему електронної пошти

- •17.2.1. Принципи веб-технології

- •17.2.2. Протокол http

- •17.2.3. Динамічні сторінки

- •17.2.4. Уразливості серверного програмного забезпечення

- •17.2.5. Уразливості у сценаріях

- •17.2.7. Міжсайтовий скриптінг

- •17.2.8. Захист сервера від атак

- •17.2.9. Атака на клієнта

- •17.2.10. Безпека Java

- •18.1. Архітектура захищених мереж

- •18.1.1. Протидія прослуховуванню трафіку

- •18.1.2. Сегментація мережі

- •18.1.3. Резервування мережного обладнання і каналів зв'язку

- •18.2. Міжмережні екрани

- •18.2.1. Можливості міжмережних екранів

- •18.2.2. Рівні реалізації

- •18.2.3. Особливості персональних брандмауерів

- •18.2.4. Недоліки міжмережного екрана

- •18.3. Системи виявлення атак

- •18.3.1. Можливості систем виявлення атак

- •18.3.2. Різні типи систем виявлення атак

- •18.3.3. Інформаційні джерела

- •18.3.4. Аналіз подій у системах виявлення атак

- •18.3.5. Відповідні дії систем виявлення атак

- •18.4. Додаткові інструментальні засоби

- •18.4.1. Системи аналізу й оцінювання вразливостей

- •18.4.2. Перевірка цілісності файлів

- •Передавання інформації через захищені мережі

- •19.1. Захист інформації, що передається відкритими каналами зв'язку

- •19.2. Віртуальні захищені мережі

- •19.2.1. Різні види віртуальних захищених мереж

- •Vpn віддаленого доступу

- •19.2.2. Проблеми побудови віртуальних захищених мереж

- •19.3. Рівні реалізації віртуальних захищених мереж

- •19.3.1. Захист віртуальних каналів на сеансовому рівні

- •19.3.2. Захист віртуальних каналів на мережному рівні

- •19.3.3. Захист віртуальних каналів на канальному рівні

- •19.4. Вимоги нормативної бази до реалізації віртуальних захищених мереж в Україні

- •20.1. Порядок проведення робіт зі створення комплексної системи захисту інформації

- •20.1.1. Структура комплексної системи захисту інформації

- •20.1.2. Створення комплексної системи захисту інформації

- •Обґрунтування потреби у створенні системи захисту

- •20.2.2. Обстеження середовищ функціонування

- •20.2.3. Визначення й аналіз можливих загроз безпеці

- •20.2.4. Розроблення політики безпеки

- •20.2.5. Перелік вимог до захищеної системи

- •20.3. Розроблення технічного завдання на створення комплексної системи захисту інформації

- •20.4. Створення і впровадження комплексної системи захисту інформації

- •20.4.1. Розроблення проекту Порядок розроблення проекту

- •20.4.2. Введення комплексної системи захисту інформації в дію та оцінювання захищеності інформації в інформаційно-телекомунікаційних системах

- •20.4.3. Супроводження комплексної системи захисту інформації

- •21.1. Вимоги до кваліфікаційного аналізу

- •21.2. Організація державної експертизи

- •21.2.1. Положення про державну експертизу

- •21.2.2. Рекомендації з оформлення програм і методик проведення експертизи комплексної системи захисту інформації

- •21.3. Сертифікація засобів технічного захисту інформації

- •22.1. «Типове положення про службу захисту інформації в автоматизованій системі»

- •22.1.1. Загальні положення

- •22.1.2. Завдання та функції служби захисту інформації

- •22.1.3. Права й обов'язки служби захисту інформації

- •22.1.4. Взаємодія служби захисту інформації з іншими підрозділами та із зовнішніми організаціями

- •22.1.5. Штатний розклад і структура служби захисту інформації

- •22.1.6. Організація заходів служби захисту інформації та їх фінансування

- •22.2. Рекомендації щодо структури

- •22.2.1. Завдання захисту інформації в ас

- •22.2.2. Класифікація інформації, що обробляють в ас

- •22.2.3. Компоненти ас і технології оброблення інформації

- •22.2.4. Загрози інформації в ас

- •22.2.5. Політика безпеки інформації в ас

- •22.2.6. Календарний план робіт із захисту інформації в ас

- •22.3. Iso/iec 27002 «Інформаційні технології — Методики безпеки — Практичні правила управління безпекою інформації»

- •22.3.1. Загальні відомості про стандарт

- •22.3.2. Структура й основний зміст стандарту

- •22.3.3. Інші стандарти серн 27000

- •Грайворонський Микола Владленович Новіков Олексій Миколайович безпека інформаційно-комунікаційних систем

- •21100, М. Вінниця, вул. 600-річчя, 19.

14.2.2. Керування доступом у середовищі Trusted Solaris

Середовище Trusted Solaris шляхом забезпечення дискреційного і мандатного керування доступом (див. розділ 4) контролює, які користувачі можуть отримувати доступ і до якої інформації.

Дискреційне керування доступом

Дискреційне керування доступом (Discretionary Access Control, DAC) — це програмний механізм керування доступом користувачів до файлів і каталогів, який дає змогу власникам файлів і каталогів обмежувати доступ до цих даних. У системі Trusted Solaris застосовано дві форми механізму DAC: традиційні для систем UNIX біти дозволу (див. розділ 12) і списки керування доступом (Access Control Lists, ACL). Нагадаємо, що біти дозволу дають змогу встановити права доступу на читання, записування та виконання для власника, групи і решти користувачів. У традиційних системах UNIX суперкористувач (root) може подолати захист дискреційного керування доступом. У середовищі Trusted Solaris доступ до настроювання DAC мають адміністратор і спеціально авторизований користувач.

Списки керування доступом роблять цей процес більш гнучким, даючи змогу власникам інформації надавати певні повноваження окремим користувачам і групам. Розглянемо такий варіант політики безпеки: в організації є кілька відділів, співробітники кожного з яких утворюють відповідну групу. Дуже легко встановити правила, за якими буде надано доступ до окремих каталогів і файлів лише співробітникам певного відділу. Для цього файл потрібно віднести до відповідної групи і надати їй доступ до файлу (решті користувачів доступ до файлу буде заборонено). Відтак співробітники інших відділів не матимуть доступу до цього файлу. Встановити додаткові дозволи окремим користувачам буде складно. Можна зробити окремого довіреного користувача членом одразу кількох груп, що дасть йому змогу отримати доступ до всіх файлів, доступ до яких є відкритим для цих груп. Але в такий спосіб не можна відкрити доступ окремим користувачам до певних файлів. Розв'язати ці завдання можна за допомогою списків керування доступом.

У середовищі Trusted Solaris, як і у звичайному середовищі Solaris, перегляд та модифікацію списків керування доступом здійснюють за допомогою команд getfacl і setfacl. Далі розглянемо приклад: файл clients.db має такі встановлені атрибути:

% ls -l clients.db

-rw-rw l ivanych managers 65536 Jul 10 2006 clients.db

де % — стандартне запрошення системи.

Очевидно, що власником файлу є користувач ivanych із групи managers. Лише власник файлу і члени групи мають доступ до нього із правами читання та записування. Таку саму інформацію, але у більш розгорнутому вигляді, буде отримано у разі використання команди getfacl:

% getfacl clients.db # file: clients.db

owner: ivanych

group: managers user::rw-

group::rw- # effective:r--

mask:r--

other:---

%

А тепер надамо право доступу до файлу користувачу petrovych, який не є членом групи managers:

% setfacl -m user:petrovych:rw-clients.db

Після цього команда getfacl відобразить таку інформацію:

% getfacl clients.db

file: clients.db

owner: ivanych

group: managers user::rw-

user:petrovych:rw- # effective:rw- qroup::rw- # effective:r--

mask:r--

other:

З'явився додатковий рядок, що описує права доступу користувача: user:

petrovych. Елементи списку керування доступом можуть надавати права окремим користувачам або групам. Зауважте, що звичайна команда ls -l лише інформує користувача про наявність списку керування доступом, але не показує його вміст:

% Is -1 clients.db

-rw-rw + l ivanych managers 65536 Jul 10 2006 clients.db

%

Тут після стандартного переліку прав доступу з'явився знак «+», який і свідчить про наявність списку керування доступом.

Слід зазначити, що керування списками — складне завдання, відтак їх слід застосовувати обережно — лише за потреби.

Мандатне керування доступом

Мандатне керування доступом (Mandatory Access Control, МАС) — це механізм примусового керування доступом, в якому для забезпечення політики безпеки застосовують допуски (Clearances) та мітки (Labels). МАС асоціює програми, які користувач запускає на виконання, із рівнем безпеки (описаним за допомогою допусків і міток), на якому цей користувач працює в поточному сеансі та який надає доступ до інформації, програм і пристроїв лише на тому самому чи нижчому рівні. МАС також забороняє користувачам здійснювати записування у файли нижчих рівнів. МАС застосовують відповідно до політики безпеки інформації, прийнятої у конкретній ІКС. Цей механізм захисту інформації користувач без спеціальних авторизації та привілеїв подолати не зможе.

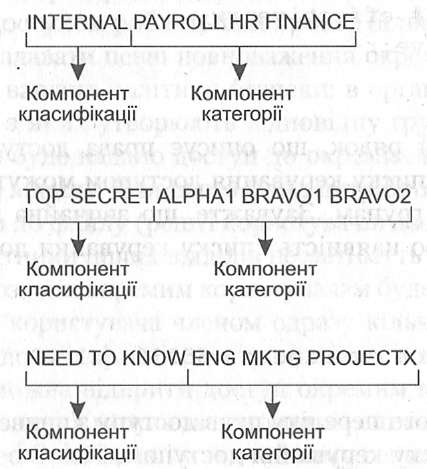

Допуски

Адміністратор

безпеки приписує допуски усім користувачам

ІКС (допуски є складовою політики

безпеки системи). Допуск користувача

показує ступінь безпеки, з яким цей

користувач працюватиме. Допуск має два

компоненти.

♦

Класифікація

(Classification)

показує ієрархічний рівень безпеки.

Людей класифікують за мірою довіри до

них, а дані — за ступенем захисту, якого

вони потребують. Наприклад, в урядових

організаціях США використовують таку

класифікацію: UNCLASSIFIED

(некласифікована), CONFIDENTIAL

(конфіденційна), SECRET

(таємна), TOP

SECRET

(цілком таємна). У неурядових організаціях

і підприємствах класифікацію таким

чином не стандартизовано, гіпотетично,

вона може бути такою: PUBLIC

(загальнодоступна), INTERNAL

(внутрішня), NEED

ТО KNOW

(важлива) та REGISTERED

(зареєстрована).

♦

Категорія

(Compartment)

представляє

групування, наприклад, робочу групу,

відділ, проект або тематику. Доступ до

категорій надається за принципом

необхідності.

Деякі

типові допуски показано на рис. 14.1

[112].

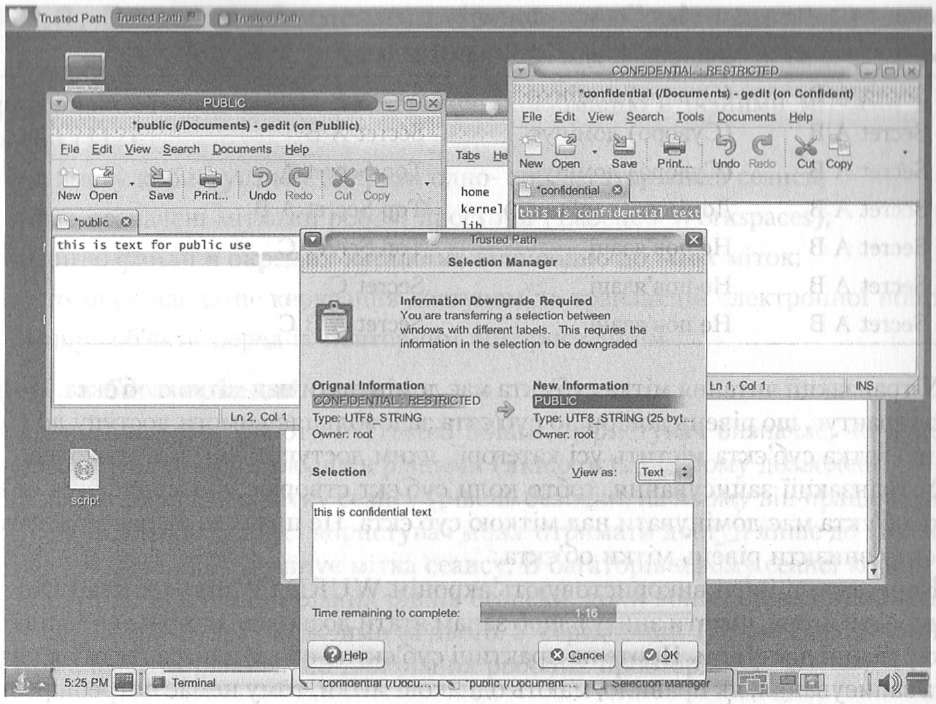

Мітки

Середовище

Trusted

Solaris

використовує рядки символів, які

називають мітками, що містять класифікацію

та категорії аналогічно допускам. Мітки

застосовують для визначення, до якої

інформації користувач має доступ. Такі

мітки ще називають

мітками чутливості

(Sensitivity

Labels,

SL).

Вони можуть бути відображені на екрані

в рядках заголовків вікон програм, на

панелі завдань (Trusted

Solaris

8 має для цього спеціальну область у

нижній частині екрана) чи взагалі не

відображені, залежно від того, як

настроєно систему. На рис. 14.2 показано,

як виглядатиме екран у системі, де

мітки відображено. Символ довіри

знаходиться у верхньому лівому куті

екрана та в рядках заголовків вікон,

пов'язаних з компонентами КЗЗ. Мітки

відображаються в рядках заголовків

вікон документів. Переносити

інформацію між файлами з різними мітками

може лише адміністратор.

Рис.

14.1.

Приклади типових допусків

Усі

суб'єкти та об'єкти в системі мають

мітки. Під суб'єктами тут мається на

увазі активна сутність, як правило,

процес (програма, що виконується), який

спричиняє інформаційний потік між

об'єктами або змінює стан системи.

Об'єкт — пасивна сутність, що містить

або отримує дані (наприклад, файл даних,

каталог, принтер чи інший пристрій).

Інколи процес може бути об'єктом, як у

випадку, коли до нього застосовують

команду kill.

Роль,

яку мітки відіграють у транзакціях

Середовище

Trusted

Solaris

виступає

посередником в усіх транзакціях, а це

може

впливати

на безпеку. Програма порівнює мітку

суб'єкта з міткою об'єкта і дозволяє

чи забороняє транзакцію залежно від

того, яка з міток домінує. Мітка сутності

домінує, якщо буде виконано дві умови:

компонент

класифікації першої сутності задає

рівень безпеки, що дорівнює або перевищує

рівень другої;

усі

категорії з мітки другої сутності

долучено до мітки першої.

Кажуть,

що мітки дорівнюють одна одній, коли

вони мають однакові рівні безпеки

і тотожні набори категорій. Якщо вони

дорівнюють одна одній, то обидві є

домінуючими, і доступ дозволено. Якщо

одна мітка має вищий рівень та містить

усі категорії іншої мітки, то говорять,

що така мітка є суворо домінуючою

(Strictly

Dominates).

Кажуть, що дві мітки не пов'язані

(Disjoint),

або непорівнювані (Non

comparable),

якщо жодна з них не є домінуючою. У табл.

4.1 наведено приклади відносин між

мітками [112].

Рис.

14.2. Приклад робочого простору Solaris

10 із пакетом Trusted

Extensions

У

транзакції читання мітка суб'єкта

має домінувати над міткою об'єкта. Це

правило гарантує, що рівень довіри

до суб'єкта задовольняє вимоги доступу

до об'єкта і що мітка суб'єкта

містить усі категорії, яким доступ

до об'єкта дозволено.

У

транзакції записування, тобто коли

суб'єкт створює або модифікує об'єкт,

мітка об'єкта має домінувати над

міткою суб'єкта. Це правило не дає

можливості суб'єкту знизити рівень

мітки об'єкта.

Користувачі

іноді використовують акронім WURD

(Write

Up,

Read

Down

—

записувати

вгору, читати знизу), щоб запам'ятати

дозволені напрями в мандатному

керуванні доступом. Проте на практиці

суб'єкти і об'єкти в транзакціях

читання та записування, як правило,

мають однакові мітки, тому немає

потреби розглядати суворе

домінування.

Як

бачимо, середовище Trusted

Solaris

у

мандатному керуванні доступом

реалізує модель Белла — ЛаПадула

[52].

Коли

користувач виконує операцію перенесення

даних з одного файлу до іншого,

зокрема операції перетягування (Drag

and

Drop)

і копіювання та вставляння (Copy

and

Paste),

середовище Trusted

Solaris

перевіряє відносини між мітками.

Якщо здійснено спробу перенесення

даних між файлами, що мають різні

мітки, Trusted

Solaris

запитує підтвердження дії (відображаючи

відповідне діалогове вікно), якщо

користувач має право змінювати мітку.

Коли ж користувач такого права не

має, транзакцію буде заблоковано.

Користувач, який має спеціальну

авторизацію, що надає йому право

змінювати мітки, може або підвищити

рівень безпеки файлу призначення,

або знизити рівень безпеки інформації,

для того щоб зберегти для файлу

призначення ту мітку, яку він має, або

взагалі відмовитися від транзакції.

Відповідальність

користувачів за захист даних

Усі

користувачі, обмежуючи доступ до

власних файлів і каталогів, захищають

їх у такий спосіб. Дії користувачів

є складовою дискреційного керування

доступом. Права доступу до файлів і

каталогів можна перевіряти та

встановлювати не лише за допомогою

згаданих вище засобів, але й у вікні

програми File

Manager.

В

операційну систему впроваджено

автоматичне мандатне керування

доступом. Користувач, який має

повноваження підвищувати або знижувати

рівень безпеки інформації,

встановлений мітками, несе

відповідальність за свої дії. Він

може змінювати рівень безпеки лише

на законних підставах. |

||

Мітка 1 |

Відносини між мітками |

Мітка 2 |

Top Secret А В |

(Суворо) домінує |

Secret А |

Top Secret А В |

(Суворо) домінує |

Secret А В |

Top Secret А В |

(Суворо) домінує |

Top Secret А |

Top Secret А В |

Домінує (дорівнює) |

Top Secret А В |

Top Secret А В |

Не пов'язані |

Top Secret С |

Top Secret А В |

Не пов'язані |

Secret С |

Top Secret А В |

Не пов'язані |

Secret ABC |