- •1. Вступ. Задачі криптографії

- •2. Основні поняття і положення комп’ютерної криптографії

- •3. Принципи криптографічного захисту інформації

- •4. Криптоаналітичні атаки. Їх види.

- •Шифр Скитала. Шифруючі таблиці.

- •Шифр магічних квадратів

- •Полібіанський квадрат

- •Шифр Цезаря. Шифр Цезаря з ключовим словом

- •9. Шифруючі таблиці Трисемуса

- •Біграмний шифр Плейфейра

- •11. Подвійний квадрат Уінстона

- •14. Шифр Гронсфельда. Шифр Гронсфельда з ключовим словом.

- •15. Шифр Віженера. Шифр Віженера з відкритим ключем.

- •16. Роторні шифрувальні машини

- •17. Шифр одноразового блокноту

- •18. Структура алгоритму des. Його переваги та недоліки.

- •19. Операції алгоритму des

- •20. Функція шифрування алгоритму des

- •Режим "Електронна кодова книга"

- •Режим "Зчеплення блоків шифру"

- •Режим "Обратная связь по шифру"

- •Режим "Зворотний зв'язок по виходу"

- •29 Структура алгоритму idea. Його переваги та недоліки.

- •30 Операції алгоритму idea. Генерація підключів флгортму idea.

- •31 Загальна структура алгоритму гост28147-89. Його переваги та недоліки. Операції алгоритму гост28147-89. Генерація підключів алгоритму idea.

- •32 Режими роботи алгоритму гост 28147-89: проста заміна, гамування, гамування з зворотнім звязком, вироблення імітовставки

- •34 Основні поняття та арифметика асиметричних криптосистем.

- •35 Алгоритм Евкліда, його наслідок, пошук оберненого елемента, китайська теорема про остачі.

- •Опис криптосистеми rsa

- •38. Генерування ключів в криптосистемы rsa

- •39. Шифрування і Дешифрування в криптосистемы rsa

- •44. Генерування ключів в криптосистемі Рабіна

- •46. Криптосистема Ель-Гамаля

- •47. Шифрування і Дешифрування Криптосистеми Ель-Гамаля

- •49. Електронний цифровий підпис

- •50. Електронний цифровий підпис в системах rsa і Ель-Гамаля

- •51. Алгоритм dsa

- •54. Криптографічний протокол

- •55. Криптоаналіз та частотний аналіз

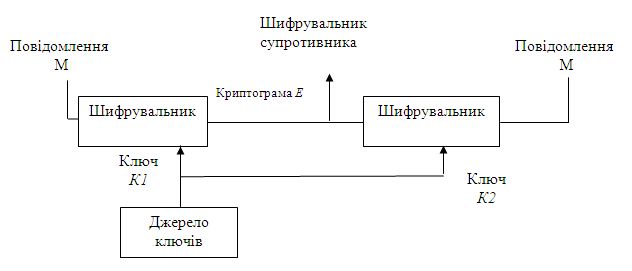

3. Принципи криптографічного захисту інформації

Роботу криптосистеми найбільш загально можна описати в такий спосіб.

Передавальна сторона одержує із джерела ключів ключ для шифрування свого повідомлення.

Передавальна сторона зашифровує текст повідомлення й передає криптограму Е в відкритий канал зв'язки в напрямку одержувача.

Одержувач повідомлення одержує із джерела ключів ключ, за допомогою якого можна розшифрувати отриману криптограму.

Одержувач розшифровує криптограму Е.

4. Криптоаналітичні атаки. Їх види.

Будь-яка спроба зі сторони перехоплювача розшифрувати текст С для отримання відкритого повідомлення М називається крипто аналітичною атакою.

Криптоаналіз – це наука про розкриття відкритого тексту зашифрованого повідомлення без доступу до ключа.

Види криптографічних атак:

Криптографічні атаки, при яких відомо тільки шифр-текст, тобто С1, С2, ..,Сі: крипто аналітик має тільки шифротекст декількох повідомлень С1,….,Сі, причому всі вони зашифровані одним алгоритмом шифрування Ек. Робота криптоаналітика полягає в тому, щоб розкрити вихідні повідомлення М1,….,Мі, по можливості побільше їх, а ще краще обчислити ключ к.

криптографічна атака, якщо відомий і шифротекст С1,…..,Сі, і відкритий текст М1,…,Мі: робота крипто аналітика полягає в знаходженні ключа к, який використовується для шифрування цих повідомлень або алгоритму дешифрування цих повідомлень Д(к).

крипто атака при можливості вибору відкритого тексту: крипто аналітик має доступ не тільки до шифротекстів декількох повідомлень (С), але також до відкритих текстів деяких повідомлень М, також може вибирати відкриті тексти, як потім получаються в зашифрованому вигляді. Такий крипто аналітик більш потужний, оскільки може вибирати для шифрування такі блоки відкритого тексту, які дають більшу інформацію про ключ. Робота заключається в пошуку ключа або алгоритму дешифрування Д(к).

Шифр Скитала. Шифруючі таблиці.

У криптографії скитала (або сцітала від грецького σκυτάλη, жезл), відомий також як шифр Стародавньої Спарти, являє собою прилад, який використовується для здійснення перестановочного шифрування, складається з циліндра і вузької смужки пергаменту, обмотується навколо нього по спіралі, на якій писалося повідомлення. Античні греки і спартанці зокрема, використовували цей шифр для зв'язку під час військових кампаній.

Шифрування

Шифруємий текст писався на пергаментним стрічці по довжині палички, після того як довжина палички виявлялася вичерпаною, вона поверталася і текст писався далі, поки або не закінчувався текст, або не списував вся пергаментна стрічка. В останньому випадку використовувався черговий шматок пергаментним стрічки. Дешифрування виконувалася з використанням палички такого ж діаметру.

Таким чином, довжина блоку n визначалася довжиною і діаметром палички, а саме шифрування полягало в перестановці символів вихідного тексту відповідно до довжиною кола палички. Наприклад, використовуючи паличку, по довжині окружності якій міститься 4 символу, а довжина палички дозволяє записати 6 символів, вихідний текст: «це шифр стародавньої Спарти» перетвориться в шифрограму: «ефвптрнаодершрйтіеси».

_________________________________________

| | | | | | |

| | Э | Т | О | Ш | И |

|__| Ф | Р | Д | Р | Е |__

| В | Н | Е | Й | С | |

| П | А | Р | Т | Ы | |

| | | | | | |

_________________________________________

Таким чином, після розмотування стрічки, шифротекст буде наступним «ЕФВПТРНАОДЕРШРЙТІЕСИ». Дешифрування Для розшифровки адресат використовував паличку такого ж діаметру, на яку він намотував пергамент, щоб прочитати повідомлення. Перевага шифру скитала полягає в простоті та відсутності помилок - дуже важлива якість на поле бою. Однак такий шифр може бути легко зламаний. Наприклад, метод злому скіталу був запропонований ще Аристотелем. Метод полягає в тому, що не знаючи точного діаметру палички, можна використовувати конус, що має змінний діаметр і переміщати пергамент з повідомленням по його довжині до тих пір, поки текст не почне читатися - таким чином дешифрується діаметр скіталу.