- •Магнитные карты и считыватели

- •Проксимити карты.

- •ISecure имеет модульную, конфигурируемую и легко расширяемую схему;

- •Технология Handkey в биометрических системах контроля доступа

- •Высокий уровень надежности биометрических систем контроля доступа

- •Численные коэффициенты надежности биометрической системы на основе Handkey II

- •Автономные биометрические системы на основе HandKey II

- •Основные технические характеристики на биометрические системы HandKey II

СКУД

Контроль доступа — одна из составных частей в системе обеспечения безопасности предприятия. Современные системы контроля и управления доступом (СКУД) по своим возможностям могут обеспечить необходимый уровень охраны на крупных объектах, содержащих тысячи точек доступа и десятки тысяч пользователей. Помимо этого, системы служат основой для построения интегрированных систем безопасности, объединяющих охранную и пожарную сигнализацию, средства телевизионного контроля.

Системы контроля и управления доступом (СКУД) это совокупность программно-технических средств и организационно-методических мероприятий на объекте, с помощью которых решается задача контроля и управления доступом в помещения; оперативный контроль за персоналом и посетителями; временем и местом их нахождения на территории объекта.

СКУД прошли длительный эволюционный путь от простейших кодовых устройств, управляющих дверным замком, до сложных компьютерных систем, охватывающих целые комплексы зданий.

Использование в качестве пропускной системы предприятия систем контроля и управления доступом позволяет:

• контролировать доступ людей в служебные помещения;

• контролировать доступ автомобильного транспорта на территорию объекта;

• организовать базы данных на каждого работника или посетителя;

• фотографировать сотрудников и посетителей с сохранением фотографий в картотеке;

• отслеживать процесс прохождения сотрудниками точек контроля (ведение архива перемещений);

• организовать учет рабочего времени персонала.

Основными компонентами систем контроля и управления доступом являются:

1. Контролер – это устройство, опрашивающее считыватели и управляющее замком или турникетом. Все контроллеры СКУД объединяются в общую сеть, где каждый имеет свой уникальный адрес. Каждое событие доступа, будь то предъявление идентификатора или нажатие кнопки запроса на выход, фиксируется контролером СКУД. В случае разрешения допуска, контролер системы приводит в действие исполнительные устройства, такие как электромагнитные замки, турникеты. В противном случае исполнительные устройства блокируются, включается сигнализация и оповещается охрана.

В системе могут быть предусмотрены различные возможности для предоставления доступа людей в помещения: групповой и индивидуальный доступ, круглосуточный и доступ по расписанию, постоянный доступ и доступ на определенный период.

Контролеры делятся по уровню выполняемых задач.

Низкоуровневые контролеры устанавливаются поблизости от считывателей и осуществляют разрешение доступом по определенной программе с определенными идентификаторами.

В том случае, когда контролер встречает незнакомую ему карту, то он обращается к контролеру более высокого уровня (или к центральному компьютеру), который координирует действия контролеров низшего уровня.

2. Считыватель - представляет собой устройство, которое позволяет считывать информацию, записанную на идентификаторе. Эта информацию со считывателя передается на контролер, который принимает решение о допуске человека в помещение.

Основные виды считывателей:

- клавиатуры (наборные панели);

- штрих-кодов;

- магнитных карт;

- брелков и идентификационных карт различного типа;

- биометрических данных.

Считыватели делятся на контактные и безконтактные.

3. Идентификатор – это признак по которому субъекту (объекту) разрешается осуществить доступ на охраняемый объект или выход с охраняемого объекта.

В зависимости от применяемых считывателей идентификаторами могут быть биометрические данные человека, всевозможные карты, брелки и т.д.

4. Заградительные и исполнительные устройства - представляют собой двери, ворота, турникеты, шлагбаумы оборудованные механическими или электромеханическими замками, запорами и т.д.

По способу управления заградительными и исполнительными устройствами все системы можно классифицировать следующим образом:

автономные (локальные) — для управления одним или несколькими заградительными и исполнительными устройствами, без передачи информации на центральный пульт и без контроля со стороны оператора;

централизованные (сетевые) — для управления заградительными и исполнительными устройствами с обменом информацией с центральным пультом, контролем и управлением системой со стороны оператора;

универсальные, включающие функции как автономных, так и сетевых систем, работающие в сетевом режиме под руководством центрального устройства управления и переходящие в автономный режим при возникновении отказов в сетевом оборудовании или центральном устройстве.

По количеству точек доступа и пользователей СКУД можно подразделять на:

малые — единица точек доступа (отдельные помещения);

средние — десятки точек доступа и тысячи пользователей (банки, предприятия, учреждения, гостиницы);

большие — сотни точек доступа и десятки тысяч пользователей (крупные промышленные предприятия, аэропорты).

Рассмотрим некоторые виды идентификаторов и считывателей.

Магнитные карты и считыватели

Технология магнитных карт получила широкое распространение в кредитно-финансовой области. Для записи двоичного кода используется полоска магнитного материала, нанесенного вдоль края карты. Снятие информации происходит контактным способом – при проведении карточки через считыватель. В качестве читающего элемента используется магнитная головка (принцип – как в магнитофоне).

Классические кредитные или дебетовые карты с магнитной полосой могут использоваться в СКУД, но в силу некоторых технологических особенностей, их применение является скорее исключением, чем правилом.

Особенность данных карт – применение магнитной полосы с однослойным покрытием и низкой напряженностью магнитного поля – 300 эрстед (низкокоэрцетивные карты – LOCO).

Результат – информация довольно легко поддается стиранию и перезаписыванию, что актуально для кредитных карт, но совершенно недопустимо в СКУД.

Для СКУД использоватуются магнитные карты, называемые высококоэрцетивными – HICO. Они имеют покрытую защитной пленкой магнитную полосу с напряженностью 4000 эрстед. Стирание и видоизменение информации на такой карте затруднено, что обеспечивает более высокую степень безопасности.

Достоинства технологии магнитных карт:

низкая стоимость,

возможность перекодирования.

Недостатки:

низкий уровень безопасности,

недолговечность (карты через некоторое время надо заменять),

контактная технология считывания,

низкая помехозащищенность,

плохая устойчивость к механическим повреждениям,

низкая пропускная способность.

Виганд-карточка - карточка с содержащимися внутри обрезками тонких металлических проволочек, расположенных в определенном порядке, представляющем собой кодовую комбинацию. Расположение проволочек на карточке фиксируется специальным клеем, после этого переориентация проволочек не возможна. При перемещении данной карточки в магнитном поле считывателя проволочки создают магнитный импульс, несущий информацию записанную на карточке. Такой тип карточек не подвержен воздействию электромагнитных полей и высоких температур окружающего воздуха. Подделка практически исключена. Считыватели могут работать вне помещений, так как все их электронные компоненты залиты специальным защитным компаундом.

Недостатки:

условно-контактная технология (карту все же необходимо проводить через считыватель);

код каждой карточки записывается в нее при изготовлении и не может быть изменен;

карточки хрупкие и могут быть повреждены при изгибе;

невысокая пропускная способность.

Проксимити карты.

В проксимити картах применяется технология радиочастотной идентификации (РЧИ), принципы которой успешно использовались со второй мировой войны для автоматической идентификации самолетов (“свой-чужой”).

Радиочастотное распознавание осуществляется с помощью закрепленных за объектом специальных меток, несущих идентификационную и другую информацию. Этот метод, уже стал основой построения современных бесконтактных информационных систем (БИС), имеющем устоявшееся название RFID-технологии (что в переводе и означает радиочастотную идентификацию).

Состав и особенности работы RFID-системы

Физические основы RFID

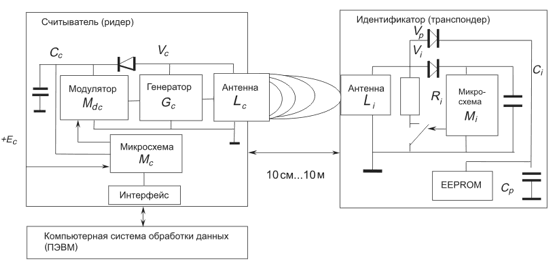

Общий принцип работы любой RFID-системы достаточно прост. В системе всегда есть три основных компонента: это считыватель (ридер), идентификатор (карта, метка, брелок, тег) и компьютер. Считыватель излучает в окружающее пространство электромагнитную энергию. Идентификатор принимает сигнал от считывателя и формирует ответный сигнал, который принимается антенной считывателя, обрабатывается его электронным блоком и по интерфейсу направляется в компьютер (рис. 1).

Рис.

1. Принцип работы RFID-системы

Рис.

1. Принцип работы RFID-системы

Считыватель имеет:

- приемо-передающее устройство и антенну, которые посылают сигнал к идентификатору и принимают ответный;

-микропроцессор, который проверяет и декодирует данные;

- память, которая сохраняет данные для последующей передачи, если это необходимо.

Основные компоненты идентификатора:

- интегральная схема, управляющая связью со считывателем;

- антенна;

- память, которая хранит идентификационный код или другие данные.

Идентификатор обнаруживает сигнал от считывателя и начинает передавать данные, сохраненные в его памяти, обратно в считыватель.

Нет никакой потребности в контакте или прямой видимости между считывателем и тегом, поскольку радиосигнал легко проникает через неметаллические материалы.

Таким образом, идентификаторы могут быть даже скрыты внутри тех объектов, которые подлежат идентификации.

Идентификаторы бывают активными или пассивными.

Активные - работают от присоединенной или встроенной батареи, они требуют меньшей мощности считывателя и, как правило, имеют большую дальность чтения.

Пассивные - функционируют без источника питания, получая энергию из сигнала считывателя.

Пассивные идентификаторы меньше и легче активных, менее дороги, имеют фактически неограниченный срок службы.

Активные и пассивные идентификаторы могут быть:

- только для чтения;

- с чтением-записью;

- однократно записываемыми, (данные, которые могут быть занесены пользователем).

По принципу действия системы RFID можно разделить на пассивные и интерактивные.

В более простой пассивной системе излучение считывателя постоянно во времени (не модулировано) и служит только источником питания для идентификатора. Получив требуемый уровень энергии, идентификатор включается и модулирует излучение считывателя своим кодом, который считывателем и принимается. По такому принципу работают большинство систем управления доступом, где требуется только получить серийный номер идентификатора.

Системы, используемые, например, в логистике, работают в интерактивном режиме. Считыватель в такой системе излучает модулированные колебания, то есть формирует запрос. Идентификатор дешифрирует запрос и при необходимости формирует соответствующий ответ.

НЕ ОБРАБОТАННАЯ ИНФОРМАЦИЯ

Выбор турникета

Турникеты. Такие устройства для разграничения прохода используют только на предприятиях. Турникеты бывают двух основных типов: поясные и полноростовые. Разница понятна из названия. Турникет при правильной настройке всей системы позволяет действительно пропустить по одной карте только одного человека. За счет этого, а также за счет высокой пропускной способности (на проход требуется минимум времени) они незаменимы на входе в крупное предприятие, где, к тому же, используется система учета рабочего времени.

Полноростовой турникет намного дороже поясного, но его нельзя перепрыгнуть, что и определяет область применения.

Не забудьте при выборе турникета предусмотреть требования пожарных. Если рядом с турникетом нет быстро открывающегося свободного прохода, поясной турникет должен иметь переламывающиеся усилием обычного человека штанги.

В настоящее время на рынке имеются не только импортные, но и отечественные турникеты, выдерживающие серьезные нагрузки по «трафику» в течение длительного времени. Поскольку устройство это очень не дешевое, стоит присмотреться к турникетам российского производства.

http://www.atmsyst.ru/control.html

http://www.avtolik.ru/access/equipment/turnstiles/gunnebo_italdis/dl600/dl600.htm

Полноростовые турникеты OMA-16.68

Предназначены для установки на проходных предприятий с жестким контролем, а также на входе и выходе в спортивные, зрелищные сооружения, платные парки отдыха, пляжи, зоопарки, гаражи и автостоянки. Турникеты этой серии могут быть оформлены как полноростовый или поясной ротор. Основные потребительские свойства полноростовых роторов аналогичны поясным, но от них требуется особая прочность, так.как они полностью перекрывают зону контроля. фото

увеличить - щелчок мыши

“ЭКОНОМ” - Весь из окрашенной стали;

“КЛАССИКА” - Весь из нержавеющей стали;

Преграждающие планки из шлифованной нержавеющей стали;

Особые технические данные турникета OMA-16.68

Прочный нормально открытый реверсивный турникет с быстродействующим электрозамком. .

Дистанционное управление и бесконтактный привод доворота в исходное положение после прохода. Ротор всегда останавливается и блокируются так, что одна из створок перграждает проход.

Три лопасти высокого ротора надежно перекрывают проход и разделяют поток людей по одному. Внутренняя зона, не используемая для прохода, защищена горизонтальной решеткой.

Работа по принципу "Толкни и иди, если разрешено". Блокировка при попытках несанкционированного прохода.

Защита от вандализма и прочность обеспечивается эластичной системой муфт, фрикционов, стяжек и рам из стальных труб, устойчивой к реверсивным статическим и динамическим нагрузкам.

Нетравматичная конструкция ротора на эластичной подвеске. Мягкое демпфированное вращение и блокировка. Преграждающие лопасти ротора выполнены из набора петлевых створок с плавным изгибом. Широкий и высокий проход для наших больших людей.

На стойках и на пульте расположены индикаторы режимов работы.

Простой монтаж без штробов для кабелей. Верхняя подсветка прохода. Не нарушается покрытие пола в зоне прохода. Поставляется в виде набора унифицированных элементов.

Количество режимов работы при нормально закрытых створках |

9 |

Средняя нагрузочная способность при однократных проходах |

6000

|

Максимальная пропускная способность при однократном проходе |

15 проходов/мин |

Пиковая пропускная способность |

30 проходов/мин |

Усилие поворота ротора на середине |

не более 3 кгс |

Габариты стойки турникета |

не более 2400 / 1510 мм |

Ширина зоны прохода на входе |

не менее 668 мм |

Масса турникета |

не более 450 кг |

Высота прохода |

не менее 2070 мм |

Цена: от 258650 руб до 331100 руб (в зависимости от исполнения)

Конструкция.

Прочный нормально открытый реверсивный турникет с быстродействующим электрозамком.

Дистанционное управление и бесконтактный привод доворота в исходное положение после прохода. Ротор всегда останавливается и блокируются так, что одна из створок перграждает проход.

Три лопасти высокого ротора надежно перекрывают проход и разделяют поток людей по одному. Внутренняя зона, не используемая для прохода, защищена горизонтальной решеткой.

Работа по принципу "Толкни и иди, если разрешено". Блокировка при попытках несанкционированного прохода.

Защита от вандализма и прочность обеспечивается эластичной системой муфт, фрикционов, стяжек и рам из стальных труб, устойчивой к реверсивным статическим и динамическим нагрузкам.

Нетравматичная конструкция ротора на эластичной подвеске. Мягкое демпфированное вращение и блокировка. Преграждающие лопасти ротора выполнены из набора петлевых створок с плавным изгибом. Широкий и высокий проход для наших больших людей.

На стойках и на пульте расположены индикаторы режимов работы.

Простой монтаж без штробов для кабелей. Верхняя подсветка прохода. Не нарушается покрытие пола в зоне прохода. Поставляется в виде набора унифицированных элементов.

http://www.rikod.spb.ru/rus/control/equipment/turnstile/110/112/

Контроллеры iSecure системы контроля доступа компании iSecure Pro компании SimplexGrinnell

Контроллеры iSecure Simplex для системы контроля доступа iSecure Pro компании SimplexGrinnell представляют собой самостоятельные микропроцессорные системы с распределенной обработкой данных. Они предназначены для управления устройствами контроля доступа и охранной сигнализации, такими как считыватели, клавиатуры, дверные магнитоконтактные датчики, кнопки выхода, дверные замки, сирены и другие, а также для обеспечения взаимосвязи системы контроля доступа с системами и базами данных различных подразделений компании. В случае потери связи с управляющим компьютером, встроенная в контроллер программа позволяет ему функционировать самостоятельно до восстановления связи.

Все контроллеры системы контроля доступа iSecure интегрируются с аппаратно-программной платформой комплексной системы безопасности iSecure PRO Simplex и обеспечивают стандартную организацию сетей Ethernet, TCP/IP, LAN/WAN и интеграцию с действующими в компании информационными системами. Для эффективного управления ресурсами контроллеры iSecure имеют распределенный уровень интеллекта, а для снижения эксплуатационных расходов - встроенную самодиагностику.

Основные характеристики контроллеров iSecure Simplex: