- •Система обеспечения безопасности в Windows xp Professional

- •Новое в Windows xp Professional

- •Использование icf

- •(Ics –общий доступ к подключению к интернету (Internet Connection Sharing))

- •Ведение журналов

- •Конфигурация icf

- •Запись в журнал безопасности icf

- •Включение и отключение ведения журнала

- •Управление файлом журнала icf

- •Изменение размера журнала icf

- •Создание шаблона

- •Редактирование существующих шаблонов

- •Применение шаблонов безопасности

- •Что можно проверить

- •Включение

- •Просмотр событий

- •Оснастка Security Configuration and Analysis (Анализ и настройка безопасности)

- •Создание базы данных

- •Анализ базы данных

- •Обеспечение безопасности серверов

- •Как работает протокол ipSec

- •Согласование протоколов ipSec

- •Установка ipSec-политики

- •Создание и применение ipSec-политики

- •Интерактивный вход

- •Запуск от имени

- •Управление паролем

- •Задачи, связанные с паролем

- •Групповая безопасность

- •Списки контроля доступа

- •Просмотр

- •Расширенные настройки

- •Групповая политика

- •Оснастка

- •Управление группами

Что можно проверить

Ввод учетной записи регистрируется всякий раз, когда пользователь пытается войти в сеть. Регистрируются как удачные, так и неудачные попытки. Неудачные попытки впоследствии делятся на те, для которых учетная запись устарела, пользователь пытался войти локально, был введен неправильный пароль или другие случаи. Можно проверить следующие элементы.

Управление учетной записью. Регистрируется всякое управление учетной записью.

События ввода. Регистрируются все события, связанные с вводом данных в сети.

Доступ к объекту. Регистрируются все попытки доступа к конкретному объекту (папке, принтеру).

Изменения политики. Регистрируется всякое успешное изменение политики сети. Полезно, если вы хотите переустановить политику до определенного состояния и нуждаетесь в справочном материале.

Использование привилегий. Регистрируются попытки воспользоваться специальными привилегиями. Регистрационная запись делается как для удачной, так и для неудачной попытки.

Отслеживание процесса. Регистрируются процессы, запускаемые пользователем. Эта функция используется для мониторинга приложений, запускаемых пользователем в течение дня.

События системы. Регистрируются события, происходящие в системе, например перезапуск системы.

Перед тем как заняться аудитом, следует составить четкий план, включающий в себя все, что нужно проверять, и то, как использовать эту информацию для позитивных изменений. Аудит в значительной степени расходует ресурсы системы - надо точно знать, что проверять, чтобы не переборщить.

Например, если в сети наблюдаются проблемы с выполнением, то начать следует с отслеживания процессов. Сравнив регистрационную запись об отслеживании процессов с общей работой системы, вы сможете определить, отвечают ли конкретные приложения за замедление работы сети. Если вы обнаруживаете избыточный расход тонера (краски для принтера), то аудит доступа к объектам поможет определить, кто из работников использует принтер и для каких целей. Вы сможете решить, нужно ли ограничить разрешение на доступ к принтеру некоторым пользователям.

Включение

Для включения аудита проделайте следующие шаги.

Щелкните правой кнопкой мыши на объекте, который вы хотите проверить, и затем щелкните на Properties (Свойства).

На вкладке Security (Безопасность) нажмите кнопку Properties.

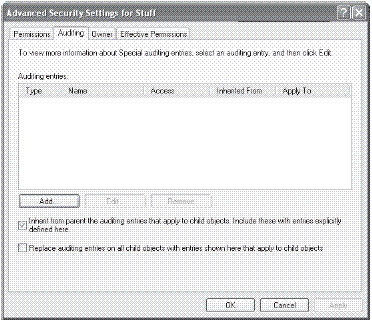

Появятся расширенные настройки безопасности для страницы Shared Documents (Общие документы). Щелкните на вкладке Auditing (Аудит) (рис. 9.7).

Щелкните на кнопке Add (Добавить). Появится список пользователей и групп. Выберите пользователя или группу, чьи действия вы хотите проверять.

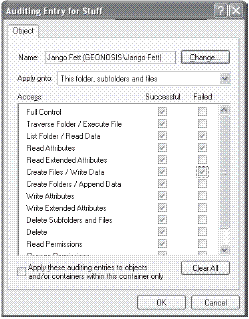

Можете выбрать несколько пользователей или групп. Для каждого из них решите, что нужно отслеживать: успешные действия, неудачные или оба вида (см. рис. 9.8).

Выберите, будет ли аудит проводиться только в отношении этого объекта, или будет включать в себя и дочерние объекты. Например, если выбрана папка Documents, в которой содержатся подкаталоги Administration Documents и Accounting Documents, и требуется мониторинг их использования, выберите опцию применения аудита к объектам и/или контейнерам внутри этого контейнера (Apply auditing entries to objects and/or containers within this container only).

Выполните все настройки для мониторинга выбранных пользователей, компьютеров или групп и нажмите на ОК.

Рис. 9.7. Аудит папки в Windows XP Professional

Рис. 9.8. Выбор объектов для мониторинга

Откройте оснастку Group Policy (Групповая политика) ММС. Перейдите в Local Computer Policy\Computer Configuration\Windows Settings\Security Settings\Local Policies\Audit Policy.

Щелкните дважды на Audit objects access (Аудит доступа к объектам).

Отметьте или очистите флажки "successful" (успех) или "failed" (неудача) в соответствии с требованиями проверки.

Нажмите на ОК.

Аудит может интенсивно поглощать время и ресурсы. Однако, решив, какие именно свойства следует проверить, и составив четкий план их анализа, вы сможете убедиться в том, что безопасность системы настроена должным образом.