- •Анотація

- •Огляд систем захисту програмного забезпечення

- •Класифікація систем захисту програмного забезпечення

- •Системи захисту від несанкціонованого копіювання

- •Методи захисту програмного забезпечення шляхом прив’язки до комп’ютера

- •Розробка алгоритму захисту програмного забезпечення від несанкціонованого копіювання

- •Методи прив’язки до параметрів вінчестера

- •Захист на основі генерації коду активації програмного забезпечення

- •Розробка алгоритму захисту програмного забезпечення від несанкціонованого копіювання

- •Розробка модуля захисту програмного забезпечення від несанкціонованого копіювання

- •Обґрунтування вибору мови програмування

- •Розробка модуля захисту програмного забезпечення від нск шляхом прив’язки до унікальних параметрів вінчестера

- •Робота програми захисту від несанкціонованого копіювання

- •Тестування роботи програми

- •Висновки

- •Перелік посилань

- •Додатки Додаток а Модуль захисту програмного забезпечення

- •Додаток б Генерація коду активації програмного забезпечення

-

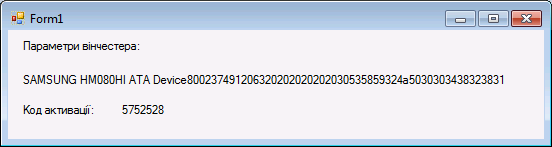

Робота програми захисту від несанкціонованого копіювання

Захист програмного забезпечення базується на генерації коду активації із унікальних параметрів вінчестера. Тому програмне забезпечення складається із двох програм, одна з яких знаходиться у розробника, а інша – у користувача.

Розробник надає користувачеві код активації програмного забезпечення. Для цього отримані від користувача параметри вінчестера перетворюються за певним алгоритмом у код активації (рис 3.1).

Рисунок 3.1 – Генерація коду активації

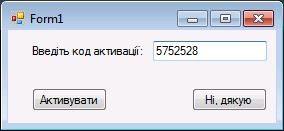

При першому запуску програми з’являється вікно, в яке потрібно ввести код активації (рис 3.2).

Рисунок 3.2 – Активація програми

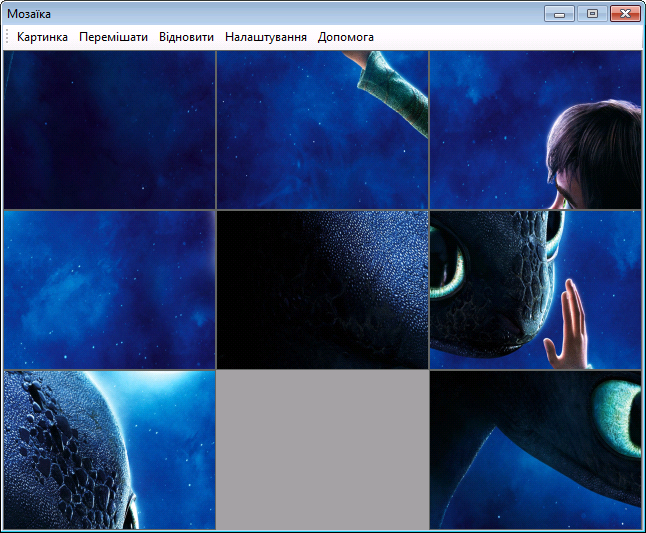

Якщо код активації вірний, програма успішно запускається. При наступних запусках код активації вводити не потрібно (рис 3.3).

Рисунок 3.3. Успішний запуск програми

У разі несанкціонованого копіювання програми зловмисник не зможе підібрати код активації і програма не буде запущена (рис 3.3)

Рисунок 3.3 – Несанкціоноване використання програми

Захист програмного забезпечення реалізований вірно. Програму не можна запустити без коду активації.

-

Тестування роботи програми

Під час розробки захисту програмного забезпечення потрібно враховувати не лише ефективність, а й зручність та доцільність її використання.

Модуль захисту програми запускається лише один раз під час активації, тому користувачу потрібно лише раз ввести код активації. Це значно спрощує роботу з програмою водночас зберігаючи її ефективність.

Аналізуючи швидкість виконання модулю захисту можна сказати, що час є достатньо малим. Модуль виконується приблизно за 185-230 мс.

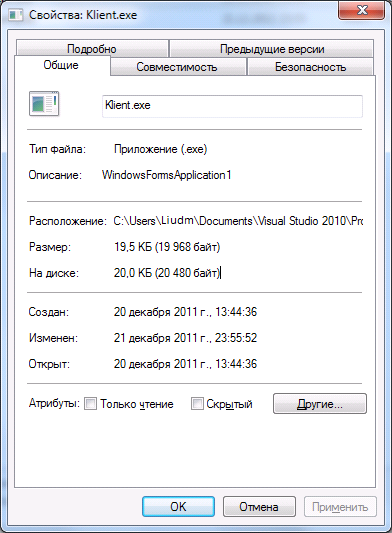

а) б)

Рисунок 3.4 – Порівняння розмірів програми:

а) розмір незахищеної програми;

б) розмір захищеної програми

Якщо порівняти розміри програми (рис 3.4) то можна сказати, що розмір не захищеної та захищеної програми відрізняється на 3 Кб.

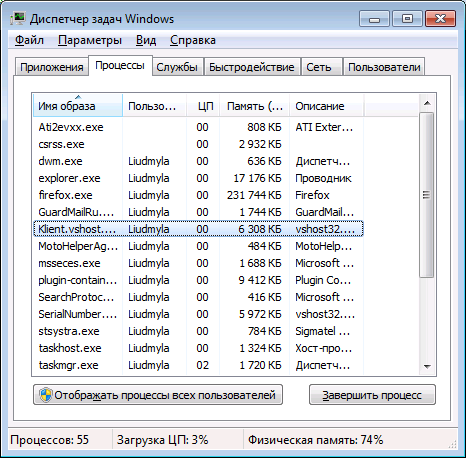

Також важливою характеристикою програмного забезпечення є затрата ресурсів пам’яті на її виконання. Визначимо об’єм оперативної пам’яті, яку використовує захищена програма під час виконання. Для цього використаємо вбудований в операційну систему Windows диспетчер задач.

Рисунок 3.5 – Затрата ресурсів пам’яті

Програма під час виконання займає 6 308 Кб пам’яті. Такі затрати є не значними порівняно з вимогами операційної системи та багатьох інших поширених службових та користувацьких програм.

Висновки

У курсовій роботі було розглянуто типи розповсюдження програмного забезпечення, сучасні методи та системи захисту програмного забезпечення.

Було проаналізовано загальну структуру системи захисту від несанкціонованого копіювання, та на основі цього аналізу обрана структура системи для реалізації. Прив'язка до конкретного комп'ютера розглянута з використанням унікальних параметрів вінчестера.

Було розроблено модуль захисту програмного забезпечення від несанкціонованого копіювання.

Проведене тестування модуля захисту показало, що вбудовування захисту від несанкціонованого копіювання не значно змінює розмір програми. Час виконання модулю захисту та кількість пам’яті, які програма використовує під час виконання, достатньо малі. Такі характеристики підтверджують ефективність даного методу захисту.