Тема XI - 2 семестр токб Вариант II

Выполнил студент: группы

1. Что включает в себя политика безопасности?

-

произвольное управление доступом;

-

безопасность повторного использования объектов;

-

метки безопасности;

-

принудительное управление доступом.

2. Сформулируйте аксиому номер 2.

Для выполнения в защищенной КС операций над объектами необходима дополнительная информация (и наличие содержащего ее объекта) о разрешенных и запрещенных операциях субъектов с объектами.

3. Сформулируйте определение номер 1(источник). Что называется активизирующим субъектом, порожденным объектом?

Объект Оi называется источником для субъекта Sm, если существует субъект Sj, в результате воздействия которого на объект Оi в компьютерной системе возникает субъект Sm. Субъект Sj, порождающий новый субъект из объекта Оi, в свою очередь, называется активизирующим субъектом для субъекта Sm, Sm назовем порожденным объектом.

4. Сформулируйте определение номер 4 (доступ)? Какие множества потоков можно рассмотреть, и как они между собой соотносятся?

Доступом субъекта S; к объекту Oj будем называть порождение потока информации между некоторым объектом (например, ассоциированным с субъектом объектами Si(Оm)) и объектом Oj. Обозначим: N - подмножество потоков, характеризующее несанкционированный доступ; L - подмножество потоков, характеризующих легальный доступ.

5. Сформулируйте определение номер 8 (МО). Виды МО.

Монитор обращений (МО) - субъект, активизирующийся при возникновении потока от любого субъекта к любому объекту.

Можно выделить два вида МО:

Индикаторный МО - устанавливающий только факт обращения субъекта к объекту.

Содержательный МО - субъект, функционирующий таким образом, что при возникновении потока от ассоциированного объекта Оm нового субъекта (Si(Si(Om)) к объекту Oj и обратно существует ассоциированный в МО объект Оm о (в данном случае речь идет об ассоциированных объектах-данных), тождественный объекту Оm или Si(Оm). Содержательный МО полностью участвует в потоке от субъекта к объекту (в том смысле, что информация проходит через его ассоциированные объекты-данные и существует тождественное отображение объекта на какой-либо ассоциированный объект МО).

6. Сформулируйте определение номер 12 (МПС) и 13 (МБС).

Монитор порождения субъектов (МПС) - субъект, активизирующийся при любом порождении субъектов.

Монитор безопасности субъектов (МБС) - субъект, который разрешает порождение субъектов только для фиксированного подмножества пар активизирующих субъектов и порождающих объектов.

7. Сформулируйте Утверждение 2 (достаточное условие гарантированного выполнения ПБ) и Утверждение 3(Базовая теорема ИПС).

2) Если в абсолютно изолированной КС существует МБО, и порождаемые субъекты абсолютно корректны относительно МБО, а также МБС абсолютно корректен относительно МБО, то в такой КС реализуется только доступ, описанный в правилах разграничения доступа.

3) Если в момент времени to в изолированной КС действует только порождение субъектов с контролем неизменности объекта и существуют потоки от любого субъекта к любому объекту, не противоречащие условию корректности (абсолютной корректности) субъектов, то в любой момент времени t>to КС также остается изолированной (абсолютно изолированной).

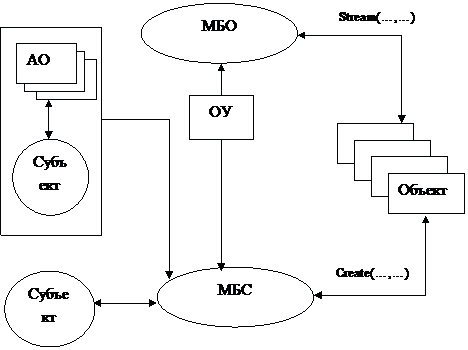

8. Опишите модель ядра безопасности с учетом контроля порождения субъектов.

Взаимодействие субъектов и объектов при порождении потоков уточнено введением ассоциированных с субъектом объектов. Конструкция ОУ на схеме обозначает объект управления, т. е. объект, содержащий информацию о разрешенных значениях отображения Stream (об элементах множества L или N) и Create (элементы множества Е). Объект управления может быть ассоциирован (ассоциированный объект - данные) как с МБО, так и с МБС.

9. Сформулируйте определение номер 17 (состояние АС) и Утверждение 4 (условие одинакового состояния ИПС (КС?) ).

Состояние КС в моменты времени tx1 и tx2 (tx1 и tx2 исчисляются для двух отрезков активности КС от нулевого момента активизации КС to1 и to2 – например, включения питания аппаратной части) одинаково, если: 1. tx1=tx2, 2. тождественны субъекты Si[to1] и Si[to2], 3. неизменны все объекты из множества OZ, 4. неизменна последовательность ZL.

10. В чем заключаются преимущества дискреционной ПБ.

11. Что называется мандатной ПБ.

Мандатная ПБ - обязательные правила управления доступом напрямую основанные на индивидуальном разрешении, разрешении на доступ к информации и уровне конфиденциальности запрашиваемой информации. Другие косвенные факторы являются существенными и окружающими. Эта политика также должна точно соответствовать закону, главной политике и прочим важным руководствам, в которых устанавливаются правила.

12. Основные положения модели безопасности информационных потоков