- •Варианты заданий.

- •Лабораторная работа 2. Тема: криптоанализ симметричных криптосистем.

- •Лабораторная работа 3. Тема: поточные шифры. Шифр Вернама. Моделирование работы разрядного скремблера.

- •Требуется

- •Написать функцию для реализации алгоритма расшифрования полученного шифрованного файла при известном ключе. Варианты заданий.

- •Лабораторная работа 4. Блочные составные шифры

- •Лабораторная работа 5. Российский стандарт шифрования гост 28147-89

- •Алгоритм шифрования гост 28147-89

- •Лабораторная работа 6

- •Лабораторная работа 7 Обмен ключами по схеме Диффи-Хеллмана

- •Реализовать программу, генерирующую алгоритм обмена ключей по схеме Диффи-Хеллмана. Лабораторная работа 8 Шифр rsa

- •Реализовать программу, работающую по алгоритму rsa Программа должна уметь работать с текстом произвольной длины. Приложение 1.

- •Литература

Требуется

-

Написать функцию генерации ключей шифра с помощью n-разрядного скремблера (значение n зависит от степени многочлена, указанного в варианте).

-

Написать функцию, реализующую шифрование на заданном ключе открытого текста, состоящего из символов алфавита Z2.

-

Написать функцию для реализации алгоритма расшифрования полученного шифрованного файла при известном ключе. Варианты заданий.

|

№ |

Скремблер |

|

1 |

|

|

2 |

|

|

3 |

|

|

4 |

|

|

5 |

|

|

6 |

|

|

7 |

|

|

8 |

|

|

9 |

|

|

10 |

|

|

11 |

|

|

12 |

|

|

13 |

|

|

14 |

|

|

15 |

|

|

16 |

|

|

17 |

|

|

18 |

|

|

19 |

|

|

20 |

|

Лабораторная работа 4. Блочные составные шифры

Блочный шифр – это криптографическая система, которая делит открытый текст на отдельные блоки, как правило, одинакового размера и независимо оперирует с каждым из них с целью получения последовательности блоков шифрованного текста.

Шеннон предложил рассматривать блочные шифры как наиболее эффективное перспективное средство обеспечения конфиденциальности сообщений в системах секретной связи.

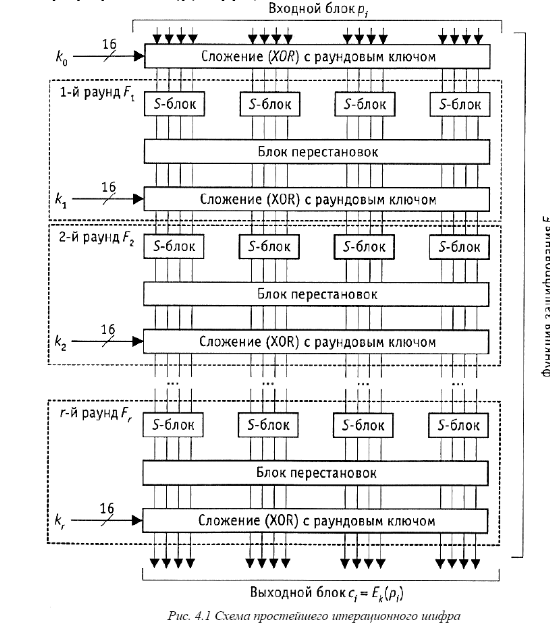

Идея, лежащая в основе составных (или композиционных) блочных шифров, состоит в построении криптостойкой системы путем многократного применения относительно простых криптографических преобразований, в качестве которых К.Шеннон предложил использовать преобразования подстановки (substitution) и перестановки (permutation), схемы, реализующие эти преобразования, называются SP-сетями.

Многократное использование этих преобразований (рис. 4.1) позволяет обеспечить два свойства, которые должны быть присущи стойким шифрам: рассеивание (diffusion) и перемешивание (confusion) (рис. 4.2). Рассеивание предполагает распространение влияния одного знака открытого текста, а также одного знака ключа на значительное количество знаков шифртекста. Наличие у шифра этого свойства позволяет:

-

скрыть статистическую зависимость между знаками открытого текста, иначе говоря, перераспределить избыточность исходного языка посредством распространения её на весь текст;

-

не позволяет восстанавливать неизвестный ключ по частям.

Цель перемешивания – сделать как можно более сложной зависимость между ключом и шифртекстом. Криптоаналитик на основе статистического анализа перемешанного текста не должен получить сколько-нибудь значительного количества информации об использованном ключе.

Применение рассеивания и перемешивания порознь не обеспечивает необходимую стойкость, надежная криптосистема получается только в результате их совместного использования.

Требуется написать программу реализующую, простые криптографические преобразования подстановки и перестановки. Размер блока определить в 64, 128 или 256 бита.