- •1 Аналитический обзор литературы по разработке лвс

- •1.1 Классификация сетей

- •1.1.1 По степени удалённости между узлами

- •1.1.2 По способу управления

- •1.1.3 По топологии

- •Шинная топология

- •Топология типа «звезда»

- •Топология «кольцо»

- •Топология Token Ring

- •1.2. Структурированные кабельные системы (скс)

- •1.2.1 Понятие скс.

- •1.2.2 Происхождение скс и развитие стандартов

- •1.2.3 Витая пара.

- •1.2.4 Волоконно-оптический кабель.

- •1.3 Устройства организации сети.

- •2 Теоретическая часть

- •2.1 Анализ требований

- •2.1.1 Требования к скс

- •2.1.2 Требования к серверам

- •2.1.3 Требования к сетевой печати

- •2.1.4 Требования к рабочим станциям

- •2.1.5 Требования к системе бесперебойного питания

- •2.1.6. Требования к обмену информацией внутри сети

- •2.1.7 Требования к серверу резервного копирования

- •2.1.8 Требования к серверной операционной системе

- •2.1.9 Требования к активному сетевому оборудованию

- •2.1.10 Определение ролей пользователей

- •2.2 Выбор топологии

- •2.3 Выбор структурированной кабельной системы

- •2.3.1 Проектирование подсистем скс.

- •2.4 Выбор методов защиты лвс.

- •2.5 Выбор оборудования.

- •2.5.1 Серверное оборудование.

- •В качестве сервера резервного копирования предложено использовать стоечный Hp StorageWorks d2d4106i Backup System.

- •2.5.2 Активное сетевое оборудование. В качестве ядра сети предлагается использовать коммутатор d-Link dgs-3324sr.

- •Описание

- •Сетевая безопасность

- •2.5.3 Выбор источника бесперебойного питания

- •2.6 Выбор серверного программного обеспечения

- •2.6.1 Выбор серверной операционной системы

- •Экономически эффективная виртуализация

- •Повышение масштабируемости

- •Повышение безопасности благодаря расширенному управлению удостоверениями и доступом

- •2.6.2 Выбор программного обеспечения антивирусной защиты

- •Эффективная защита от вредоносных программ

- •3 Экспериментальная часть

- •3.1 Настройка активного сетевого оборудования.

- •3.1.1 Настройка межсетевого экрана Cisco pix 501

- •3.1.2 Настройка коммутаторов d-Link

- •3.2 Настройка инструктирующих серверов

- •3.2.1 Настройка контроллера домена

- •3.2.2 Настройка dhcp

- •3.2.3 Настройка Active Directory

- •3.2.4 Настройка сервера печати.

- •3.2.5 Настройка сервера обновлений

- •3.3 Организация антивирусной защиты

- •3.4 Тестирование сети

- •1 Общие положения

- •2 Обязанности системного администратора:

- •3 Права системного администратора

3.3 Организация антивирусной защиты

Для организации централизованной антивирусной защиты требуется развернуть сервер администрирования, который будет называться Srv-kav1. Данный сервер будет использовать утилиту администрирования антивирусами в сети Kaspersky Administration Kit.

Рис. 3.14 – Уровень защиты рабочих станций

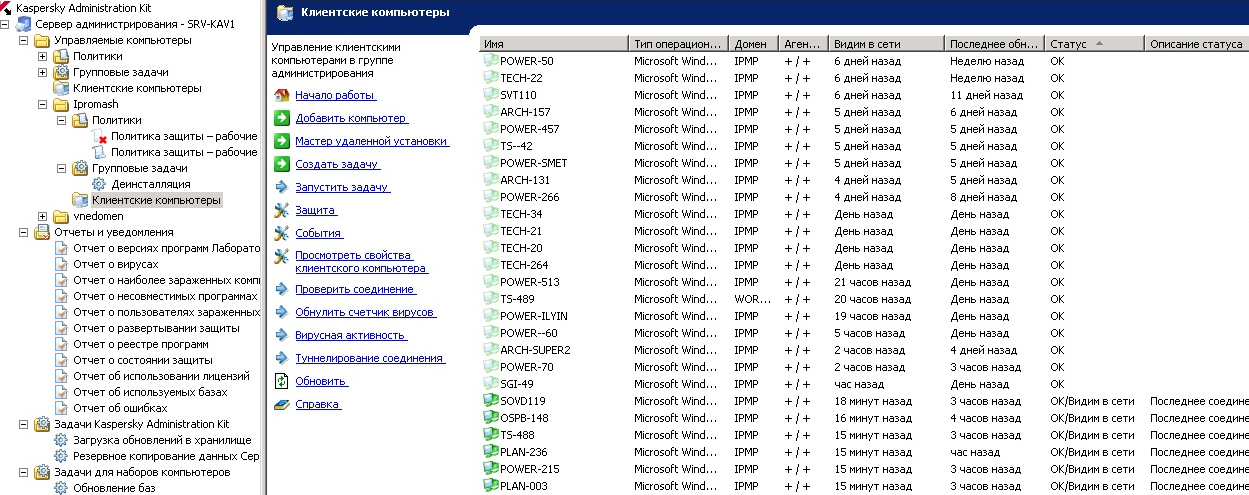

На следующем рисунке изображен мониторинг компьютеров сети.

Рис. 3.15 – Клиентские компьютеры с установленным антивирусом

Следующий рисунок показывает рабочие станции вне домена.

Рис. 3.16 – Клиентские компьютеры вне домена

Также возможно получение графического отчета о вирусных угрозах.

Рис. 3.17 – Отчётность Kaspersky

Программа Kaspersky Administration kit позволяет производить централизованную установку антивируса с агентом обновления, что сильно облегчает работу системного администратора.

Рис. 3.18 – Удаленная установка антивируса

Также Kaspersky Administration kit ведет журнал активности компьютеров сети.

Рис. 3.19 – Папки журналов активности компьютеров в сети

Обновление серверов и рабочих станции происходит ежедневно в 11:30. Сканирование компьютеров сети на вирусы осуществляется каждую пятницу в 12:00.

3.4 Тестирование сети

Для тестирования сети понадобится тестер для измерения затухания сигналов.

Рис. 20 – Тестер

Передаваемый сигнал теряет свою мощность в нескольких точках рассматриваемого участка сети в соответствии со стандартом ISO/IEC 11801:

-

потери при соединении витой пары к сетевой карте 0,2 дБ;

-

потери при соединении витой пары к коммутатору 0,2 дБ;

-

потери на 100 м витой пары 9,8 дБ.

Максимально допустимое затухание сигнала на сегменте витой пары не должно превышать 10,8 дБ.

Расчет затухания будем производить для максимального по протяжению сегмента витой пары от коммутатора.

A= Eс+Ек+Ев (дБ)

где А – затухание на сегменте от коммутатора до рабочей станции, Ес – затухание при соединении витой пары к сетевой плате, Ек – затухание при соединении витой пары к коммутатору, Ев – затухание в кабеле.

Самый длинный сегмент на участке от шкафа до розетки 38,5 м, зная, затухание на 100 метров рассчитаем затухание на данном участке:

Ев=(38,5 м * 9.8 дБ)/100 = 3,77 дБ

А = Ес+Ек+Ев=0,2 + 0,2 + 3,77 = 3,81 дБ

На самом длинном участке затухание 3.81 дБ, что в пределах нормы.

Для тестирования домена и серверов необходимо воспользоваться некоторым набором команд:

netdom query fsmo – определение хозяина домена;

dcdiag – диагностика сервера домена;

repadmin /showrepl – проверка репликаций зон DNS.

После выполнения вышеуказанных команд ошибок выявлено не было.

Заключение

В рамках дипломной работы была разработана ИТ – инфраструктура организации ОАО «ИПРОМАШПРОМ». При проектировании ИТ – инфраструктуры были учтены основные требования к её организации. Был произведён обзор на существующие методы организации локальных вычислительных сетей. Также был произведён анализ и выбор подходящего типа построения локальной вычислительной сети.

Был выбран подход к прокладке сетевых кабелей внутри здания.

Произведён выбор сетевого оборудования и серверов. Для выбранного оборудования была обеспечена система бесперебойного питания.

Произведён выбор программного обеспечения.

Выполнена установка инструктирующих серверов на основе Microsoft Windows Server 2008 R2, а также организована система аутентификации пользователей на локальные машины. Также были разграничены роли пользователей, что позволило контролировать их пользователей.

Для обеспечения защиты серверов и рабочих станций были выполнены меры централизованной антивирусной защиты. Предложен способ резервного копирования информации с серверов на внешний сервер.

Спроектированная ИТ – инфраструктура позволяет обеспечить высокую скорость обмена информацией внутри сети за счёт использования современного сетевого оборудования. Произведено разделение внутренней сети организации и сети интернет.

Внедрение данного проекта должно повысить качество работы организации на уровне передачи данных и обработки информации внутри сети.

Список литературы

1. А. И. Ватаманюк. Создание, обслуживание и администрирование сетей. – М.: Питер, 2010. – 232 с.

2. Э. Таненбаум. Компьютерные сети. 4-е изд. – М.: Питер, 2010. – 992 c.

3. Microsoft. Основы компьютерных сетей. – М.: Бином. Лаборатория знаний, 2006. – 167 с.

4. В. Олифер, Н. Олифер. Компьютерные сети. – М.: Питер, 2010. – 943 с.

5. А. Б. Семенов, С. К. Стрижаков, И. Р. Сунчелей. Структурированные Кабельные Системы. М.: Компания АйТи, 2006. – 640 с.

7. Вильям Столингс. Основы защиты сетей. Приложения и стандарты. – М.: Вильямс, 2002. – 432 с.

8. Т. Нортроп, Дж. К. Макин. Проектирование сетевой инфраструктуры Windows Server 2008. – М.: Русская редакция, 2011. – 590 с.

9. Д. В. Чепмен, Э. Фокс. Брандмауэры Cisco Secure PIX. – М.: Вильямс, 2003. – 384 с.

10. http://www.dlink.ru

11. http://www.microsoft.com

12. http://www.kaspersky.ry

13. http://www.acronis.ru

Приложение 1

Приложение 1.1 Положение рабочих станций 2 этажа, 5 – 8 этажей

Приложение 1.2 План расположения рабочих станций 4 этаж

Приложение 1.3 План расположения рабочих станций 2 этаж

Приложение 1.4 План внутренней сети

Приложение 1.5 План сети для рабочих станций под интернет

Приложение 2 Руководство системного администратора