- •Комплексная система защиты информации на объектах информатизации Системный подход при комплексной защите информации Объект информатизации как объект защиты

- •Системность и комплексность защиты информации

- •Структурная схема построения ксзи

- •Структурная схема построения ксзи

- •Макроструктурные компоненты ксзи Функциональные подсистемы

- •Обеспечивающие подсистемы

- •3.3 Технологическое обеспечение ксзи

- •3.4 Управление информационной безопасностью

- •4 Подсистема информационного обеспечения ксзи

- •Постановка проблемы

- •Инженерно-техническая защита

- •Организация режима защиты

- •Защита информации от несанкционированного доступа в ас (защита от нсд)

- •Технические каналы

- •Противоречивость становления информационного общества

- •Основные факторы влияния на информационную безопасность в современной отечественной практике

- •Информационная безопасность и угрозы информационного характера Понятие «информационная безопасность»

- •Объекты информатизации

- •Угрозы информационного характера

- •Угрозы информации

- •Информационные угрозы

- •Комплексность противодействия угрозам

- •Информационные риски

- •«Информационный риск – нанесённый ущерб».

- •Угрозы порождают риски.

- •Объекты защиты

- •Задача защиты информации

- •Задача безопасности информации

- •Информационное представление объекта информатизации

- •Информационное представление объекта информатизации

- •Общие положения защиты информации от нсд

- •Тема 3. Системный подход обеспечения информационной безопасности Системы и системный подход

- •Большая система

- •Сложная система

- •Системность и комплексность защиты информации

- •Комплексные системы защиты информации

- •Территориально единый объект информатизации

- •Корпоративное предприятие как объект информатизации

- •2. Динамика структуры корпорации и проблема наследования функциональных it-приложений бизнес-процессов.

- •3. Тенденция изменения текущей корпоративной информационно-технологической архитектуры.

- •4. Вектор перехода к экономичной и эффективной организации it-процессов.

- •5. Объекты защиты и области решения задач информационной безопасности.

- •6. Территориальная разбросанность площадок размещения объектов защиты.

- •7. Доверенная среда функционирования информационных технологий.

- •Система обеспечения информационной безопасности корпоративного предприятия

- •Постановка проблемы

- •Инженерно-техническая защита

- •Модель нарушителя доступа при защите ас от нсд

- •В этом случае:

- •Нарушители классифицируются по уровню ограничения их возможностей, предоставляемых средствами ас.

- •Выделение четырёх уровней для группирования и характеристики потенциальных нарушителей доступа не является исчерпывающим для конкретных ас.

- •Вопрос 1. Понятие информационной войны, классификационные характеристики.

- •Вопрос 2. Понятие информационно-программного оружия.

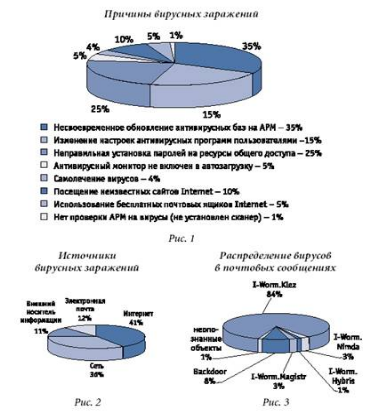

- •Вопрос 6. Основные пути вирусного заражения компьютерной среды.

- •Вопрос 8. Основные виды компьютерных вирусов

- •Компьютерные вирусы как вид информационно-программного оружия

- •Технико-технологический аспект связан, прежде всего, с понятием информационно-программного оружия.

- •Скрытое внедрение позволяетнесанкционированно:

- •В результате скрытного внедрения:

- •Все эти действия в современной терминологии являются элементами информационной войны в среде асод. Основные виды вредоносного программного продукта как информационно-программного оружия:

- •Общее описание компьютерных вирусов

- •Видовая классификация компьютерных вирусов

- •Файловые вирусы, поражающие программы пользователей (прикладные программы);

- •Полиморфные вирусы;

- •Регулярно получать управление от пользовательских задач или операционной системы, пока не произошла перезагрузка компьютера.

- •Методы и средства антивирусной защиты

- •Невосприимчивость к заражению вирусами

- •Защита от вирусов в статике процессов

- •Защита от вирусов в динамике процессов

- •Организационно-правовые меры

- •Антивирусная политика на объекте информатизации

Организационно-правовые меры

Специфическим, но, безусловно, необходимым средством борьбы с заражением вычислительных систем и сетей вирусами являются меры правового и организационного характера. Правовые меры защиты сводятся, в основном, к установлению административной и уголовной ответственности за создание, использование и распространение вирусов с целью блокирования, модификации и уничтожения охраняемой законом компьютерной информации.

Организационные меры включают в себя создание необходимых условий и процедур по разработке, внедрению и безусловному выполнению нормативных положений, касающихся антивирусной политики, непосредственно в АС и в целом на объекте информатизации.

Антивирусная политика на объекте информатизации

Для автоматизированных систем и в целом для объекта информатизации разрабатывается общесистемный нормативный документ – антивирусная политика.

Антивирусная политика:

определяет состав, конфигурацию и регламент использования программно-технических антивирусных средств;

включает в себя требования для пользователей и администраторов АС в отношении выполнения своих функций и своего поведения, предотвращающего возможность заражения системы вирусами;

определяет действия в случае заражения системы вирусами (или появляющихся подозрительных с точки зрения возможного заражения вирусами инцидентов).

Организационно-административная составляющая антивирусной политики.

|

Прежде всего, пользователи должны знать основные внешние признаки возможного наличия вирусов. К ним можно отнести следующие проявления работы системы:

|

Не обязательно причиной проявление каждого из перечисленных проявлений является заражение системы вирусами, но, прежде всего, в системе должна быть осуществлена проверка на заражение её вирусами.

При формировании антивирусной политики основными являются следующие правила:

Информирование всех пользователей системы об опасности и возможном ущербе в случае вирусных атак.

Запрещение сотрудникам объекта информатизации использования программ «со стороны» без предварительного тестирования на наличие вирусов перед непосредственной их установкой в систему. Для этого должна быть создана специальная служба.

Запрещение пользователям системы хранить в системе и использовать компьютерные игры (если такое запрещение не может быть обеспечено, то создать общий подконтрольный игровой файл, в котором хранить программы для использования).

Обеспечение регулярного просмотра хранимых в системе файлов и использование защиты «только чтение» для предупреждения изменений в данных.

Дублирование всех важных программ и данных на специально выделенных для этой цели отчуждаемых носителях, хранение их в зашифрованном/архивированном виде с защитой «только чтение».

Применение специальных антивирусных средств для обнаружения вирусов и предотвращения их опасных действий. Любые программы и драйверы, которые используются в системе, перед первым запуском обязательно проверять на наличие вирусов программами-детекторами.

Проверка всех документов (файлов документов и шаблонов Word, Excel и т.д.), предполагающих выполнение макрокоманд, на наличие макро-вирусов.

Проверка при установке большого программного продукта всех файлов с дистрибутива до установки, а сразу после установки проведение повторной проверки, по возможности предварительно загрузившись с дискеты. В любом случае необходимо загружаться только с заведомо незаражённых дискет. Если по каким-то причинам необходима загрузка с чужой дискеты, перед загрузкой она обязательно проверяется на наличие вирусов.

Использование для электронной почты отдельного стендового компьютера (если в ЛВС не выделена демилитаризованная зона) или введение специального отчёта. Запрещение использования программ, полученных через электронную почту, без предварительной проверки на наличие вирусов.

Периодический пересмотр правил антивирусной политики, оценка необходимости и возможности использования дополнительных мер защиты.

Введение систематического контроля исполнения существующих правил антивирусной политики и применение дисциплинарных мер в случае их нарушения.

Порядок действий пользователя системы при обнаружении возможного заражения вирусом персонального компьютера или компьютера АРМ системы строго регламентировать сложно. Многое зависит от подготовленности пользователя.

При отсутствии знаний и опыта самым оправданным действием является немедленное подключение к анализу ситуации специалиста по антивирусной защите.

Однако ввести в антивирусную политику определённую стандартизированную последовательность действий необходимо. В качестве возможного варианта предлагается следующий набор действий:

Выключить питание компьютера. Это, во-первых, предотвратит дальнейшее размножение вируса, во-вторых, позволит избавиться от резидентных вирусов. Процедура выполняется в любом случае: приглашается ли специалист по антивирусной защите или дальнейший анализ ситуации выполняет сам пользователь. До выключения питания можно сохранить результаты работы. Не следует использовать «горячую» перезагрузку с использованием клавиш (Ctrl + Alt + Del), так как некоторые вирусы при этом сохраняют свою активность.

По возможности проверить правильность всех установок в компьютере, включая параметры жёстких дисков. При изменениях восстановить прежние значения.

Ни в коем случае не запускать ни одной новой программы, находящейся на жёстком диске.

Загрузиться с дискеты (она должна быть защищена от записи) и запустить по очереди программы-детекторы, находящиеся на дискете. Если одна из программ обнаружит загрузочный вирус, то его можно тут же удалить. Необходимо учесть, что вирусов может быть много.

При обнаружении программой-детектором файлового вируса возможны два варианта действий. Если имеющаяся в распоряжении программа-ревизор включает в себя «лечащий» модуль, то восстановление файла лучше делать с её помощью. В противном случае можно воспользоваться для лечения одним из детекторов, имеющим лечащий модуль (программа-фаг). Определённые программой-детектором испорченные файлы (если, конечно, они не текстовые или не файлы данных) необходимо удалить.

После удаления вирусов операционная система заново переносится на жёсткий диск.

Далее необходимо проверить целостность файловой системы на винчестере и исправить повреждения. При большом количестве повреждений перед исправлением файловой структуры необходимо попытаться скопировать важные файлы на дискеты.

Ещё раз проверить жёсткий диск на наличие вирусов, при их отсутствии можно выполнить перезагрузку с винчестера. После перезагрузки винчестера целесообразно оценить потери от действий вируса. Если повреждений очень много, то проще заново переформатировать винчестер и при этом не забыть сохранить самые важные файлы.

Восстановить все необходимые файлы и программы с помощью архива и, ещё раз загрузившись с дискеты, протестировать винчестер. При повторном тестировании обнаружение вируса означает его наличие в архиве. Следует протестировать весь архив.

При положительном тестировании проверяются все дискеты, которые могли оказаться заражёнными вирусом. При необходимости их следует пролечить.

Вирус дезактивирован, можно продолжать работу.

Резюме

Анализ методов и средств борьбы с компьютерными вирусами позволяет заключить – абсолютная защита может быть достигнута только безусловной изоляцией системы, что, естественно, на практике является неприемлемым решением.

Для приемлемой защиты от вирусов могут быть использованы те или иные из рассмотренных выше методов и способов обнаружения компьютерных вирусов и предупреждения их разрушительного воздействия.

Анализ общесистемного состояния показывает – в настоящее время любая автоматизированная система общего назначения открыта, по крайней мере, для ограниченной вирусной атаки, причем вирусы легко создаются и быстро распространяются в компьютерной и телекоммуникационной среде.

В этих условиях как достаточно надежная предпосылка безопасности любой компьютерной системы – это обеспечение контроля ее целостности при информационном и транзакционном взаимодействии с внешней средой.