- •Комплексная система защиты информации на объектах информатизации Системный подход при комплексной защите информации Объект информатизации как объект защиты

- •Системность и комплексность защиты информации

- •Структурная схема построения ксзи

- •Структурная схема построения ксзи

- •Макроструктурные компоненты ксзи Функциональные подсистемы

- •Обеспечивающие подсистемы

- •3.3 Технологическое обеспечение ксзи

- •3.4 Управление информационной безопасностью

- •4 Подсистема информационного обеспечения ксзи

- •Постановка проблемы

- •Инженерно-техническая защита

- •Организация режима защиты

- •Защита информации от несанкционированного доступа в ас (защита от нсд)

- •Технические каналы

- •Противоречивость становления информационного общества

- •Основные факторы влияния на информационную безопасность в современной отечественной практике

- •Информационная безопасность и угрозы информационного характера Понятие «информационная безопасность»

- •Объекты информатизации

- •Угрозы информационного характера

- •Угрозы информации

- •Информационные угрозы

- •Комплексность противодействия угрозам

- •Информационные риски

- •«Информационный риск – нанесённый ущерб».

- •Угрозы порождают риски.

- •Объекты защиты

- •Задача защиты информации

- •Задача безопасности информации

- •Информационное представление объекта информатизации

- •Информационное представление объекта информатизации

- •Общие положения защиты информации от нсд

- •Тема 3. Системный подход обеспечения информационной безопасности Системы и системный подход

- •Большая система

- •Сложная система

- •Системность и комплексность защиты информации

- •Комплексные системы защиты информации

- •Территориально единый объект информатизации

- •Корпоративное предприятие как объект информатизации

- •2. Динамика структуры корпорации и проблема наследования функциональных it-приложений бизнес-процессов.

- •3. Тенденция изменения текущей корпоративной информационно-технологической архитектуры.

- •4. Вектор перехода к экономичной и эффективной организации it-процессов.

- •5. Объекты защиты и области решения задач информационной безопасности.

- •6. Территориальная разбросанность площадок размещения объектов защиты.

- •7. Доверенная среда функционирования информационных технологий.

- •Система обеспечения информационной безопасности корпоративного предприятия

- •Постановка проблемы

- •Инженерно-техническая защита

- •Модель нарушителя доступа при защите ас от нсд

- •В этом случае:

- •Нарушители классифицируются по уровню ограничения их возможностей, предоставляемых средствами ас.

- •Выделение четырёх уровней для группирования и характеристики потенциальных нарушителей доступа не является исчерпывающим для конкретных ас.

- •Вопрос 1. Понятие информационной войны, классификационные характеристики.

- •Вопрос 2. Понятие информационно-программного оружия.

- •Вопрос 6. Основные пути вирусного заражения компьютерной среды.

- •Вопрос 8. Основные виды компьютерных вирусов

- •Компьютерные вирусы как вид информационно-программного оружия

- •Технико-технологический аспект связан, прежде всего, с понятием информационно-программного оружия.

- •Скрытое внедрение позволяетнесанкционированно:

- •В результате скрытного внедрения:

- •Все эти действия в современной терминологии являются элементами информационной войны в среде асод. Основные виды вредоносного программного продукта как информационно-программного оружия:

- •Общее описание компьютерных вирусов

- •Видовая классификация компьютерных вирусов

- •Файловые вирусы, поражающие программы пользователей (прикладные программы);

- •Полиморфные вирусы;

- •Регулярно получать управление от пользовательских задач или операционной системы, пока не произошла перезагрузка компьютера.

- •Методы и средства антивирусной защиты

- •Невосприимчивость к заражению вирусами

- •Защита от вирусов в статике процессов

- •Защита от вирусов в динамике процессов

- •Организационно-правовые меры

- •Антивирусная политика на объекте информатизации

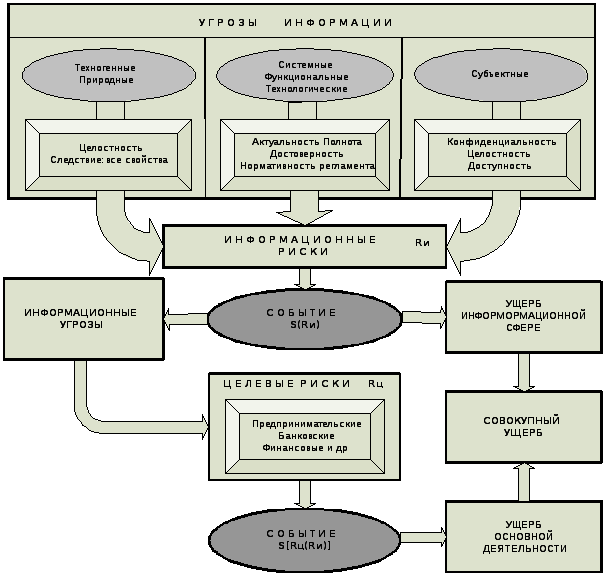

Угрозы порождают риски.

Рассматриваем проблему с точки зрения выделенных двух классов угроз информационного характера:

угрозы информации (1) и информационные угрозы (2).

Угрозы информации являются первичными для информационной сферы, в целом для решения проблемы информационной безопасности.

Схема формирования ущерба организации за счёт угроз информационной безопасности показана на Рисунке.

Механизм влияния информационных угроз связан с порождением информационных рисков для деятельности объекта информатизации и с ущербом, который наносится объекту, если информационная угроза становится реальным событием. Это событие приносит непосредственный ущерб информационной сфере объекта и одновременно порождает информационную угрозу, которая становится причиной рисков для деятельности организации.

Виды порождаемых рисков связаны с основной деятельностью объекта (риски предпринимательские, финансовые, банковские, производственные и другие) и от степени зависимости организации от своих информационных технологий.

Ущерб от информационных рисков может превышать ущерб от рисков основной деятельности объекта информатизации за счёт дополнительного непосредственного ущерба в информационной сфере (требуется восстановление средств АС, информационных ресурсов и т.д.).

Объекты защиты

В качестве объектов, в интересах или в отношении которых решаются задачи обеспечения информационной безопасности, могут быть любые объекты (субъекты), включаемые в информационную сферу, реализующие информационные технологии и процессы (хранение, обработку, передачу, использование информации) и обеспечивающие реализацию технологий и процессов.

Задача защиты информации

В качестве объектов защиты определяются, прежде всего, информационные объекты (ИО): документы, массивы документов и данных, банки и базы данных, сообщения, отдельные информационные показатели и т.д.

Кроме того, объектами защиты могут быть средства реализации информационных технологий, влияющие, в конечном счете, на состояние информационных объектов:

компьютерные и телекоммуникационные системы;

программы и программные комплексы;

технические устройства и блоки;

автоматизированные рабочие места;

серверы;

компоненты телекоммуникационной среды и т.д.

К категории объектов защиты могут быть отнесены технологические компоненты информационных процессов:

режимы обработки и передачи данных;

функциональные задачи автоматизированных систем обработки данных;

транзакции и команды и т.д.

Интегрированным объектом защиты, как правило, является объект информатизации (организация, предприятие, банк, орган управления и т.д.)

Задача безопасности информации

Субъектами, в интересах которых решаются задачи информационной безопасности, являются непосредственно потребители информации:

В компьютерных и телекоммуникационных системах –

отдельные пользователи.

На объектах информатизации в целом –

руководство объекта;

службы и подразделения;

виды деятельности;

процессы деятельности, в том числе технологические производственные процессы и т.д.

Перечисленные субъекты потребления информации при решении задач безопасности информации рассматриваются как объекты защиты: объекты защиты от деструктивного влияния информации.

Под обобщенным, интегрированным объектом защиты будем понимать объект информатизации в целом (организацию, предприятие, банк, подразделение и т.д.).