- •История

- •Техники

- •Фишинг

- •Как распознать фишинг-атаку

- •Популярные фишинговые схемы

- •Телефонный фрикинг

- •Претекстинг

- •Квид про кво

- •Троянский конь

- •«Дорожное яблоко»

- •Сбор информации из открытых источников

- •Плечевой серфинг

- •Обратная социальная инженерия

- •Известные социальные инженеры

- •Кевин Митник

- •Братья Бадир

- •Архангел

- •Другие

- •Способы защиты от социальной инженерии

- •Как определить атаку социального инженера

- •Классификация угроз

- •Угрозы, связанные с телефоном

- •Угрозы, связанные с электронной почтой

- •Угрозы, связанные с использованием службы мгновенного обмена сообщениями

- •Основные защитные методы

- •Многоуровневая модель обеспечения безопасности

- •Ответственность

- •Претекстинг и запись телефонных разговоров

- •Hewlett-Packard

- •В массовой культуре

- •Примечания

- •См. также

- •Ссылки

- •Источники текстов и изображения, авторы и лицензии

- •Текст

- •Изображения

- •Лицензия

Социальная инженерия

Социальная инженерия — это метод управления действиями человека без использования технических средств. Метод основан на использовании слабостей человеческого фактора и считается очень разрушительным. Зачастую социальную инженерию рассматривают как незаконный метод получения информации, однако это не совсем так. Социальную инженерию можно также использовать и в законных целях — не только для получения информации, но и для совершения действий конкретным человеком. Сегодня социальную инженерию зачастую используют в интернете для получения закрытой информации, или информации, которая представляет большую ценность.

2. Техники

Все техники социальной инженерии основаны на когнитивных искажениях. Эти ошибки в поведении используются социальными инженерами для создания атак, направленных на получения конфиденциальной информации, часто с согласия жертвы.

Так, одним из простых примеров является ситуация, в которой некий человек входит в здание компании и вешает на информационном бюро объявление, выглядящее как официальное, с информацией об изменении телефона справочной службы интернетпровайдера. Когда сотрудники компании звонят по этому номеру, злоумышленник может запрашивать личные пароли и идентификаторы для получения доступа к конфиденциальной информации.

|

|

|

2.1. Фишинг |

1. |

История |

|

|

Сам |

термин |

"социальная инженерия" являет- |

|

ся социологическим и обозначает совокупность |

|

||

подходов прикладных социальных наук, которые |

|

||

ориентированы |

на целенаправленное изменение |

|

|

организационных структур, определяющих челове- |

|

||

ческое поведение и обеспечивающих контроль за |

|

||

ним. В сфере информационной безопасности данный |

|

||

термин был популяризован в начале 21 века бывшим |

|

||

компьютерным преступником, ныне консультантом |

|

||

по безопасности, Кевином Митником, который |

|

||

утверждал, что самое уязвимое место любой системы |

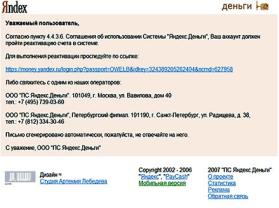

Пример фишингового письма, отправленного от почтового |

||

безопасности - человеческий фактор[1]. |

сервиса, запрашивающего «реактивацию счета» |

||

Методы социальной инженерии в смысле получения |

|

||

доступа к конфиденциальной информации либо мо- |

Фишинг (англ. phishing, от fishing — рыбная ловля, |

||

тивации к действию с помощью технических и нетех- |

выуживание) — это вид интернет-мошенничества, |

||

нических методов были известны задолго до популя- |

целью которого является получение доступа к кон- |

||

ризации термина Митником и вообще до компьютер- |

фиденциальным данным пользователей — логинам |

||

ной эры. Например, группа исследователей из врачей |

и паролям. Это самая популярная схема социаль- |

||

и медсестер трех больниц Среднего Запада прово- |

ной инженерии на сегодняшний день. Ни одна |

||

дила исследование, в котором психологи по телефо- |

крупная утечка персональных данных не обходит- |

||

ну представлялись врачами и просили медсестер вко- |

ся без волны фишинговых рассылок, предшествую- |

||

лоть пациенту смертельную дозу лекарства. Несмот- |

щих ей. Целью фишинга является незаконное полу- |

||

ря на то, что медсестры знали, что делали, в 95% |

чение конфиденциальной информации. Наиболее яр- |

||

случаев они беспрекословно выполняли команду (ра- |

ким примером фишинговой атаки может служить со- |

||

зумеется, их останавливали ассистенты на входе в |

общение, отправленное жертве по электронной по- |

||

палату)[2]. |

|

чте, и подделанное под официальное письмо — от |

|

1

2 |

2 ТЕХНИКИ |

|

банка или платёжной системы — требующее про- |

ссылке жертва увидит сайт, максимально идентич- |

|

верки определённой информации или совершения |

ный ожидаемому, и при вводе данных своей кредит- |

|

определённых действий. Причины могут называть- |

ной карты эта информация сразу направляется к зло- |

|

ся самые различные. Это может быть утеря данных, |

умышленнику. |

|

поломка в системе и прочее. Такие письма обыч- |

Одним из наиболее известных примеров глобаль- |

|

но содержат ссылку на фальшивую веб-страницу, |

ной фишинговой рассылки может служить афера |

|

в точности похожую на официальную, и содержа- |

2003 года, во время которой тысячи пользовате- |

|

щую форму, требующую ввести конфиденциальную |

лей eBay получили электронные письма, в которых |

|

информацию[3]. |

утверждалось, что их учетная запись была забло- |

|

|

||

|

кирована, и для её разблокировки требуется обно- |

|

2.1.1. Как распознать фишинг-атаку |

вить данные о кредитных картах. Во всех этих пись- |

|

мах присутствовала ссылка, ведущая на поддельную |

||

|

||

Практически каждый день появляются новые схемы |

веб-страницу, в точности похожую на официальную. |

|

Впрочем, по подсчетам экспертов, убытки от этой |

||

мошенничества. Большинство людей может самосто- |

аферы составили менее миллиона долларов (несколь- |

|

ятельно научиться распознавать мошеннические со- |

ко сот тысяч)[1]. |

|

общения, познакомившись с их некоторыми отличи- |

|

|

тельными признаками. Чаще всего фишинговые со- |

|

|

общения содержат: |

Мошенничество с использованием брендов из- |

|

сведения, вызывающие беспокойство, или угро- |

вестных корпораций В таких фишинговых схе- |

|

мах используются поддельные сообщения электрон- |

||

зы, например, закрытия пользовательских бан- |

ной почты или веб-сайты, содержащие названия |

|

ковских счетов; |

крупных или известных компаний. В сообщениях мо- |

|

обещания огромного денежного приза с мини- |

жет быть поздравление с победой в каком-либо кон- |

|

курсе, проводимом компанией, о том, что срочно тре- |

||

мальными усилиями или вовсе без них; |

буется изменить учетные данные или пароль. По- |

|

запросы о добровольных пожертвованиях от ли- |

добные мошеннические схемы от лица службы тех- |

|

нической поддержки также могут производиться по |

||

ца благотворительных организаций; |

телефону[4]. |

|

непреднамеренные грамматические, пунктуаци- |

Подложные лотереи Пользователь может полу- |

|

онные и орфографические ошибки, выдающие |

||

подделку; |

чить сообщения, в которых говорится о том, что он |

|

умышленные грамматические, орфографиче- |

выиграл в лотерею, которая проводилась какой-либо |

|

известной компанией. Внешне эти сообщения мо- |

||

ские или фактологические ошибки в данных, |

гут выглядеть так, как будто они были отправлены |

|

касающихся пользователя и провоцирующие |

от лица одного из высокопоставленных сотрудников |

|

желание исправить их; |

корпорации[4]. |

|

|

||

имитацию повреждённого или неправильно пе- |

Ложные антивирусы и программы для обеспе- |

|

рекодированного текста; |

||

|

чения безопасности Подобное мошенническое |

адрес несуществующего почтового ящика, ука- программное обеспечение, также известное под назанного в качестве адреса отправителя. званием «scareware», — это программы, которые вы-

2.1.2. Популярные фишинговые схемы

Ниже описываются самые популярные фишинговые схемы мошенничества.

Несуществующие ссылки Атака, которая заклю-

чается в отправлении письма с соблазнительной причиной посетить сайт и прямой ссылкой на него, которая лишь имеет сходство с ожидаемым сайтом, например, www.PayPai.com. Выглядит это, будто это ссылка на PayPal, мало кто заметит, что буква “l” заменена на “i”. Таким образом, при переходе по

глядят как антивирусы, хотя, на самом деле, все обстоит совсем наоборот. Такие программы генерируют ложные уведомления о различных угрозах, а также пытаются завлечь пользователя в мошеннические транзакции. Пользователь может столкнуться с ними в электронной почте, онлайн объявлениях, в социальных сетях, в результатах поисковых систем и даже во всплывающих окнах на компьютере, которые имитируют системные сообщения[4].

IVR или телефонный фишинг Телефонный фи-

шинг — Вишинг (англ. vishing — voice fishing) назван так по аналогии с фишингом. Данная техника основана на использовании системы предварительно за-