- •Понятие локальной вычислительной сети (лвс)

- •Классификация лвс

- •По расстоянию между узлами

- •По топологии

- •По способу управления

- •Протоколы передачи данных по компьютерным сетям

- •3 Практическая часть

- •3.1 Выбор топологии и технологии сегментов локальной сети

- •3.2 Выбор типа сетевого кабеля

- •3.3 Расчет требуемой протяженности кабельных линий

- •3.4 Тип и количество устройств коммутации, тип устройства подключения локальной сети к каналам глобальной.

- •3.5 Разбиение сети на подсети и расчёт ip адресов

- •4 Безопасность

- •4.1 Защита данных

- •5 Общие затраты на оборудование сети и монтаж кабеля

- •Заключение

- •Библиографический список

- •Приложение

3.4 Тип и количество устройств коммутации, тип устройства подключения локальной сети к каналам глобальной.

Таблица 2

|

№ П/П |

Тип устройства |

Количество |

Цена, руб. | |

|

1 |

ADAM-6521 |

2 |

1432 | |

|

2 |

D-Link DES-1100-16 |

21 |

44960 | |

|

3 |

Linksys RV082-EU |

1 |

13 100 | |

|

4 |

D-link – DMC805G |

2 |

636 | |

|

5 |

Антенна ПАР-24, 24 дБ |

2 |

3940 | |

|

6 |

PheeNet WAP-654GP |

2 |

8200 | |

|

7 |

D-Link DES-1210-28 |

5 |

29370 | |

|

8 |

D-Link DES-1210-52 |

4 |

41316 | |

|

Итого |

142954 | |||

В отделе поставок, отделе розничной торговли, отделе оптовой торговли, отделе экспорта и автопарке был использован ADAM-6521 – 5-портовый коммутатор Ethernet с одним оптическим портом, ПЭВМ подключены через D-Link DES-1210-52 (48+4 портовым коммутатор). В автопарке ПЭВМ подключены через D-Link DES-1100-16 (16 портовым коммутатор).

Бухгалтерия, технический отдел подключены с помощью D-Link DES-1100-16 (16-портовый коммутатор).

Группа менеджеров подключены с помощью D-Link DES-1210-28 (28 портовым коммутатор).

В серверной использован 8-портовый коммутатор Linksys RV082-EU.

Для подключения зданий через оптоволоконный кабель в серверной необходимо установить два медиаконвертеров D-link – DMC805G.

Для подключения загородной складской базы используется PheeNet WAP-654GP и Антенна ПАР-24, 24 дБ, антенна позволяет усилить сигнал Wi-Fi устройства до 10 км.

3.5 Разбиение сети на подсети и расчёт ip адресов

В таблице 3 произведено разбиение сети на подсети и расчёт IP-адресов для всех компьютеров данной локальной сети.

Таблица 3

|

Служба

|

Кол-во ПЭВМ |

Маска подсети |

Присвоенные IP-адреса |

|

Загородная складская база |

50 |

255.255.255.0 |

192.168.4.2-52 |

|

Бухгалтерия |

20 |

255.255.255.0 |

192.168.9.2-22 |

|

Группа менеджеров |

120 |

255.255.255.0 |

192.168.10.2-122 |

|

Отдел оптовой торговли |

200 |

255.255.255.0 |

192.168.5.2-202 |

|

Технический отдел |

15 |

255.255.255.0 |

192.168.8.2-17

|

|

Автопарк |

30 |

255.255.255.0 |

192.168.6.2-30 |

4 Безопасность

4.1 Защита данных

Для обеспечения безопасной работы сервера используются комплексы организационных, технологических, программных и аппаратных (технических) мер и средств.

Антивирусные программы (antivirus programs) – это класс программ, предназначенных для борьбы с компьютерными вирусами и последствиями их действия. В зависимости от назначения и принципа действия различают антивирусные программы:

— "сторожа" или "детекторы" — предназначенные для обнаружения файлов, зараженных известными вирусами, или признаков, указывающих на возможность заражения;

— "фаги" ("полифаги") или "доктора" — предназначенные для обнаружения и устранения известных им вирусов;

— "ревизоры" — контролирующие уязвимые и, соответственно, наиболее часто атакуемые вирусами компоненты памяти ЭВМ и способные в случае обнаружения изменений в файлах и системных областях дисков вернуть их в исходное состояние;

— "резидентные мониторы" или "фильтры" — резидентно располагающиеся в оперативной памяти и перехватывающие обращения к операционной системе, которые используются вирусами для размножения и нанесения вреда, с целью предоставления пользователю возможности принятия решения на запрет или выполнение соответствующих операций;

— "комплексные" — выполняющие функции нескольких перечисленных выше антивирусных программ.

Программа от несанкционированного доступа - Check Point Firewall -1

Комплект продуктов сетевой безопасности, называемый Check Point FireWall-1, обеспечивает контроль доступа в сетях Интернет, интранет, экстранет, а также удаленного доступа с расширенными функциями авторизации и установления подлинности пользователей. FireWall -1 позволяет транслировать сетевые адреса (NAT) и сканировать потоки данных на наличие недопустимой информации и вирусов. Широкий набор основных и сервисных функций дает возможность реализовать интегрированное решение по обеспечению сетевой и информационной безопасности, полностью отвечающее современным требованиям любых организации, как крупных, так и небольших.

Fire Wall -1 позволяет организации создать единую, интегрированную политику безопасности, которая распространялась бы на множество межсетевых экранов и управлялась бы с любой выбранной для этого точки сети предприятия. Продукт имеет и массу дополнительных возможностей, таких, как управление списками доступа аппаратных маршрутизаторов, балансировка сетевой нагрузки на серверы, а также и элементы для построения систем повышенной надежности, которые также полностью интегрируются в глобальную политику безопасности. Работа Check Point FireWall-1 прозрачна для пользователей и обеспечивает рекордную производительность практически для любого IР протокола и высокоскоростной технологии передачи данных

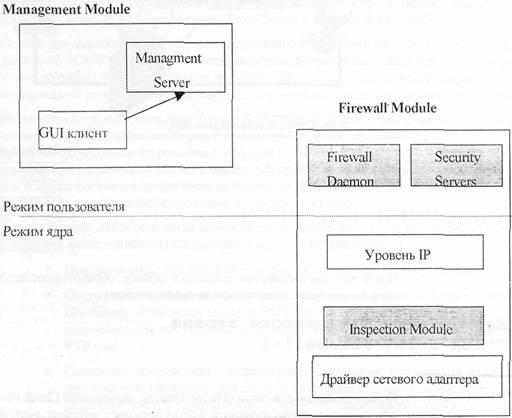

Рисунок 3 - Архитектура Fire Wall -1

FireWall-1 базируется на архитектуре Stateful Inspection , обеспечивающей наилучший уровень защиты. Рисунок 3 иллюстрирует основные компоненты архитектуры FireWall-1 подлинности пользователей.