ГОСЫ / Bilety

.pdf

6. Парольная защита пользователей компьютерных систем. Требования к паролям

Идентификация позволяет субъекту (пользователю, процессу, действующему от имени определенного пользователя, или иному аппаратно-программному компоненту) назвать себя (сообщить свое имя). Посредством аутентификации вторая сторона убеждается, что субъект действительно тот, за кого он себя выдает. В качестве синонима слова "аутентификация" иногда используют словосочетание "проверка подлинности".

Прямая аутентификация пользователей КС (КС – компьютерные системы и сети)

Парольная защита КС

Пароль — самый простой, недорогой и распространенный способ аутентификации, реализованный практически во всех компьютерных системах. Однако с ним нередко связано множество осложнений: пароль трудно запомнить, он бывает неустойчив к взлому, а, кроме того, пользователю приходится помнить множество паролей для доступа к различным информационным ресурсам — операционным системам, бизнес-приложениям, банковскому счету.

Пароли, как правило, рассматриваются в качестве ключей для входа в систему, но они используются и для других целей, во всех тех случаях, когда требуется твердая уверенность в том, что соответствующие действия будут производиться только законными владельцами или пользователями программного обеспечения.

Для повышения уровня безопасности при доступе к информационным ресурсам придумано множество механизмов использования стойких паролей, алгоритмов и протоколов аутентификации.

Пароли подразделяются на несколько основных групп:

1.пароли, устанавливаемые пользователем; - наиболее распространенный тип паролей

2.пароли, генерируемые системой; назначаются пользователю принудительно без его участия

3.ключевые фразы; Ключевые фразы хороши тем, что они длинные и их трудно угадать, зато легко запомнить. Фразы могут быть осмысленными, или не иметь смысла.К концепции ключевых фраз близка концепция кодового акронима. Пользователь выбирает легко запоминающееся предложение, фразу, строчку из стихотворения и т. п., и использует, например, первые буквы каждого слова в качестве пароля.

И для первой, и для второй, третьей группы паролей действительно следующее правило: если A – мощность алфавита (набора букв, цифр, спец.символов), а L – длина пароля, то общее число комбинаций пароля длины L, набираемого из заданного алфавита равно AL. И соответствует числу всех попыток подбора пароля. Каждый из паролей должен состоять не только из цифр, но и букв верхнего и нижнего регистра, специальных знаков.

4.метод функционального преобразования предполагает, что пользователю известно некоторое несложное преобразование параметров, предлагаемых системой аутентификации, которое он может выполнить в уме. Паролем является результат такого преобразования. Например

f_password=x+2*y

система: 4 6 user: 16

система: OK

для усложнения алгоритма в качестве параметров можно использовать текущее число, день недели, месяц, текущий час суток и их комбинации

5.метод групповых паролей основывается на интерактивных последовательностях типа

“вопрос — ответ”; при входе в систему пользователю предлагают ответить на несколько вопросов, как правило, личного плана: “Девичья фамилия вашей супруги?”, “Ваш любимый цвет?”, и т. д. В БД системы аутентификации хранятся ответы на множество таких вопросов для каждого пользователя.

71

6. Одноразовые пароли — срабатывают только один раз. К ним прибегают, создавая временный вход для гостей, например, чтобы продемонстрировать потенциальным клиентам возможности системы. Они часто применяются при самом первом вхождении пользователя в систему.

Атаки на пароли

1.Подбор методом полного перебора – метод грубой силы bruteforce

2.Семантический подбор с использованием словарей

3.Использование имени пользователя с пустым паролем или имени+такой же пароль

4.Использование предустановленных имени пользователя и пароля

5.Проникновение в систему во время длительного ожидания

6.Использование программ-перехватчиков паролей (keylogger)

7.Методы социальной инженерии - social engineering Форма злонамеренного проникновения, при которой взломщик каким-либо путем обманывает пользователей или администратора и добивается или крадет информацию о компании и/или ее компьютерных системах, чтобы получить несанкционированный доступ к сети.

Меры по обеспечению надежности паролей:

1.наложение технических ограничений (алфавит, длина пароля)

2.управление сроком действия паролей, их периодическая смена

3.ограничение числа неудачных попыток входа в систему

4.использование программных средств генерации паролей

5.применение нестандартных паролей, например, графических изображений

6.использование в паролях ALT-кодов (непечатаемых символов)

7.ограничение доступа к файлу паролей

8.хранение паролей в хэшированном виде

Перечисленные меры целесообразно применять всегда, даже если наряду с традиционными паролями используются другие методы аутентификации

72

10.Однонаправленные хэш-функции

hash function - применяются в криптографии в алгоритмах шифрования, а также для формирования ЭЦП

Однонаправленной Хэш-функцией называется вычислительно необратимая функция, осуществляющая преобразование массива данных произвольного размера в блок данных фиксированного размера - Хэш-код (“цифровой отпечаток”).

Это односторонняя функция, предназначенная для получения дайджеста или "цифрового отпечатка" файла, сообщения или некоторого блока данных.

Хэш-код создается функцией Н:

H (O) = h

Где O является сообщением произвольной длины и h является хэш-кодом фиксированной длины, меньшей или равной длине О.

Таким образом, хэш-код сложным образом зависит от сообщения O и является его сжатым представлением, но не позволяет восстановить исходное сообщение.

Все хэш-функции выполняются следующим образом. Входное значение (сообщение, файл и т.п.) рассматривается как последовательность n-битовых блоков. Входное значение обрабатывается последовательно блок за блоком, и создается m-битовое значение хэш-кода.

Одним из простейших примеров хэш-функции является поразрядный XOR каждого блока:

Hi = bi1 bi2 . . . bik

Где

Hi - i-ый бит хэш-кода, 1 ≤ i ≤ n.

k - число n-битовых блоков входа. bij - i-ый бит в j-ом блоке.

- операция XOR.

В результате получается хэш-код длины n, известный как продольный избыточный контроль. Этот метод является эффективным при случайных сбоях для проверки целостности данных.

Часто при использовании подобного продольного избыточного контроля для каждого блока выполняется однобитовый циклический сдвиг после вычисления хэш-кода. Это можно описать следующим образом.

Установить n-битовый хэш-код в ноль.

Для каждого n-битового блока данных выполнить следующие операции: oсдвинуть циклически текущий хэш-код влево на один бит;

oвыполнить операцию XOR для очередного блока и хэш-кода.

Это придает эффект "случайности" входным данным и уничтожает любую регулярность, которая присутствует во входных значениях.

Рассмотрим требования, которым должна соответствовать хэш-функция для того, чтобы она могла использоваться в качестве аутентификатора сообщения.

1.Хэш-функция Н должна применяться к блоку данных любой длины.

2.Хэш-функция Н создает выход фиксированной длины.

3.Н (O) относительно легко (за полиномиальное время) вычисляется для любого значения O.

4.Для любого данного значения хэш-кода h вычислительно невозможно найти O такое, что Н (O) = h – свойство необратимости.

5.Для любого данного х вычислительно невозможно найти y ≠ x, что H (y) = H (x) – защита от подделки.

6.Вычислительно невозможно найти произвольную пару (х, y) такую, что H (y) = H (x) – стойкость к коллизиям.

Очевидно, что длина хэш-кода должна быть достаточно большой. Длина, равная 64 битам, в настоящее время не считается безопасной. Предпочтительнее, чтобы длина составляла порядка

73

128 бит.

Например, количество арифметических операций, необходимых для того, чтобы найти другой блок данных, имеющий такой же хэш, как и исходный, для хэш-функции MD5, составляет приблизительно 264; для MD5 предполагаемое количество операций, необходимых для вычисления исходного сообщения по известному результату хэширования, равно 2128

MD4 алгоритм хэширования, разработанный Рональдом Л. Ривестом из RSA Data Security, Inc. В настоящее время считается ненадёжным. Это быстрый алгоритм (на 32-битных процессорах) и его используют при вычислении хэшей в peer-to-peer сети EDonkey 2000. Алгоритм описан в RFC 1320. Хэш-код представляет шестнадцатеричное число из 32 символов.

MD5 ещё один алгоритм хэширования, разработанный Рональдом Л. Ривестом из RSA Data Security, Inc. Представляет улучшенную версию MD4. Алгоритм описан в RFC 1321. В течении многих лет MD5 был стандартом интернет, но сейчас считается сломанным. Хэш-код представляет шестнадцатеричное число из 32 символов.

Хэш-функция MD5

MD5 (MD2, MD4 - Message Digest)– автор Ron Rivest – 128-битовая функция, исходное сообщение разбивается на блоки 512 бит. Последний блок дополняется до нужной длины (см. шаг1), после чего к нему дописывается длина исходного сообщения в битах. В алгоритме используется 128-битное промежуточное состояние, которое разбивается на 4 32-разрядных слова. Функция сжатия h состоит из 4 раундов, в каждом из которых выполняется перемешивание блока сообщения и промежуточного состояния. Перемешивание представляет собой комбинацию операций XOR, AND, OR и операций циклического сдвига битов над 32битными словами. В каждом раунде целый блок сообщения перемешивается с промежуточным состоянием, поэтому каждое слово сообщения фактически используется 4 раза. После 4 раундов результат и входное промежуточное состояние складываются и получается выходное значение функции h. Этот алгоритм особенно эффективен в системах с 32-разрядной архитектурой.

Алгоритм MD4

MD5 является более сложным и, следовательно, более медленным при выполнении, чем MD4. Считается, что добавление сложности оправдывается возрастанием уровня безопасности

SHA (Secure Hash Algorithm) – семейство функций разработано Управлением Национальной Безопасности США. SHA-1 это 160-битовая хэш-функция, основанная на алгоритме MD4. Наличие общего предшественника делает SHA-1 схожей с MD5, однако SHA-1 обладает более консервативной структурой и работает в 3 раза медленнее. В алгоритме используется 160-битовое промежуточное состояние, которое разбивается на 5*32-битовых слов. Как и в MD5 выполняются 4 раунда, но вместо обработки каждого блока сообщения по 4 раза, используется линейная рекуррентная функция для того, наличие которой гарантирует, что каждый бит сообщения используется по меньшей мере 10 раз. Единственным отличием SHA-1 от SHA-0 стало добавление к линейной рекуррунтной функции циклического сдвига на один бит.

Существуют SHA-256, SHA-384, SHA-512. Функция SHA-256 (выдает 256-битовый результат) работает намного медленнее, чем SHA-1 и занимает примерно такое же время, как и AES-шифрование.

Отечественный стандарт для хэш-функций — ГОСТ Р34.11—94; он используется совместно со стандартами ГОСТ Р34.10 — 94/2001 для ЭЦП.

Из западных алгоритмов для хэш-функций наиболее известен, например, ряд MD (Message Digest) 20899.

Хэш-функция ГОСТ 3411

Алгоритм ГОСТ 3411 является отечественным стандартом для хэш-функций. Его структура довольно сильно отличается от структуры алгоритмов SHA-1,2 или MD5, в основе которых лежит алгоритм MD4.

Длина хэш-кода, создаваемого алгоритмом ГОСТ 3411, равна 256 битам. Алгоритм разбивает сообщение на блоки, длина которых также равна 256 битам. Кроме того, параметром алгоритма является стартовый вектор хэширования Н - произвольное фиксированное значение длиной также 256 бит.

ПРИМЕНЕНИЕ ХЭШ-функций

Hаиболее типичный и повсеместно распространенный способ применения криптографического хэширования - это проверка целостности сообщений. Для простой проверки того, были ли внесены какие-то изменения или искажения в файл на этапе доставки, достаточно сравнивать дайджесты, вычисляемые до и после передачи информации (или извлечения файла из хранилища, или любого другого события). Другая, близко связанная с первой область - цифровая подпись. Из соображений общей безопасности и для существенного ускорения обработки подавляющее большинство алгоритмов цифровой подписи устроены так, что всегда "подписывается" только хэш-сообщения, а не весь файл.

74

Еще одно важное приложение - верификация правильности пароля доступа. Пароли обычно не хранят в открытом виде. Вместо этого в базе (например, SAM для Windows или etc/shadow для Linux) хранятся хэши паролей. Тогда система аутентификации, чтобы проверить подлинность пользователя, хэширует представленный им пароль и сравнивает результат со значением, хранящимся в базе дайджестов паролей.

Благодаря свойствам рандомизации, хеш-функции могут использоваться в качестве генераторов псевдослучайных чисел, а благодаря блочной структуре, они иногда выступают в качестве основы алгоритмов шифрования - блочных и поточных. Бывает и наоборот, когда блочный шифр становится основой криптопреобразования, применяемого в циклах хэш-функции (наш ГОСТ).

Хеш-функции стали одним из важнейших |

элементов |

современной криптографии. Они |

|

обеспечивают безопасность в повсеместно |

применяемом |

протоколе защищенных |

Internet- |

соединений SSL. Они помогают организовывать эффективное управление ключами в защищенной |

|||

электронной почте и в программах шифрования телефонии, начиная от самых известных, |

PGP или |

||

Skype. Что касается сетевой безопасности, то хэш-функции используются и в виртуальных

частных сетях, и в защите системы доменных |

имен DNS, и |

для |

подтверждения того, что |

автоматические обновления программ являются |

подлинными. |

Внутри операционной системы |

|

хэш-функции, так или иначе, задействованы практически во всех структурах, обеспечивающих безопасность. Иными словами, каждый раз, когда в компьютере или сети происходит что-то, подразумевающее защиту информации, рано или поздно в действие непременно вступает хэшфункция.

Электронная подпись – параметр электронного документа отвечающий за его достоверность. Электронный документ, подписанный ЭЦП имеет юридически значимую силу, такую же, как и бумажный документ подписанный собственноручной подписью.

ЭЦП представляет собой уникальную последовательность символов, которая генерируется с помощью криптографического преобразования информации. Электронная подпись идентифицирует владельца сертификата ЭЦП, а также устанавливает отсутствие несанкционированных изменений информации в электронном документе.

Основные термины, применяемые при работе с электронной подписью:

Закрытый ключ – это некоторая информация длиной 256 бит, хранится в недоступном другим лицам месте на дискете, смарт-карте, touch memory. Работает закрытый ключ только в паре с открытым ключом.

Открытый ключ - используется для проверки ЭЦП получаемых документов-файлов технически это некоторая информация длиной 1024 бита. Открытый ключ работает только в паре с закрытым ключом. На открытый ключ выдается сертификат, который автоматически передается вместе с Вашим письмом, подписанным ЭЦП. Вы должен обеспечить наличие своего открытого ключа у всех, с кем Вы собирается обмениваться подписанными документами. Вы также можете удостовериться о личности, подписавшей электронной подписью документ, который Вы получили, просмотрев его сертификат. Дубликат открытого ключа направляется в Удостоверяющий Центр, где создана библиотека открытых ключей ЭЦП. В библиотеке Удостоверяющего Центра обеспечивается регистрация и надежное хранение открытых ключей во избежание попыток подделки или внесения искажений.

75

8.Криптографические методы закрытия данных. Симметричные криптосистемы

Симметричные криптографические системы или системы с секретным ключом

В таких системах ключи шифрования/дешифрования либо одинаковы, либо легко выводятся один из другого.

СХЕМА шифр/дешифр информации в общем случае

I (исх инф) |

ШИФРАТОР |

I’ (шифротекст) |

|

F(I,K) |

|

K (секр ключ) |

|

|

|

|

|

I’ (шифротекст) |

|

I (исходный текст) |

ДЕШИФРАТОР |

||

|

F-1(I’,K’) |

|

K’ (секр ключ) |

|

|

|

|

Симметричное шифрование предполагает использование одной секретной единицы – ключа, который позволяет отправителю зашифровывать сообщение, а получателю – расшифровывать его. При этом длина секретного ключа является одним из важнейших критериев оценки надежности шифра.

Все многообразие существующих методов симметричного шифрования сводится к следующим классам преобразований:

1.моно и многоалфавитные подстановки (замены) – этот метод заключается в замене символов исходного текста на другие по некоторому правилу. В общем случае это правило таково:

Ci=(Oi+ki) mod A , где Oi – позиция в алфавите (или в таблице ASCII) текущего символа открытого текста; ki – текущий коэффициент сдвига; A – мощность алфавита; Сi – позиция элемента закрытого текста

2.перестановки – несложный метод криптографического преобразования, основное назначение которого состоит в создании диффузии (рассеивания) исходного сообщения, используется исключительно в сочетании с другими методами

3.Блочные шифры – представляют собой последовательность основных методов преобразования, применяемую к блоку (части) шифруемого текста. Блочные шифры на практике встречаются чаще,

чем чистые преобразования того или иного класса в силу их более высокой криптостойкости. Российский и Американский стандарты симметричного шифрования основаны именно на этом классе шифров. Блочная криптосистема разбивает открытый текст O на последовательные блоки равной длины O1, O2,...On, кратных байту или 32-битовому слову, и зашифровывает каждый блок с помощью обратимого преобразования Ek, выполненного с помощью ключа К Ek(O)=Ek(O1),

Ek(O2),.… |

Блочный алгоритм реализуется последовательностью операций, |

проводимых |

с |

элементами ключа и открытого текста, а так же производными от них величинами. Выбор элементов алгоритма шифрования достаточно велик, однако элементарные операции должны обладать хорошим криптографическими свойствами и допускать удобную программную и техническую реализацию.

Обычно в качестве элементов преобразования используются следующие операции:

Побитовое сложение по модулю 2 (обозначение операции ) двоичных векторов (XOR):

0 0=0

0 1=1

76

1 0=1

1 1=0

Табличная подстановка, при которой исходная группа битов отображается в другую группу битов. Это так называемые S-box преобразования (Substitution – подстановка)

Забеливание – сложение в начале и конце шифрования двоичного вектора данных с дополнительными подключами (эффективная против большинства атак и недорогая операция)

Перестановка битов двоичных векторов - перемещение, с помощью которого биты сообщения переупорядочиваются – перемешивание – взбивание

Циклический сдвиг на некоторое число битов (shr/shl)Сжатие или расширение двоичного вектораСложение целых чисел по определенному модулю:

например, по модулю 232 или 216(устарело), обозначение операции - +

Умножение целых чисел по некоторому модулю (A·B) mod N= остаток от целочисленного деления

A·B на N (232 или 216)

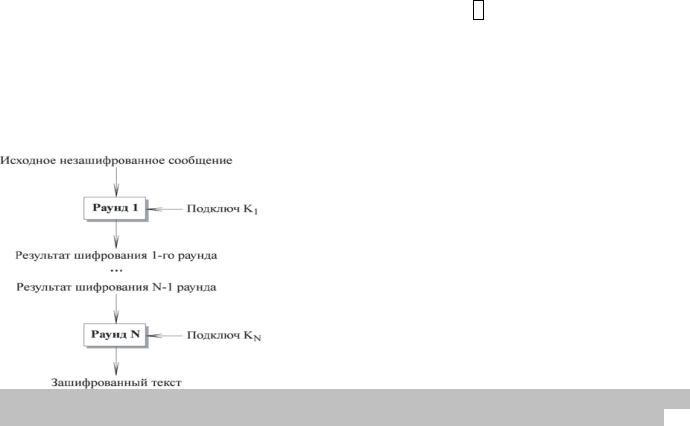

Эти операции циклически повторяются в блочном алгоритме, образуя так называемые раунды. Входом каждого раунда является выход предыдущего раунда и ключ, который получен по определенному правилу из ключа шифрования K. Ключ раунда называется подключом. Алгоритм блочного шифрования может быть представлен в общем

виде следующим образом:

Практическая стойкость алгоритмов блочного шифрования зависит и от особенностей соединения операций в последовательности, и от длины ключа.

Блочный алгоритм преобразовывает n-битовый блок незашифрованного текста в n-битовый блок зашифрованного текста. При маленькой длине блока такая подстановка плохо скрывает статистические особенности незашифрованного текста. Известно, что блок длины 64 бита уже хорошо скрывает статистические особенности исходного текста.

Примерами блочных систем являются алгоритмы блочного шифрования, принятые в качестве стандартов шифрования данных в США и России – DES/AES и ГОСТ-28147-89, соответственно.

4. поточные шифры применяют изменяющиеся во времени преобразования к отдельным наборам битов или символов, составляющих открытый текст. При поточном шифровании каждый знак шифротекста является функцией значения и положения знака открытого текста. Знаками бывают биты, байты и редко единицы текста крупнее этих. Поточные криптосистемы обычно используют шифры замены.

Поточная криптосистема разбивает открытый текст O на буквы или биты o1,o2,… и зашифровывает каждый знак Oi с помощью обратимого преобразования Ek , в соответствии со

знаком k i ключевого потока k1, k2 ,....

Такие системы называют системами гаммирования, а последовательность k1, k2 ,...называют

гаммой. Гаммирование – метод, который заключается в наложении обратимым способом на открытые данные некоторой псевдослучайной последовательности символов, генерируемой на основе ключа. Для генерации гаммы променяют программы-генераторы случайных чисел.

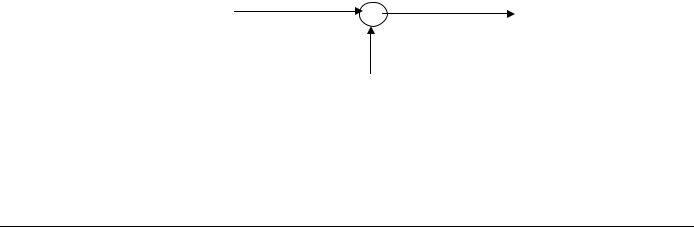

77

Поточные шифры преобразуют открытый текст в зашифрованный по одному биту за операцию. Генератор потока ключей вырабатывает поток битов ключа, который складывается операцией XOR с потоком битов открытого текста, в результате получается поток битов зашифрованного текста. Для дешифрования XOR выполняется над битами шифра и того же ключа

Открытый текст |

|

|

|

|

|

|

Шифротекст |

|

|

|

|

|

|

||

1001011001101100 |

|

|

|

|

|

|

0100010100001001 |

|

1101001101100101 |

|

|||||

|

|

||||||

|

|||||||

|

|

|

|

|

|

|

|

|

|

Генератор |

|

|

|||

|

|

ключей |

|

|

|||

|

|

|

|

|

|

|

|

Примерами поточной криптосистемы является система Вернама (одноразовый блокнот), где

Ek (m1 ) m1 k1, Ek (m2 ) m2 k2 ,... |

|

|

т.е. Ek (mi ) mi ki |

i 1,2,..., |

mi , ki 0,1 |

Недостаток шифрования с помощью закрытых ключей состоит в том, что отправитель и получатель сообщения должны обменяться закрытым ключом, чтобы в дальнейшем с его помощью передавать друг другу сообщения. Найти надежный способ, позволяющий передавать закрытый ключ, совсем непросто (разделение ключа; обновление ключа путем реализации способа получения нового ключа из старого; использование одного секретного ключа для шифрования всех новых последующих все эти способы не решают проблему кардинально). Поэтому в незащищенных сетях, объединяющих две системы, между которыми нужно, соблюдая правила безопасности, провести обмен ключами, используются специальные протоколы управления ключами, базирующиеся на принципах криптографии с открытым ключом (несимметричные криптосистемы).

В симметричных алгоритмах шифрования относительно надежными на сегодня считаются ключи, состоящие из 512 бит. Использование большей длины приводит к появлению возможно избыточной надежности и увеличению времени криптографических процессов.

78

11. Биометрические системы защиты информационных систем и ресурсов

Аутентификация на основе биометрических параметров

Биометрические методы идентификации считаются наиболее надежными. В этом случае личность пользователя системы идентифицируется по биометрическим параметрам или признакам (отпечаткам пальцев, форме ладони, сетчатке глаза, подписи, голосу и др. характеристикам )

В соответствии с глоссарием, который создается в рамках проекта биометрического стандарта ISO/IEC, биометрическим параметром является измеряемая физическая характеристика или поведенческая черта, используемая для распознавания человека, его идентификации или проверки, является ли он тем, кем себя заявляет.

К настоящему моменту разработано множество технологий, использующих для идентификации биометрические параметры, которые хорошо и регулярно воспроизводятся, а также мало или совсем не изменяются.

Выделяют физиологическую и поведенческую группы биометрических параметров.

К первой относятся прежде всего: папиллярные узоры отпечатков пальцев;форма руки и расположение в ней кровеносных сосудов; рисунок радужной оболочки глаза; узор

кровеносных сосудов в глазу; голос; изображение и термограмма лица; ДНК.

К поведенческой группе относятся, в частности, вид и характер написания подписи или кодового слова, а также манера работы с клавиатурой. Следует отметить, что классификация эта достаточно условна; скажем, параметр «голос» носит отчасти поведенческий характер.

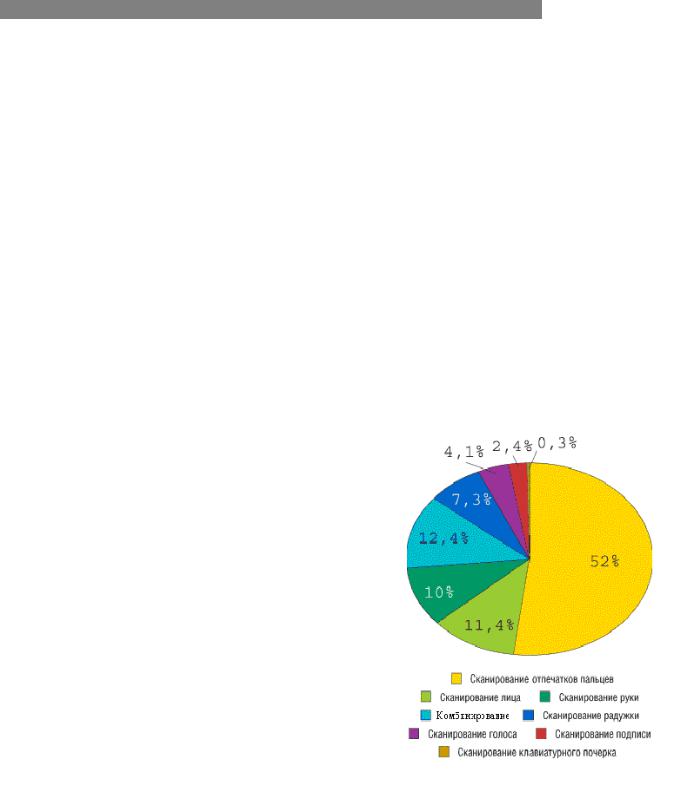

Cогласно мировой статистике, безусловным лидером на рынке биометрических решений является технология распознавания отпечатков пальцев.

Общие принципы построения биометрических систем динамической идентификации/аутентификации

Динамические системы биометрической идентификации/аутентификации (БСИ) личности основаны на использовании в качестве признаков некоторых динамических параметров и характеристик личности (походка, рукописный и клавиатурный почерки, речь).

Биометрические системы, построенные на анализе индивидуальных особенностей динамики движений, имеют много общего. Это позволяет использовать одну обобщенную схему для описания всех биометрических систем этого класса, которая приведена на рис. 1.1. и отражает основные этапы обработки информации.

По особенностям динамики движений

Первым этапом обработки является преобразование неэлектрических величин (координат конца пера, звукового давления, положения рук) в электрические сигналы. Далее эти сигналы оцифровываются и вводятся в процессор, осуществляющий программную обработку данных. При программной обработке выполняется масштабирование амплитуд входных сигналов, приводящее их к некоторому эталонному значению. Кроме того, осуществляется приведение сигналов к единому масштабу времени, дробление сигналов на отдельные фрагменты с последующим сдвигом фрагментов сигнала до оптимального совмещения с эталонным расположением.

Перспективы использования биометрических систем. В настоящее время все большее внимание уделяется развитию и совершенствованию технологий, использующих в качестве биометрического

79

параметра отпечатки пальцев и рисунок радужной оболочки как наиболее перспективные в смысле минимизации ошибок распознавания и хорошо проработанные методы. Вместе с тем голос и лицо человека впредь также будут использоваться для идентификации.

Биометрическая система

Биометрическая система — это автоматическая система, способная:

получить биометрический образец (скажем, отпечаток пальца) от человека;

извлечь из него биометрические данные (например, особые точки и их параметры);

сравнить эти данные с одним или несколькими образцами такого же типа, хранящимися в базе данных;

определить, насколько хорошо совпадают предъявленные данные с соответствующими данными из базы;

сделать заключение о том, удалось ли идентифицировать человека по предъявленным данным или подтвердить (проверить), что он является именно тем, за кого себя выдает.

Все надежные биометрические системы являются комбинированными, т е используют в качестве параметров авторизации совокупность биометрических признаков. Они характеризуются высоким уровнем безопасности, т к данные, используемые в них не могут быть утеряны пользователем, похищены или все одновременно подделаны. В силу принципа деймтвия биом системы отличаются относительно низкими порогами быстродействия и пропускной способности. Тем не менее они представляют собой единственное решение проблемы контроля доступа на особо важных объектах с малочисленным персоналом. Например, ядерные-объекты, хранилища банков, предприятия по обработке драгоценных металлов. 85% установленных в США средств биометрического контроля доступа предназначаются для защиты машинных залов суперЭВМ, хранилищ ценностей, исследовательских центров, военных установок, тюремных учреждений.

ОЦЕНКА КАЧЕСТВА Биометрических систем

Работа биометрической системы идентификации пользователя (БСИ) описывается техническими и ценовыми параметрами. Качество работы БСИ характеризуется процентом ошибок при прохождении процедуры допуска. В БСИ различают ошибки трех видов:

FRR (False Rejection Rate) ошибка первого родавероятность принять "своего" за "чужого". Обычно в коммерческих системах эта ошибка выбирается равной примерно 0,01, поскольку считается, что, разрешив несколько касаний для "своих", можно искусственным способом улучшить эту ошибку. В ряде случаев (скажем, при большом потоке, чтобы не создавать очередей) требуется улучшение FRR до 0,001-0,0001. В системах, присутствующих на рынке, FRR обычно находится в диапазоне 0,025-0,01.

FAR (False Acceptance Rate) ошибка второго рода - вероятность принять "чужого" за "своего". В представленных на рынке системах эта ошибка колеблется в основном от 10-3 до 10-6, хотя есть решения и с FAR = 10-9. Чем больше данная ошибка, тем грубее работает система и тем вероятнее проникновение "чужого"; поэтому в системах с большим числом пользователей или транзакций следует ориентироваться на малые значения FAR.

EER (Equal Error Rates) – равная вероятность (норма) ошибок первого и второго рода.

Биометрические технологии основаны на биометрии, измерении уникальных характеристик отдельно взятого человека. Это могут быть как уникальные признаки, полученные им с рождения, например: ДНК, отпечатки пальцев, радужная оболочка глаза; так и характеристики, приобретённые со временем или же способные меняться с возрастом или внешним воздействием, например: почерк, голос или походка.

Все биометрические системы работают практически по одинаковой схеме. Во-первых, система запоминает образец биометрической характеристики (это и называется процессом записи). Во время записи некоторые биометрические системы могут попросить сделать несколько образцов для того, чтобы составить наиболее точное изображение биометрической характеристики. Затем полученная информация обрабатывается и преобразовывается в математический код. Кроме того, система может попросить произвести ещё некоторые действия для того, чтобы «приписать»

80