- •Лекція 1 Введение

- •Термины и определения в области информационной безопасности

- •Общая классификация угроз информационной безопасности

- •Вредоносное программное обеспечение

- •Угрозы безопасности сетевых информационных систем Удаленные воздействия на сетевые информационные системы, их классификация

- •Типовые удалённые атаки

- •Формирование системы информационной безопасности

- •Мероприятия системы защиты информации технического характера

- •Лекція 2 Механизмы защиты информации

- •Антивирусные средства защиты информации

- •Криптографические методы защиты информации

- •Способы предотвращения удаленных атак на информационные системы

- •Программно-аппаратные средства обеспечения безопасности информационных сетей

- •Межсетевой экран

- •Типы межсетевых экранов

- •Сравнение аппаратных и программных межсетевых экранов

- •Прокси-сервер

- •Интернет-маршрутизатор

- •Лекція 3 Технологии безопасности беспроводных сетей

- •Унифицированные решения

- •Лекція 4

- •Протоколы и функции, обеспечивающие работу сети

- •Маршрутизация

- •Протокол ospf

- •Сервисы dhcp

- •Сервисы dns

- •Резервирование маршрутов (Route Failover)

- •Балансировка нагрузки сети

- •Лекція 5

- •Igmp для iptv

- •Поддержка uPnP

- •Качество обслуживания (QoS) и управление полосой пропускания трафика (Traffic Shaping)

- •Технология SharePort

- •Уведомление о нештатных событиях по электронной почте

- •Лекція 6 Фильтрация трафика

- •Виртуальные локальные сети vlan

- •Виртуальные частные сети (vpn)

- •IpSec в межсетевых экранах d-Link

- •Лекція 7 Технология преобразования сетевых адресов (nat)

- •Механизмы pat и nat

- •Virtual Servers

- •Прозрачный режим (Transparent mode)

- •Лекція 8 Функции idp, wcf, av

- •Idp-поиск соответствия с образцом (idp Pattern Matching)

- •Технология ZoneDefense

- •Лекція 9 Обзор маршрутизаторов d-Link

- •Интернет-маршрутизаторы для малых офисов и рабочих групп

- •Интернет-маршрутизаторы серии Unified Services

- •Маршрутизаторы adsl

- •Обзор межсетевых экранов NetDefend d-Link

- •Архитектура NetDefendOs

- •Прохождение пакета через межсетевой экран d-Link

- •Лекція 10 Управление межсетевыми экранами d-Link NetDefend

- •Управление межсетевыми экранами NetDefend через интерфейс командной строки (cli)

- •Управление межсетевыми экранами NetDefend через Web-интерфейс

- •Додаток а Знакомство с Web-интерфейсом Интернет-маршрутизаторов d-Link на примере dir-857

- •Додаток в. Знакомство с Web-интерфейсом межсетевых экранов NetDefend d-Link на примере dfl-860e

- •Додаток с Сравнительная таблица межсетевых экранов d-Link серии NetDefend

- •Примечания

Додаток а Знакомство с Web-интерфейсом Интернет-маршрутизаторов d-Link на примере dir-857

1. Соединяем сетевым кабелем компьютер и маршрутизатор (LAN-порт).

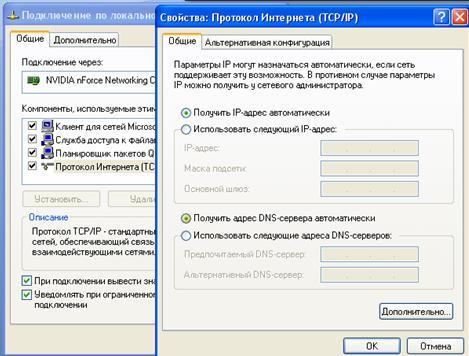

На компьютере:

Пуск→Настройка→Сетевые подключения→Подключение по локальной сети. Вызвать контекстное меню, выбрать Свойства→Протокол Интернета TCP/IP→Свойства..

В маршрутизаторах серии DIR/DSR по умолчанию включен DHCP-сервер, поэтому в сетевых настройках компьютера укажем "Получить IP-адрес автоматически".

Рис. 11.1. Настройка соединения на компьютере

2. После получения IP-адреса компьютером, откроем Web-страницу маршрутизатор. Для этого загружаем Web-браузер (Internet Explorer, Mozilla Firefox и др.) и набираем в адресной строке http://192.168.0.1 (IP-адрес маршрутизатора по умолчанию).

Появится приглашение на ввод имени и пароля (по умолчанию User Name: "Admin", Password: пустое поле).

Рис. 11.2. Страница аутентификации маршрутизатора

3. Настройка Internet-интерфейса:

Вкладка ETUP→ Internet→ кнопка Manual Configure.

На этой странице указываются данные настроек, которые представил Интернет- провайдер.

Рис. 11.3. Страница настройки интерфейса Интернет

4. Настройка LAN-интерфейса:

Вкладка SETUP→Network Settings.

![]()

Рис. 11.4. Страница настройки LAN

5. Настройка беспроводного соединения (если маршрутизатор поддерживает Wi-Fi):

Вкладка SETUP→Wireless Settings.

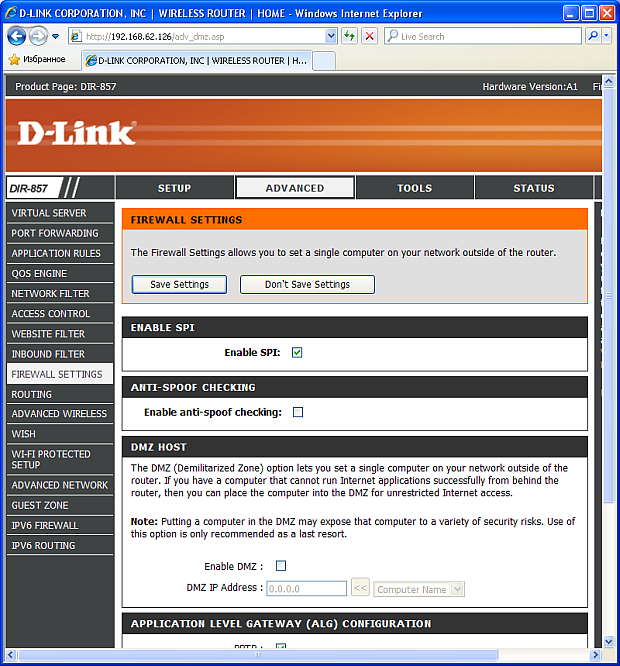

6. Произвести настройки перенаправления портов, фильтрации, маршрутизации можно во вкладке ADVANCED.

![]()

Рис.

11.5. Страница настройки

проброса портов

Рис.

11.5. Страница настройки

проброса портов

Здесь же можно настроить функции межсетевого экрана, в том числе – DMZ.

Рис. 11.6. Страница настройки межсетевого экрана

7. Во вкладке MAINTENANCE производятся настройки смены пароля, управления с удаленного компьютера. Здесь же настраивается дата-время, расписание, регистрация событий, а также предусмотрена возможность смены прошивки ПО.

Рис. 11.7. Страница настройки управления

8. Статистику о произведенных настройках, активных соединениях можно узнать во вкладке STATUS.

Рис. 11.8. Страница просмотра рабочего состояния маршрутизатора

9. Настроить виртуальную частную сеть с помощью маршрутизаторов, поддерживающих данную возможность, можно при выборе необходимого протокола. Пример страницы с настройками VPN приведен на Web-интерфейсе маршрутизатора DSR-250N.

Вкладка SETUP→VPN Settings.

Рис. 11.9. Страница настройки VPN

10. Для того чтобы изменения вступили в силу, необходимо нажать кнопку Save Settings.

Додаток в. Знакомство с Web-интерфейсом межсетевых экранов NetDefend d-Link на примере dfl-860e

1. Соединяем сетевым кабелем компьютер и межсетевой экран (LAN-порт).

На компьютере:

Пуск→Настройка→Сетевые подключения→Подключение по локальной сети. Вызвать контекстное меню, выбрать Свойства→Протокол Интернета TCP/IP→Свойства.

Использовать следующий IP-адрес: 192.168.10.ххх (xxx – уникальный номер, кроме 1) и маску подсети 255.255.255.0.

Рис. 11.10. Настройка соединения на компьютере

2. Подключаемся к межсетевому экрану.

Загружаем Web-браузер (Internet Explorer, Mozilla Firefox и др.).

Набираем в адресной строке https://192.168.10.1 (IP-адрес межсетевого экрана по умолчанию).

Появится приглашение на ввод имени и пароля ("admin", "admin").

Рис. 11.11. Страница аутентификации межсетевого экрана NetDefend

3. В меню Home→ папке System производятся настройки даты-времени, управления с удаленного компьютера, регистрации событий, DHCP-службы и др.:

Рис. 11.12. Страница элементов папки System

Использование протоколов HTTP и HTTPS для управления межсетевым экраном:

Рис. 11.13. Страница настройки доступа к управлению межсетевым экраном

Также в папке System → Advanced Settings настраиваются различные параметры протоколов:

Рис. 11.14. Страница элементов расширенных настроек (Advanced Settings)

4. Создание новых и изменение настроек существующих объектов производится в папке Objects→Address Book:

Рис. 11.15. Страница настроек элементов папки Objects→InterfaceAddresses

Создание новых и изменение настроек существующих сервисов производится в разделе Objects→Services:

Рис. 11.16. Страница раздела Services

В папке Objects→Authentication Objects создаются и настраиваются ключи и сертификаты для их дальнейшего использования в протоколах шифрования:

Рис. 11.17. Страница раздела Authentication Objects

В папке Objects→VPN Objects настраиваются алгоритмы шифрования:

Рис. 11.18. Страница настроек алгоритмов шифрования

5. В папке Rules создаются и изменяются различные разрешающие или запрещающие правила прохождения трафика между интерфейсами:

Рис. 11.19. Страница элементов папки Rules

6. Настройки параметров интерфейсов производятся в папке Interfaces:

Рис. 11.20. Страница настроек элементов папки Ethernet

7. В папке Routing находится основная таблица маршрутизации, заданная по умолчанию. Здесь же создаются и настраиваются альтернативные таблицы маршрутизации. А также настраивается маршрутизация при использовании функций IGMP и балансировки нагрузки:

Рис. 11.21. Страница настроек элементов папки Routing

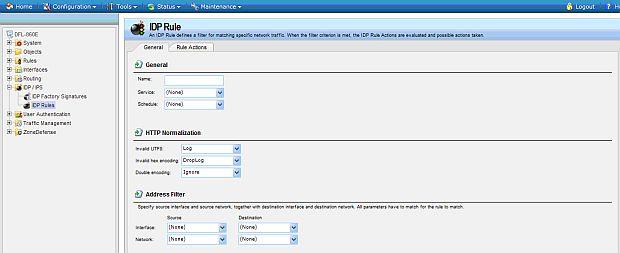

8. В папке IDP/IDS производятся настройки системы обнаружения и предотвращения вторжений:

Рис. 11.22. Страница настроек элементов папки IDP/IDS

9. В папке User Authentication настраиваются параметры аутентификации пользователей, в том числе пароль для управления устройством:

Рис. 11.23. Страница настроек аутентификации пользователей

10. Настроить параметры для управления полосой пропускания трафика можно в папке Traffic Management:

![]()

Рис.

11.24. Страница настроек

полосы пропускания трафика

Рис.

11.24. Страница настроек

полосы пропускания трафика

11. В папке ZoneDefense производятся настройки при использовании функции ZoneDefense:

Рис. 11.25. Страница настроек элементов папки ZoneDefense

12. Все созданные или измененные настройки должны подтверждаться нажатием кнопки "OK".

13. Сохранение, отмена или просмотр проделанных изменений производится в меню Configuration:

Рис. 11.26. Страница активирования изменений

14. В меню Tools можно проверить наличие соединений при помощи команды Ping. Здесь же генерируется SSH-ключ для защиты соединения при управлении межсетевым экраном SSH-протоколом (SSH Key Generator):

![]()

Рис. 11.27. Меню выбора команд Ping и генерирования SSH-ключей

15. Статистику произведенных настроек, активных соединений, регистрацию событий можно узнать в меню Status:

Рис. 11.28. Страница рабочего состояния межсетевого экрана NetDefend

16. Сбросить конфигурацию к заводским настройкам, обновить прошивку ПО, а также активизировать регистрацию межсетевого экрана NetDefend на сайте http://security.dlink.com.tw можно в меню Maintenance:

Рис. 11.29. Меню технического сопровождения межсетевого экрана NetDefend