- •1. Характеристика об'єкту проектування/дослідження

- •2. Огляд літературних джерел

- •3. Основна частина

- •3.1. Вибір компонентів мережі

- •3.2. Вибір клієнтської частини

- •Raid рівня 0

- •Raid рівня 1

- •Raid рівнів 2 і 3

- •Raid рівнів 4 і 5

- •Переваги і вади рівнів raid

- •3.3. Вибір комунікаційного обладнання Ключові принципи Інтернету

- •Первинні параметри

- •Вторинні параметри

- •3.4. Вибір прикладного програмного забезпечення

- •Сервісні можливості програми

- •3.5. Опис фізичної та логічної структури мережі

- •Vpn тунелі

- •Vpn-міст

- •3.6. Принципова схема топології мережі

- •3.7.Маршрутизація

- •3.8. Налаштування сервісів даної мережі

- •3.9. Кошторис обладнання

- •Висновки

- •Список використаної літератури

Vpn-міст

Зазвичай, при створенні VPN, використовують підключення типу точка-точка до певного сервера, або установку ethernet-тунелю з певним сервером, при якій тунелю призначають певну підмережу. Сервер VPN при цьому виконує функції маршрутизації та фільтрування трафіку для доступу до локальної мережі через VPN.

При використанні такого підходу ми все ще маємо можливість фільтрувати трафік на підставі способу підключення (наприклад, використовувати для локальної мережі та для віддалених користувачів різні фільтри), але виключається необхідність налаштування маршрутизації, а віддалені машини включаються прямо в локальну мережу, бачать ресурси, навіть здатні використовувати широкосмугові посилки взагалі без додаткового налаштування. Через такий VPN у них відображаються всі комп'ютери локальної мережі Windows, всі доступні XDMCP-сервери при XDMCP broadcast.

Рис. 2. Загальна структура VPN-сервера.

3.6. Принципова схема топології мережі

та схема логічної структури мережі

Під топологією (компонуванням, конфігурацією, структурою) комп’ютерної мережі звичайно розуміється фізичне розташування комп’ютерів мережі друг щодо друга й спосіб з’єднання їхніми лініями зв’язку. Важливо відзначити, що поняття топології ставиться, насамперед, до локальних мереж, у яких структуру зв’язків можна легко простежити. У глобальних мережах структура зв’язків звичайно схована від користувачів не занадто важлива, тому що кожний сеанс зв’язку може виконуватися по своєму власному шляху.

Топологія визначає вимоги до устаткування, тип використовуваного кабелю, можливі й найбільш зручні методи керування обміном, надійність роботи, можливості розширення мережі.

Існує три основних топології мережі:

шина (bus), при якій всі комп’ютери паралельно підключаються до однієї лінії зв’язку й інформація від кожного комп’ютера одночасно передається всім іншим комп’ютерам (рис. 3);

зірка (star), при якій до одного центрального комп’ютера приєднуються інші периферійні комп’ютери, причому кожний з них використовує свою окрему лінію зв’язку (рис. 4);

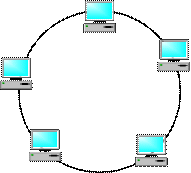

кільце (ring), при якій кожний комп’ютер передає інформацію завжди тільки одному комп’ютеру, наступному в ланцюжку, а одержує інформацію тільки від попереднього комп’ютера в ланцюжку, і цей ланцюжок замкнутий в «кільце» (рис. 5).

Рис. 3. Мережна топологія «шина»

Рис. 4. Мережна топологія «зірка»

Рис. 5. Мережна топологія «кільце»

На практиці нерідко використовують і комбінації базових топологій, але більшість мереж орієнтовані саме на ці три. Розглянемо тепер коротко особливості перерахованих мережних топологій.

Зірка — це єдина топологія мережі з явно виділеним центром, до якого підключаються всі інші абоненти. Обмін інформацією йде винятково через центральний комп'ютер, на який лягає більше навантаження, тому нічим іншим, крім мережі, він, як правило, займатися не може. Зрозуміло, що мережне устаткування центрального абонента повинно бути істотно складнішим, чим устаткування периферійних абонентів. Звичайно центральний комп'ютер найпотужніший, саме на нього покладають всі функції по керуванню обміном. Ніякі конфлікти в мережі з топологією зірка в принципі неможливі, тому що керування повністю централізоване.

Якщо говорити про стійкість зірки до відмов комп'ютерів, то вихід з ладу периферійного комп'ютера або його мережного встаткування ніяк не відбивається на функціонуванні мережі, зате будь-яка відмова центрального комп'ютера робить мережу повністю непрацездатною. У зв'язку із цим повинні прийматися спеціальні заходи щодо підвищення надійності центрального комп'ютера і його мережної апаратури.

Рис. 3.Схема мережі магазинів.