- •1 Эволюция вычислительных систем. Основные программные и аппаратные компоненты сети.

- •Появление глобальных сетей : соединении компьютеров, находящихся на большом расстоянии друг от друга. Терминалы соединялись с компьютерами через телефонные сети с помощью модемов.

- •2. Понятие “открытая система”. Многоуровневый подход. Протокол. Интерфейс. Стек протоколов.

- •Амплитудно-частотная характеристика показывает, как затухает амплитуда синусоиды на выходе линии связи по сравнению с амплитудой на ее входе для всех возможных частот передаваемого сигнала.

- •Аналоговая модуляция

- •Методы аналоговой модуляции

- •Цифровое кодирование

- •Требования к методам цифрового кодирования

- •Скрэмблирование

- •9. Методы коммутации. Коммутация каналов. Коммутация пакетов. Коммутация сообщений.

- •Возникновение коллизии - ситуация, когда две станции одновременно пытаются передать кадр данных по общей среде. Содержимое обоих кадров сталкивается на общем кабеле и происходит искажение информации.

- •Время двойного оборота и распознавание коллизий

- •12. Форматы кадров технологии Ethernet: кадр 802.3, кадр Ethernet II. Домен коллизий.

- •Кадр 802.3/llc

- •Домен коллизий

- •13. Сети Ethernet на коаксиальном кабеле (10Base-5, 10Base-2), на витой паре (10Base-t), на оптоволоконном кабеле (10Base-fl, 10Base-fb). Правила: 3-4-5 и 5 хабов. Стандарт 10Base-5

- •Стандарт 10Base-2

- •14. Технология Token Ring. Маркерный метод доступа к среде передачи данных. Отличие метода доступа для 16 Мбит/с.

- •Маркерный метод доступа к разделяемой среде

- •15. Типы и формат кадров Token Ring. Оборудование и спецификация физического уровня Token Ring.

- •Маркер Кадр маркера состоит из трех полей, каждое длиной в один байт.

- •Физический уровень технологии Token Ring

- •16 Технология Fast Ethernet. Отличия от Ethernet. Полнодуплексный режим работы. Автопереговоры.

- •17 Оборудование и спецификация физического уровня: 100Base-tx, 100Base-t4, 100Base-fx

- •18 Технология fddi. Обеспечение отказоустойчивости. Особенности метода доступа к среде передачи данных fddi. Одиночное и двойное присоединение к сети fddi.

- •19 Сетевое оборудование лвс. Сетевые адаптеры. Дополнительные функции сетевых адаптеров.

- •20 Ограничения сети построенной на общей разделяемой среде. Логическая структуризация сети. Преимущества логической структуризации.

- •Основные недостатки сети на одной разделяемой среде начинают проявляться при превышении некоторого порога количества узлов, подключенных к разделяемой среде

- •21 Мост лвс. Алгоритм работы прозрачного моста. Ограничение сети построенной на мостах и коммутаторах.

- •22 Коммутатор лвс. Структурная схема коммутатора и коммутационной матрицы. Коммутация "на лету" и с полной буферизацией.

- •23 Управление потоком кадров при полнодуплексном режиме работы. Управление потоком кадров при полудуплексном режиме работы.

- •24 Алгоритм построения покрывающего дерева. Характеристики, влияющие на производительность коммутаторов.

- •26 Протокол ip. Заголовок ip пакета. Фрагментация и восстановление.

- •27 Ip адресация. Классы ip адресов. Разбиение ip-сетей на подсети при помощи масок. Реальные и частные ip адреса.

- •28 Протокол arp. Кэш arp. Статические, динамические и Proxy записи arp. Функционирование Proxy-arp. Форматы сообщений arp. Revers arp.

- •29 Протокол icmp. Основные сообщения icmp. Формат icmp сообщений. Случаи когда не порождаются icmp сообщения. Протокол udp. Формат заголовка udp.

- •30 Протокол надежной доставки tcp-сообщений

- •33 Дистанционно-вектрный алгоритм построения таблиц маршрутизации. Проблема счета до бесконечности. Способы ускорения восстановления.

- •34 Протокол маршрутизации rip ip. Форматы сообщений rip ip V.1 и rip ip V.2. Преимущества rip ip V.2. Ограничения rip ip.

- •35 База данных состояния связей. Алгоритм spf построения таблиц маршрутизации. Тупиковые связи.

- •36 Протокол маршрутизации ospf. Определение метрики линии связи. Поддержка множественных маршрутов. Паразитный эффект множественных маршрутов.

- •37 Построение базы данных состояния связей. Протокол Hello. Протокол обмена. Протокол затопления. Типы сообщений ospf.

- •38 Типы сетей в терминах ospf. Уменьшение числа отношений смежности в широковещательной сети. Транзитная сеть (вершина). Выборы главного маршрутизатора. Группы рассылки ospf.

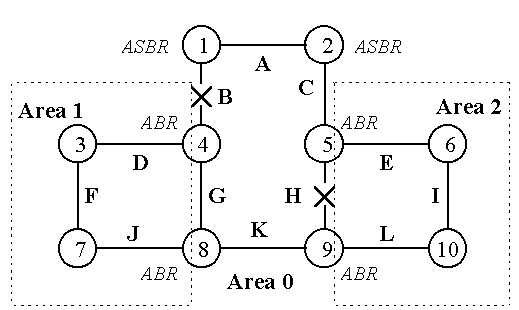

- •39 Разбиение автономной системы на области. Магистральная и периферийные области. Типы маршрутизаторов ospf: внуриобластной, abr, asbr. Распространение информации о внешнеобластных и внешних сетях.

- •40 Полностью изолированная область. Транзитная область. Виртуальная связь. Тупиковая область. Полностью тупиковая область. Типы и формат заголовка ospf сообщений.

- •41 Функционирование nat. Маскарадинг портов. Редакторы nat. Функционирование Proxy. Преимущества Proxy.

- •43 Служба dns. Иерархические доменные имена. Зоны. Полномочные серверы dns. Первичные и вторичные. Серверы кэширования и пересылок.

- •44 Порядок разрешения имен. Рекурсивные и итеративные запросы. Формат и типы записей ресурсов. Делегирование зон. Файлы зон. Файл корневых ссылок. Динамические обновления записей ресурсов.

- •45 Групповая рассылка ip пакетов. Преобразование группового адреса в mac адрес. Функционирование групповой рассылки на хосте и маршрутизаторе. Сеть mBone.

- •46 Протокол igmp. Типы сообщений igmp V.1 и V.2. Ограничители групповой рассылки. Работа интерфейса маршрутизатора в режиме igmp-Proxy.

40 Полностью изолированная область. Транзитная область. Виртуальная связь. Тупиковая область. Полностью тупиковая область. Типы и формат заголовка ospf сообщений.

Полностью изолированная область – если в ней нет ни одного ABR пограничного маршрутизатора (принадлежащего магистрали и одной или нескольким периферийным областям).

Если магистраль оказалась разделенной на две части, связь между которыми может быть установлена только через сети, принадлежащие одной из периферийных областей. Если сети B и H перестали функционировать, следовательно, связь магистральных сетей А и С, с одной стороны, и К и G, с другой стороны, возможна только через сети E, I, L, не принадлежащие магистрали. Тогда между маршрутизаторами и , создается виртуальная связь, которая вносится в базу данных состояния связей магистрали с метрикой, равной метрике реального "обходного" пути через область 2, эта метрика в нашем случае равна 3. Таким образом, при расчете маршрутов маршрутизаторы магистрали считают, что и соединены непосредственно друг с другом и связность магистрали восстанавливается.

Область, через которую проходит реальный маршрут виртуальной связи называют транзитной.

Тупиковыми областями - области внутрь которых не передается информация о внешних маршрутах. Через тупиковую область не может проходить виртуальная связь. Протокол OSPF определяет также понятие не совсем тупиковых областей. К таким областям относятся тупиковые области, в которых разрешено объявлять некоторые внешние маршруты.

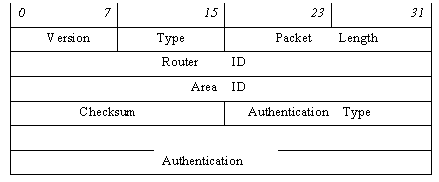

OSPF-заголовок:

Version (1 октет) - версия протокола (=2);

Type (1 октет) - тип сообщения:

1 - Hello;

2 - описание базы данных (Database Description);

3 - запрос состояния связей (Link State Request);

4 - обновление состояния связей (Link State Update);

5 - подтверждение приема сообщения о состоянии связей (Link State Acknowledgment).

Packet length (2 октета) - длина сообщения в октетах, включая заголовок.

Router ID (4 октета) - идентификатор маршрутизатора, отправившего сообщение. Router ID равен адресу одного из IP-интерфейсов маршрутизатора. У маршрутизаторов Cisco это наибольший из адресов локальных интерфейсов, а если таковых нет, то наибольший из адресов внешних интерфейсов.

Area ID (4 октета) - номер области, к которой относится данное сообщение; номер 0 зарезервирован для магистрали. Часто номер области полагают равным адресу IP-сети (одной из IP-сетей) этой области.

Checksum (2 октета) - контрольная сумма, охватывает все OSPF-сообщение, включая заголовок, но исключая поле "Authentication"; вычисляется по тому же алгоритму, что и в IP-заголовке.

Authentication Type (2 октета) - тип аутентификации сообщения. Стандарт определяет несколько возможных типов, самые простые из них: 0 - нет аутентификации, 1 - аутентификация с помощью пароля.

Authentication (8 октетов) - аутентификационные данные; например, восьмисимвольный пароль.

41 Функционирование nat. Маскарадинг портов. Редакторы nat. Функционирование Proxy. Преимущества Proxy.

NAT – Network Address Translation:

Основная идея NAT заключается в подмене IP адресов отправителя или адресата.

Технология NAT разрешает использовать ресурсы глобальной нескольким клиентам сети Internet имея в наличии только один реальный IP адрес, в этом случает трансляция адресов происходит как правило на маршрутизаторе локальной сети. Он заменяет IP адреса внутренних клиентов своим, и доступ к ресурсам происходит от его имени (изменяется адрес отправителя).

Применяется для скрытия внутренней локальной сети от внешнего неавторизированного доступа. Например если есть некоторые сервисы предоставляемые широкой публике, можно организовать сеть таким образом, чтобы все запросы из вне поступали на один некий общедоступный компьютер, он же в свою очередь переадресовывал их от своего имени локальным сервисам (изменяется адрес назначения).

Прокси работает подобно NAT. Но тут существует одна отличительная особенность: при использовании NAT клиент думает что он общается непосредственно с нужной ему службой, в случае прокси, клиент явно далает запросы к прокси серверу, который в свою очередь от своего имени переадресовует к службам. (На самом деле есть технология прозрачного проксирования, но для этого нужно вспомогательное средство управления пакетами).

Главным образом чтоб использовать прокси, необходимо чтоб пользовательская программа умела пользоваться прокси сервером. Т.е. если это она этого делать не умеет, то необходимо использовать NAT.

Прокси бывают анонимные – скрывают информацию о пользователе, и не анонимные.

Еще одна особенность : прокси умеет кешировать: сохранять в своем кеше переданную через себя информацию, и в последующих запросах, если в кеше уже есть нужный объект он из него достается (понижают трафик).

Прокси сервер удобней администратировать: в нем можно задавать правила и политики, например: разрешонное время работы, ограничение к ресурсам (для взрослых), указывать какой использовать алгоритм кеширования.

С помощью прокси легче отслеживать статистику и трафик. Прокси сервер может поддерживать авторизацию пользователей, через имя и пароль.

42 Автоматизация процесса настройки стека TCP/IP. Сообщения DHCP. Порядок процесса получения и возобновления аренды (после перезагрузки). Порядок продление аренды в процессе истечении срока аренды. Области. Суперобласти. Функционирование агента ретрансляции.

Протокол настройки узла Dynamic Host Configuration Protocol (DHCP) автоматически назначает IP-адреса компьютерам. Его использование позволяет избежать ограничений ручной настройки протокола TCP/IP.

DHCP — расширение протокола ВО-ОТР.

Каждый раз при запуске DHCP-клиент запрашивает информацию с DHCP-сервера: IP-адрес, маску подсети и необязательные параметры, например адрес шлюза по умолчанию, адрес сервера DNS и адрес сервера имен NetBIOS.

Получив запрос, DHCP-сервер выбирает IP-адрес из пула адресов в своей базе данных и предлагает его DHCP-клиенту. Если тот принимает предложение, то информация об IP-адресации, т. е. IP-адрес и остальные конфигурационные параметры TCP/IP, предоставляется в аренду клиенту на определенный срок.

Протокол DHCP использует четырехэтапный процесс для конфигурации своего клиента.

Запрос аренды IP-адреса Клиент посылает широковещательный запрос для

поиска DHCP-сервера и информации об IP-адресации

Предложение аренды Все серверы протокола DHCP, имеющие свободную

информацию об IP-адресах, отправляют предложение

клиенту

Выбор аренды Клиент выбирает информацию об IP-адресации из

первого полученного предложения и посылает

широковещательное сообщение с запросом информации

об аренде IP-адреса

Подтверждение аренды DHCP-сервер, сделавший это предложение, отвечает на

запрос, а все остальные серверы отзывают свои

предложения. Клиенту назначается IP-адрес и

сопутствующие параметры.

Клиент завершает настройку и связывает TCP/IP

с остальными компонентами системы.

Все клиенты DHCP пытаются обновить аренду по истечении половины ее срока, а также при каждом перезапуске системы. Для этого клиент посылает сообщение DHCPREQUEST на DHCP-сервер, предоставивший аренду.

Если используется несколько логических подсетей на одном физическом сегменте при помощи DHCP-серверов, то используется понятие «наддиапазона» (superscope).

Если в сети несколько серверов DHCP, то необходимо создать уникальный диапазон адресов DHCP (DHCP scope) для каждой подсети. Диапазон определяет доступные для аренды IP-адреса.

Global Глобальные опции доступны для всех клиентов DHCP. Они используются, когда всем клиентам во всех подсетях нужна одинаковая информация о конфигурации. Например можно сконфигурировать все клиенты для использования одного сервера WINS. Опции диапазона действия имеют больший приоритет по сравнению с глобальными опциями.

Использование агентов транспортировки BOOTP исключает необходимость наличия DHCP-серверов в каждом физическом сегменте сети.

Агент ретрансляции, используемый совместно со статическим или динамическим маршрутизатором, передает сообщения протокола DHCP между клиентами протокола DHCP и серверами, расположенными в различных IP-сетях.

Он будет перехватывать широковещательные сообщения протокола DHCP и пересылать их серверу протокола DHCP через IP-маршрутизаторы. Когда клиент, использующий TCP/IP, в режиме DHCP-клиента запрашивает IP-адрес в подсети, где находится агент ретрансляции протокола DHCP, запрос принимается агентом. Он должен перенаправить запрос на компьютер, где работает DHCP Server. Этот компьютер возвращает IP-адрес непосредственно клиенту.

В конфигурации агента ретрансляции указывается IP-адрес компьютера, на котором работает DHCP Server, поэтому он будет знать, куда пересылать запросы клиентов на аренду IP-адресов.