Эл и схем / ЭиСХч.2. Лаб.раб. - PDF / Лабораторная работа 8

.pdf50

Лабораторная работа №8 Принципы построения и функционирования устройств

преобразования кодов (шифраторов и дешифраторов).

I.Цель работы

1.Изучить принципы построения и функционирования преобразователей кодов (шифраторов и дешифраторов).

2.Освоить практически правила построения и функционирования схем шифраторов и дешифраторов.

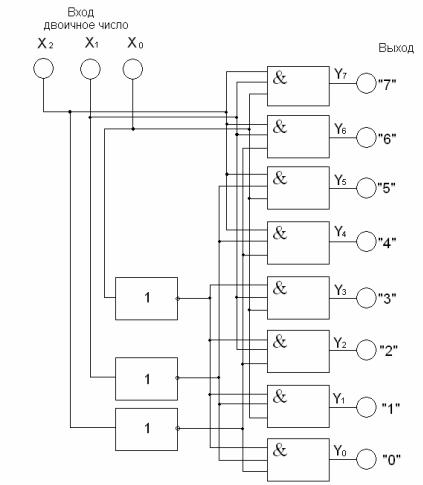

II.Краткое изложение теоретических сведений

Изложения теоретических сведений студенты могут найти:

-в лекционных материалах;

-в приложении 2 к данной «Методической разработке»;

-в ниже рекомендованной литературе.

III.Литература

3.1.Р.Ф. Опадчий, О.П. Глудкин, А.И. Гуров «Аналоговая и цифровая электроника». Учебник для ВУЗов. М.РиС. 2003г.

3.2.Р. Токхейм «Основы цифровой электроники». М. Мир. 1988г.

IV. Домашнее задание студентам для подготовки к выполнению лабораторной работы

Изучить по указанной выше литературе принципы построения преобразователей кодов (шифраторов, дешифраторов).

Изучить правила составления таблиц истинности для указанных выше устройств.

V.Подготовка оборудования к выполнения лабораторной работы

5.1.Включить компьютер.

5.2.Выбрать курсором на рабочем столе ярлык EWB и двойным щелчком левой клавиши мыши вызвать программу.

5.3.В открывшемся окне «Could not open file» левой кнопкой мыши дать команду «OK».

5.4.В верхней части монитора в линейке символов найти курсором и дать команду «Open» (левой клавишей мыши).

51

5.5.В открывшемся окне найти курсором символ «Tutorial» и дать команду «OK».

5.6.В этом же окне найти и дать команду «OK» символу «лабораторные работы».

5.7.В левом части этого же окна будет отображены:

ЦУ «Логический элемент ewb» ЦУ «Триггер ewb»

ЦУ «Шифратор, дешифратор ewb»

5.8.Выбрать курсором символ «ЦУ ШИФРАТ.ДЕШИФРАТ.ewb» и дать команду «ОК» (левой кнопкой мыши). На мониторе откроются схемы шифратора (8 ×3) и дешифратора (3×8 ) с соответствующими надписями.

5.9.В правом верхнем углу монитора расположены выключатель «0-1»

икнопка «Pause» для активизирования схем.

5.10.На представленных схемах изображены: источники питания, логические схемы; ключи управления входными уровнями для логических схем и сигнализация, отображающая состояние уровней на входах и выходах логических схем.

5.11.Обозначения (сигнализация): незакрашенный кружок соответствует низкому уровню (логическому нулю), закрашенный кружок – высокому уровню (логической единице).

5.12.Управление ключами (сигналами) осуществляется с клавиатуры в соответствии с обозначениями ключей: [A], [B], [С] и т.д. или цифрами [0], [1], [2] и т.д. (для шифраторов и дешифраторов).

5.13.Во всех лабораторных работах принята положительная логикавысокому уровню (+5 В) соответствует логическая единица, низкому уровню (0 В, «земля») – соответствует логический ноль.

52

VI. Исследования принципов построения и функционирования шифраторов

6.1. Кнопкой «0-1» в правом верхнем углу монитора активизировать схему шифратора 8 ×3:

Примечания к схеме:

1.Нулевой провод в данной схеме является «вырожденным» (не влияет на работу схемы).

2.Одновременное нажатие более чем на один ключ не допускается.

3.Перед выбором другого какого-либо ключа необходимо ранее выбранный ключ вернуть в исходное положение.

6.2.В соответствии с разделом IV «ДОМАШНЕЕ ЗАДАНИЕ» данной работы составить предварительно таблицу истинности для данной схемы (табл. 1).

53

Таблица 1.

№ |

|

|

Входные сигналы |

|

|

|

Выход |

|

||||

ключей |

|

|

|

|

|

|

|

|

(двоичный код) |

|||

|

X 7 |

X 6 |

X 5 |

X 4 |

X 3 |

X 2 |

X1 |

X 0 |

Y2 |

Y1 |

|

Y0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

2 |

|

|

|

|

|

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

|

|

|

4 |

|

|

|

|

|

|

|

|

|

|

|

|

5 |

|

|

|

|

|

|

|

|

|

|

|

|

6 |

|

|

|

|

|

|

|

|

|

|

|

|

7 |

|

|

|

|

|

|

|

|

|

|

|

|

Примечание к таблице: в графах X 0 …X 7 и Y0 Y1 Y2 заполнять значения: 1-

логическая единица (высокий уровень); 0-логический нуль (низкий уровень). 6.3. Подавая (и снимая) ключами [1]…[7] (с клавиатуры) поочерёдно логические единицы на вход шифратора, записать состояния выходов Y0 Y1

Y2 шифратора, соответствующие нажатым ключом. Заполнить данными таблицу 2.

6.4. Кнопкой «0-1» выключить схему.

Таблица 2.

№ |

|

|

Входные сигналы |

|

|

|

Выход |

|

||||

ключей |

|

|

|

|

|

|

|

|

(двоичный код) |

|||

|

X 7 |

X 6 |

X 5 |

X 4 |

X 3 |

X 2 |

X 1 |

X 0 |

Y2 |

Y1 |

|

Y0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

2 |

|

|

|

|

|

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

|

|

|

4 |

|

|

|

|

|

|

|

|

|

|

|

|

5 |

|

|

|

|

|

|

|

|

|

|

|

|

6 |

|

|

|

|

|

|

|

|

|

|

|

|

7 |

|

|

|

|

|

|

|

|

|

|

|

|

6.5.Сравнить данные эксперимента по табл. 2 с предварительными данными из табл. 1. Объяснить результаты сравнения.

Примечание: при заполнении табл. 2 руководствоваться примечанием к табл. 1.

6.6.«Совместить» результаты таблицы 2 (или табл. 1) со структурой построения шифратора.

Привести пояснения принципа построения соединений в схеме шифратора.

54

VII. Исследования принципов построения и функционирования дешифраторов

7.1. Кнопкой «0-1» в правом верхнем углу монитора активизировать схему дешифратора 3×8 :

Примечание к схеме изображённой на компьютере:

1.Одновременное нажатие более чем на один ключ не допускается.

2.Перед выбором другого какого-либо ключа необходимо ранее выбранный ключ вернуть в исходное положение.

7.2.В соответствии с разделом IV «ДОМАШНЕЕ ЗАДАНИЕ» данной работы составить предварительно таблицу истинности для данной схемы дешифратора (табл. 1):

55

Таблица 1.

№ |

Вход (двоичный |

|

|

Выход (десятичное число) |

|

|

|||||||

ключей |

|

код) |

|

|

|

|

Y5 |

|

|

|

|

|

|

|

X 2 |

X1 |

X 0 |

Y7 |

Y6 |

|

Y4 |

Y3 |

Y2 |

|

Y1 |

Y0 |

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

2 |

|

|

|

|

|

|

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

|

|

|

|

4 |

|

|

|

|

|

|

|

|

|

|

|

|

|

5 |

|

|

|

|

|

|

|

|

|

|

|

|

|

6 |

|

|

|

|

|

|

|

|

|

|

|

|

|

7 |

|

|

|

|

|

|

|

|

|

|

|

|

|

Примечание: в графах X 2 X1 |

X 0 |

и Y0 …Y7 |

заполнять: 1-логическая единица |

|||||||||||||||

(высокий уровень); 0-логический нуль (низкий уровень). |

|

до (7) 2 |

- |

|||||||||||||||

|

7.3. В соответствии со значениями двоичных чисел от (0) 2 |

|||||||||||||||||

значениями |

X 2 X1 X 0 |

- задаваемыми на входе дешифратора ключами |

|

|||||||||||||||

[0],[1],[2] (на клавиатуре), зафиксировать значения чисел, получаемых на |

||||||||||||||||||

выходе дешифратора Y0 …Y7 . Результаты занести в табл. 2. |

|

|

|

|

||||||||||||||

|

7.4. Кнопкой «0-1» выключить схему. |

|

|

|

|

Таблица 2. |

||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

№ |

|

Вход (двоичный |

|

|

|

Выход (десятичное число) |

|

|||||||||||

ключей |

|

|

код) |

|

|

|

|

|

|

Y5 |

|

|

|

|

|

|

||

|

|

X 2 |

|

X1 |

|

X 0 |

|

Y7 |

|

Y6 |

|

Y4 |

Y3 |

Y2 |

|

Y1 |

Y0 |

|

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

4 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

5 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

6 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

7 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Примечание: в графах X 2 X1 |

X 0 |

и Y0 …Y7 |

заполнять: 1-логическая единица |

|||||||||||||||

(высокий уровень); 0-логический нуль (низкий уровень).

7.5.Сравнить данные эксперимента по табл. 2 с предварительными данными из табл. 1. Объяснить результаты сравнения.

7.6.«Совместить» результаты таблицы 2 (или табл. 1) со структурой построения дешифратора.

Привести пояснения принципа построения соединений в схеме дешифратора.

56

VIII. Содержание отчета

Отчёт должен содержать:

8.1.Титульный лист (см. приложение).

8.2.Цель работы.

8.3.В соответствии с порядком проведения лабораторной работы должны быть приведены:

-схема, условное графическое изображение устройства;

-краткая теория работы устройства;

-таблица истинности (со ссылкой на [Л];

-временные диаграммы, поясняющие работу устройства;

-таблица экспериментальных данных;

-сравнения результатов эксперимента (экспериментальной таблицы истинности) с теоретическими данными.

-объяснения принципиальных схем и соединений в «привязке» их к таблицам 1 и 2.

7.4.Выводы.

IX. Контрольные вопросы к зачету по лабораторной работе

1.Назначение устройств кодирования (шифраторов).

2.Принцип работы шифраторов.

3.Схемные решения шифраторов.

4.Назначение устройств декодирования (дешифраторов).

5.Принципы работы дешифратора.

6.Схемные решения дешифраторов.

7.Перечислите варианты (типы) дешифраторов с учётом специфики их

работы.

8.На каких элементах построена схема шифратора в лабораторной

работе?

9.На каких элементах построена схема дешифратора в лабораторной

работе?