- •1.2 Составные ядра сети

- •1.3 Архитектура проектируемой сети

- •1.4 Расчет пропускной способности сети

- •6,4 Гбит/с

- •2. Выбор оборудования

- •3 Обеспечение безопасности данных

- •3.1 Протокол radius

- •3.2 Выбор radius-сервера

- •3.3 Процедура аутентификации пользователя

- •3.4 Описание настройки radius- сервера

- •3.5 Ssh

- •4 Выбор механизма защищенного абонентского доступа

- •4.1 Механизмы абонентского доступа к сети

- •4.2 Технология iPoE

- •4.3 Механизмы безопасности iPoE

3 Обеспечение безопасности данных

3.1 Протокол radius

Обращение к RADIUS-серверу осуществляется по протоколу RADIUS.

Протокол RADIUS был разработан в качестве протокола аутентификации серверного доступа и учета.

Протокол обладает следующими свойствами:

Базирующийся на UDP протокол, который не использует прямых соединений

Использует модель безопасности hop-by-hop

Без состояний (stateless)

Поддерживает аутентификацию PAP и CHAP по PPP

Использует MD5 для скрытия паролей

Предоставляет более 50 пар атрибут/значение с возможностью создавать специфичные для производителя пары

Поддерживает модель AAA (Authentication- аутентификация, Authorization- авторизация, Accounting- счет)

Поддерживается большинством коммерческих устройств удалённого доступа

Протокол RADIUS основан на технологии клиент\сервер. Клиентом RADIUS обычно является NAS, а сервером RADIUS считается «демон» (особая программа Unix-подобных систем), работающий на машине Unix или NT. Клиент передает пользовательскую информацию на определенные серверы RADIUS, а затем действует в соответствии с полученными от сервера инструкциями. Серверы RADIUS принимают запросы пользователей на подключение, проводят аутентификацию пользователей, а затем отправляют всю конфигурационную информацию, которая необходима клиенту для обслуживания пользователя. Для других серверов RADIUS или аутентификационных серверов других типов сервер RADIUS может выступать в роли клиента - посредника (proxy). [8]

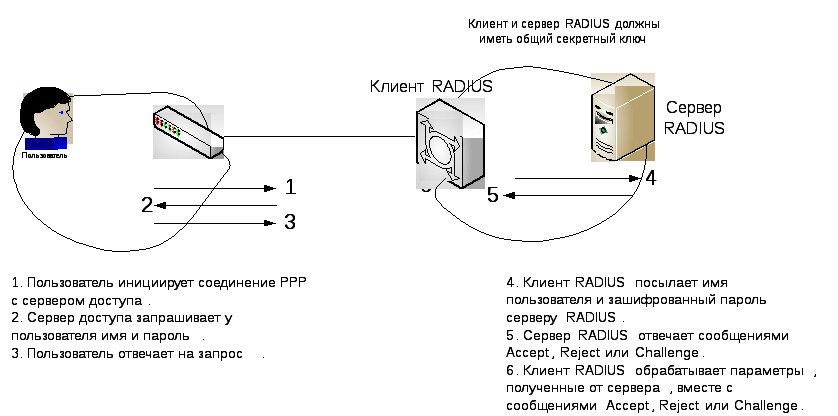

На рисунке 3 показано взаимодействие между пользователем, с одной стороны, и клиентом и сервером RADIUS, с другой.

Рисунок 3 – Взаимодействие между пользователем и системой RADIUS

3.2 Выбор radius-сервера

Существует огромнейшее количество RADIUS-серверов, отличающихся своими возможностями и лицензией, по которой они распространяются. В дипломной работе будем использовать свободно распространяемый RADIUS-сервер- FreeRADIUS, который содержит значительное количество модулей аутентификации (например, sql, ldap, unix-passwd, samba-passwd).

Сервер RADIUS использует протокол UDP для работы. Стандартно RADIUS -сервер прослушивает 1812 порт. Для аккаунтинга используется другой порт – 1813 (radius-acct).

При рассмотрении настроек RADIUS – сервера будем использовать следующие термины:

а) NAS (network access server – сервер, предоставляющий доступ в сеть)- любой клиент протокола RADIUS

б) AV-пара – пара атрибут=значение

в) Авторизация – процесс проверки AV-пар пользователя. В ходе авторизации могут также устанавливаться определённые AV-пары (для сервера FreeRADIUS), смысл авторизации заключается в проверке достаточности информации, предоставленной пользователем, для того чтобы пользователь мог пройти аутентификацию.

г)Аутентификация – процесс опроса внешних источников данных RADIUS -сервером для сравнения AV-пар, предоставленных пользователем, и пар, хранящихся во внешнем источнике; выбор метода аутентификации определяется AV-парой Auth-Type.

д) Аккаунтинг (или учёт) – процесс посылки на radius-сервер пакетов NAS, которые содержат информацию о текущем соединении (время, количество переданного трафика и т. д.), на основании этой информации скрипты счетчиков или биллинговой системы могут выполнять различные действия по ограничению доступа пользователей на NAS. [9]