- •Федеральное агентство связи

- •1.1. Модель анализа угроз и уязвимостей

- •1.2.Основные понятия и особенности модели

- •1.3. Принцип расчета рисков:

- •1.4. Принципы разбиения шкалы на уровни

- •1.5. Расчет рисков по угрозе информационной безопасности

- •1.6.Задание контрмер

- •1.7. В результате работы алгоритма пользователь системы получает следующие данные:

- •1.8.Пример расчета риска информационной безопасности на основе модели угроз и

- •2.Общие положения об информационной безопасности телекоммуникационных систем

- •2.1. Методы, способы и средства защиты информации

- •Методики защиты

- •3.Виртуальные защищенные сети: виды, характеристики и варианты реализации

- •3.1.Основные компоненты vpn

- •3.2.Состав программно-аппаратного комплекса ViPNet

- •4. Типовые схемы применения технологии ViPNet

- •Типовая схема 2:

- •Типовая схема 3:

- •Незащищенная схема.

- •Информация об исходной схеме сети.

- •Требуемая защита.

- •Комментарии к схеме защиты.

- •Типовая схема 4:

- •Незащищенная схема.

- •Информация об исходной схеме сети.

- •Требуемая защита.

- •Комментарии к схеме защиты.

- •Типовая схема 6:

- •Незащищенная схема.

- •Информация об исходной схеме сети.

- •Требуемая защита.

- •Комментарии к схеме защиты.

- •Типовая схема 7:

- •Комментарии к схеме защиты.

- •Типовая схема 8:

- •Незащищенная схема.

- •Информация об исходной схеме сети.

- •Требуемая защита.

- •Комментарии к схеме защиты.

- •Типовая схема 9:

- •Комментарии к схеме защиты.

- •Типовая схема 10:

- •Типовая схема 11:

- •Комментарии к схеме защиты.

- •Типовая схема 12:

- •5.Задание на проект

1.3. Принцип расчета рисков:

Входные данные:

-ресурсы;

-критичность ресурса;

-отделы, к которым относятся ресурсы;

-угрозы, действующие на ресурсы;

-уязвимости, через которые реализуются угрозы;

-вероятность реализации угрозы через данную уязвимость;

-критичность реализации угрозы через данную уязвимость.

С точки зрения базовых угроз информационной безопасности существует два режима работы алгоритма:

Одна базовая угроза (суммарная);

Три базовые угрозы.

1.4. Принципы разбиения шкалы на уровни

При работе с алгоритмом используется шкала от 0 до 100%. Максимальное число уровней –100, т.е. шкалу можно разбить на 100 уровней. При разбиении шкалы на меньшее число

уровней, каждый уровень занимает определенный интервал на шкале. Причем, возможно два варианта разделения:

1.5. Расчет рисков по угрозе информационной безопасности

1. На первом этапе рассчитываем уровень угрозы по уязвимости Th на основе критичности и вероятности реализации угрозы через данную уязвимость. Уровень угрозы показывает,

насколько критичным является воздействие данной угрозы на ресурс с учетом вероятности ее реализации.

Вычисляем одно или три значения в зависимости от количества базовых угроз. Получаем

значение уровня угрозы по уязвимости в интервале от 0 до 1.

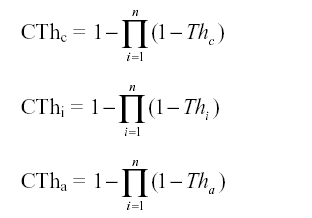

2. Чтобы рассчитать уровень угрозы по всем уязвимостям CTh, через которые возможна

реализация данной угрозы на ресурсе, просуммируем полученные уровни угроз через

конкретные уязвимости по следующей формуле:

2.1. Для режима с одной базовой угрозой:

2.2. Для режима с тремя базовыми угрозами:

Значения уровня угрозы по всем уязвимостям получим в интервале от 0 до 1.

3. Аналогично рассчитываем общий уровень угроз по ресурсуCThR (учитывая все угрозы,

действующие на ресурс):

3.1. Для режима с одной базовой угрозой:

3.2. Для режима с тремя базовыми угрозами:

Значение общего уровня угрозы получим в интервале от 0 до 1.

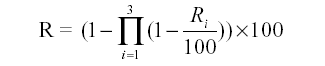

4. Риск по ресурсу R рассчитывается следующим образом:

4.1. Для режима с одной базовой угрозой:

В случае угрозы доступность (отказ в обслуживании) критичность ресурса в год вычисляется

по следующей формуле:

![]()

Для остальных угроз критичность ресурса задается в год.

4.2. Для режима с тремя базовыми угрозами:

Da,c,i – критичность ресурса по трем угрозам. Задается в деньгах или уровнях.

R - суммарный риск по трем угрозам.

Таким образом, получим значение риска по ресурсу в уровнях (заданных пользователем) или

деньгах.

5. Риск по информационной системе CR рассчитывается по формуле:

5.1. Для режима с одной базовой угрозой:

5.1.1. Для режима работы в деньгах:

5.1.2. Для режима работы в уровнях:

5.2. Для режима работы с тремя угрозами:

5.2.1. Для режима работы в деньгах:

CRa,c,I – риск по системе по каждому виду угроз.

CR – риск по системе суммарно по трем видам угроз.

5.2.2. Для режима работы в уровнях:

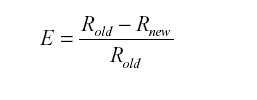

1.6.Задание контрмер

Для расчета эффективности введенной контрмеры необходимо пройти последовательно по

всему алгоритму с учетом заданной контрмеры. Т.е. на выходе пользователь получает

значение двух рисков – риска без учета контрмеры (Rold) и риск с учетом заданной контрмеры

(Rnew) (или с учетом того, что уязвимость закрыта).

Эффективность введения контрмеры рассчитывается по следующей формуле (E):