- •1 Огляд сучасних методів захисту програмного забезпечення

- •1.1 Класифікація та мета створення систем захисту програмного забезпечення

- •1.2 Методи захисту програмного забезпечення від несанкціонованого копіювання

- •1.3 Методи захисту програмного забезпечення шляхом прив’язки до параметрів комп’ютера

- •2 Розробка алгоритму захисту програмного забезпечення від несанкціонованого копіювання

- •Метод прив’язки до системного реєстру

- •Розробка алгоритму захисту програмного забезпечення від несанкціонованого копіювання

- •Вибір мови програмування

- •3 Програмна реалізація захисту програмного забезпеченя від несанкціонованого копіювання

- •3.1 Розробка програми захисту від несанкціонованого копіювання, шляхом прив’язки до системного реєстру

- •Інструкція роботи з програмою

- •Тестування роботи програми

- •Висновки

- •Перелік посилань

- •Додаток а

Інструкція роботи з програмою

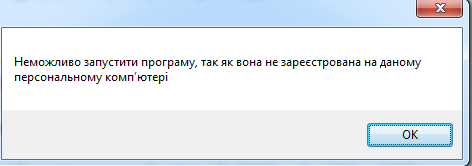

У курсовій роботі було розроблено захист програмного забезпечення від несанкціонованого копіювання, шляхом прив’язки до системного реєстру. Програма, яка була захищена – програма роботи кінотеатру. Коли дана програма захищена, то вона не запуститься на певному комп’ютері і на екрані буде показано відповідне повідомлення (Рис. 3.1).

Рисунок 3.1 – Повідомлення про неможливість запуску програми на даному персональному комп’ютері

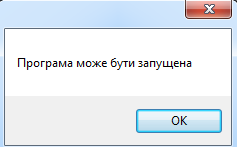

Для того, щоб захищена програма почала працювати необхідно кореневому розділі реєстру створити каталог з назвою Smurf та створити в ньому ключ – параметр DWORD 32 біти, в якому в десятковому вигляді записати значення «888». Після таких дій захищена програма зможе запустить на комп’ютері, попередньо видавши на екран повідомлення, яке зображене на рисунку 3.2.

Рисунок 3.2 – Повідомлення про можливість запуску програми

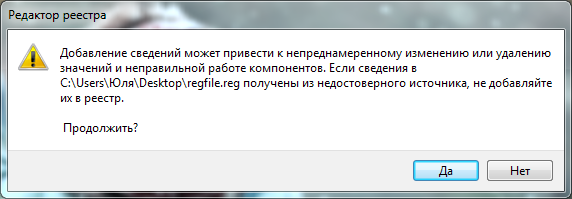

Ще одним способом запустити програму, яка захищається є створення файлу ключа, в якому вже міститься вся необхідна інформація для запуску програми. Цей файл створює розробник захисту ПЗ. У цьому випадку достатньо виконати злиття файлу ключа з реєстром (просто запустити його).

Перед цим на екрані з’явиться діалогове вікно із застереженням потенційної небезпеки (Рисунок 3.3).

Рисунок 3.3 – Діалогове вікно підтвердження злиття

Після злиття файлу ключа з системним реєстром необхідна для роботи захищуваної програми інформація автоматично буде введена в реєстр. Далі програма зможе запуститись, вивівши на екран повідомлення про можливість запуску.

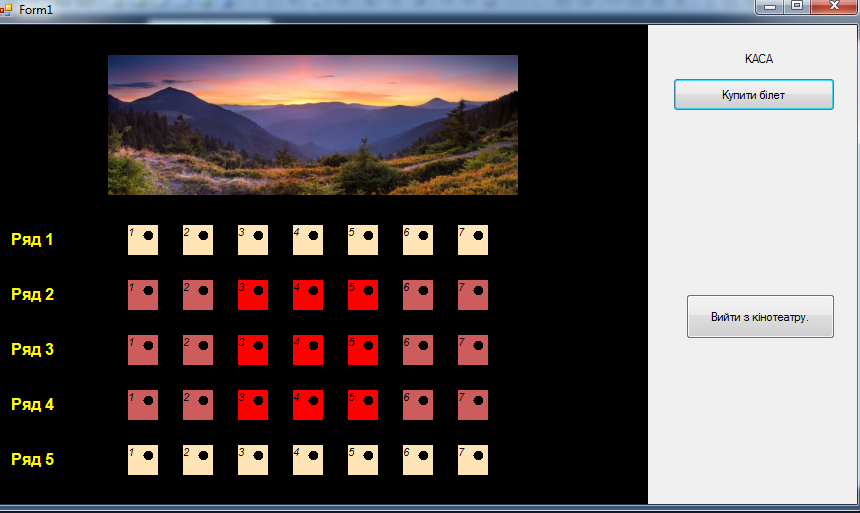

Коли на екрані з’явилося повідомлення – «Програма може бути запущена» необхідно натиснути на кнопку «ОК» і тоді відкриється сама програма (Рис. 3.4).

Рисунок 3.4 – Запущена програма роботи кінотеатру

Програма, яка захищається представляє собою програму роботи кінотеатру. За допомогою цієї програми можна автоматизувати роботу кінотеатру, тобто вона є зручною для глядачів, які відвідують кінотеатр. Глядачі можуть купити білет на певний фільм та бачити, які місця уже зайняті.

Тестування роботи програми

Важливим показником при розробці будь-якого типу захисту є споживання ресурсів. Саме тому проведемо тестування програми, яка була обрана для того, щоб захистити її, шляхом прив’язки до системного реєстру.

В даному випадку захист є вбудованим в програму. Тому розглянемо роботу програми, як з вбудованим вже захистом, так і без нього.

Програма, яку потрібно захищати без модуля захисту на вінчестері займає 208 КБ. Після того, як у програму було додано модуль захисту її розмір на вінчестері став 209 КБ.

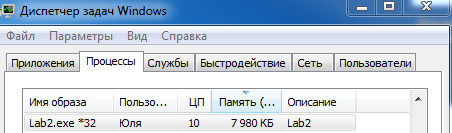

Далі протестуємо дану програму за допомогою Диспетчера задач.

Для початку перевіримо програму, яка не містить модуля захисту. З рисунку 3.5 видно, що програма займає на диску 7 980 КБ, її навантаженість на центральний процесор складає 10%.

Рисунок 3.5 – Тестування програми без модулю захисту

Далі перевіряємо роботу програми, яка вже містить модуль захисту (Рис. 3.6).

Рисунок 3.6 – Тестування програми із вбудованим модулем захисту

З рисунку 3.6 видно, що програма, яка містить модуль захисту займає на диску 8 240 КБ та навантаженність на центральний процесор – 10%.

З представлених даних можна зробити висновок, що програма з модулем захисту не впливає на продуктивність та ресурси комп’ютера і незначно збільшує розмір програми. Отже, програма не потребує значних вкладень в апаратне забезпечення.