- •Министерство образования и науки российской федерации

- •Лекция 1

- •Предмет и задачи программно-аппаратной защиты информации.

- •Лекция 2

- •Информационная безопасность

- •В компьютерных системах

- •Компьютерная система как объект защиты информации

- •Понятие угрозы информационной безопасности в кс

- •Классификация и общий анализ угроз информационной безопасности в кс

- •Лекция 3 Случайные угрозы информационной безопасности

- •Лекция 4 понятие политики безопасности в компьютерных системах

- •1. Разработка политики информационной безопасности

- •2. Методология политики безопасности компьютерных систем

- •3. Основные положения политики информационной безопасности

- •4. Жизненный цикл политики безопасности

- •5. Принципы политики безопасности

- •Лекция 5 Идентификации субъекта. Понятие протокола идентификации. Идентифицирующая информация. Пароли. Программно-аппаратные средства идентификации и аутентификации пользователей

- •Идентификация и аутентификация. Основные понятия и классификация

- •Лекция 6 Простая аутентификация

- •1. Аутентификация на основе многоразовых паролей

- •2. Аутентификация на основе одноразовых паролей

- •3. Аутентификация, на основе сертификатов

- •Лекция 7

- •2. Строгая аутентификация

- •2.1. Протоколы аутентификации с симметричными алгоритмами шифрования

- •2.2. Протоколы, основанные на использовании однонаправленных ключевых хэш-функций

- •Лекция 8 Аутентификация с использованием асимметричных алгоритмов шифрования

- •Электронная цифровая подпись (эцп). Аутентификация, основанная на использовании цифровой подписи

- •Протоколы аутентификации с нулевой передачей значений

- •Упрощенная схема аутентификации с нулевой передачей знаний

- •Лекция 9 системы идентификации и аутентификации

- •Классификация систем идентификации и аутентификации

- •Комбинированные системы

- •Лекция 10 Бесконтактные смарт-карты и usb-ключи

- •Гибридные смарт-карты

- •Биоэлектронные системы

- •1. Ключи. Организация хранения ключей

- •Утверждение о подмене эталона

- •Защита баз данных аутентификации операционных систем класса Windows nt.

- •Алгоритм вычисления хэша lanman

- •Хэш ntlm

- •2. Распределение ключей

- •Лекция 12 Использование комбинированной криптосистемы

- •Метод распределения ключей Диффи-Хеллмана

- •Протокол вычисления ключа парной связи ескер

- •Лекция 13 Основные подходы к защите данных от нсд. Защита пэвм от несанкционированного доступа

- •1) Физическая защита пэвм и носителей информации;

- •1. Полностью контролируемые компьютерные системы.

- •Программная реализация функций кс.

- •Аппаратная реализация функций кс.

- •2. Частично контролируемые компьютерные системы.

- •Основные элементы и средства защиты от несанкционированного доступа. "Снег-2.0"

- •Лекция 15 Устройства криптографической защиты данных серии криптон.

- •Устройства для работы со смарт-картами.

- •Лекция 16 Программные эмуляторы функций шифрования устройств криптон

- •Системы защиты информации от несанкционированного доступа Система криптографической защиты информации от нсд криптон –вето

- •Лекция 17 Комплекс криптон -замок для ограничения доступа компьютеру.

- •Система защиты конфиденциальной информации Secret Disk.

- •Система защиты данных Crypton Sigma.

- •Лекция 18 Модель компьютерной системы. Методы и средства ограничения доступа к компонентам эвм. Понятие изолированной программной среды.

- •1. Понятие доступа и монитора безопасности

- •2. Обеспечение гарантий выполнения политики безопасности

- •3. Методология проектирования гарантированно защищенных кс

- •Лекция 19 Метод генерации изолированной программной среды

- •Лекция 20

- •Модели управления доступом

- •Системы разграничения доступа

- •Диспетчер доступа

- •Списки управления доступом к объекту

- •Списки полномочий субъектов

- •Атрибутные схемы

- •Лекция 21

- •1. Подходы к защите информационных систем Устойчивость к прямому копированию

- •Устойчивость к взлому

- •Аппаратные ключи

- •2. Структура системы защиты от несанкционированного копирования

- •Блок установки характеристик среды

- •3. Защита дискет от копирования

- •Лекция 22 Электронные ключи hasp

- •Лекция 23

- •1. Разрешения для файлов и папок

- •2. Шифрующая файловая система (efs)

- •2.1. Технология шифрования

- •2.2. Восстановление данных

- •Лекция 24

- •1. Драйвер еfs

- •2. Библиотека времени выполнения efs (fsrtl)

- •4. Win32 api

- •11.4. Взаимодействие файловой системы защиты ntfs и защиты ресурса общего доступа (Sharing)

- •11.5. Типовые задачи администрирования

- •Оснастка Локальные пользователи и группы (Local Users and Groups)

- •11.6. Администрирование дисков в Windows 2000

- •Лекция 25

- •2. Обзор современных средств защиты

- •Лекция 26 Защита файлов от изменения. Защита программ от изучения. Защита от дизассемблирования. Защита от отладки. Защита от трассировки по прерываниям. Защита от исследований.

- •Обычные проблемы хакера

- •Защита от исследований на уровне текстов

- •Защита от исследований в режиме отладки.

- •Защита программ от трассировки

- •Лекция 27

- •1. Базовые методы нейтрализации систем защиты от несанкционированного использования

- •2. Понятие и средства обратного проектирования

- •Лекция 28 Локализация кода модуля защиты посредством отлова WinApi функций в режиме отладки

- •Базовые методы противодействия отладчикам

- •Лекция 29 Базовые методы противодействия дизассемблированию по

- •Защита от отладки, основанная на особенностях конвейеризации процессора

- •Лекция 30 Использование недокументированных инструкций и недокументированных возможностей процессора

- •Шифрование кода программы как универсальный метод противодействия отладке и дизассемблированию

- •Основные модели работы рпв

- •Компьютерные вирусы.

- •Классификация вирусов

- •Лекция 32 Механизмы заражения компьютерными вирусами

- •Признаки появления вирусов

- •Методы и средства защиты от компьютерных вирусов

- •Лекция 33

- •Ibm antivirus/dos

- •Viruscan/clean-up

- •Panda Antivirus

- •Профилактика заражения вирусами компьютерных систем

- •Антивирус. Алгоритм работы

- •Проверочные механизмы

- •Постоянная проверка и проверка по требованию

- •Лекция 34 Структура антивирусной защиты предприятия

- •Функциональные требования

- •Общие требования

- •Пример вируса

- •Список литературы Основная литература

- •Дополнительная литература

- •Периодические издания

- •Методические указания к лабораторным занятиям

- •Методические указания к практическим занятиям

- •Методические указания к курсовому проектированию и другим видам самостоятельной работы

Лекция 6 Простая аутентификация

Одной из распространенных схем аутентификации является простая аутентификация, которая основана на применении традиционных многоразовых паролей с одновременным согласованием средств их использования и обработки. Аутентификация на основе многоразовых паролей — простой и наглядный пример использования разделяемой информации.

Пока в большинстве видов защищенных виртуальных сетей VPN доступ клиента к серверу разрешается по паролю. Однако все чаше применяются более эффективные средства, например программные и аппаратные системы аутентификации на основе одноразовых паролей, цифровых сертификатов.

1. Аутентификация на основе многоразовых паролей

Базовый принцип «единого входа» предполагает достаточность одноразового прохождения пользователем процедуры аутентификации для доступа ко всем сетевым ресурсам. Поэтому в современных операционных системах предусматривается централизованная служба аутентификации, которая выполняется одним из серверов сети и использует для своей работы базу данных, где хранятся учетные записи пользователей сети. В эти учетные данные наряду с другой информацией включены идентификаторы и пароли пользователей.

Процедуру простой аутентификации пользователя в сети можно представить следующим образом. При попытке логического входа в сеть пользователь набирает на клавиатуре компьютера свои идентификатор и пароль. Эти данные поступают для обработки на сервер аутентификации. В базе данных, хранящейся на сервере аутентификации, по идентификатору пользователя находится соответствующая запись; из нее извлекается пароль и сравнивается с тем паролем, который ввел пользователь. Если они совпали, то аутентификация прошла успешно, пользователь получает легальный статус и те права на ресурсы сети, которые определены для его статуса системой авторизации.

В схеме простой аутентификации передача пароля и идентификатора пользователя может производиться следующими способами

• в незашифрованном виде. Например, согласно протоколу парольной аутентификации РАР (Password Authentication Protocol) пароли передаются по линии связи в открытой незащищенной форме; • в защищенном виде. Все передаваемые данные (идентификатор и пароль пользователя, случайное число и метки времени) защищены посредством шифрования или однонаправленной функции.

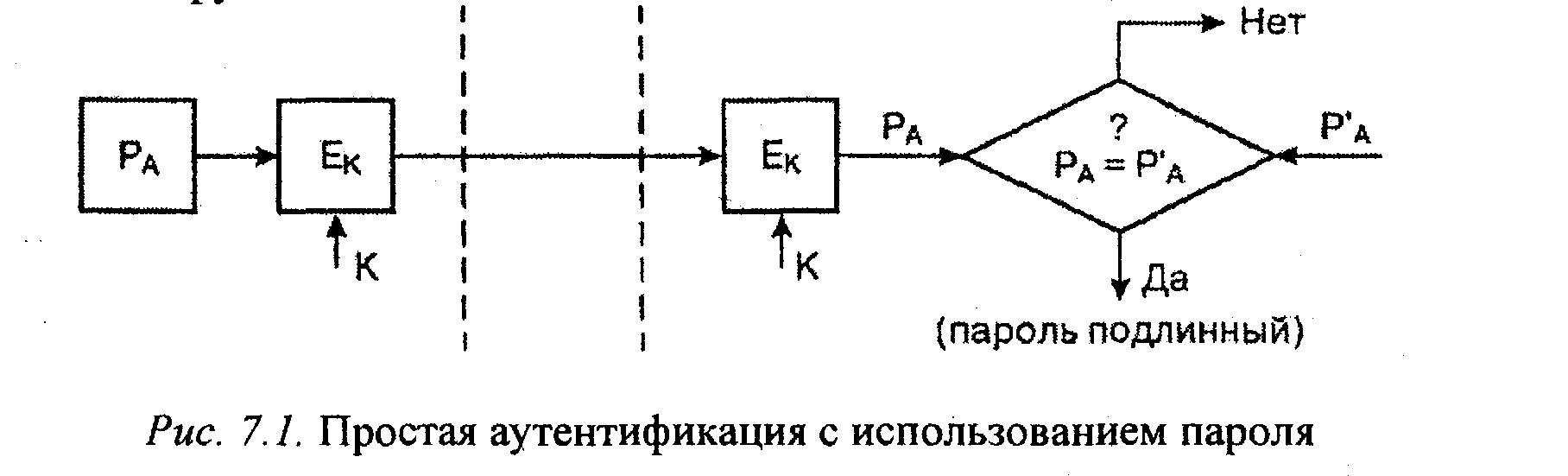

Схема простой аутентификации с использованием пароля показана на рис. 7.1. Вариант аутентификации с передачей пароля пользователя в незашифрованном виде не гарантирует даже минимального уровня безопасности, так как процесс подвержен многочисленным атакам и легко компрометируется. Чтобы защитить пароль, его нужно зашифровать перед пересылкой по незащищенному каналу. Для этого в схему включены средства шифрования Ек и расшифрования Dk, управляемые разделяемым секретным ключом К. Проверка подлинности пользователя основана на сравнении присланного пользователем пароля PA и исходного значения РА’ хранящегося в сервере аутентификации. Если значения PA и РА’ совпадают, то пароль PA считается подлинным, а пользователь А — законным.

Схемы организации простой аутентификации различаются не только методами передачи паролей, но и видами их хранения и проверки. Наиболее распространенный способ — хранение паролей пользователей в открытом виде в системных файлах, причем на эти файлы устанавливаются атрибуты защиты от чтения и записи (например, при помощи описания соответствующих привилегий в списках контроля доступа операционной Системы). Система сопоставляет введенный пользователем пароль с хранящейся в файле паролей записью. В этом случае не используются криптографические механизмы, такие как шифрование или однонаправленные функции. Недостатком данного способа является возможность получения злоумышленником в системе привилегий администратора, включая права доступа к системным файлам, и в частности, к файлу паролей.

С точки зрения безопасности более предпочтителен метод передачи и хранения паролей с использованием односторонних функций. Его суть заключается в том, что пользователь должен пересылать вместо открытой формы пароля его отображение, получаемое с использованием односторонней функции h (.). Это преобразование гарантирует невозможность раскрытия противником пароля по его отображению, так как противник наталкивается на неразрешимую числовую задачу.

Например, односторонняя функция h (.) может быть определена следующим образом:

![]() ,

где Р

— пароль пользователя;

,

где Р

— пароль пользователя;

ID — идентификатор пользователя;

Ер — процедура шифрования, выполняемая с использованием пароля Р в качестве ключа.

Такие функции удобны, если длина пароля и ключа одинаковы. В этом случае проверка подлинности пользователя А с помощью пароля РА состоит из пересылки серверу аутентификации отображения h (РА) и сравнения его с предварительно вычисленным и хранимым в базе данных сервера аутентификации эквивалентом h’ (РА). Если отображения h (РА) и h’ (РА) равны, то считается, что пользователь успешно прошел аутентификацию.

На практике пароли состоят лишь из нескольких символов— так пользователям легче запомнить их. Короткие пароли уязвимы к атаке полного перебора всех вариантов. для того чтобы предотвратить подобную атаку, функцию h (Р) можно определить иначе, например в виде:

h (P)= E рек (ID),

где К и ID — соответственно ключ и идентификатор отправителя.

Различают две формы представления объектов, аутентифицирующих пользователя: • внешний аутентифицирующий объект, не принадлежащий системе;

• внутренний объект, принадлежащий системе, в который переносится информация из внешнего объекта.

Внешние объекты могут быть представлены на различных носителях информации — пластиковых картах, смарт-картах, гибких магнитных дисках и т.п. Внешняя и внутренняя формы представления аутентифицирующего объекта должны быть семантически тождественны.

Допустим, что в компьютерной системе зарегистрировано n пользователей. Пусть i-й аутентифицирующий объект i-го пользователя содержит два информационных поля:

IDi —. неизменный идентификатор i-го пользователя, который является аналогом имени и используется для идентификации пользователя;

Кi — аутентифицирующая информация пользователя, которая может изменяться и используется для аутентификации (например, пароль Рi = Кi ).

Описанная структура соответствует практически любому Ключевому носителю информации, используемому для опознания пользователя. Например, для носителей типа пластиковых карт выделяются неизменяемая информация IDi, первичной персонализации пользователя и объект в файловой структуре Карты, содержащий Кi.

Совокупную информацию в ключевом носителе можно назвать первичной аутентифицирующей информацией i-го пользователя. Очевидно, что внутренний аутентифицирующий объект не должен существовать в системе длительное время (больше времени работы конкретного пользователя). Для длительного хранения следует использовать данные в защищенной форме.

Системы простой аутентификации на основе многоразовых паролей имеют пониженную стойкость, поскольку в них выбор аутентифицирующей информации происходит из относительно небольшого множества осмысленных слов.